SSV-S/Threat-Hunting-Malware-Analysis

GitHub: SSV-S/Threat-Hunting-Malware-Analysis

一套基于 VirusTotal 的威胁狩猎与恶意软件分析实验记录,帮助初学者掌握文件与 URL 信誉调查、指标解读和安全处理的基本工作流。

Stars: 0 | Forks: 0

# 威胁狩猎与恶意软件分析

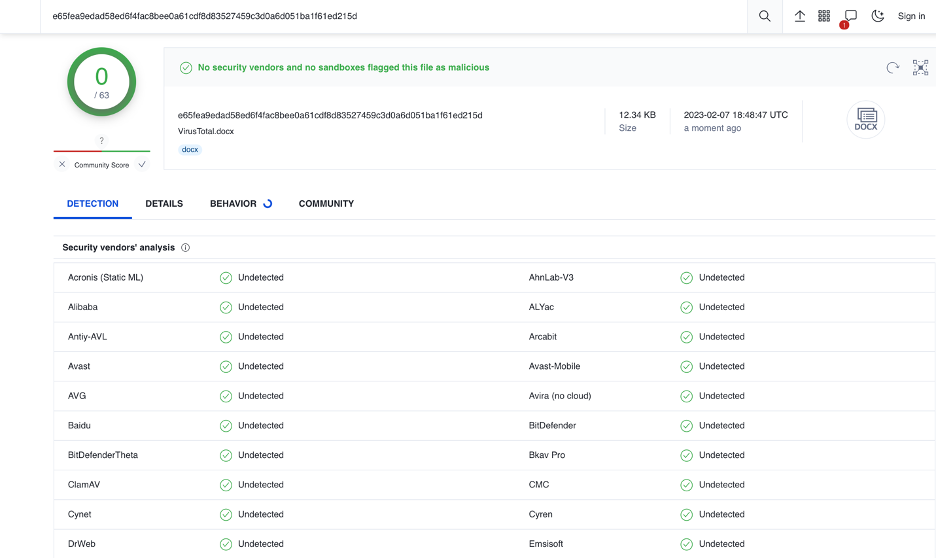

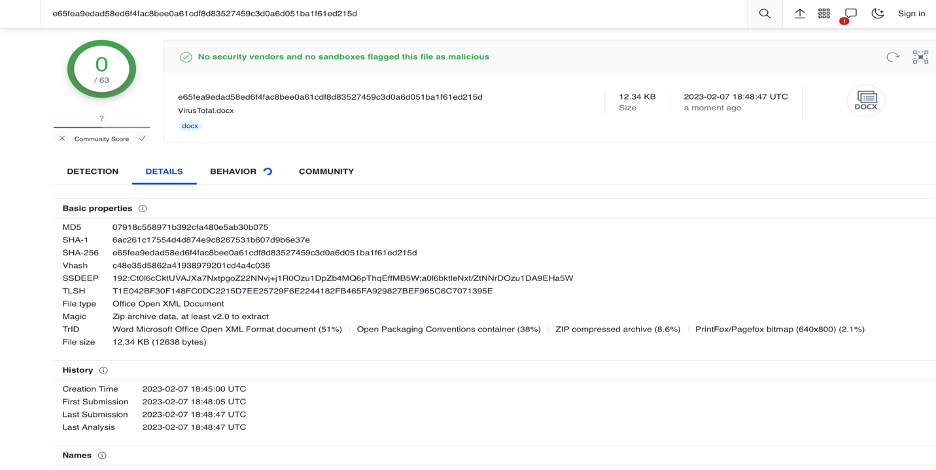

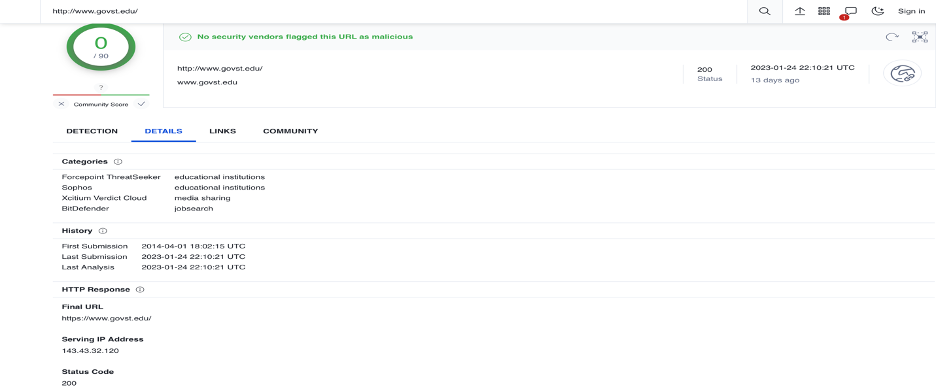

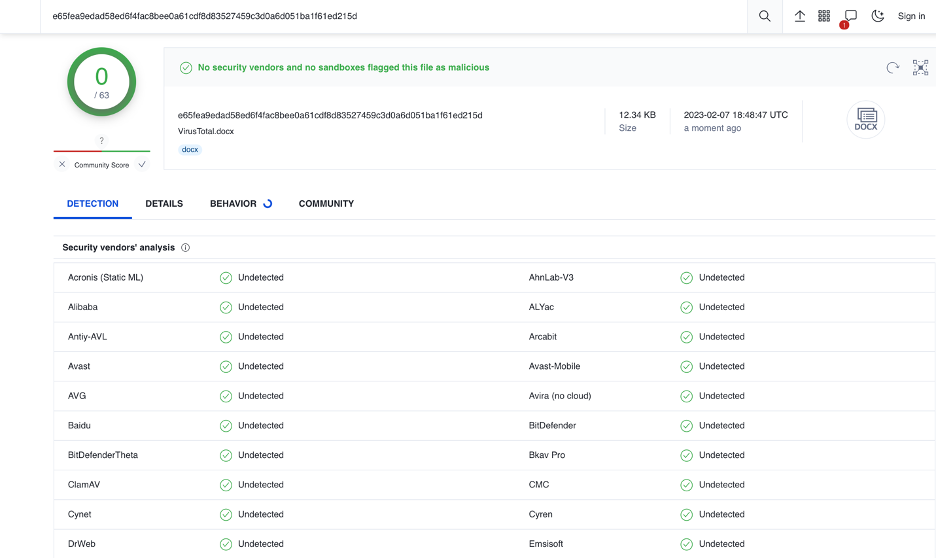

本仓库记录了一个专注于使用 VirusTotal 分析可疑文件和 URL 的威胁狩猎实验室。该项目演示了多引擎扫描、元数据审查、厂商检测以及沙箱安全测试如何支持安全调查工作流程。

## 调查范围

| 领域 | 分析重点 |

| --- | --- |

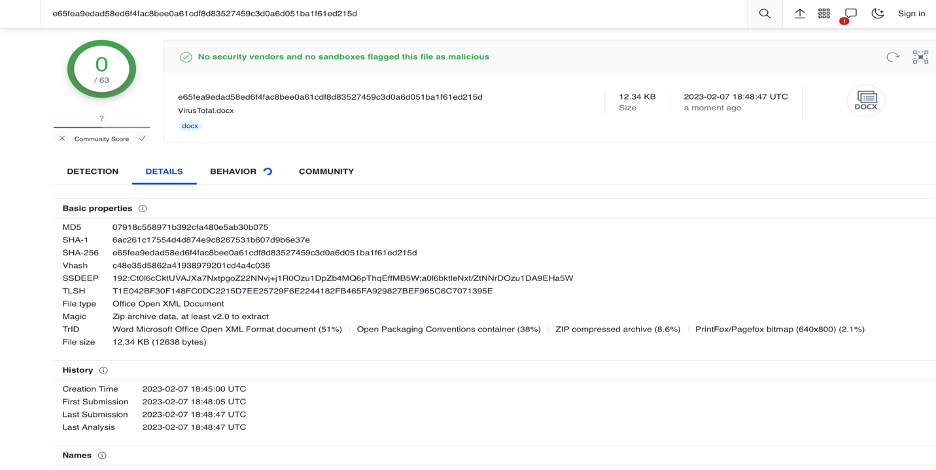

| 文件信誉 | 上传良性测试文档并查看 AV 结果 |

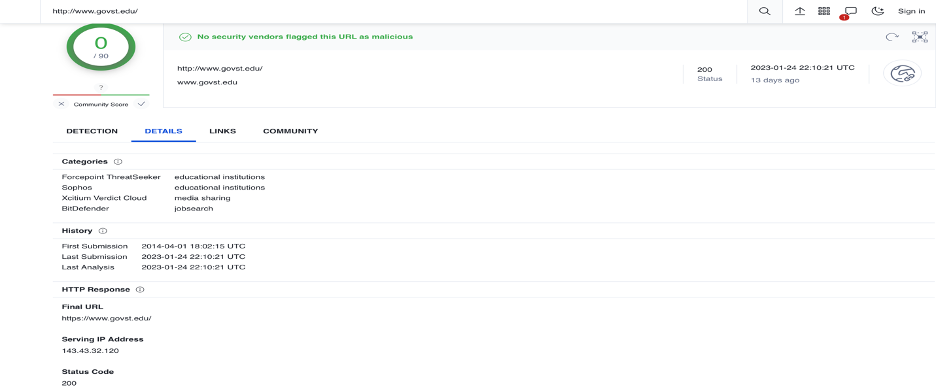

| URL 信誉 | 检查网站信誉和厂商分类 |

| 恶意软件指标审查 | 了解检测名称、元数据和置信度信号 |

| 安全测试 | 使用沙箱/VM 环境处理可疑样本 |

| 研究工作流程 | 在不依赖单一扫描器的情况下解释结果 |

## 工具与资源

- VirusTotal

- 基于浏览器的 URL 信誉检查

- 安全的恶意软件教育资源

- Windows Sandbox 或虚拟机环境

- 用于受控检测验证的 EICAR 测试文件概念

## 工作流程

1. 回顾已知安全的恶意软件演示以获取历史背景。

2. 创建或选择一个良性测试文件。

3. 将文件上传至 VirusTotal 并查看厂商结果。

4. 分析文件元数据和检测细节。

5. 提交 URL 进行信誉分析。

6. 对比厂商结果并识别不确定的分类。

7. 回顾攻击者可能如何滥用公共扫描器,以及防御者为何需要分层控制。

## 关键发现

- VirusTotal 可作为第二意见参考工具,而非最终定论。

- 干净的结果并不能证明文件是安全的。

- 不同引擎之间的厂商命名可能会有很大差异。

- 即使网站是合法的,其 URL 信誉也可能未被评级。

- 公共扫描工具可能会被攻击者滥用,以测试检测盲区。

- 可疑文件应在隔离环境中处理。

## 证据

## 防御要点

- 在判定文件为恶意或良性之前,请使用多种证据来源。

- 在调查过程中保留哈希值、时间戳、文件名、URL 和厂商结果。

- 避免将敏感的内部文件上传到公共扫描服务。

- 对机密样本使用私有沙箱或企业级工具。

- 将信誉数据与端点日志、网络遥测和用户报告结合起来分析。

## 展示的技能

- 威胁狩猎工作流程文档记录

- 文件与 URL 信誉分析

- 恶意软件指标解读

- 可疑文件的安全处理意识

- 安全研究沟通

- 防御控制建议

## 作品集总结

本项目展示了入门级的实际威胁调查技能:收集指标、验证检测结果、解读扫描器输出,并以支持防御决策的方式解释安全风险。

## 防御要点

- 在判定文件为恶意或良性之前,请使用多种证据来源。

- 在调查过程中保留哈希值、时间戳、文件名、URL 和厂商结果。

- 避免将敏感的内部文件上传到公共扫描服务。

- 对机密样本使用私有沙箱或企业级工具。

- 将信誉数据与端点日志、网络遥测和用户报告结合起来分析。

## 展示的技能

- 威胁狩猎工作流程文档记录

- 文件与 URL 信誉分析

- 恶意软件指标解读

- 可疑文件的安全处理意识

- 安全研究沟通

- 防御控制建议

## 作品集总结

本项目展示了入门级的实际威胁调查技能:收集指标、验证检测结果、解读扫描器输出,并以支持防御决策的方式解释安全风险。

## 防御要点

- 在判定文件为恶意或良性之前,请使用多种证据来源。

- 在调查过程中保留哈希值、时间戳、文件名、URL 和厂商结果。

- 避免将敏感的内部文件上传到公共扫描服务。

- 对机密样本使用私有沙箱或企业级工具。

- 将信誉数据与端点日志、网络遥测和用户报告结合起来分析。

## 展示的技能

- 威胁狩猎工作流程文档记录

- 文件与 URL 信誉分析

- 恶意软件指标解读

- 可疑文件的安全处理意识

- 安全研究沟通

- 防御控制建议

## 作品集总结

本项目展示了入门级的实际威胁调查技能:收集指标、验证检测结果、解读扫描器输出,并以支持防御决策的方式解释安全风险。

## 防御要点

- 在判定文件为恶意或良性之前,请使用多种证据来源。

- 在调查过程中保留哈希值、时间戳、文件名、URL 和厂商结果。

- 避免将敏感的内部文件上传到公共扫描服务。

- 对机密样本使用私有沙箱或企业级工具。

- 将信誉数据与端点日志、网络遥测和用户报告结合起来分析。

## 展示的技能

- 威胁狩猎工作流程文档记录

- 文件与 URL 信誉分析

- 恶意软件指标解读

- 可疑文件的安全处理意识

- 安全研究沟通

- 防御控制建议

## 作品集总结

本项目展示了入门级的实际威胁调查技能:收集指标、验证检测结果、解读扫描器输出,并以支持防御决策的方式解释安全风险。标签:Ask搜索, DAST, DNS 反向解析, EICAR测试文件, IP 地址批量处理, URL信誉检测, VirusTotal, 元数据分析, 入侵指标审查, 多引擎扫描, 威胁情报, 安全分析实验, 安全工作流, 安全隔离环境, 开发者工具, 恶意样本分析, 恶意软件分析, 搜索语句(dork), 沙箱环境, 网络安全实验室, 网络安全资源, 蓝军评估, 虚拟机安全测试