easypro-tech/brs-xss

GitHub: easypro-tech/brs-xss

一款专业级 XSS 漏洞扫描器,具备上下文感知 Payload、WAF 规避和 DOM 分析能力,支持 Web 界面与命令行双模式。

Stars: 34 | Forks: 5

# BRS-XSS

**高级 XSS 漏洞扫描器**

面向现代 Web 应用的确定性、可审计 XSS 检测

[BRS-KB API](https://brs-kb.easypro.tech) • [GitHub](https://github.com/EPTLLC/brs-xss) • [讨论](https://github.com/EPTLLC/brs-xss/discussions)

## 概述

BRS-XSS 是一款专业级 XSS 漏洞扫描器,由 [BRS-KB](https://brs-kb.easypro.tech) 驱动 —— 这是一个包含数千个上下文感知 Payload、169 个注入上下文和 1,999 种 WAF 绕过技术的综合知识库。

### 核心功能

| 功能 | 描述 |

|---------|-------------|

| **上下文感知扫描** | HTML、JavaScript、CSS、URI、SVG、XML 上下文检测 |

| **WAF 规避** | Cloudflare、Akamai、AWS WAF、Imperva、ModSecurity、Sucuri |

| **DOM 分析** | 通过 Playwright 进行基于浏览器的 DOM XSS 检测 |

| **智能分类** | XSS 类型检测与置信度评分 |

| **PTT 策略引擎** | 用于自适应扫描的渗透测试任务树 |

| **A/B 测试** | 比较策略有效性 |

| **多格式报告** | PDF、HTML、JSON、SARIF、JUnit |

| **Telegram 集成** | 实时通知与 PDF 报告 |

## Web 界面

BRS-XSS 包含一个现代化的暗色主题 Web 界面,便于扫描和结果分析。

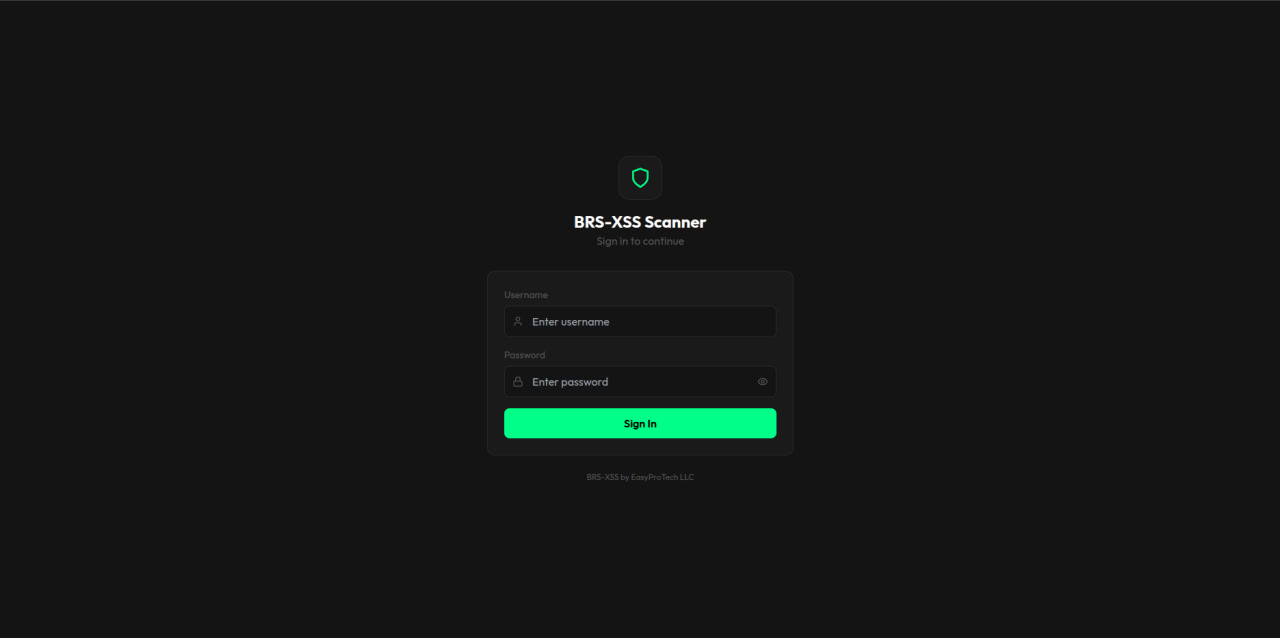

### 登录

安全的身份验证与会话管理。

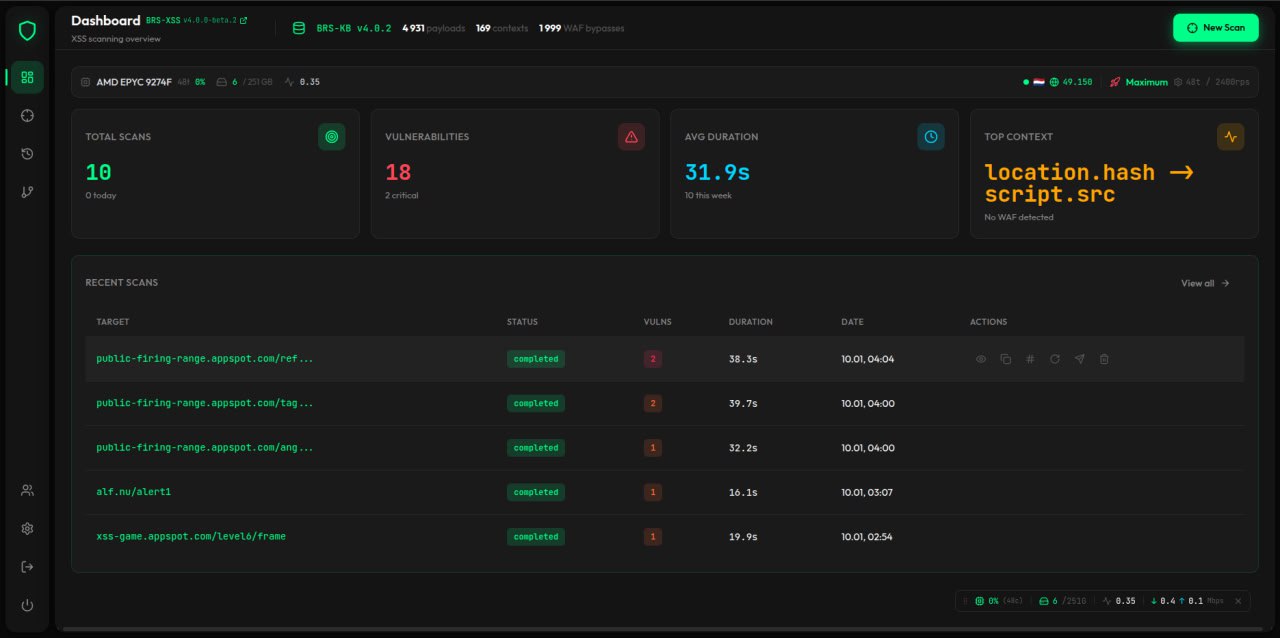

### 仪表盘

实时概览,包括:

- **统计卡片**:总扫描数、发现漏洞数、平均耗时、主要上下文

- **系统概况**:硬件检测与性能模式推荐

- **BRS-KB 状态**:实时 Payload/上下文/WAF 绕过数量

- **近期扫描**:快速访问与内联操作(查看、PDF、JSON、Telegram、重新扫描、删除)

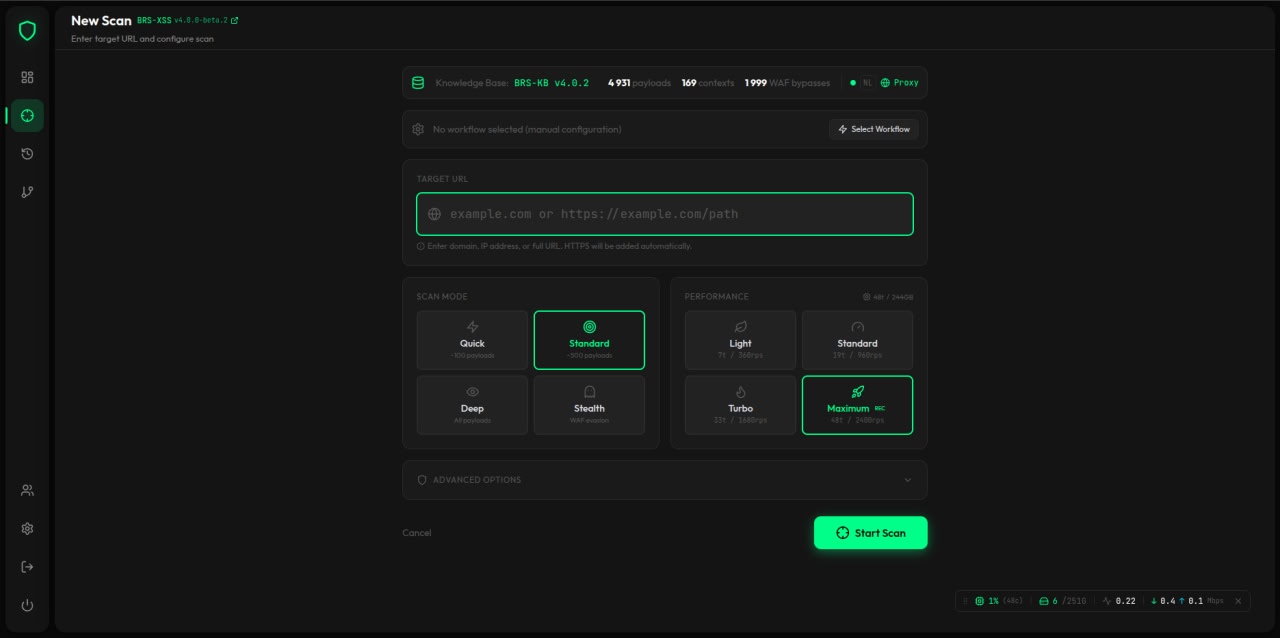

### 新建扫描

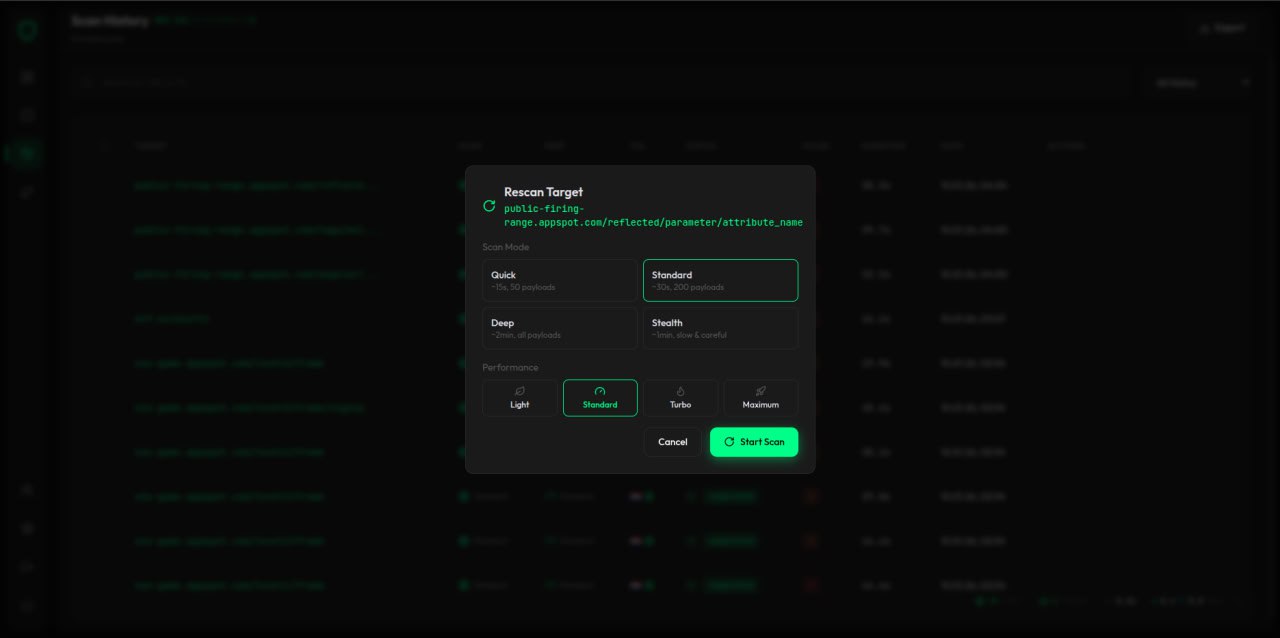

灵活的扫描配置:

- **目标 URL**:智能解析(自动 HTTPS、域名/IP/完整 URL 支持)

- **扫描模式**:快速 (~100)、标准 (~500)、深度 (全部)、隐蔽 (WAF 规避)

- **性能**:轻量 / 标准 / 涡轮 / 最大 (基于硬件)

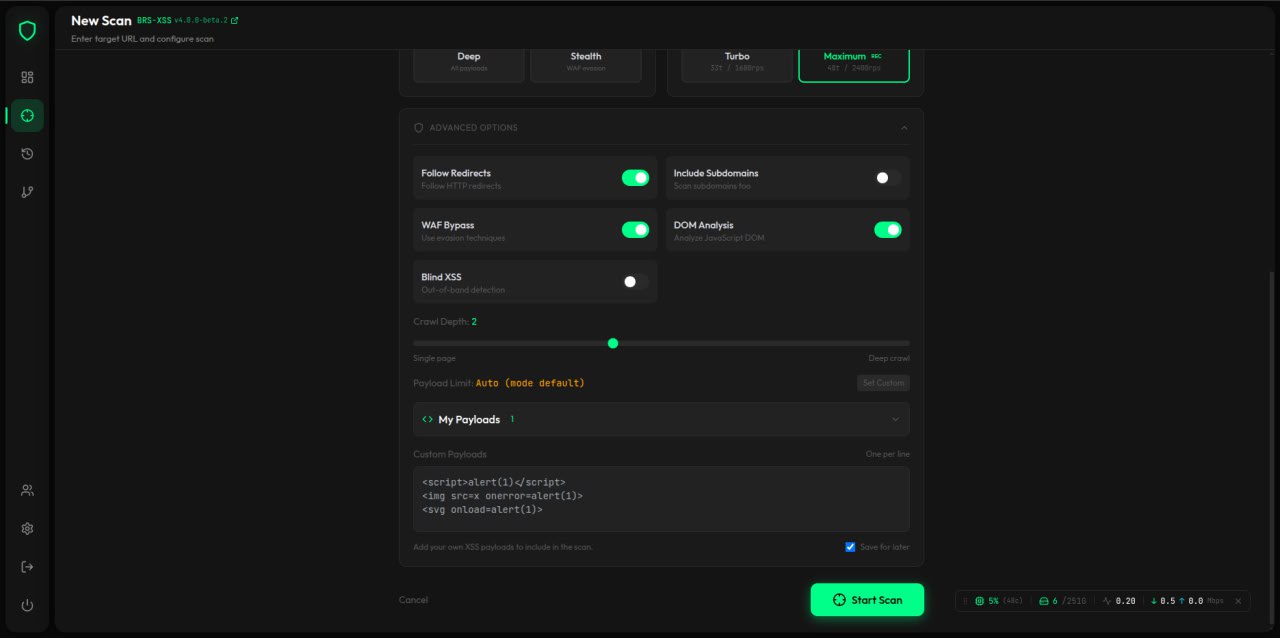

- **高级选项**:爬取深度、自定义 Payload、盲注 XSS、DOM 分析

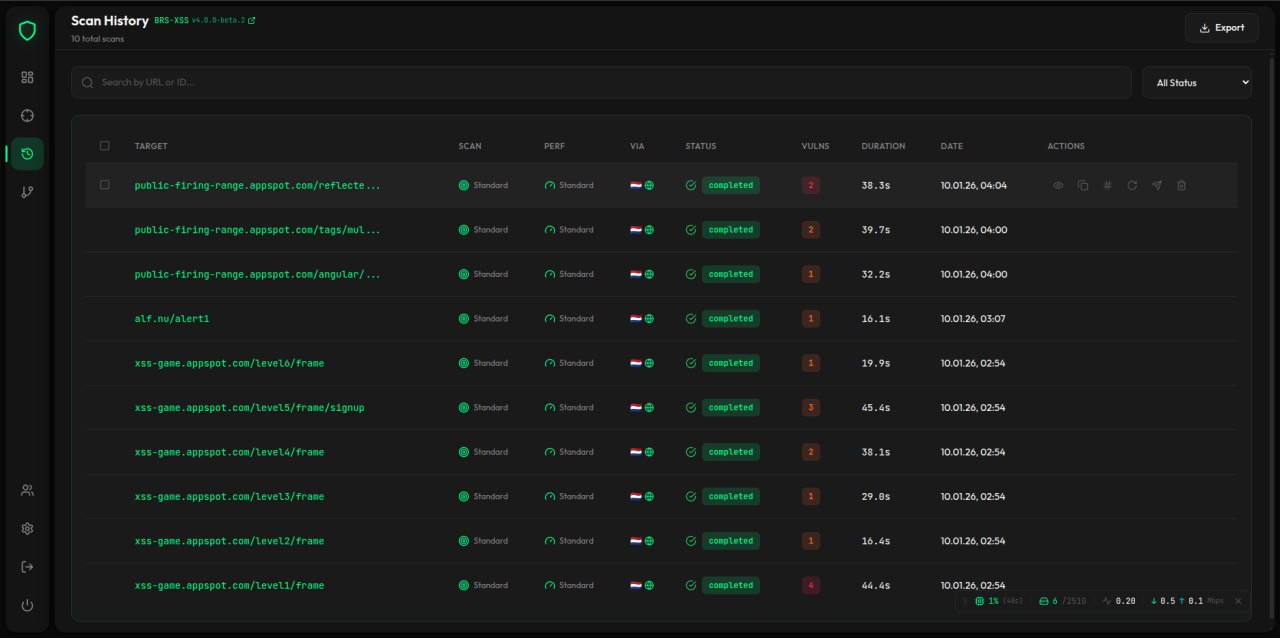

### 扫描历史

完整的扫描存档,包括:

- 按 URL 或扫描 ID 搜索

- 状态筛选 (全部/已完成/运行中/失败)

- 详细表格:目标、模式、性能、代理、状态、漏洞数、耗时

- 批量导出为 JSON

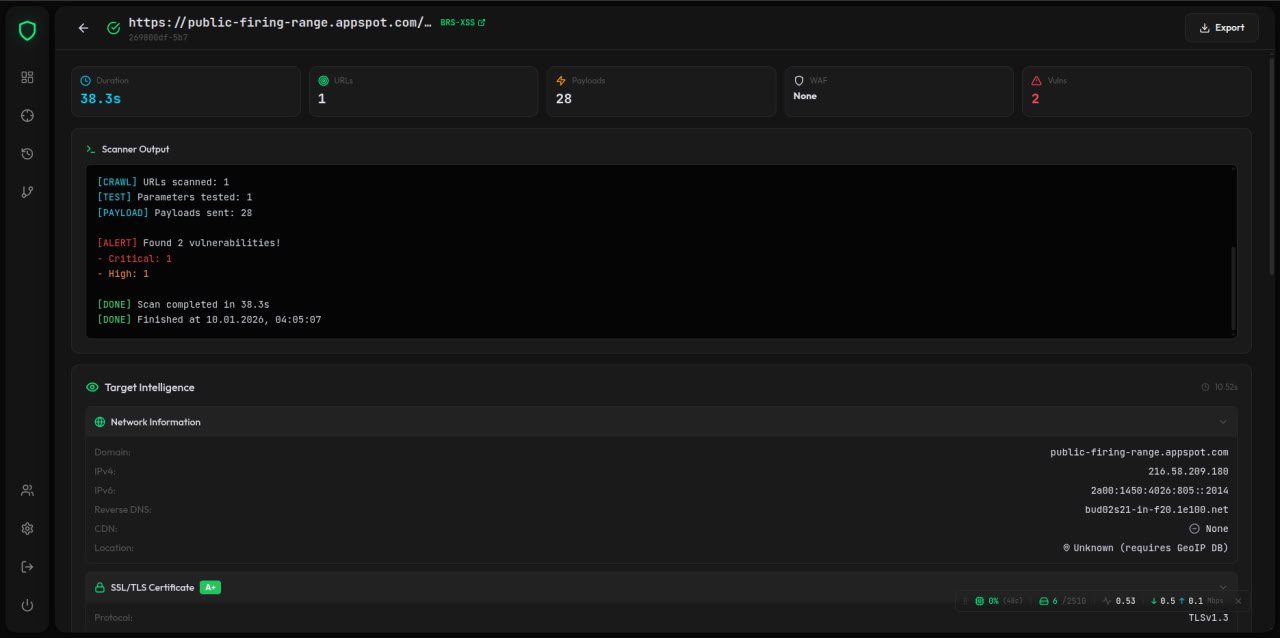

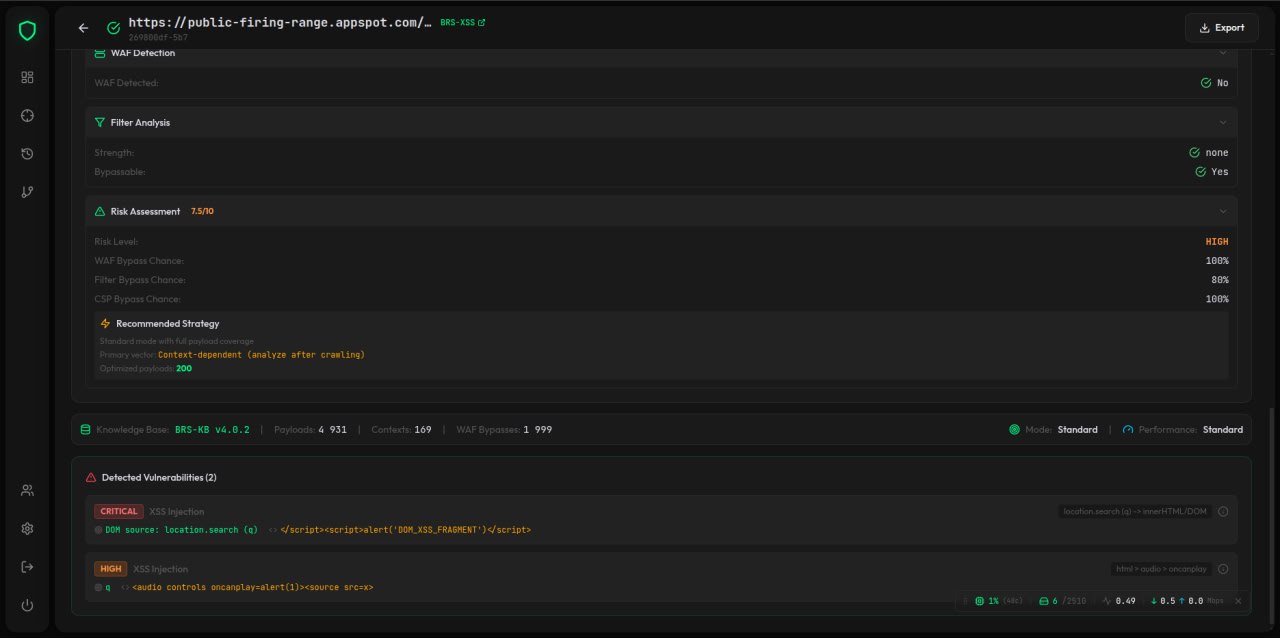

### 扫描详情

全面的结果包括:

- **扫描器输出**:带有颜色标记的实时日志

- **目标情报**:网络信息、SSL 等级、技术栈、安全头、WAF 检测

- **风险评估**:0-10 分评分与绕过几率

- **检测到的漏洞**:严重程度、XSS 类型、DOM 源、Payload 类别、完整 Payload

### 重新扫描

使用前次扫描的预填配置快速重新扫描。

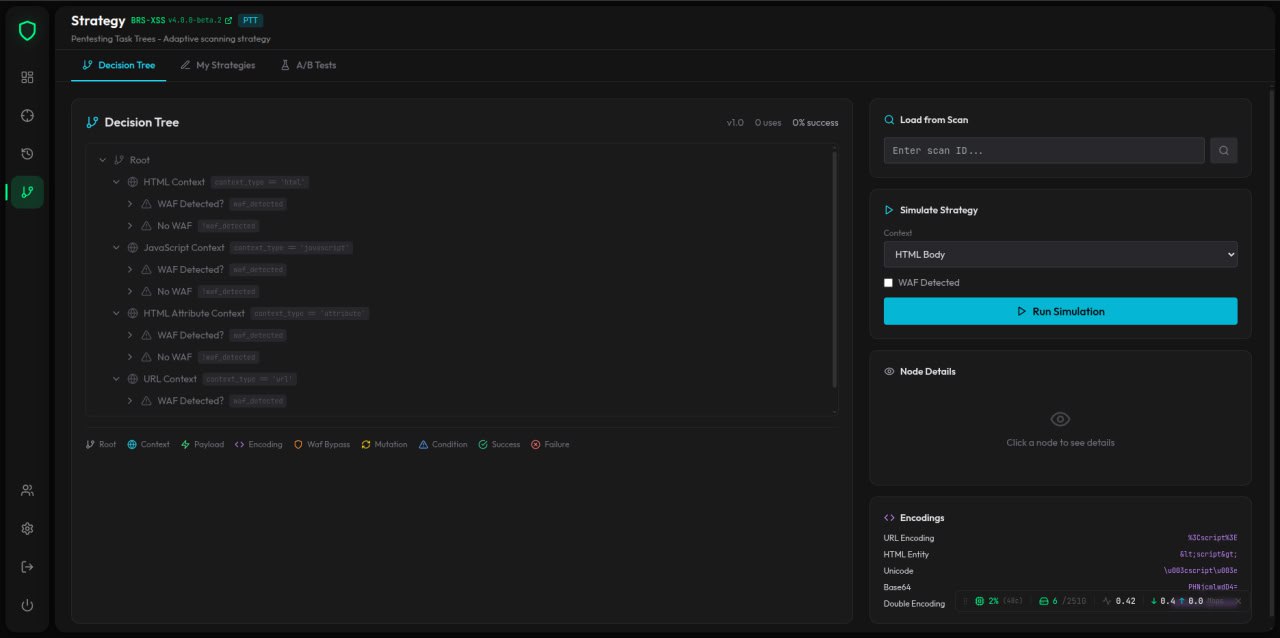

### 策略 (PTT)

渗透测试任务树管理:

- **决策树**:带有上下文/WAF/Payload 节点的可视化策略流程

- **我的策略**:创建、克隆、编辑、删除自定义策略

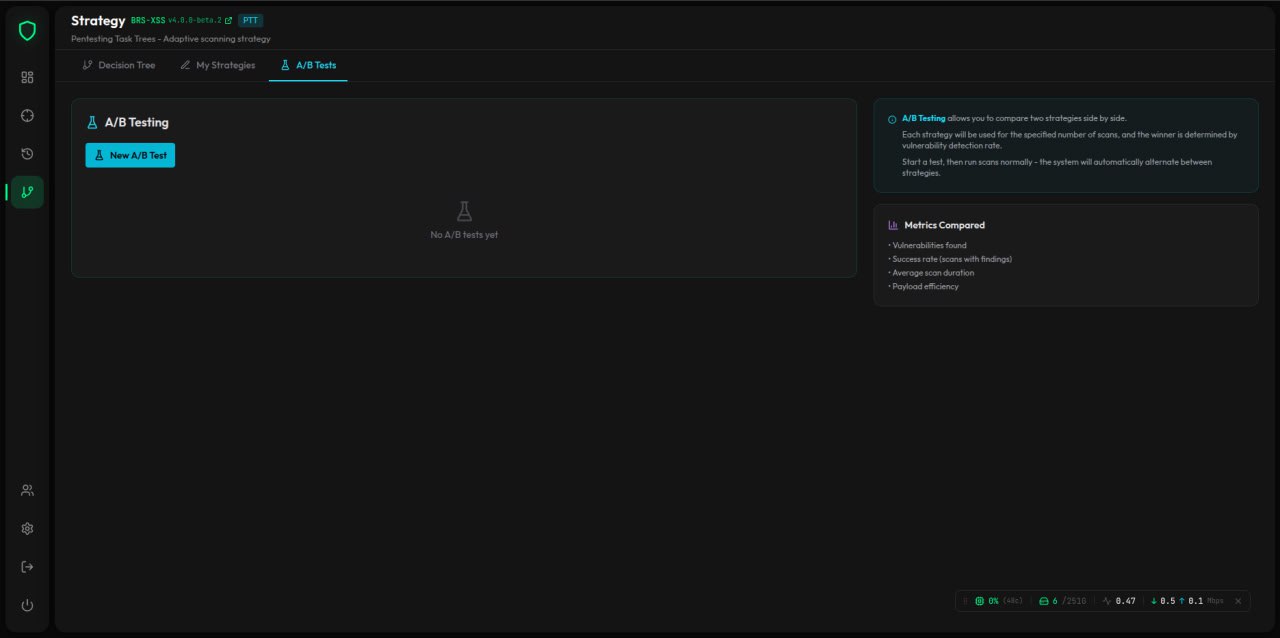

- **A/B 测试**:通过指标跟踪比较两种策略

- **模拟**:无需扫描即可测试策略执行

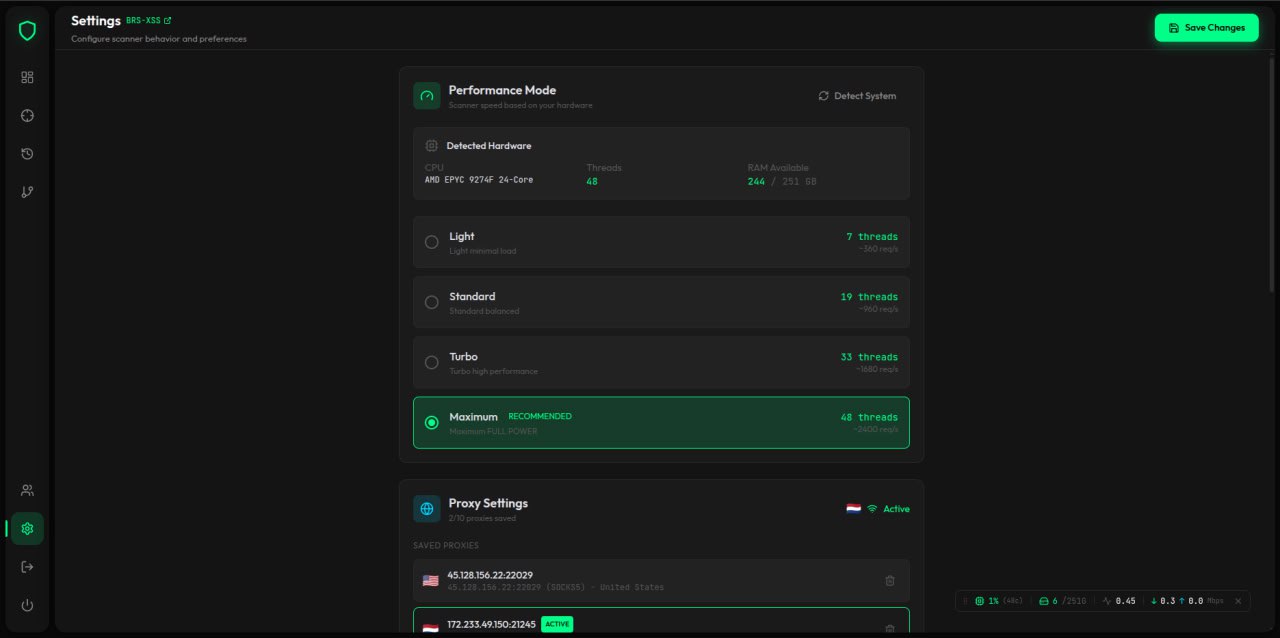

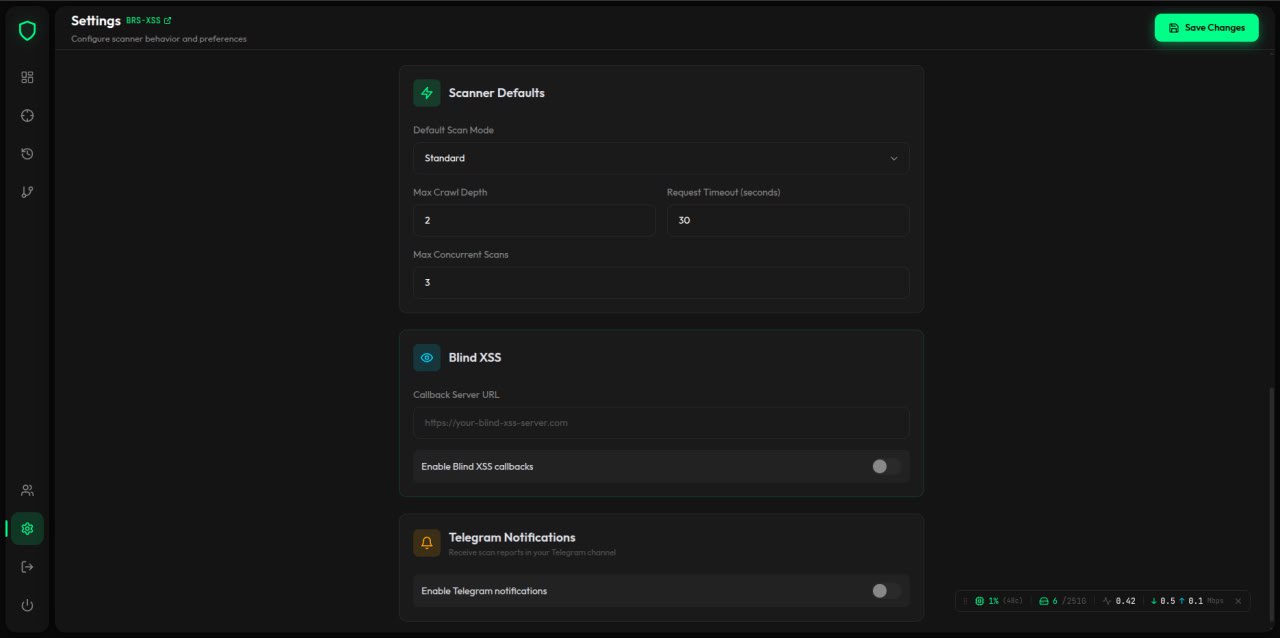

### 设置

完整配置:

- **性能模式**:自动检测硬件,选择最佳模式

- **代理设置**:多代理支持 (SOCKS5/4/HTTP/HTTPS),测试与激活

- **扫描默认值**:默认模式、爬取深度、超时、并发扫描数

- **盲注 XSS**:回调服务器配置

- **Telegram**:Bot Token、频道 ID、通知级别

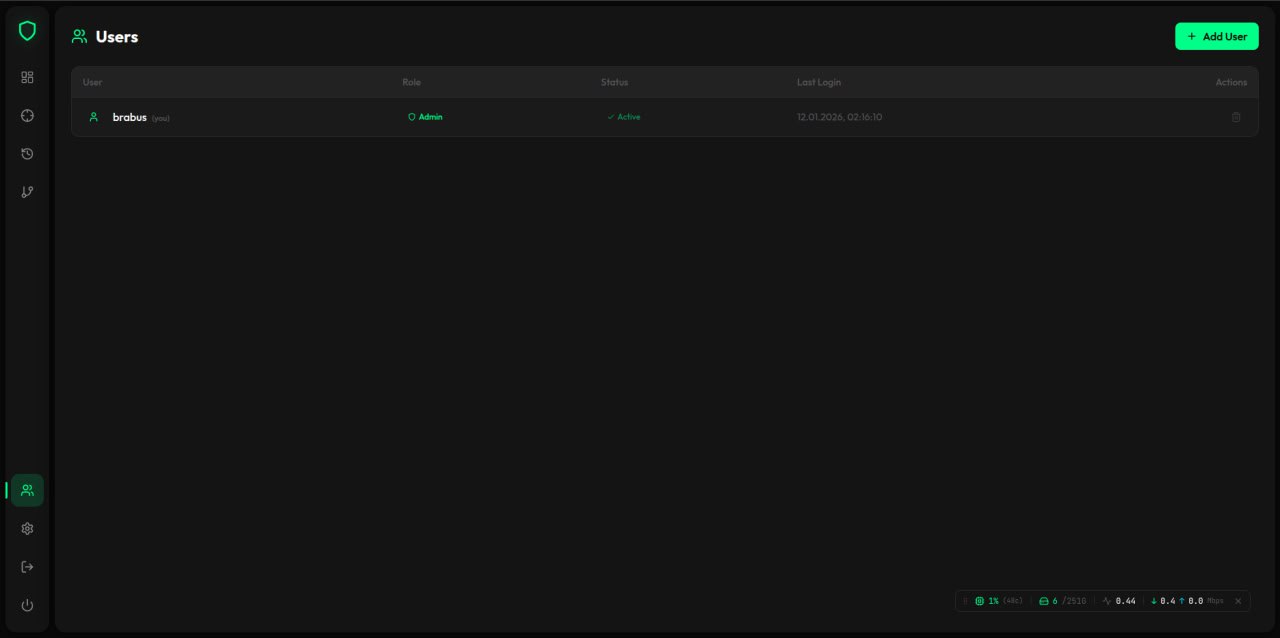

### 用户管理

支持多用户与基于角色的访问控制。

## 快速开始

### 安装

```

# PyPI

pip install brs-xss

playwright install chromium

# GitHub

git clone https://github.com/EPTLLC/brs-xss.git

cd brs-xss

pip install -e .

playwright install chromium

```

### 系统依赖

**macOS**:

```

brew install pango libffi

```

**Ubuntu/Debian**:

```

sudo apt-get install libpango-1.0-0 libpangocairo-1.0-0 libgdk-pixbuf2.0-0 libffi-dev shared-mime-info

```

### 启动 Web 界面

```

python3 scripts/run_web_ui.py

```

访问地址 `http://localhost:5173`

### 命令行使用

```

# 快速扫描

brs-xss scan https://target.com

# 深度扫描并生成报告

brs-xss scan https://target.com --deep --output report.json

# 详细模式(自定义线程)

brs-xss scan https://target.com --verbose --threads 20

# 检查知识库状态

brs-xss kb info

```

## 分类引擎

通过动态分析进行准确的漏洞分类:

| 功能 | 描述 |

|---------|-------------|

| **XSS 类型分类器** | 反射型、DOM 型、存储型、变异型 |

| **上下文解析器** | 层级结构:`html > img > onerror` |

| **Payload 分类器** | 为每个发现提供一致的 PAYLOAD CLASS |

| **置信度计算器** | 基于因子的评分,含 DOM/触发加成 |

**示例输出:**

```

{

"vulnerability_type": "DOM XSS (Event Handler)",

"payload_class": "HTML Attribute Injection | Trigger: img.onerror",

"confidence": 0.92,

"severity": "high"

}

```

## 配置

### 环境变量

| 变量 | 描述 |

|----------|-------------|

| `BRSXSS_KB_API_KEY` | BRS-KB API 密钥 |

| `BRSXSS_KB_API_URL` | 覆盖 KB 端点 |

| `BRSXSS_KB_MODE` | `remote`、`local` 或 `auto` |

| `BRS_XSS_SAFE_MODE` | 切换安全模式 |

| `BRS_XSS_MAX_PAYLOADS` | 每个参数的最大 Payload 数 |

### 本地模式 (离线)

```

pip install git+https://github.com/EPTLLC/BRS-KB.git

export BRSXSS_KB_MODE="local"

export BRSXSS_KB_LOCAL_PATH="/opt/brs-kb"

```

## Telegram 集成

带有 PDF 报告的实时通知:

1. 通过 [@BotFather](https://t.me/BotFather) 创建机器人

2. 通过 [@userinfobot](https://t.me/userinfobot) 获取频道 ID

3. 在 **设置 → Telegram** 中配置

或通过环境变量:

```

export BRSXSS_TELEGRAM_BOT_TOKEN="your-bot-token"

export BRSXSS_TELEGRAM_CHANNEL_ID="-100123456789"

```

## 链接

- **GitHub**: https://github.com/EPTLLC/brs-xss

- **BRS-KB API**: https://brs-kb.easypro.tech

- **文档**: https://brs-kb.easypro.tech/docs.html

- **讨论**: https://github.com/EPTLLC/brs-xss/discussions

## 法律声明

本工具仅供**授权安全测试**使用。

使用 BRS-XSS 即表示您同意:

- 您已获得测试目标系统的明确许可

- 您不会将本工具用于非法目的

- 作者不对滥用行为负责

## 许可证

MIT 许可证 • 版权所有 (c) 2023-2026 EasyProTech LLC

https://www.easypro.tech

标签:Apex, API密钥检测, Brabus Recon Suite, CISA项目, DOM型XSS, HTML报告, JSON报告, OWASP Top 10, Playwright, Python安全工具, SARIF, WAF绕过, Web安全, XSS扫描器, 上下文感知, 多语言支持, 安全测试框架, 机器学习, 特征检测, 网络安全, 蓝队分析, 输入验证, 逆向工具, 隐私保护, 风险评分