SHAJON-404/Messenger-SSL-Pinning-Bypass

GitHub: SHAJON-404/Messenger-SSL-Pinning-Bypass

针对 Android 版 Facebook Messenger 的 SSL Pinning 绕过工具,通过替换底层的本地库文件实现网络流量的透明拦截与分析。

Stars: 6 | Forks: 0

# 🔐 Messenger-SSL-Pinning-Bypass

📡 在 Android 设备上拦截 Messenger 网络流量

## 📌 最新绕过及测试的应用详情

- 应用版本:**554.0.0.59.70**

- 架构:**arm64-v8a, x86_64**

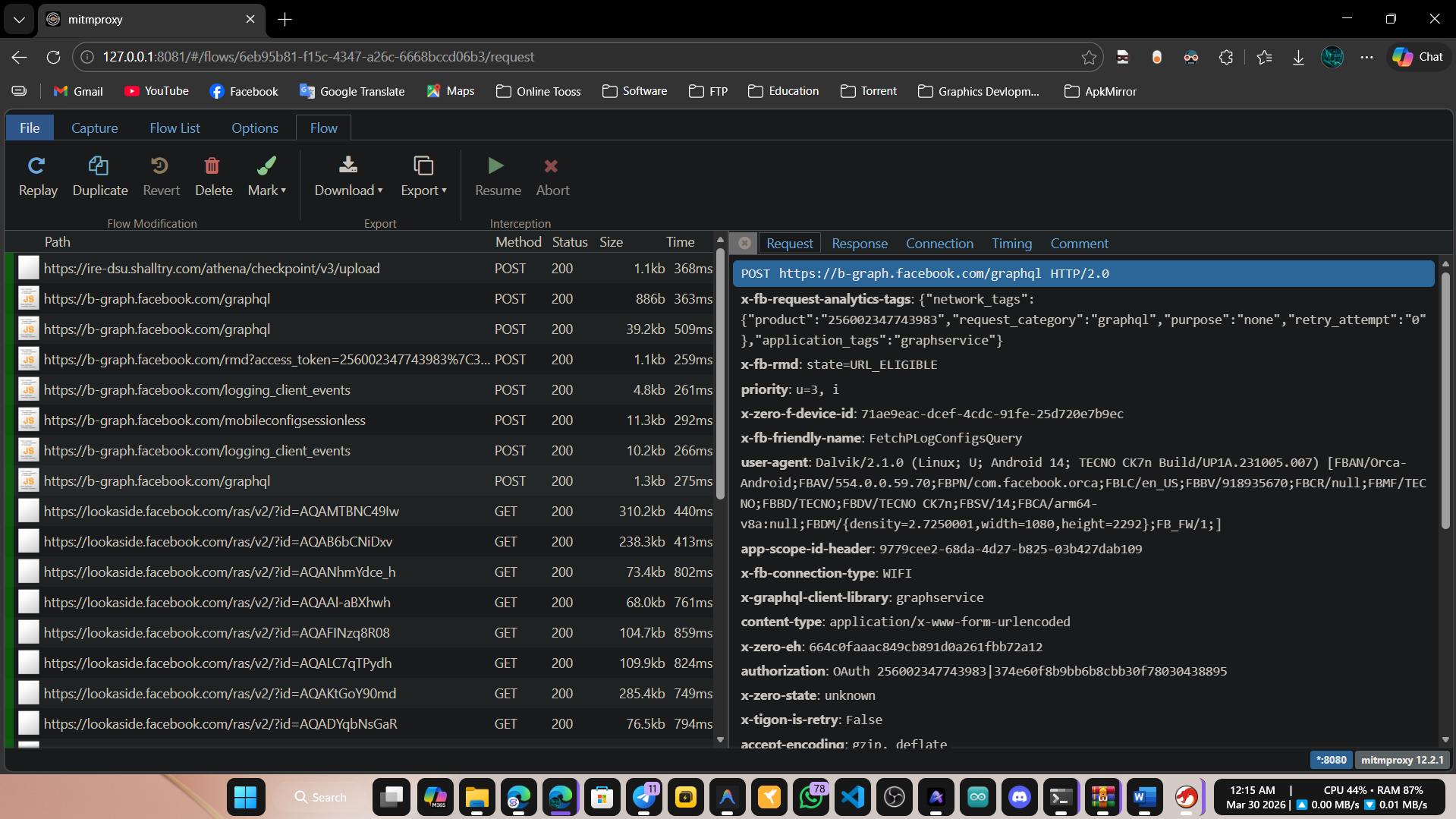

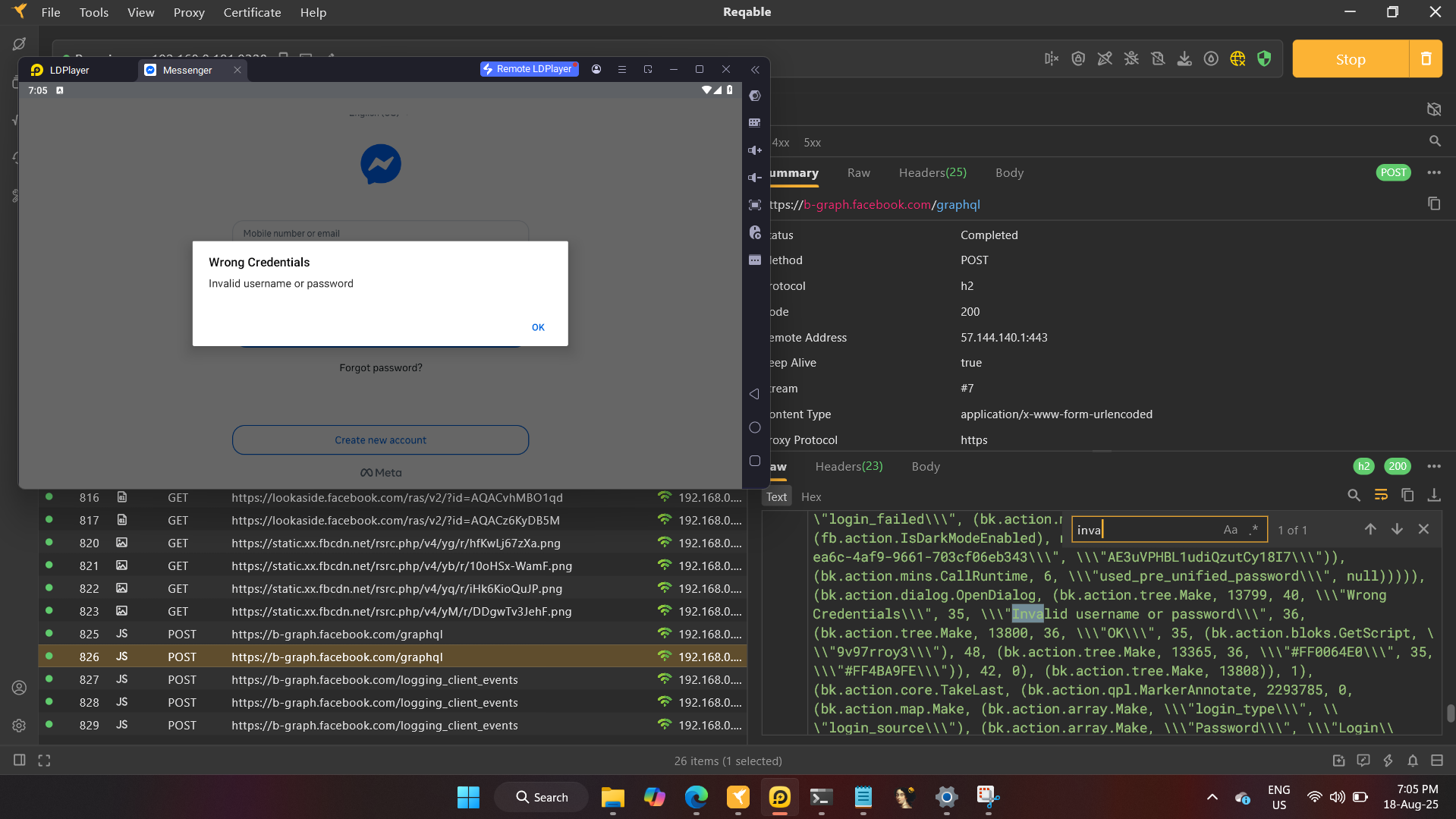

- 测试使用的工具:[Mitmproxy](https://mitmproxy.org/)、[Burp Suite](https://portswigger.net/burp)、[HTTP Toolkit](https://httptoolkit.com/)、[Reqable](https://reqable.com/)。

- 如有任何疑问,请在 Telegram 上联系我 [https://t.me/DarknessKing999](https://t.me/DarknessKing999)

## 🎥 证据

## ✅ 其他应用

1. [Messenger iOS](https://github.com/shajon-dev/iOS-Messenger-SSL-Pinning-Bypass)

2. [Facebook Android](https://github.com/shajon-dev/Facebook-SSL-Pinning-Bypass)

3. [Facebook iOS](https://github.com/shajon-dev/iOS-Facebook-SSL-Pinning-Bypass)

4. [Instagram Android](https://github.com/shajon-dev/Instagram-SSL-Pinning-Bypass)

5. [Instagram iOS](https://github.com/shajon-dev/iOS-Instagram-SSL-Pinning-Bypass)

6. [Threads Android](https://github.com/shajon-dev/Threads-SSL-Pinning-Bypass)

7. [Threads iOS](https://github.com/shajon-dev/iOS-Threads-SSL-Pinning-Bypass)

8. [Business Suite Android](https://github.com/shajon-dev/Meta-Business-Suit-SSL-Pinning-Bypass)

## 📦 演示 - 下载官方 APK

- 如遇任何问题,请在 Telegram 上联系我。使用前请仔细阅读 README.md。

- 请注意,最新版本为付费发布,不提供免费下载。

**📂 免费的已修补 `libcoldstart.so` 文件位于 `libs/` 文件夹中**

**📜 统一的登录脚本位于 `login.sh` 文件中**

## 📱 环境要求

1. 🔓 已 Root 的 Android 手机或具有 Root 权限的模拟器 (LDPlayer 9 / Nox Player)

2. 🛠️ 仅限真实设备需要 ADB 工具。或者使用 [MT Manager](https://mt2.cn/) 在设备上替换 .so 文件。

3. 🔄 用于流量抓取的工具:[Mitmproxy](https://mitmproxy.org/)、[Burp Suite](https://portswigger.net/burp)、[HTTP Toolkit](https://httptoolkit.com/)、[Reqable](https://reqable.com/)。

## 🔧 设置过程

1. 🔧 **替换已修补的 `libcoldstart.so`**,将其覆盖原文件于:`/data/data/com.facebook.orca/lib-compressed/libcoldstart.so`

2. 📲 **使用 ADB 命令**推送已修补的库:

adb push [YOUR_libcoldstart.so_PATH] /data/data/com.facebook.orca/lib-compressed/libcoldstart.so

3. 使用任意抓包工具监控 Messenger 网络流量。

## 寻找最新版本的已修补 `libcoldstart.so` 吗?请在 Telegram 上联系我

## 需要 SSL Pinning 绕过解决方案?

- 我提供针对 Android 和 iOS 应用的 SSL Pinning 绕过解决方案。

如果我的 GitHub 上没有提供针对特定应用的绕过方案,请在 Telegram 上联系我获取支持。我大部分时间都在 Telegram 上在线。

| 包名 | 版本 | 状态 | 下载链接 | |

|---|---|---|---|---|

| arm64-v8a | x86_64 | |||

com.facebook.orca |

554.0.0.59.70 | ✅ 已绕过 | 联系 Telegram | |

| 500.1.0.71.108 | ✅ 已绕过 | 下载链接 | 下载链接 | |

标签:Android安全, APK修改, App抓包, arm64, Burp Suite, Frida Hook, HTTPS解密, HTTP Toolkit, Messenger逆向, Mitmproxy, Reqable, SSL Pinning绕过, x86_64, 中间人攻击, 抓包工具, 服务管理, 移动安全测试, 网络流量分析, 防御绕过