galshichrur/nexuscontrol

GitHub: galshichrur/nexuscontrol

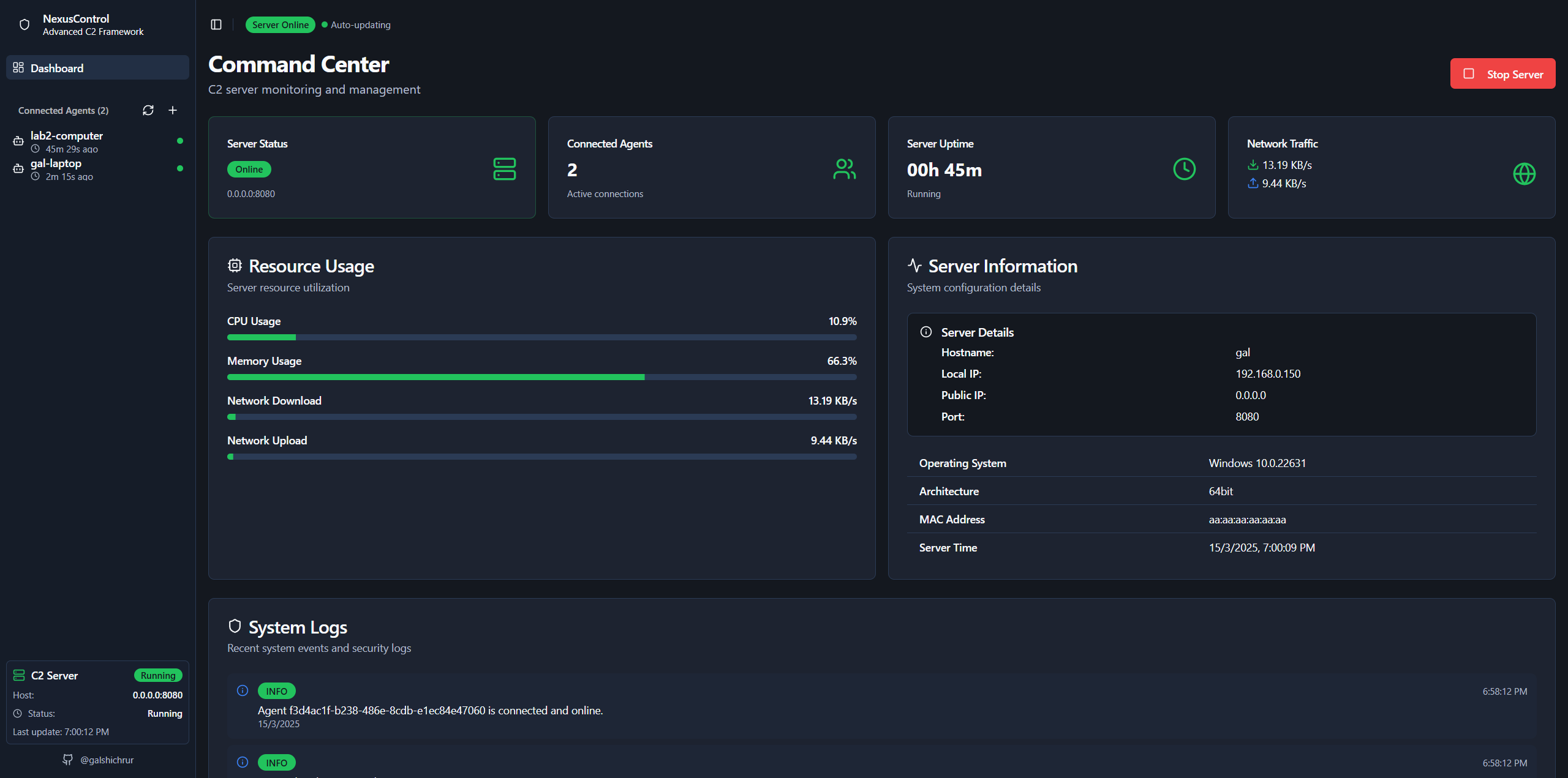

一款面向红队和渗透测试的加密远程命令与控制系统,提供 Web 管理界面来安全地控制远程受管主机。

Stars: 1 | Forks: 0

# NexusControl

[查看希伯来语文档 (PDF)](NexusControl.pdf)

使用 Python 开发的远程命令与控制 (C2) 系统,专为红队和渗透测试而设计。

它提供了一种安全的方式来管理和监控远程机器,通过使用自定义 JSON 协议的加密 TCP 连接,完全由带有 Web 界面的管理服务器进行控制。

远程计算机通过编译后的可执行文件 (PE) 进行连接,该文件具备启动持久化、规避和混淆技术,以维持未被发现访问状态。

服务器和已连接 agent 之间的所有通信均使用 ECDH (Curve25519) 进行密钥交换,并使用 AES-GCM 进行对称加密,以保护数据的机密性和完整性。

本项目仅出于教育目的而创建。

## 安装

您可以轻松地在本地计算机或远程服务器上托管该服务器。

### 1. 克隆仓库

```

git clone https://github.com/galshichrur/nexuscontrol.git

cd nexuscontrol

```

### 2. 构建前端

```

cd frontend

npm install

npm run build

```

### 3. 安装服务器依赖

```

cd ../app

python -m venv .venv

```

在 Windows 上:

```

.venv\Scripts\activate

```

在 Linux 上:

```

source .venv/bin/activate

```

安装 requirements.txt

```

pip install -r requirements.txt

```

### 3. 配置环境

编辑 `/app` 中的 `.env` 文件,以设置您的 TCP 服务器和 API 配置。

在 Windows 上:

```

move .env.global .env

```

在 Linux 上:

```

mv .env.global .env

```

## 运行项目

### 启动 API 和 TCP 服务器

```

py main.py

```

API 和 TCP 服务器将自动启动。

您可以通过以下地址访问 Web 仪表板:

http://127.0.0.1:8000

### 构建 agent PE

更新 `agent/main.py` 中的设置以匹配服务器地址。

```

cd ../agent

python -m venv .venv

.venv\Scripts\activate

pip install -r requirements.txt

pyinstaller --noconsole --optimize 2 --onefile --name agent main.py

```

构建完成后,可执行文件将出现在:

```

agent/dist/agent.exe

```

在测试机器上运行此文件,它将安全地连接到 NexusControl 服务器。

标签:AES-GCM, API服务器, AV绕过, Curve25519, DNS 反向解析, ECDH, FastAPI, JSON协议, PE文件, PyInstaller, Python, TCP, TGT, Web界面, 仪表盘, 加密通信, 后端开发, 后门, 启动持久化, 命令与控制, 对称加密, 恶意软件, 攻防演练, 教育目的, 数据展示, 无后门, 木马, 混淆, 漏洞挖掘, 红队, 编译执行文件, 网络信息收集, 网络安全, 自动化审计, 规避检测, 远控木马, 远程控制, 远程监控, 逆向工具, 隐私保护, 隐蔽通信