secmon-lab/warren

GitHub: secmon-lab/warren

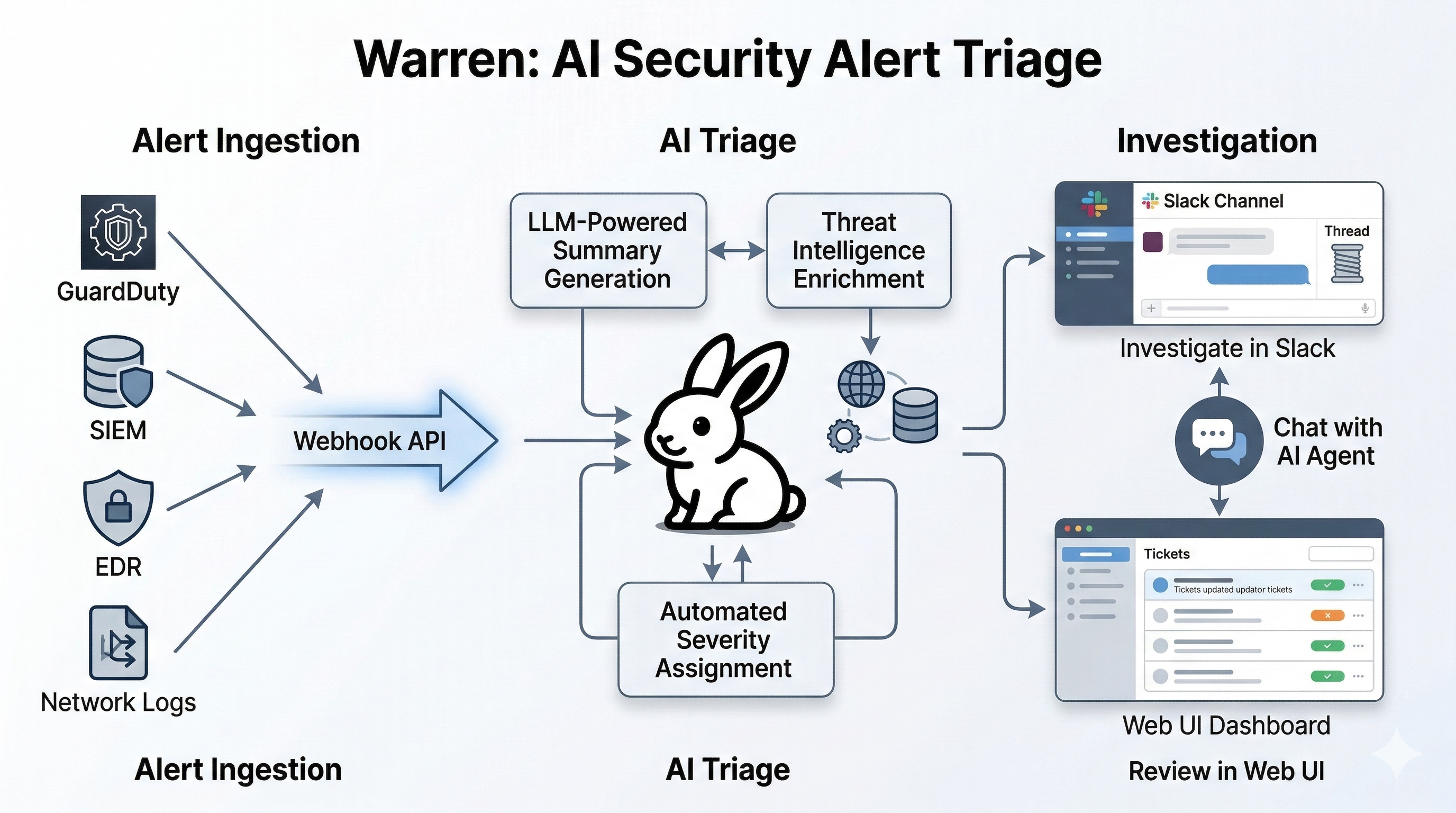

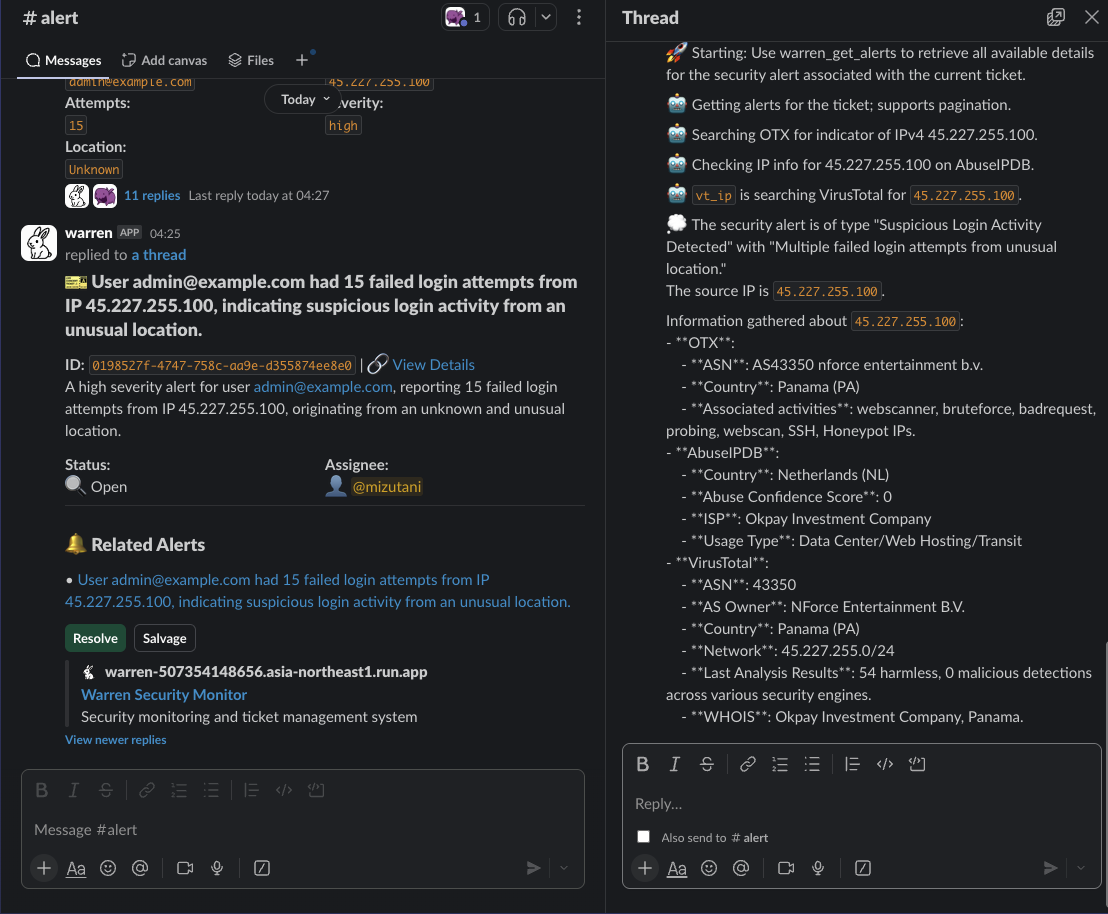

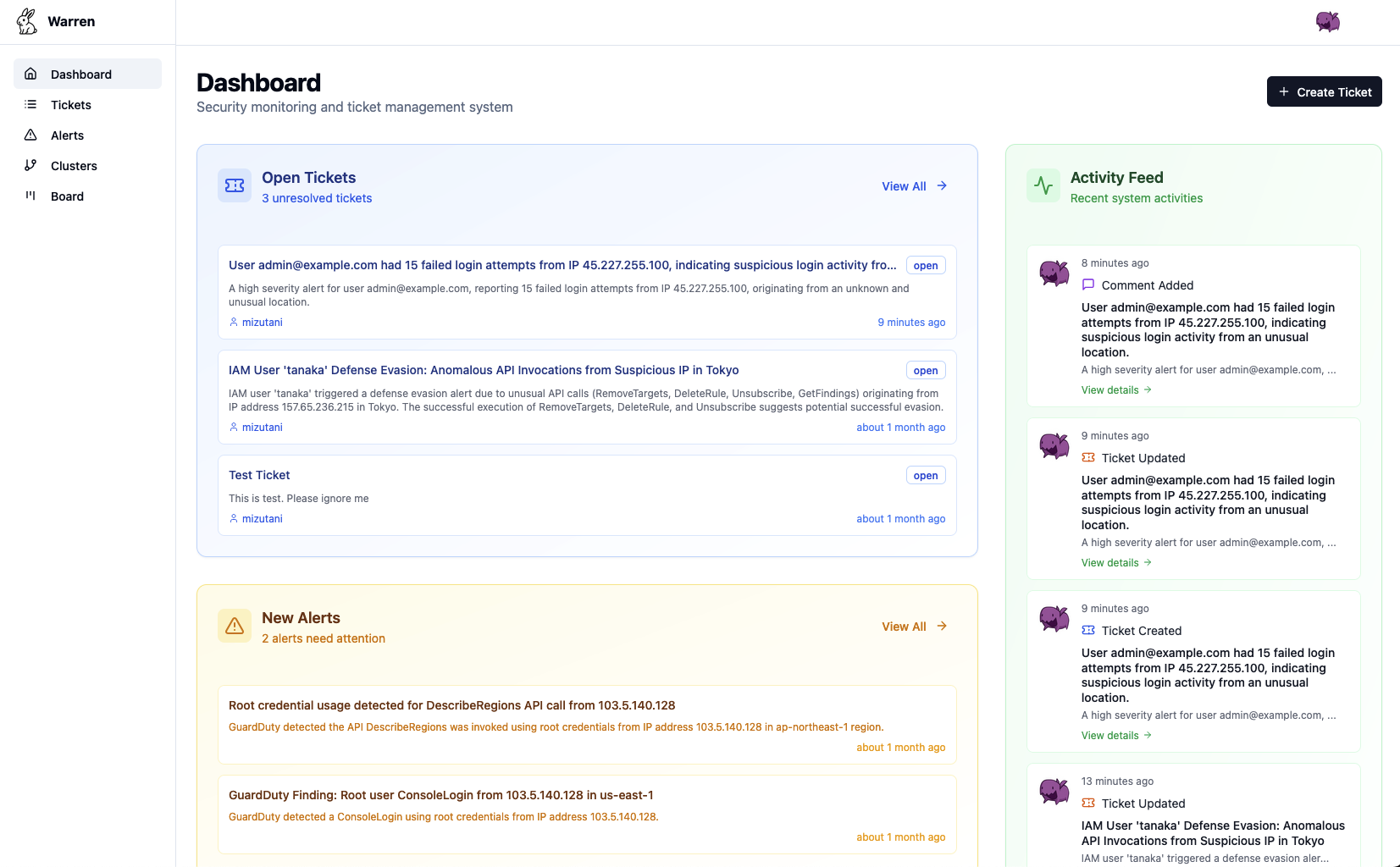

AI 原生的安全告警管理平台,通过多 Agent 架构自动执行告警分类、威胁情报丰富化和调查工作,帮助安全团队降低噪音、加速响应。

Stars: 96 | Forks: 6

# Warren

AI 原生的安全告警管理 —— 不仅仅是 AI 辅助,而是从头构建,旨在让 AI Agent 执行安全分析师的工作。

标签:AI安全, Chat Copilot, DLL 劫持, EDR集成, EVTX分析, Python安全工具, SecOps, SIEM集成, slack集成, 事件调查, 云安全架构, 告警分类, 告警管理, 告警降噪, 大语言模型, 威胁情报, 安全事件响应, 安全运营, 开发者工具, 扫描框架, 日志审计, 结构化提示词, 网络安全, 自动化分类, 请求拦截, 隐私保护