jgulyash/THREAT-Matrix

GitHub: jgulyash/THREAT-Matrix

一个开源共享词汇表,为物理安全和内部威胁提供标准化的对手行为分类与检测框架。

Stars: 0 | Forks: 0

# THREAT 矩阵

*战术人为风险枚举与对手分类矩阵*

**基于15年以上经验的开源共享词汇表,用于对物理安全和内部威胁中的人为对手行为进行分类和检测。已在70多个国内与国际合作伙伴的实战威胁调查中应用。**

物理安全领域缺乏共享的标准化对手行为词汇。THREAT 矩阵正是为此而构建的标准。

**[→ 在浏览器中启动 THREAT 矩阵](https://jgulyash.github.io/THREAT-Matrix/)** · **[framework.json](docs/data/framework.json)** · MIT 许可证

---

## 问题

在每个合作伙伴关系中,都出现了相同的模式:每个组织都有其自身的对手行为词汇表。有些组织拥有成熟的流程和检测方法,而另一些组织尚未识别出在多年实战中反复出现的 TTPs(战术、技术和流程)。缺乏共享语言、没有通用参考标准、在跨团队同步事件时浪费时间,且缺乏可用于构建工具的稳定分类框架。

2023 年,劳伦斯利弗莫尔国家实验室受 DOE/NNSA 资助、为 DHS/CISA 准备的报告研究了现有方法是否可作为描述关键基础设施领域物理对手行动的结构化框架。结论是:现有框架不充分。大多数框架局限于特定部门或设施,侧重于安全评估而非对手行为,且未能解决网络物理风险。THREAT 矩阵是对记录在案的机构差距及其产生的操作现实的直接回应。

---

## 框架架构

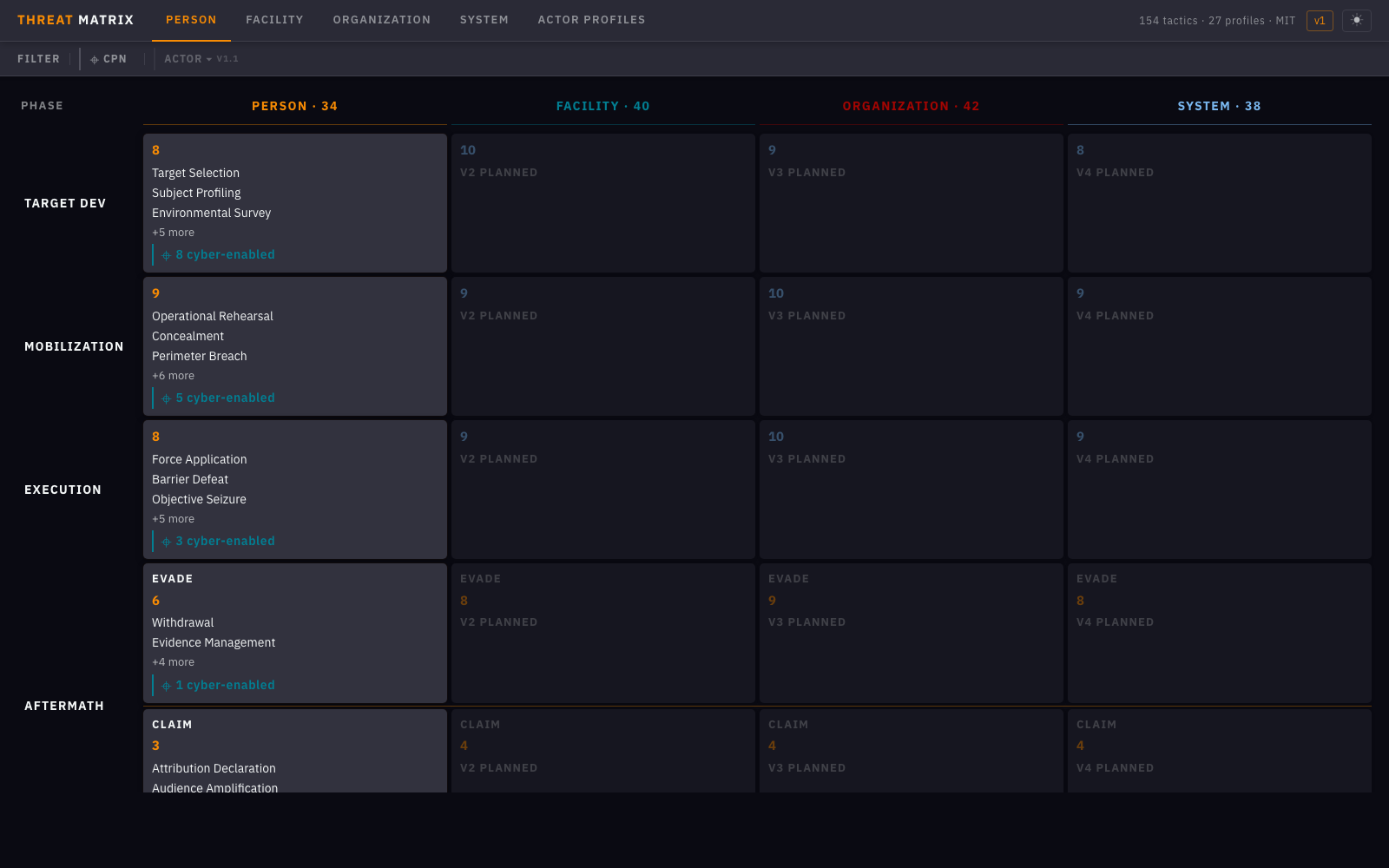

**四个目标矩阵。四个杀伤链阶段。共计 154 个战术**(V1 中 34 个;V2–V4 计划中 120 个)。

### 杀伤链

杀伤链是描述性的,而非规定性的——对手会根据机会和能力压缩、跳过或重新排列阶段。该框架使行为模式可见,但并不断言它们是不可避免或按顺序发生的。

### 目标矩阵

### 对手画像

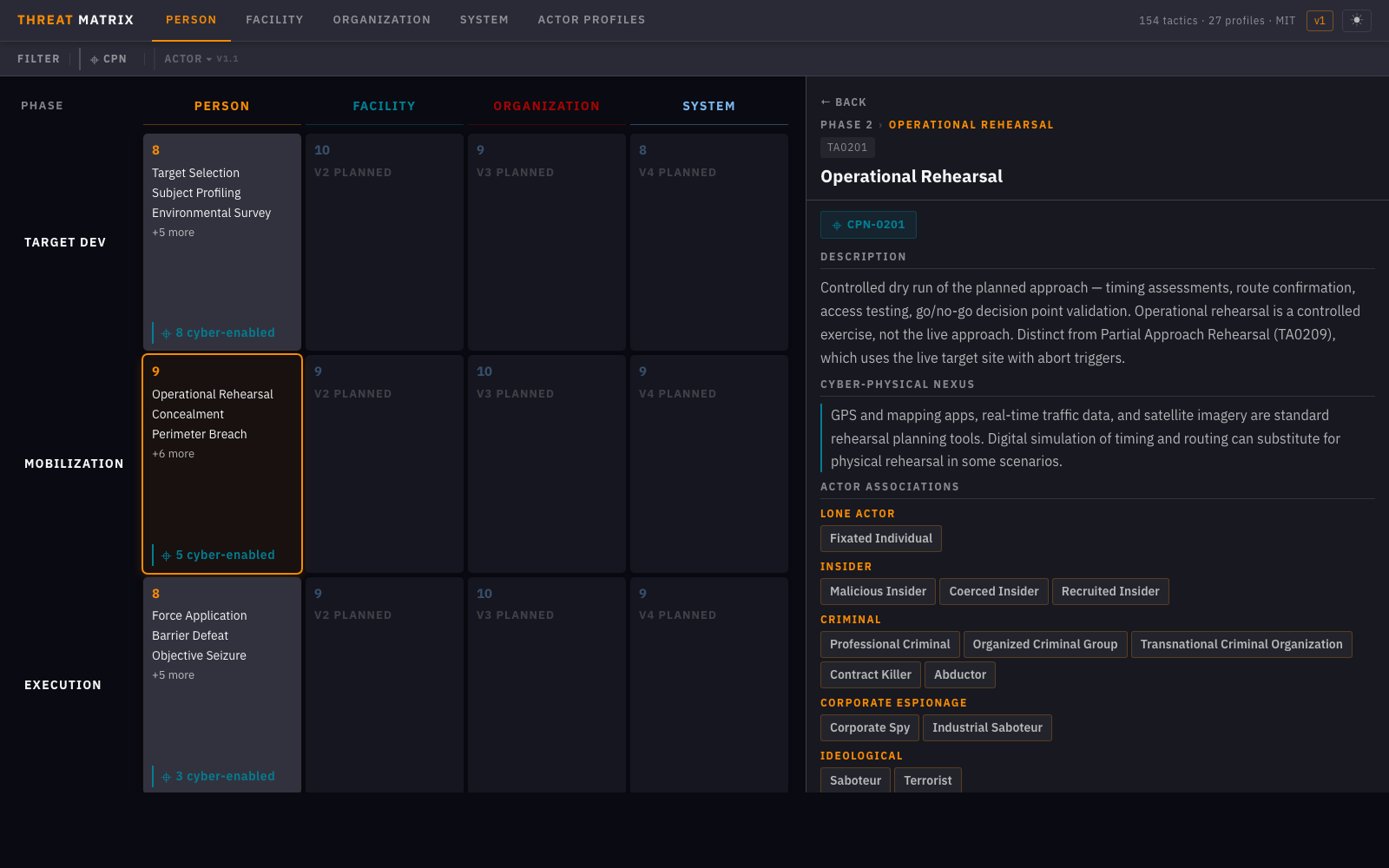

**7 大威胁类别下的 27 个对手画像。** 每个画像记录了意识、方向、访问关系、阶段压缩风险、攻击向量、行为标记、AI 能力增强因素,以及该类对手最可能采用的战术。

| 类别 | 画像数量 | 示例 |

|------|---------|------|

| 独行个体 | 3 | 执着个体、公众人物跟踪者、出于怨气的攻击者 |

| 内部人员 | 5 | 恶意、疏忽或被胁迫的内部人员(被胁迫、招募或不知情) |

| 犯罪组织 | 7 | 有组织犯罪、绑架勒索、合同暴力 |

| 企业间谍 | 2 | 商业机密窃取、竞争情报行动 |

| 意识形态 | 4 | 国内暴力极端主义、恐怖主义、大规模杀伤性行为者 |

| 国家行为体 | 4 | 外国情报机构、国家主导的破坏行为 |

| 客户/用户攻击者 | 2 | 来自客户或用户关系的职场暴力升级 |

画像通过稳定 ID(`AP001`–`AP029`)引用,并直接链接到该类对手最可能采用的战术。可以在 [交互式矩阵](https://jgulyash.github.io/THREAT-Matrix/#/actors) 中浏览。

### 网络物理交界点(CPN)

网络能力使并加速了几乎所有阶段的物理操作,尤其是对高级对手而言。`[CPN]` 标签用于标记数字能力在战术中发挥显著或主要启用作用的场景,帮助从业者识别在观察物理行为的同时需关注的数字指标。

### AI 集成架构

THREAT 矩阵将 AI 视为**现有攻击向量的增强器**,而非独立路径。AI 压缩了第一阶段的时间线,降低了传统技艺门槛,并将此前需要国家级别资源的能力扩展到技术门槛较低的参与者。

**四向量分类:**

| 向量 | 定义 |

|------|------|

| `physical_primary` | 纯物理行动,无有意义的网络或 AI 组件 |

| `cyber_enabled_physical` | 网络工具支持或启用物理攻击 |

| `cyber_initiated_physical` | 网络攻击本身就是攻击;物理伤害是其后果 |

| `ai_initiated_physical` | 自主或半自主 AI 系统在无实时人类指令下执行物理伤害 |

`ai_initiated_physical` 向量在架构上独立:攻击不经过网络空间路由,AI 代理在本地自主运行于物理空间。当前已知示例包括 AI 引导的自主无人机和被入侵的自动驾驶系统。每个对手画像均包含 `ai_enabled_risks` 字段,记录适用的 AI 能力增强因素。完整的 AI 架构说明详见 `docs/data/framework.json` 中的 `ai_architecture` 模块。

---

## 构建状态

*V1 部署了人员矩阵(34 个战术)。V2–V4 将完成剩余 120 个战术,涵盖设备、组织和系统矩阵。每个版本发布都附带独立的检测与响应组件——行为指标、响应协议和针对每个战术的对策,生成可在分类法基础上直接使用的操作指导。*

---

## 使用框架

**浏览:** [jgulyash.github.io/THREAT-Matrix](https://jgulyash.github.io/THREAT-Matrix/) —— 按阶段、CPN 标签或对手画像筛选。点击任意战术可查看详细说明,包括备注、CPN 分析和 AI 风险因素。

**基于框架构建:** `docs/data/framework.json` 采用 MIT 许可,版本化且机器可读。可用于检测工具、威胁评估流程、培训平台或智能工作流。

---

## 贡献

THREAT 矩阵通过从业者贡献持续成长。你不需要是开发者。

- **建议战术**——提交问题,描述尚未纳入框架的对手行为。

- **标记不一致**——术语、范围或分类问题。

- **提出用例**——真实场景有助于验证框架与现实的契合度。

- **开发者贡献**——`framework.json` 模式、React 单页应用功能、V2–V4 矩阵开发。

详见 [CONTRIBUTING.md](CONTRIBUTING.md) 指南。

---

## 许可证

MIT。开放的参考标准。框架的价值随着采用而增长。

*[Jay Gulyash](https://www.linkedin.com/in/jay-gulyash-750489207) —— 防护情报与内部威胁从业者*

标签:Homebrew安装, JSON框架, V1, V2, 事件同步, 人因风险枚举, 共享词汇, 关键基础设施, 内部威胁, 反取证, 威胁情报, 威胁矩阵, 安全评估, 对手分类, 对手税onomy, 对手行为, 工具构建, 开发者工具, 开源标准, 战术枚举, 攻击者画像, 数字威胁, 标准化词汇, 检测框架, 浏览器框架, 物理威胁, 物理安全, 目标域, 网络物理矩阵, 网络物理融合