shenyimings/FORGE-Artifacts

GitHub: shenyimings/FORGE-Artifacts

一个LLM驱动的自动化框架,从真实审计报告中大规模构建智能合约漏洞数据集并配套评估结果。

Stars: 30 | Forks: 8

# FORGE: 一个用于大规模智能合约漏洞数据集构建的LLM驱动框架

[](http://arxiv.org/abs/2506.18795)

本仓库包含在[ICSE'26](http://arxiv.org/abs/2506.18795)上接收的论文的 artifacts(制品)。

具体来说,它包含:

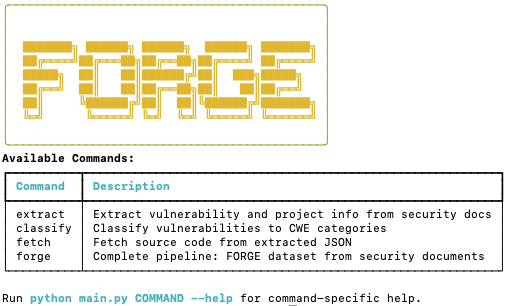

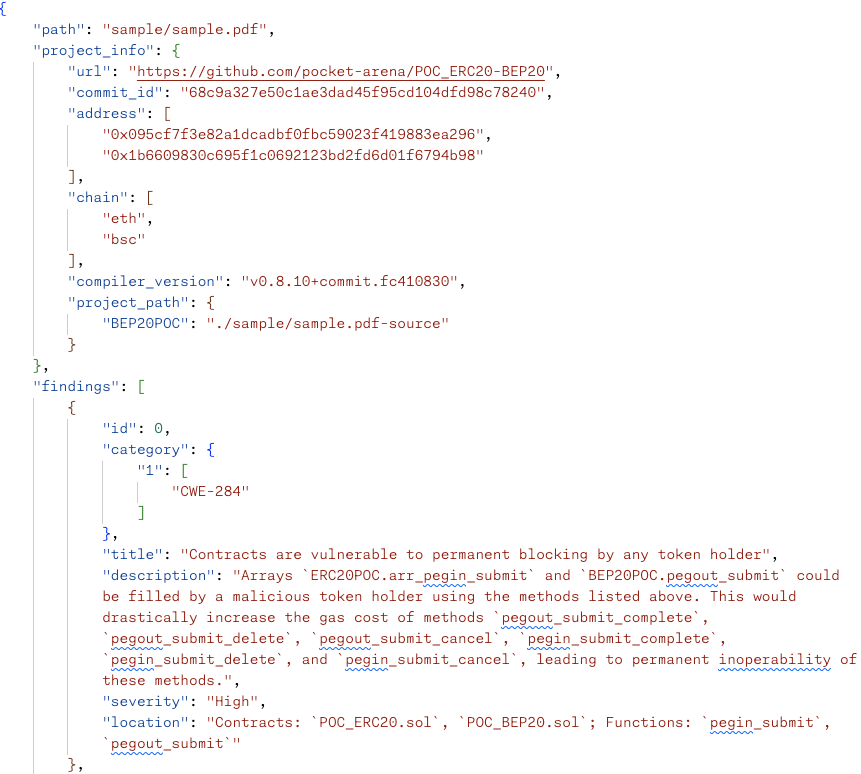

- [源代码](src/) 的 FORGE 框架

- 由 FORGE 构建的[数据集](dataset/)

- [评估结果](evaluation/)

## 最新动态

- **[2026-02-11] 🔥 我们已发布 [FORGE-Curated](https://github.com/shenyimings/FORGE-Curated):一个中等规模、高质量且更具可行性的智能合约漏洞精选数据集!**

- **[2025-06-20] 🎉 我们的 [论文](http://arxiv.org/abs/2506.18795) 已直接入选 ICSE'26 第一轮(直接接受率:9.2%,60/646)。期待在里约热内卢相见!**

- **[2025-03-12] ✨ 我们发布了最大的智能合约漏洞数据集 FORGE-Dataset,以及 FORGE 源代码——首个自动化的漏洞数据集构建框架。**

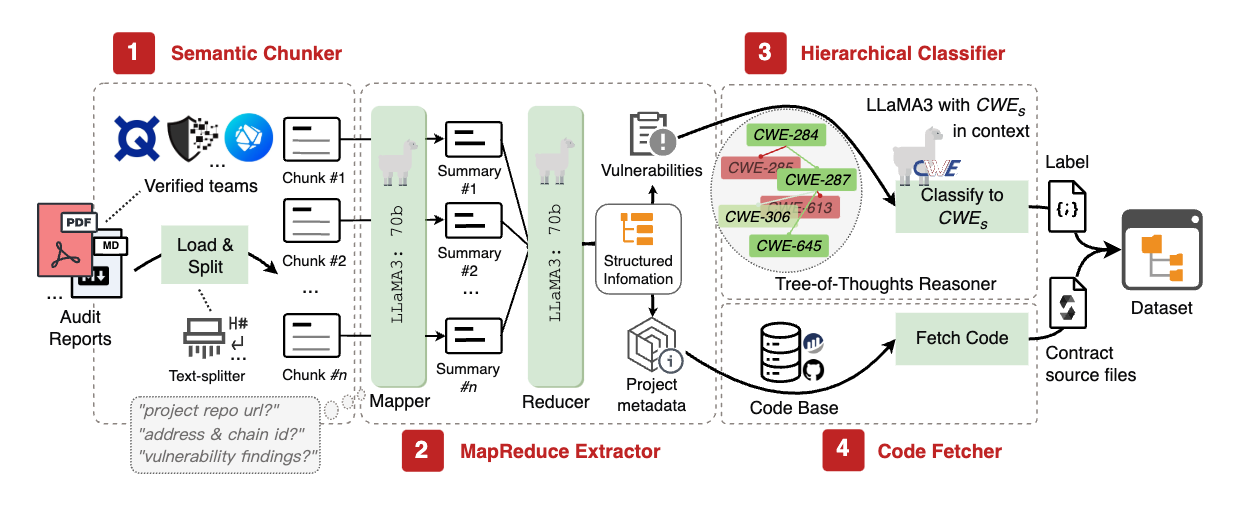

## FORGE 框架

### 概述

标签:arXiv, C2, DLL 劫持, DNS解析, FORGE, ICSE 2026, LLM 框架, MapReduce 提取, Python, Solidity, T1499, 代码安全, 区块链安全, 大规模漏洞数据, 大语言模型, 开源项目, 数据集构造, 无后门, 智能合约安全, 智能合约审计, 漏洞数据集, 漏洞枚举, 网络安全研究, 自动化构建, 语义分块, 逆向工具