centos openvpn

作者:汉堡 | 发布时间:

相信大家对vpn都有所了解,可以使用vpn挂入外网,我先给大家解释下原理,通俗的来说,你连接的vpn服务器有两块网卡,你链接的为外网的网卡,通过建立好连接,把你转入内部局域网,由此就可以实现翻墙了

话不多谈,实验开始(且勿用于非法途径)

实验需求(ip地址需要自己规划呦!)

1.vpn服务器为centos 7的版本

2.两台客户机,什么操作系统都可以,一台用来连接vpn,一台在内网被进行测试

3.下方连接中的软件为生成证书所需的软件,必须要下载

实验步骤

证书的配置

1.使用服务器搭建vpn服务器,准备好证书进行用户认证这里需要用到一个证书生成软件

链接:https://pan.baidu.com/s/19rF_sUwiPE095O4NlP9O-A

提取码:xom3

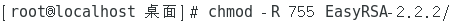

2.更改该文件夹的权限

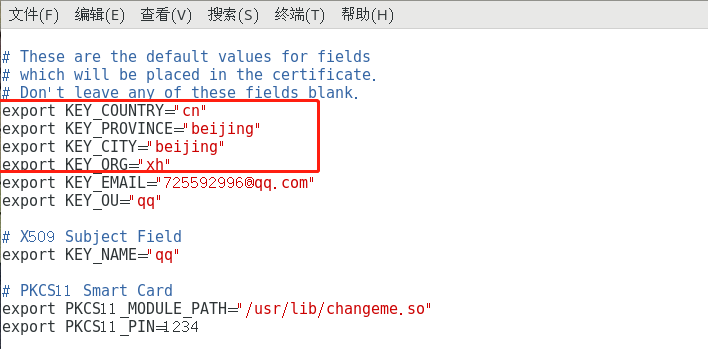

3.更改EasyRSA-2.2.2文件夹中的vars文件

4.内容如下,主要的是更改红框中的内容

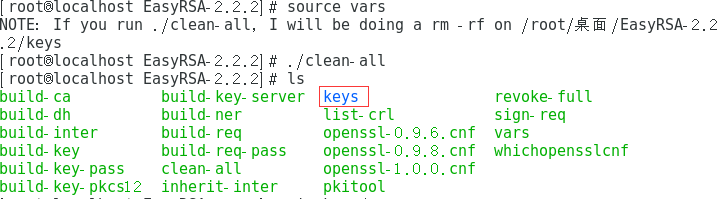

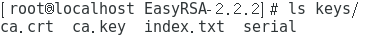

5.执行以下命令,会多出来一个keys的目录,里面存在着私钥信息

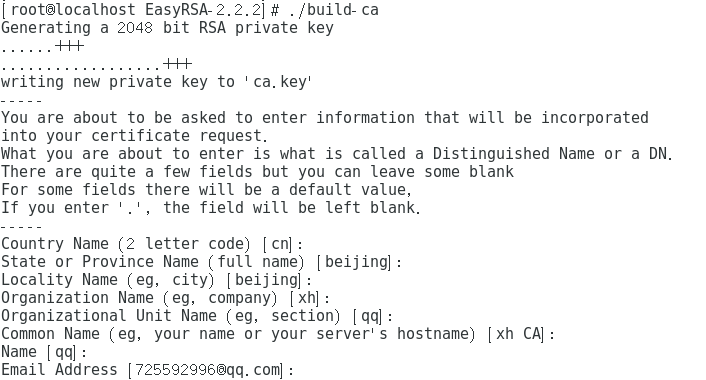

6.建立根证书和根密钥 ./build-ca,输入对应的信息 因为已经更改好配置了,所以此处可以一直回车

crt文件为根证书 key为根密钥

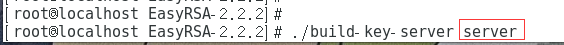

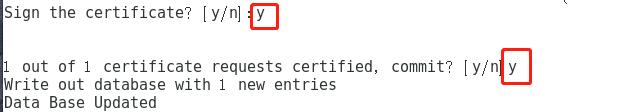

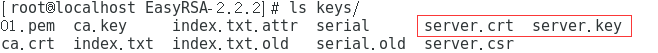

7.还需要生成服务器端的密钥

执行脚本文件,红框中的内容为名字

直接回车到底,并在最后输入两个y

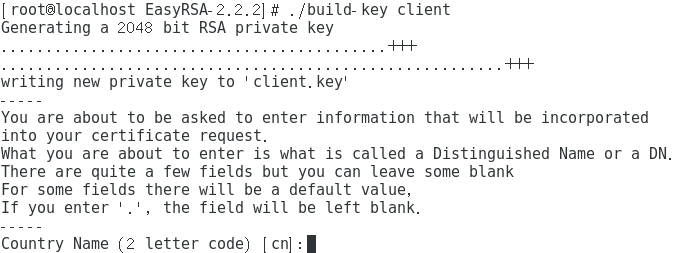

8.生成客户端的证书和密钥(和上方操作一样)

9.生成密钥交换文件

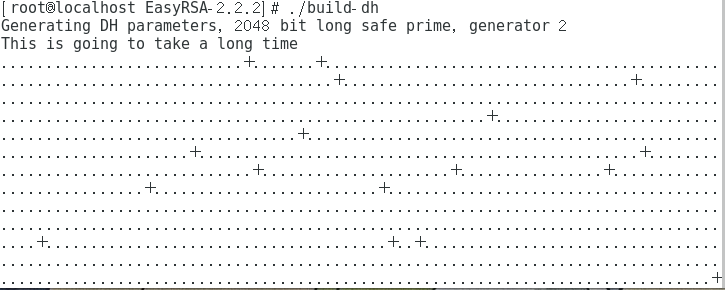

查看key下,dh2048.pem是否存在,存在即为成功,自此证书的配置完成了

配置openvpn

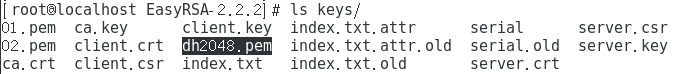

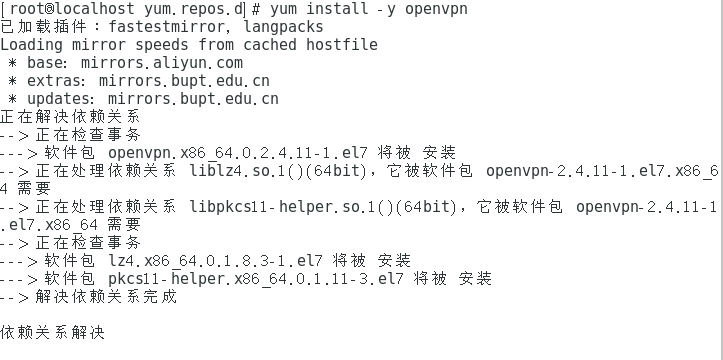

1.安装openvpn(推荐使用阿里云的源)

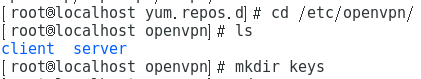

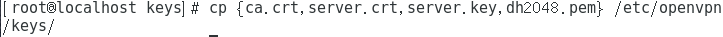

2.配置openvpn(为了方便管理,在/etc/openvpn下创建一个目录,把服务器端的证书文件copy过去)

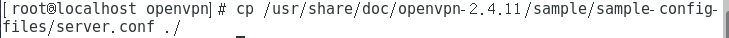

3.把样本文件copy到/etc/openvpn下

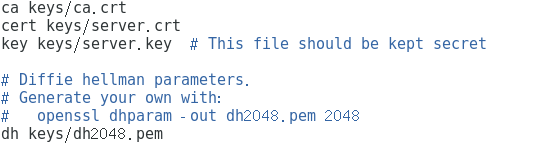

4.更改配置文件中证书路径

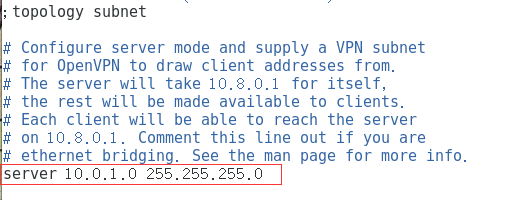

5.更改用户进入之后获得的虚拟地址

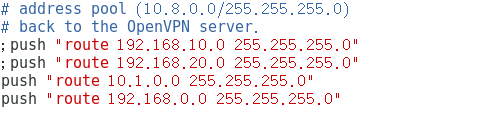

6.这个为把虚拟地址转为内网的真实地址

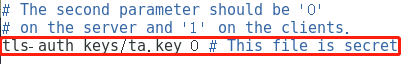

7.定义拒绝服务证书文件 目前不需要配置

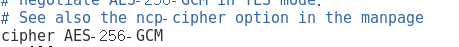

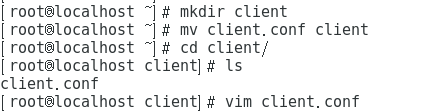

8.更改加密模式,2.4版本以后就需要更改模式(更改GCM)

9.启用路由转发功能 写入配置文件,使其永久生效

10.创建拒绝服务证书文件

11.启动服务,在/etc/openvpn下使用server.conf配置文件启动

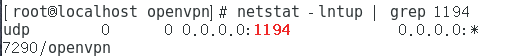

查看一下,如果有端口显示即为成功

有端口就代表服务已经启动了

客户端配置

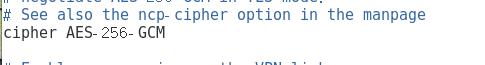

1.准备好客户端的证书文件和配置文件

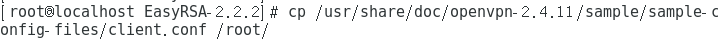

先把样本文件拷到root目录下

在创建一个文件夹,移动进新的文件夹,并配置文件(也就是更改下加密方式)

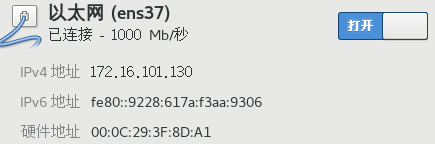

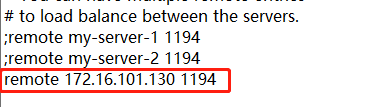

2.加上主机的ip,也就是服务器的外网地址

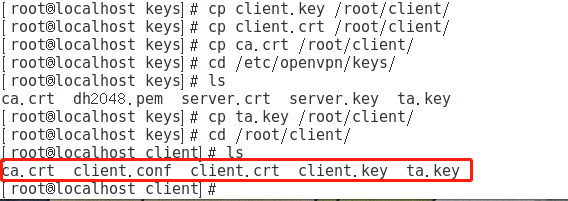

3.把需要的证书放在对应的目录

4.更改客户端配置文件的名字

5.把client文件打包成一个压缩包,放在客户机上

命令自行百度,我是直接拖出来的

四 客户端测试

1.在windows中安装openvpn链接如下

https://swupdate.openvpn.org/community/releases/openvpn-install-2.4.8-I602-Win10.exe

2.右键以管理员的身份运行

全部保持默认一直确定(win7的话可能会出现数字签名出现问题的情况

解决方法:进入安全模式,关闭数字签名,只适合一次或短期因为我用的是win10,所以解决方法没有截图)

安装完以后会出现一个虚拟网卡,没开启的话把他开启

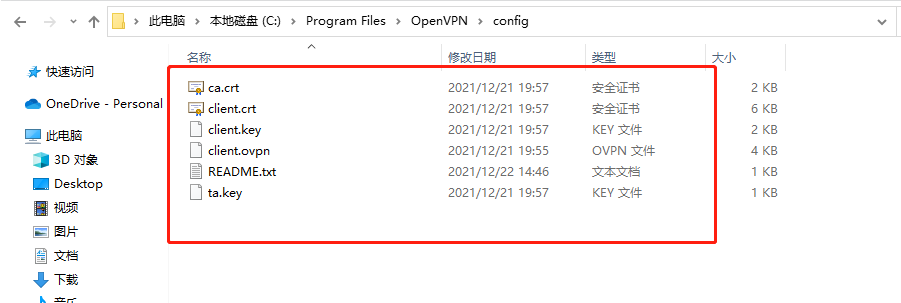

3.把在服务器端配置好的客户端文件,放在安装目录下

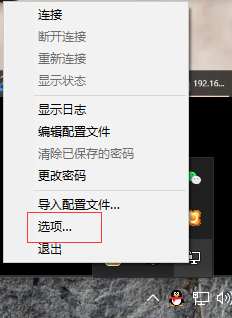

4.右键图标进行配置 更改下配置目录即可

5.邮件图标,点击连接即可连接成功

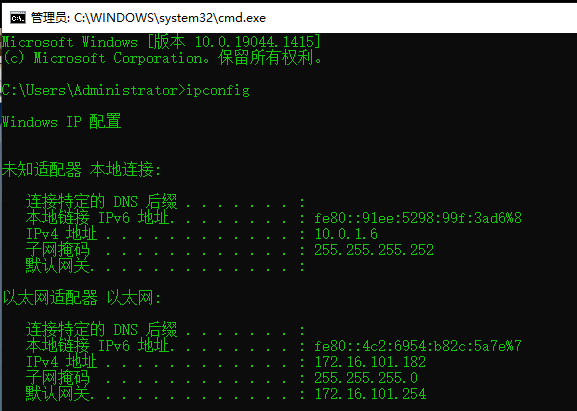

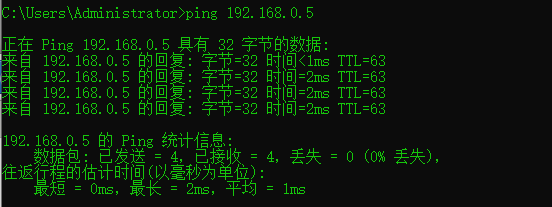

去ping一下vpn服务器的内网网卡地址,发现流量可以通过

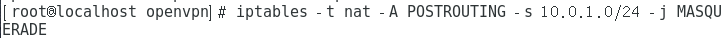

为了能ping通内网其他地址满足一些其他服务,需要配置iptable的nat功能

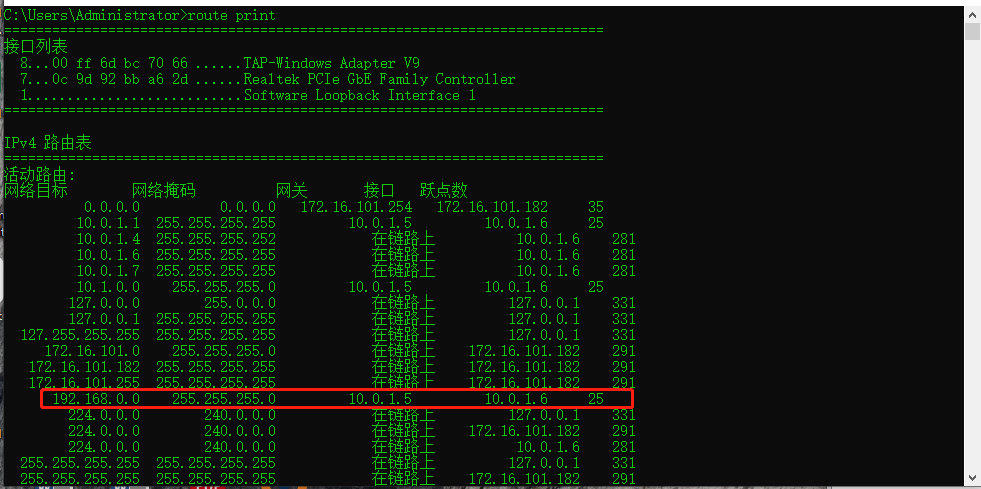

地址为虚拟网段的地址(下方的命令就是把虚拟地址转为内网地址)

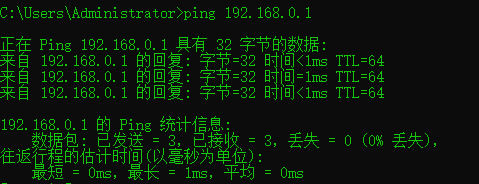

现在进行测试

试验成功

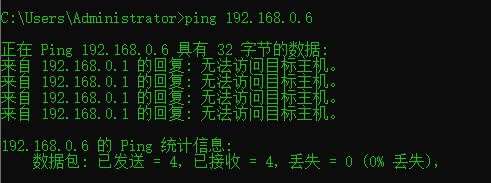

为了确保饰演的准确性,再去ping内网没有的地址,查看效果

好啦!本次的教程就到此位置啦,感谢各位观众老爷们的观看