可用于多个操作系统、架构和应用程序版本的漏洞缓解知识库。

作者:Sec-Labs | 发布时间:

项目地址

https://github.com/nccgroup/exploit_mitigations

项目简介

该项目旨在列出随着时间推移在各种操作系统、软件、库或硬件中添加的利用缓解措施。这对于了解给定漏洞是否容易被利用取决于现有的利用缓解措施非常有用。

相关技术点

- 利用缓解措施

- 操作系统安全

- 软件安全

- 硬件安全

项目用途

该项目可以帮助安全专家快速了解不同操作系统、软件、库或硬件中添加的利用缓解措施,并判断给定漏洞是否容易被利用。通过查看该项目中的表格,可以了解不同目标上的缓解措施和相关的技术信息,以便开发者更好地了解目标系统的安全情况,从而更好地进行漏洞攻击和防御。此项目还可以协助安全专家实现对不同软件、硬件和操作系统的安全评估。

漏洞利用缓解措施

该项目旨在列出各种操作系统、软件、库或硬件中随着时间推移所添加的漏洞利用缓解措施。这对于了解特定漏洞是否容易被利用取决于是否有实施漏洞利用缓解措施非常有用。

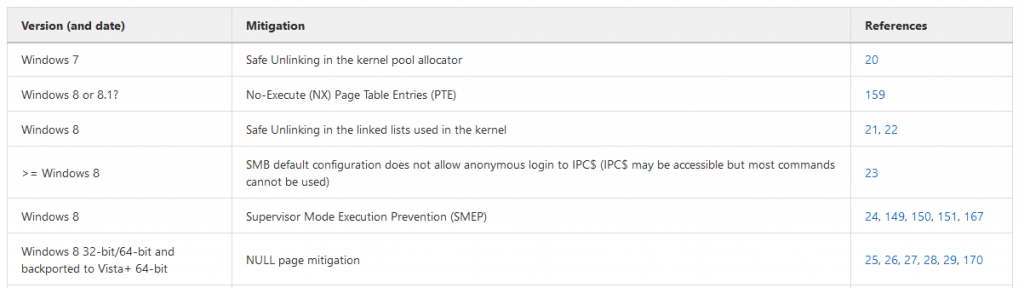

以下是一个例子:

目录

支持的目标

我们目前支持以下操作系统:

以及以下软件:

以及以下库:

以及以下硬件:

动机

随着时间的推移,在更新中添加某些缓解措施和/或将其回溯到各种软件和硬件的某些旧版本已经变得具有挑战性。

有时,由于缓解措施的更改,在线内容会过时,这可能很难跟上。此外,如果您不在特定的软件/硬件上工作,很容易在短时间内忘记。

我们通过跟踪所有缓解措施的摘要表来填补这个空白,这些表包含缓解措施的名称并链接到在线参考以获取有关它们的技术信息。

这些共享信息已经证明对漏洞利用开发人员有用了好几年。

我的当前环境是否有缓解措施X?

这是任何漏洞利用开发人员在尝试为给定目标开发漏洞利用时可能会遇到的常见问题。

例如,假设您想在Windows 7 x64上利用Windows内核驱动程序中包含的内核空指针解引用漏洞。是否可利用?

通过查看我们的表格,我们可以得知“NULL页面缓解措施”是在“Windows 8 32位/64位中引入的,并回溯到Vista+ 64位”。现在,我们知道这取决于我们的目标Windows 7 x64是否是最新的,更准确地说,我们可以专注于找出哪个KB引入了此缓解措施,并检查我们的目标是否符合该KB!

最后的话

我们接受拉取请求,请随意进行:)

我们在我们的私人管道中还有其他目标,因此如果您对其他特定目标感兴趣,请联系我们:)