红队给蓝队/红队/紫队的个人笔记。

作者:Sec-Labs | 发布时间:

项目地址

https://github.com/boh/RedBlueNotes

RedBlueNotes项目简介

相关技术点

- .NET ETW

- Windows系统调用

- API hooking

- EDR telemetry

- Offensive tools

- Infrastrcuture

- Evasion

项目用途

RedBlueNotes是一个个人笔记和有用链接的集合,主要针对网络安全领域。该项目提供了以下方面的技术资料和工具:

- .NET ETW:介绍了.NET事件跟踪(ETW)技术,以及如何使用ETW技术来监控和追踪.NET应用程序的行为。

- Windows系统调用:提供了一些关于Windows系统调用的资料和工具,如SysWhispers、Celeborn和Syscalls-Extractor等,这些工具可以在渗透测试中使用。

- API hooking:介绍了API hooking技术,以及如何使用Windows API unhooking技术来绕过一些杀软的保护机制。

- EDR telemetry:提供了一个开源工具TelemetrySourcerer,可以用于检查EDR系统的遗漏和检测规则。

- Offensive tools:提供了一个名为OffensivePipeline的工具,该工具可以用于构建攻击性工具的CI/CD管道。

- Infrastrcuture:提供了一个文章,介绍了如何使用Mythic框架来构建多阶段攻击模型。

- Evasion:该项目还提供了一些关于逃避检测的技术和工具,如隐藏.NET ETW技术、直接系统调用和SRDI等技术。

总之,通过RedBlueNotes项目,用户可以获取到一些渗透测试和攻击方面的重要技术资料和工具。

红蓝笔记

个人笔记和有用链接的收集。

收集处于早期阶段 - 将添加更多详细信息(URL/描述)。

方法

实验室

.NET ETW

- https://www.mdsec.co.uk/2020/03/hiding-your-net-etw/ (bypass by xpn)

- https://github.com/zacbrown/PowerKrabsEtw

- https://github.com/zacbrown/hiddentreasure-etw-demo

Windows系统调用

- https://outflank.nl/blog/2019/06/19/red-team-tactics-combining-direct-system-calls-and-srdi-to-bypass-av-edr/

- https://github.com/jthuraisamy/SysWhispers

- https://jhalon.github.io/utilizing-syscalls-in-csharp-1/

- https://jhalon.github.io/utilizing-syscalls-in-csharp-2/

- https://www.solomonsklash.io/syscalls-for-shellcode-injection.html

- https://github.com/frkngksl/Celeborn

- https://github.com/m0rv4i/Syscalls-Extractor

(API) (un)hook

EDR遥测

构建攻击性工具

基础设施

逃逸* 蓝队 - EDR演进

- Nice Webinar - 理解现代EDR工具

- 让我们创建一个EDR...并绕过它!第一部分

- 让我们创建一个EDR...并绕过它!第二部分

- 逆向与规避EDR指南:第1部分介绍

- 逆向与规避EDR指南:第2部分传感器侦察

- 逆向与规避EDR指南:第3部分将EDR遥测转移到私有基础设施

- Alaris

- ScareCrow

- 自删除exe

- 从内部击败杀毒软件实时保护

- 使用句柄绕过AV

- 动态规避探险

- 点击快捷方式,...你被入侵了。

- 使用Shellcode注入规避EDR并使用注册表运行键获得持久性

- 理解和绕过AMSI

- 遮蔽恶意内存工件 - 第三部分:绕过防御扫描器

- 在Windows上使用较小的C负载

- 在内存中解码Shellcode以规避AVS

- MDSec绕过图像加载内核回调

- 通过签名驱动程序EDRSandblast规避EDR

- 绕过用户模式钩子

- Cool GitBook,充满了伟大的技巧,不仅适用于RedTeaming,而且适用于渗透测试。

云

- XPN - Red Teamers的Azure AD Connect

- 让云下雨:在Microsoft Office 365中进行远程代码执行

- Azure CDN IP地址列表

- AWS IAM解释给红队和蓝队

- 利用AWS IAM权限实现总体云妥协:实际案例(第1/2部分)

- 利用AWS IAM权限实现总体云妥协:实际案例(第2/2部分)

横向移动

DLLs## DLL劫持

- https://itm4n.github.io/windows-dll-hijacking-clarified/ (DLL劫持澄清)

- https://github.com/monoxgas/Koppeling (DLL劫持)

- https://redteaming.co.uk/2020/07/12/dll-proxy-loading-your-favorite-c-implant/ (DLL代理加载)

- C ++完整DLL取消挂钩

注入

- https://sevrosecurity.com/2020/04/08/process-injection-part-1-createremotethread/ (进程注入- part 1:CreateRemoteThread)

- https://sevrosecurity.com/2020/04/13/process-injection-part-2-queueuserapc/ (进程注入- part 2:QueueUserAPC)

情境感知

钓鱼

- 后期利用凭证

- 对手钓鱼特征

- 检查钓鱼服务器/落地页面响应

- 您的URL的安全性检查

- 检查钓鱼电子邮件的质量

- 成功的钓鱼活动的配方(part 1/2)

- 设置SPF,DKIM,PTR,MX和一般方法

- 成功的钓鱼活动的配方(part 2/2)

- 设置DNS,gophishg,更好的活动提示

- 构建弹性钓鱼活动基础设施

- 电子邮件欺骗

- Docker, Terradorm, Ansible 自动化

- 内部钓鱼

- 受密码保护的Excel钓鱼

- Gophish 通知

- 通过Webhooks Gophish 通知

钓鱼平台

- sendgrid

- 服务很有用,但老实说,您需要Pro pain计划才能幸运地不在垃圾邮件列表上

- mailgun

- 没有任何问题

- Amazon AWS SES

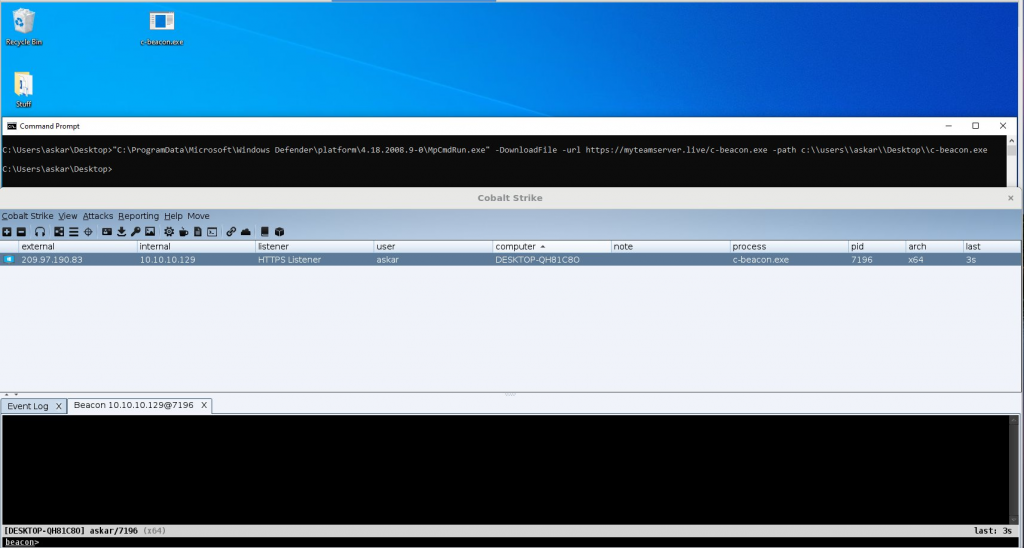

下载和执行

- (您可以使用C:\ ProgramData \ Microsoft \ Windows Defender \ platform \ 4.18.2008.9-0 \ MpCmdRun.exe -url -path 使用Windows Defender本身下载文件。)

报告和管理

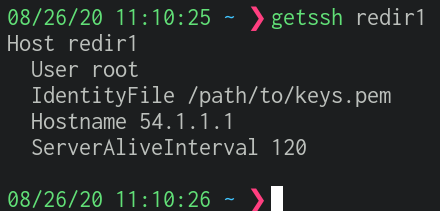

SSH

- 如果您总是在ssh conf文件中查找特定的主机条目,则此简单的bash函数可能正是您所需要的。

function getssh() {

awk "/$1/,/^$/" < ~/.ssh/include/*

}

工具

- 武器库

- 用于红队任务的攻击代码集合。

- Mr-Un1k0d3r的令人惊叹的repo

- PowerShellArmoury

- RedTeamTools

- inceptor

- mgeeky的令人惊叹的repo

硬件*

标签:工具分享, 思路分享, 学习笔记, 主机安全