Arsenal是一个快速的黑客程序清单和启动器。

作者:Sec-Labs | 发布时间:

项目地址

https://github.com/Orange-Cyberdefense/arsenal

Arsenal

Arsenal是一个针对渗透测试命令的快速清单、提醒和启动器。

这个由渗透测试人员编写的项目简化了所有难以记忆的命令的使用。

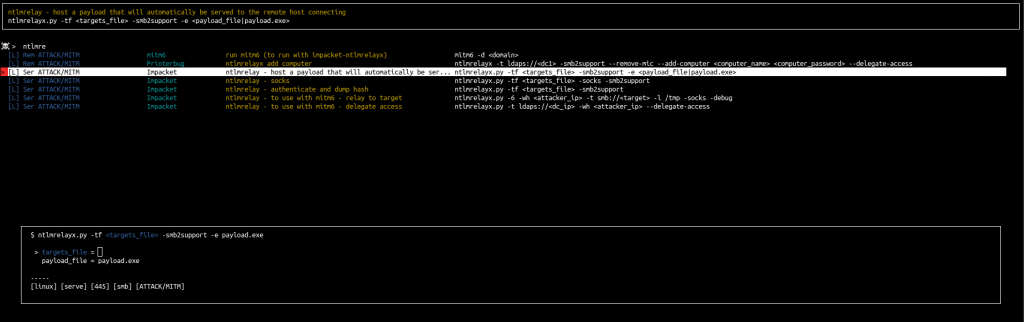

在Arsenal中,您可以搜索命令,选择一个命令,并将其直接填充到终端中。此功能独立于使用的shell。实际上,Arsenal模拟真实用户输入(使用TTY参数和IOCTL),因此Arsenal适用于所有shell,而且您的命令将在历史记录中。

如果需要,您必须输入参数,但是Arsenal支持全局变量。

例如,在渗透测试期间,我们可以将变量ip设置为使用正确ip的所有命令的预填值。

为此,您只需在Arsenal中输入以下命令:

>set ip=10.10.10.10

作者:

- Guillaume Muh

- mayfly

此项目受到navi的启发 (https://github.com/denisidoro/navi),因为原始版本是bash,添加功能太难了。

Arsenal新功能

- 新颜色

- 添加了tmux新窗格支持(使用-t)

- 在cheatsheets命令中添加了默认值

<argument|default_value> - 支持cheatsheets内部的描述

- 新类别和标签

- 新cheatsheets

- 添加yml支持(感谢@0xswitch)

- 添加了ctrl+t的fzf支持(感谢@mgp25)

安装和启动

- 使用pip:

python3 -m pip install arsenal-cli

- 运行(我们还建议您添加此别名:

alias a='arsenal')

arsenal

- 手动:

git clone https://github.com/Orange-Cyberdefense/arsenal.git

cd arsenal

python3 -m pip install -r requirements.txt

./run

在您的.bashrc或.zshrc中添加路径以帮助您执行此操作,您可以启动addalias.sh脚本

./addalias.sh

- 此外,如果您是Arch用户,可以从AUR安装:

git clone https://aur.archlinux.org/arsenal.git

cd arsenal

makepkg -si

- 或者使用AUR助手yay:

yay -S arsenal

在tmux模式下启动

``` ./run -t # 如果您在一个窗格的tmux窗口中启动arsenal,它将分割窗口并将命令发送到另一个窗格,而不退出arsenal # 如果窗口已经被分割,命令将被发送到另一个窗格,而不退出arsenal ./run -t -e #就像-t模式一样,但是在不退出arsenal的情况下直接在另一个窗格中执行

添加外部cheatsheets

您可以将自己的cheatsheets添加到my_cheats文件夹或~/.cheats文件夹中。

您还可以将其他路径添加到文件<arsenal_home>/arsenal/modules/config.py中,arsenal读取.md(MarkDown)和.rst(RestructuredText)。

CHEATS_PATHS = [

join(BASEPATH, "cheats"), # DEFAULT

join(HOMEPATH, "docs/my_cheats")

]

Cheatsheets示例在<arsenal_home>/cheats中:README.md和README.rst

故障排除

如果您在颜色初始化时遇到错误,请尝试:

export TERM='xterm-256color'

--

如果在运行Arsenal时出现以下异常:

ImportError: cannot import name 'FullLoader'

首先,请检查是否已安装要求:

pip install -r requirements.txt

如果仍然存在异常:

pip install -U PyYAML

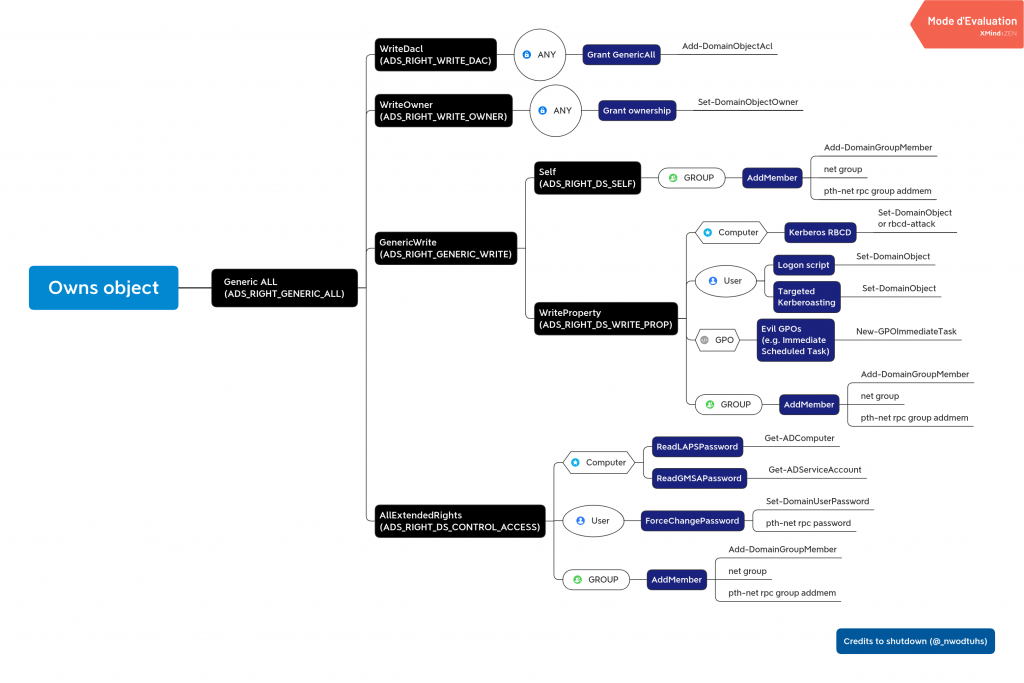

思维导图

- Active Directory思维导图

- 由于GitHub上的csp,当您打开svg时,我们将AD思维导图和源代码移动到此存储库中:https://github.com/Orange-Cyberdefense/ocd-mindmaps

https://orange-cyberdefense.github.io/ocd-mindmaps/img/pentest_ad_dark_2022_11.svg

-

AD思维导图黑色版本

-

交换思维导图(感谢@snovvcrash)

-

Active Directory ACE思维导图

待办事项cheatsheets

反向shell

- msfvenom

- php

- python

- perl

- powershell

- java

- ruby

白盒分析grep正则表达式

- php

- nodejs

- hash

工具

smb

- enum4linux

- smbmap

- smbget

- rpcclient

- rpcinfo

- nbtscan

- impacket

kerberos和AD

- impacket

- bloodhound

- rubeus

- powerview

- shadow凭证攻击

- samaccountname攻击

MITM

- mitm6

- responder

反序列化

- ysoserial

- ysoserial.net

暴力破解和密码破解

- hydra

- hashcat

- john

扫描

- nmap

- eyewitness

- gowitness

Fuzz

- gobuster

- ffuf

- wfuzz

DNS

- dig

- dnsrecon

- dnsenum

- sublist3r

RPC

- rpcbind

NetBIOS-SSN

- snmpwalk

- snmp-check

- onesixtyone

SQL

- sqlmap

Oracle

- oscanner

- sqlplus

- tnscmd10g

MySQL

- mysql

NFS

- showmount

RDP

- xfreerdp

- rdesktop

- ncrack

MSSQL

- sqsh

WinRM

- evilwinrm

Redis

- redis-cli

Postgres

- psql

- pgdump

VNC

- vncviewer

X11

- xspy

- xwd

- xwininfo

LDAP

- ldapsearch

HTTPS

- sslscan

Web

- burp

- nikto

- tplmap

Web应用程序

- drupwn

- wpscan

- nuclei