【仿真钓鱼】浏览器中的文件归档器

作者:Sec-Labs | 发布时间:

相关资料

- 原文链接 https://mrd0x.com/file-archiver-in-the-browser

- Github代码地址 https://github.com/mrd0x/file-archiver-in-the-browser

浏览器中的文件归档器

2023年5月22日

本文探讨了一种仿真文件归档器软件的网络钓鱼技术,该技术在浏览器中使用.zip域名。

引言

上周,Google发布了几个新的顶级域名(TLDs),包括.dad、.phd、.mov和.zip。许多安全社区的成员开始对可以误认为文件扩展名的TLDs,特别是.mov和.zip,表示关注。本文的目的并不是讨论我对这个话题的观点,相反,我将展示如何使用它来增强网络钓鱼攻击。

在这个网络钓鱼攻击中,你在浏览器中模拟一个文件归档器软件(例如WinRAR),并使用.zip域名使其看起来更加合法。

模拟文件归档软件

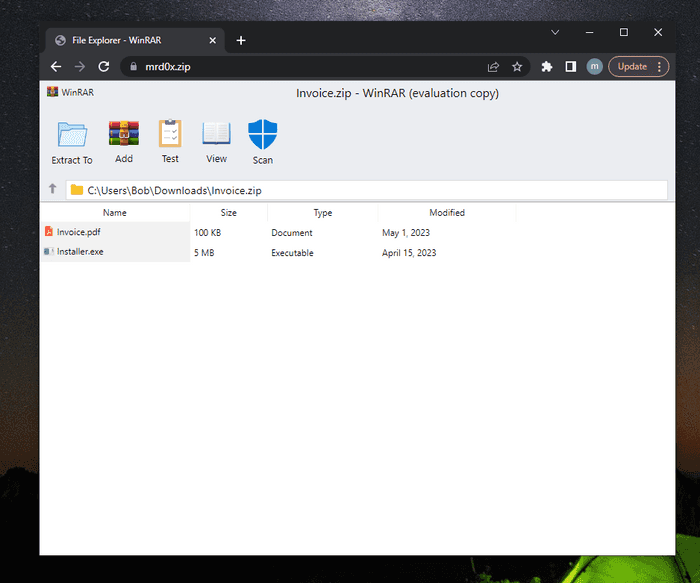

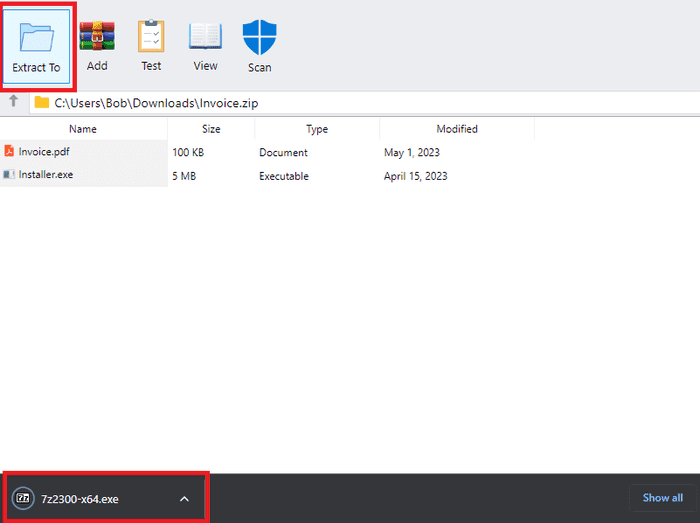

执行这次攻击首先需要你使用HTML/CSS来模拟一个文件归档软件。我已经将2个样本上传到我的GitHub供任何人使用。第一个样本模拟的是WinRAR文件归档工具,如下图所示。

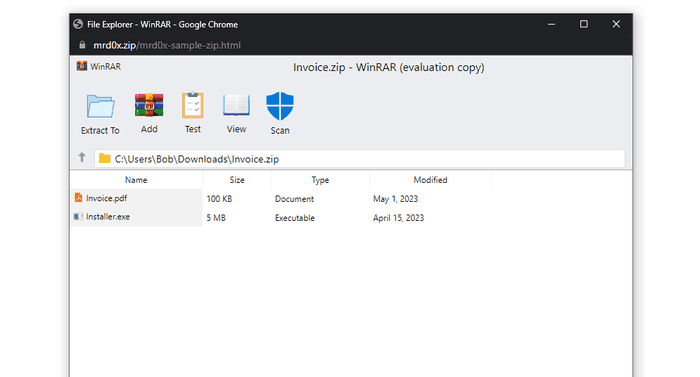

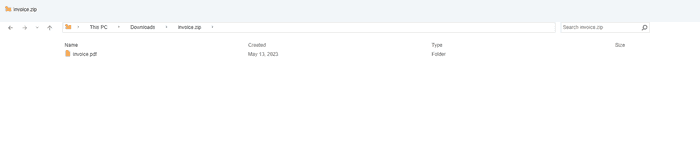

另一个模拟的是Windows 11的文件资源管理器窗口。要感谢@_ghast1y制作了这个。

伪装特性

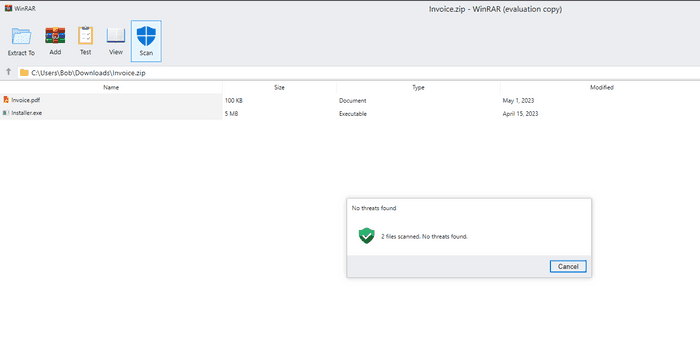

WinRAR样本有一些伪装特性,可以增加钓鱼页面的合法性。例如,“扫描”图标会创建一个消息框,表示文件是安全的。

“解压到”按钮也可以用来释放文件。

使用场景

一旦你在.zip域名上设置了内容,你就有多种可能性去欺骗用户。下面我提供两个样本使用场景。

凭证收集

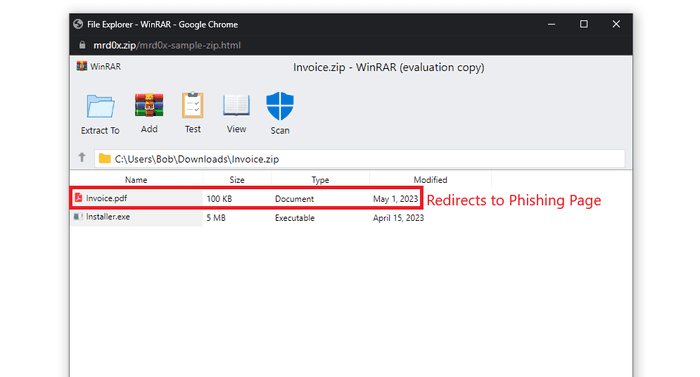

第一个使用场景是通过在点击文件时打开一个新的网页来收集凭证。

文件扩展名转换

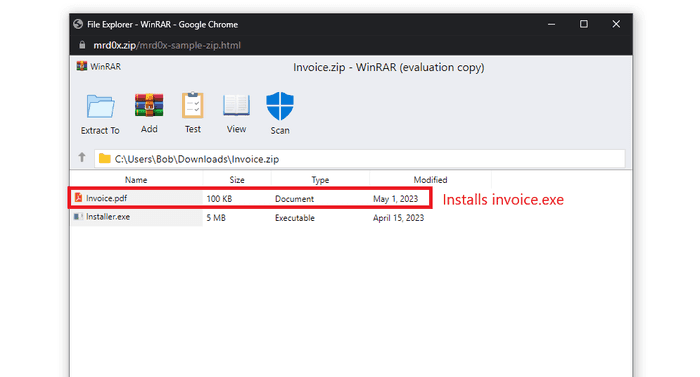

另一个有趣的使用场景是列出一个非可执行文件,当用户点击启动下载时,它下载一个可执行文件。比如说你有一个“invoice.pdf”文件。当用户点击这个文件时,它将启动.exe或任何其他文件的下载。

传递

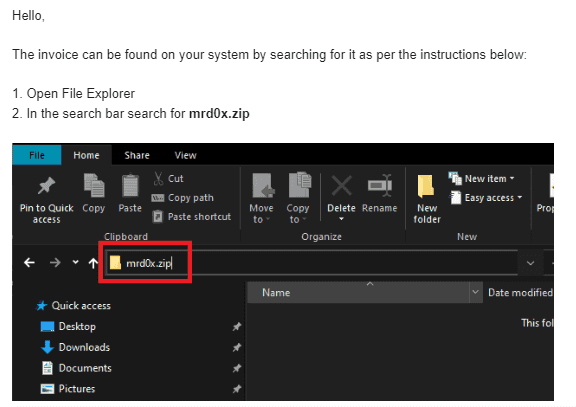

有几个人在Twitter上指出,Windows文件资源管理器搜索栏是一个好的传递矢量。如果用户搜索mrd0x.zip,而机器上不存在,它将自动在浏览器中打开。这对这个场景来说是完美的,因为用户会期望看到一个ZIP文件。

这是一个可能发送给毫无戒心的目标的网络钓鱼电子邮件的例子。

一旦用户执行这个,它将自动启动带有文件归档模板的.zip域名,看起来相当合法。

结论

新发布的TLDs为攻击者提供了更多的网络钓鱼机会。强烈建议组织封锁.zip和.mov域名,因为它们已经被用于网络钓鱼,并且可能会继续被越来越多地使用。