一个针对Microsoft IIS(Internet Information Services)的本地后门模块

作者:Sec-Labs | 发布时间:

项目地址

https://github.com/0x09AL/IIS-Raid

IIS-Raid(IIS突袭)

IIS-Raid是一个本地IIS模块,利用IIS的可扩展性,在Web服务器上设置后门,并执行攻击者定义的自定义操作。

文档

安装后,IIS-Raid将处理每个请求和方法,检查是否存在X-Password头,并将其与硬编码的值进行比较。如果头部指定的值与密码不匹配,请求将正常继续,而不会显示任何后门迹象。如果头部值与密码匹配,它将搜索通信头,并提取其内容。此外,它会对其进行Base64解码,将其与预定义的命令进行比较,并处理指令(如果有的话)。

脚本实现了四个参数:

- --url:用于与后门进行通信的URL。必需必需

- --password:后门的预共享密码。必需必需

- --header:用于通信的头部,如果已从默认值更改。

- --method:更改方法为GET或POST。

目前在此版本中实现的一些功能包括:

- 交互式命令执行:允许执行命令并检索输出。

- Shellcode注入:通过注入自定义shellcode扩展功能。

- Web密码提取器:以明文形式从Web表单中提取密码。

自定义

在使用和编译模块之前,您需要更改一些选项。为了认证到后门,控制器与模块使用预共享密码。由于这是防止其他人访问后门的唯一机制,因此默认密码必须更改。

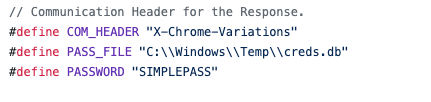

除了密码外,可以在Functions.h文件中修改其他后门选项:

COM_HEADER定义是用于后门和控制器之间进行通信的头部名称。PASS_FILE定义是从Web表单中提取的凭据保存的文件路径。PASSWORD定义是用于认证到后门的密码。

更多信息

有关更多信息,请参考https://www.mdsec.co.uk/2020/02/iis-raid-backdooring-iis-using-native-modules/

演示视频

https://www.youtube.com/watch?v=jbxEWOXecuU&feature=youtu.be

截图

标签:工具分享, 思路分享, 学习笔记