一种另辟蹊径的免杀执行系统命令的木马

作者:Sec-Labs | 发布时间:

项目地址

https://github.com/xiao-zhu-zhu/noterce

noterce

一种另辟蹊径的免杀执行系统命令的木马,通过https“公开笔记”网站来交互通信交互

注:仅供安全研究与学习之用,若将工具做其他用途,由使用者承担全部法律及连带责任,作者及发布者不承担任何法律及连带责任。

By T00ls.Net

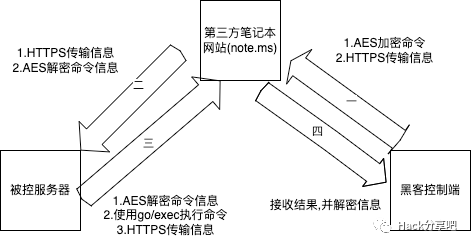

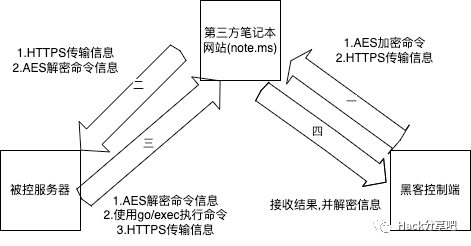

原理

-

使用公开笔记网站https://note.ms做中间服务器。uri /ba为一个笔记的地址,每个uri都对应一个笔记。

-

通过笔记本的读写来实现作为被控端和控制端之间的流量传递载体,具体的流程如下图所示:

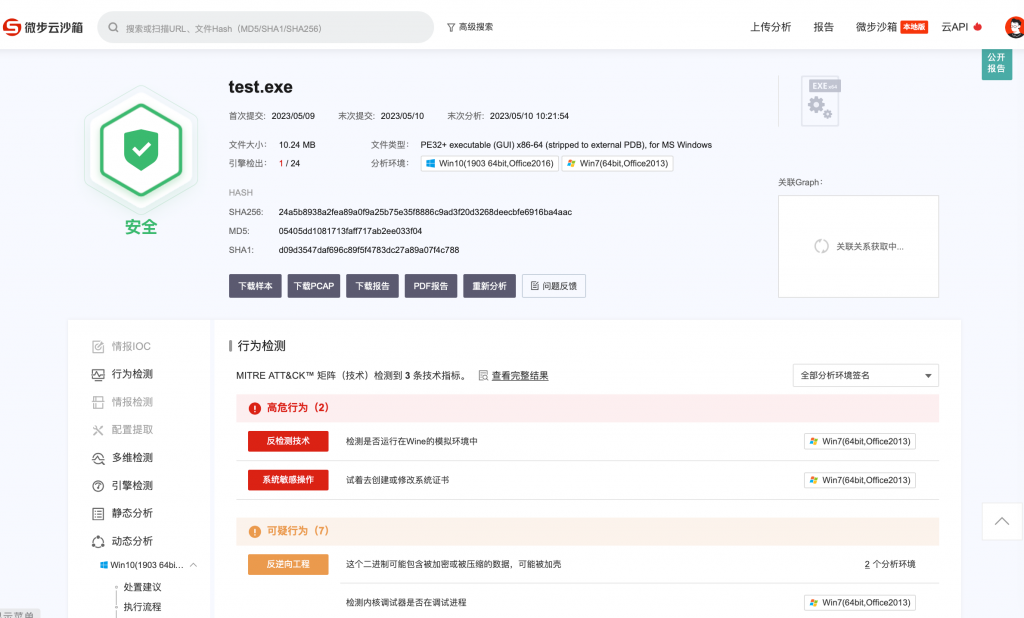

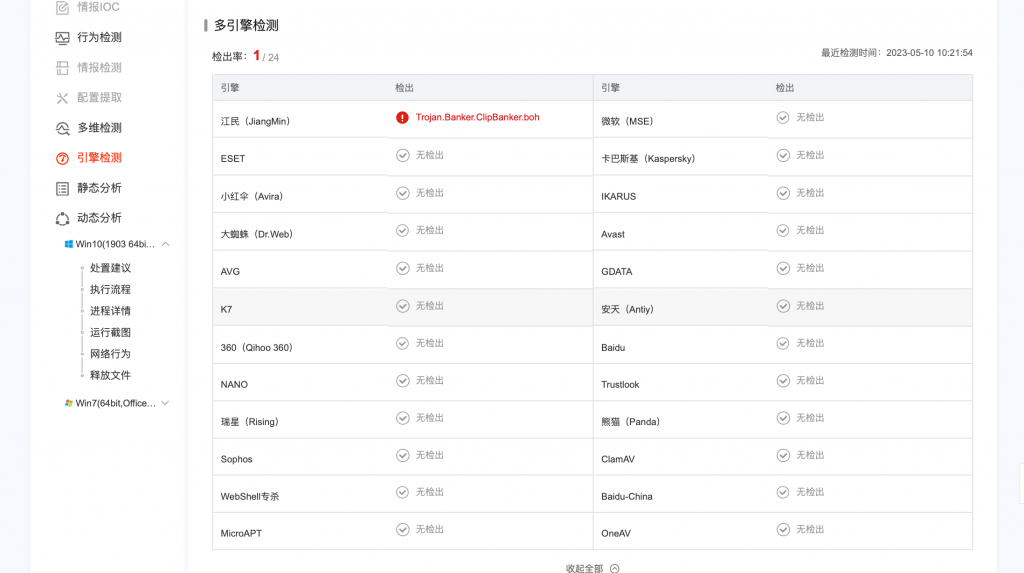

免杀效果

目前实测可过核晶和火绒

优缺点

优点:

- 免杀

- 有效避免被溯源

- AES加密

- 二进制木马不包含c2地址,通过noterce传递c2指令

缺点:

- 15秒执行一次命令(但可直接上线cs)

0x02 部署

部署方式-docker

noterce前端 启动命令:

curl -LjO https://github.com/xiao-zhu-zhu/noterce/releases/download/1.3/noterce.zip

unzip noterce.zip

cd noterce

docker-compose up -d

#端口默认为8888

#可在docker-compose.yaml更改port0x03 使用

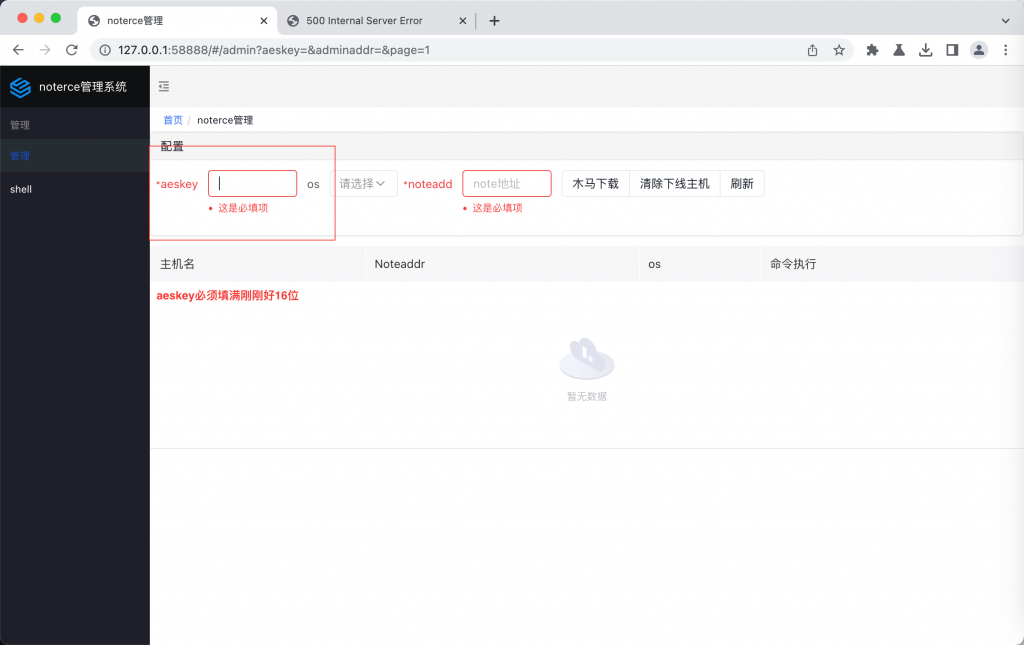

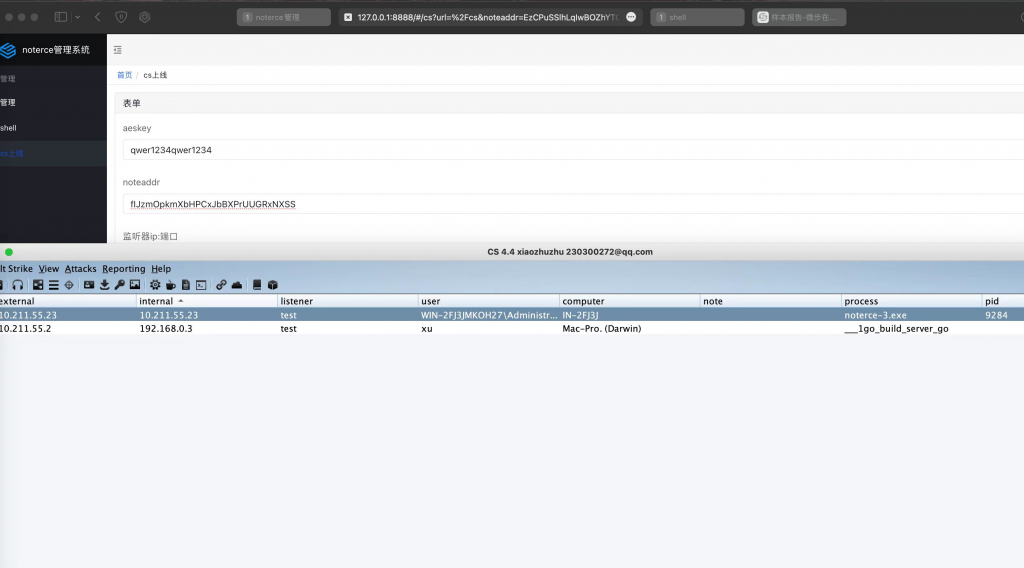

- 打开部署好的网站

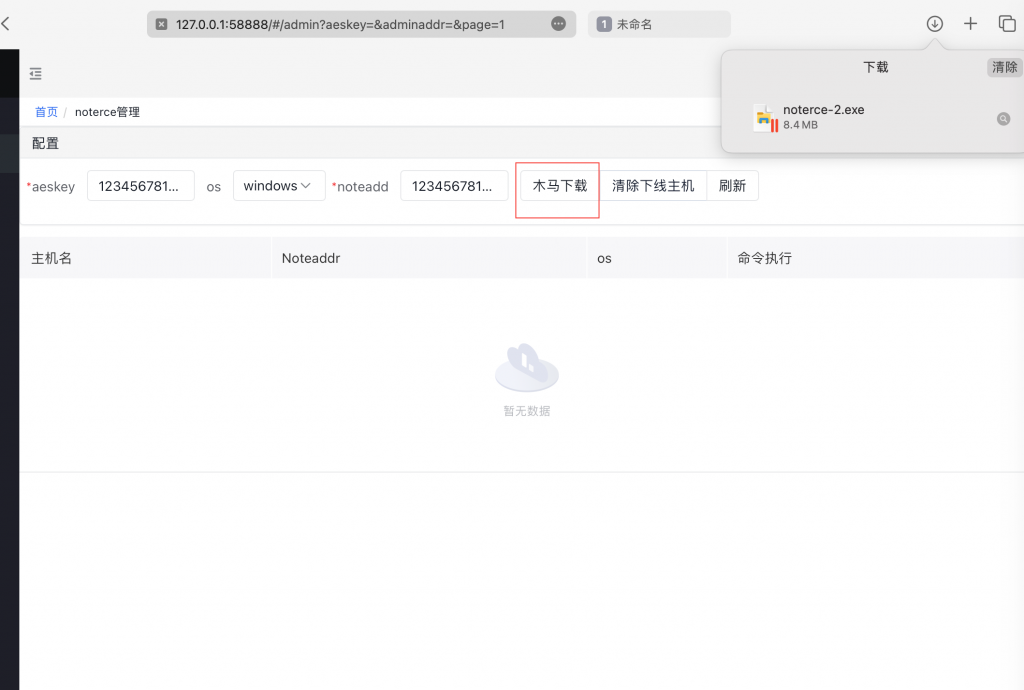

- 把木马的配置都填好后,点击木马下载

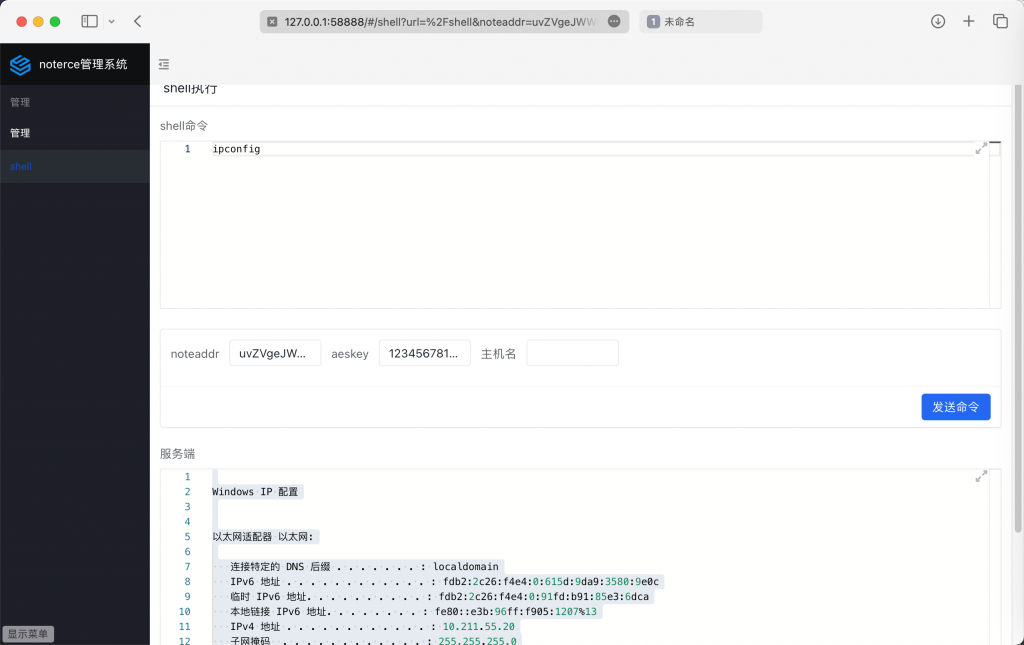

- 命令执行方法(需要等待20秒,可多行执行命令)

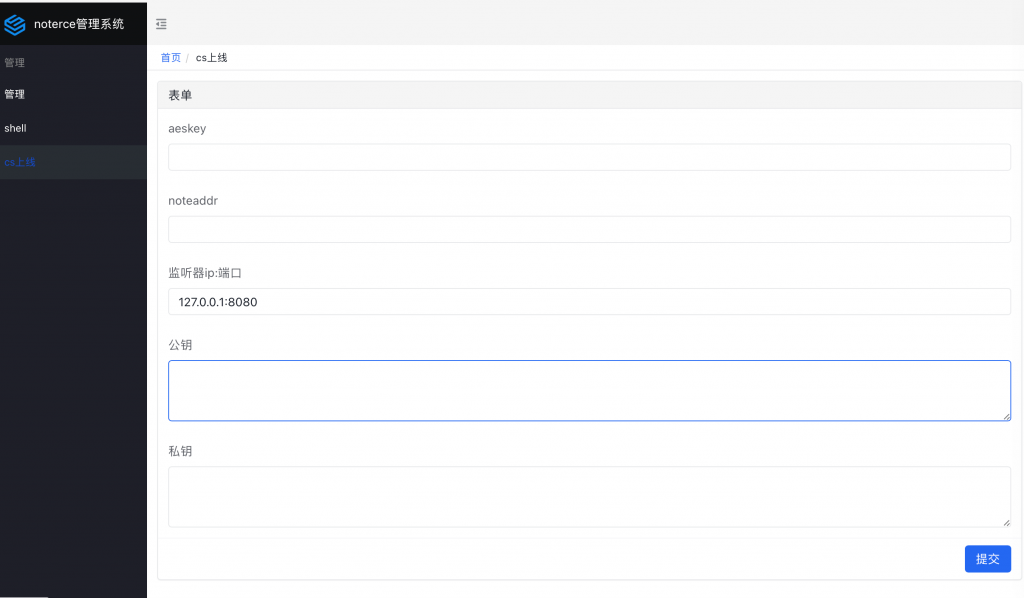

- cs上线

标签:工具分享, 免杀工具, 免杀技巧