致远OA-A8HTMLOFFICESERVLET的文件上传漏洞,exp,可getshell

作者:Sec-Labs | 发布时间:

项目地址

https://github.com/FeiNiao/seeyou-A8-HTMLOFFICESERVLET-fileload-getshell-exp

seeyou-A8-HTMLOFFICESERVLET-fileload-getshell-exp

致远OA-A8HTMLOFFICESERVLET的文件上传漏洞exp,可getshell

免责声明

使用本程序请自觉遵守当地法律法规,出现一切后果均与作者无关。

本工具旨在帮助企业快速定位漏洞修复漏洞,仅限授权安全测试使用!

严格遵守《中华人民共和国网络安全法》,禁止未授权非法攻击站点!

由于用户滥用造成的一切后果与作者无关。

切勿用于非法用途,非法使用造成的一切后果由自己承担,与作者无关。

seeyou-A8-HTMLOFFICESERVLET-fileload-getshell

食用方法

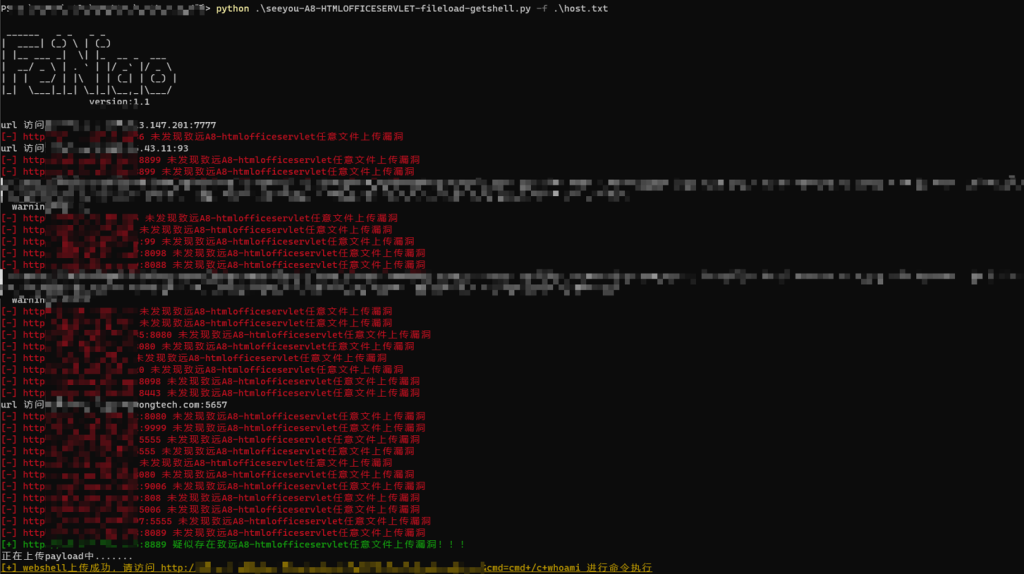

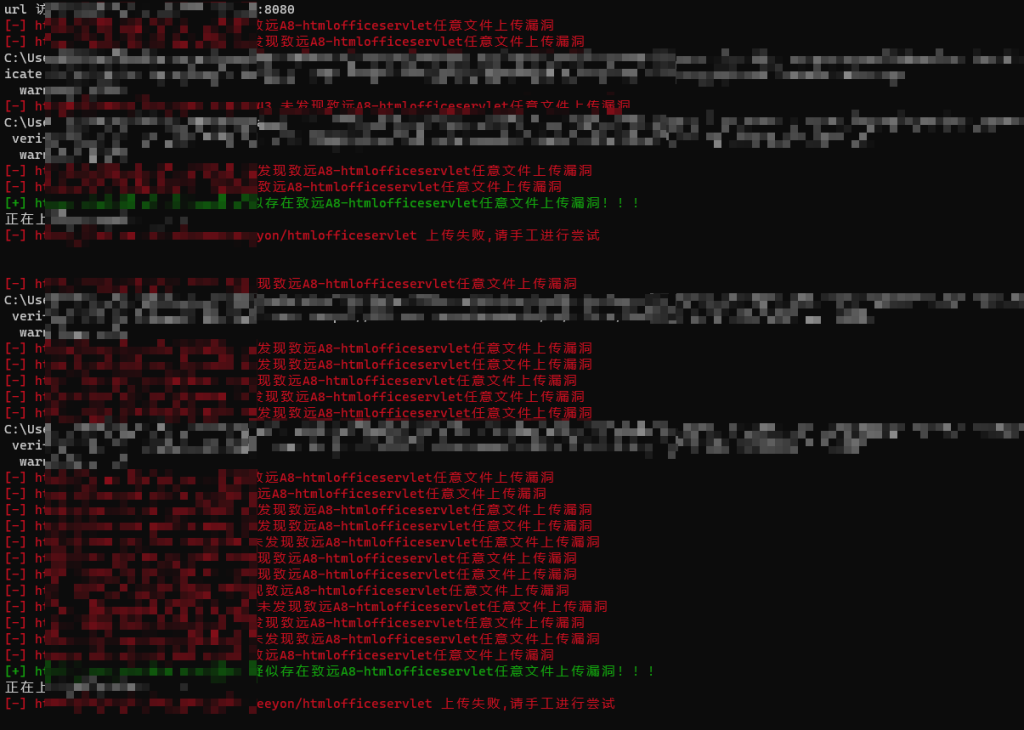

python .\seeyou-A8-HTMLOFFICESERVLET-fileload-getshell.py -f .\host.txt效果图:

黄色标记的为成功上传wensbell并利用的地址

也会有上传后无法利用的,可能是存在waf或者防护设备的,请手工尝试!

标签:工具分享, EXP脚本, 漏洞扫描器