如何使用Deep Blue CLI快速分析Windows事件日志取证?

作者:championsky | 发布时间:

视频讲解

摘要

本视频讲解了如何使用免费开源工具deep blue CLI 快速分析 Windows 事件日志,根据日志中的信息快速定位并深入分析,便于后续调查与分析。

亮点

- 💻 使用 deep blue CLI 工具快速分析 Windows 事件日志

- 🔍 根据日志信息发现潜在的威胁

- 📚 探索 deep blue CLI 工具的更多能力

本视频介绍了如何使用 deep blue CLI 工具进行快速分析 Windows 事件日志,通过日志信息找到潜在的威胁并深入分析。只需简单的几步操作,就能快速定位日志中的信息。deep blue CLI 工具可以跨平台使用,支持 Windows 和 Linux 系统。向您介绍一个快速、免费、随时可用且可访问的实验室环境或一个活动,您可以在其中了解如何通过 Windows 事件日志快速分析。

下载 PWYC VM:

Reddit 嵌套虚拟化说明:

John Strand 的 Intro Labs Github:

图文讲解

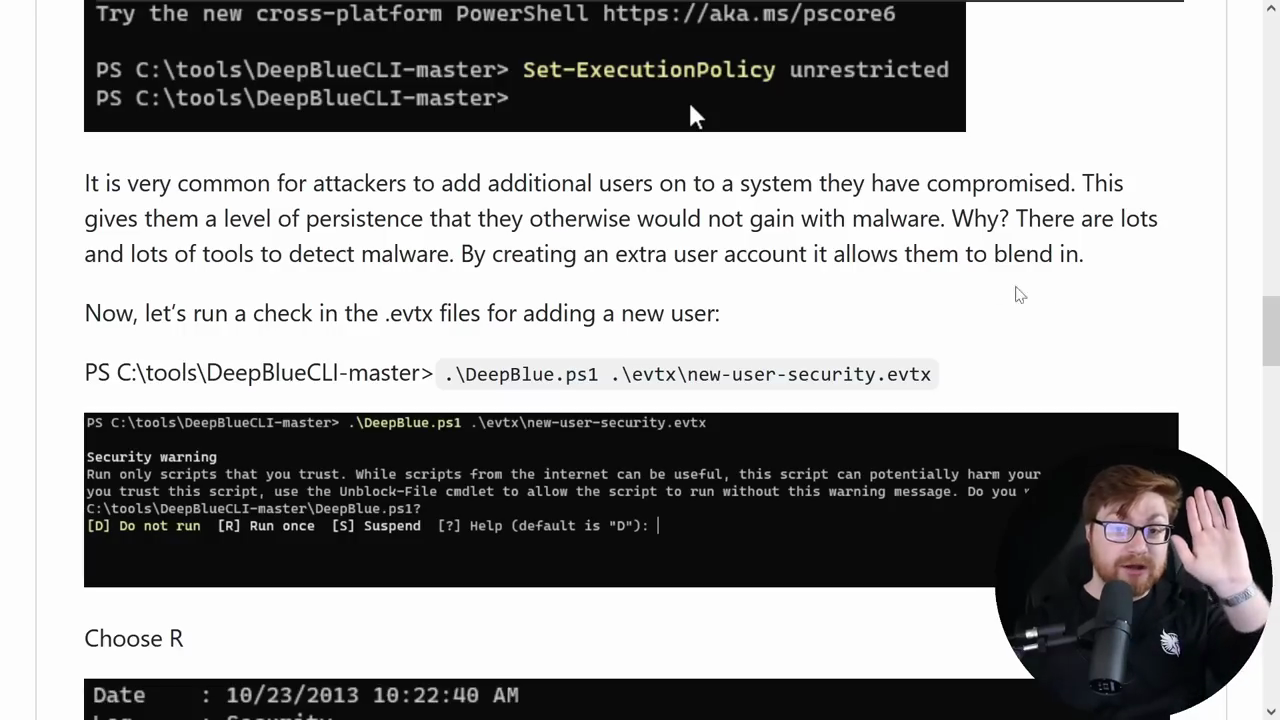

使用 Powershell 脚本检测执行任意脚本

启动DeepBlue Powershell脚本,分析Windows事件查看器日志中的安全日志

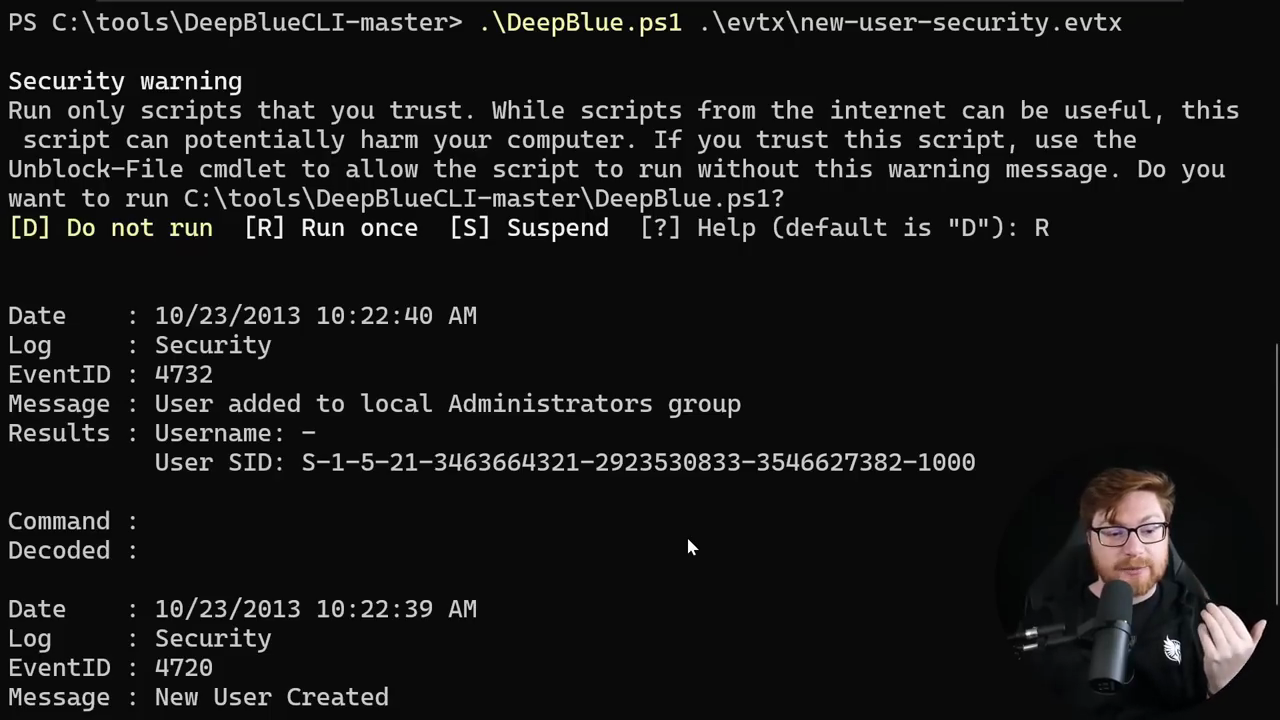

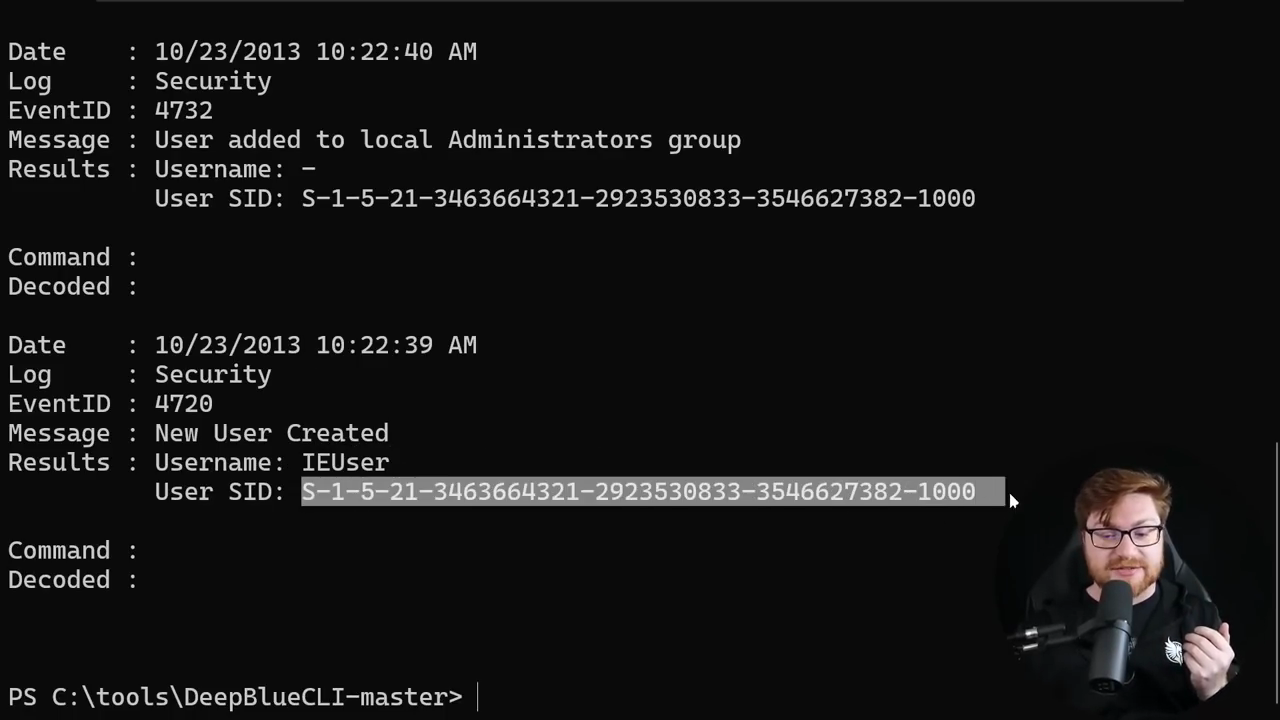

检测到添加到本地管理员组的可疑用户帐户4720

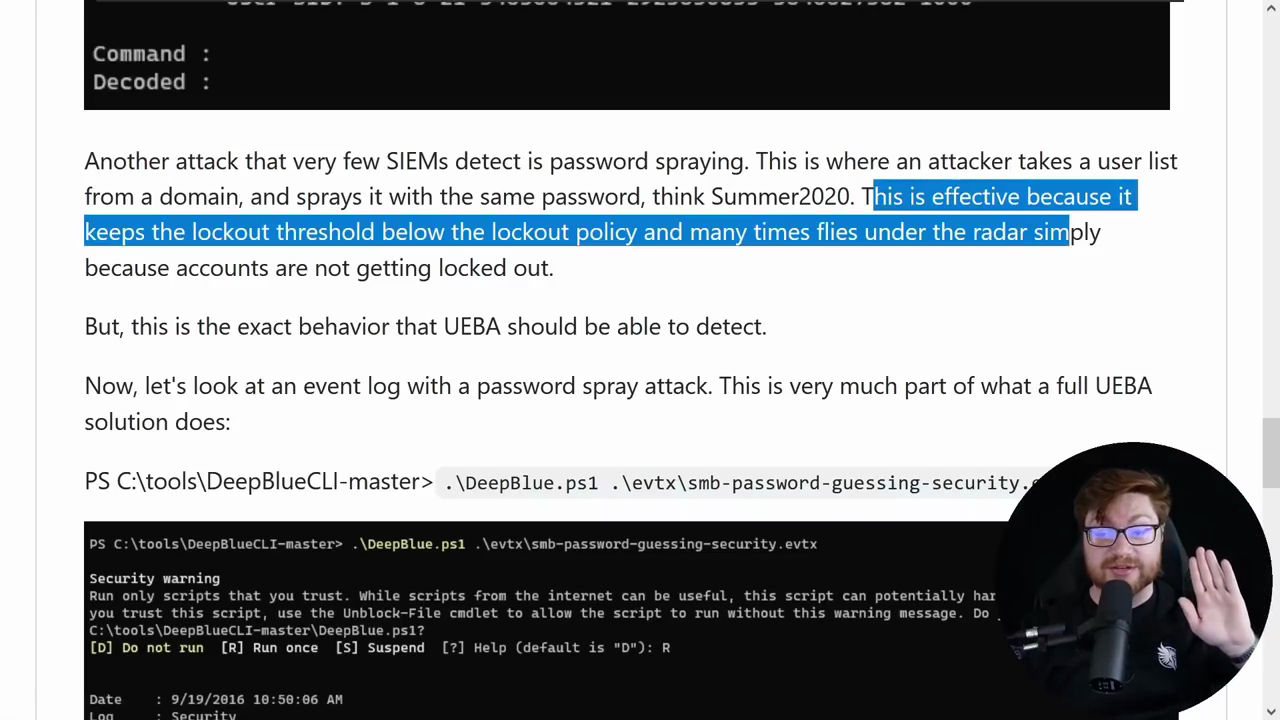

进行密码喷洒攻击

这是密码猜测的一个例子

本人还讲述了绕过签名检测的例子,朋友们可以自行看视频理解其原理

其他指令不再赘述,实验室可以自行在其中了解如何通过 Windows 事件日志快速分析。

安全小科普

密码喷洒 (Password Spraying) 是一种常见的网络攻击技术,用于猜解用户密码。与传统的暴力破解攻击不同,它通过使用一组预定义的常用密码与一组常用用户名,并在多个帐户上尝试每个密码,直到找到密码匹配该帐户为止。

这种攻击方式与 bruteforce 的不同之处在于,它不是在一个帐户上尝试多个密码,而是在多个帐户上尝试相同的密码。由于密码喷洒攻击尝试的密码集合相对较小,往往从常用密码列表中选择,攻击者可以避免使用暴力攻击而不被用户或防御系统发现。

密码喷洒攻击是针对那些使用弱密码和重复密码的用户,因此建议用户使用复杂、随机的密码,并避免在多个帐户上重复使用相同的密码,以增强安全保护。另外,组织也应采取相应的防御措施,例如启用多因素身份验证、禁用或锁定多次尝试失败的帐户等,以帮助防止密码喷洒攻击。

绕过签名检测是指绕过计算机系统对软件或脚本的数字签名进行验证的过程。这种验证通常是为了确保软件或脚本是由可信源编写或发布的,从而提高系统的安全水平。然而,某些攻击者可能会尝试绕过这种验证,以便在系统上执行恶意代码或软件。

有多种方法可以绕过签名检测,其中一种是使用可信证书来签名恶意代码或软件。攻击者可以使用被盗或伪造的证书来签署恶意代码,让它看起来像是由合法的软件开发商或机构发布的。此外,攻击者还可以操纵器官以获得无效证书。

另一种常见的技术是使用反射注入来绕过签名检测。反射注入是一种攻击技术,攻击者可以利用它使受害系统加载恶意代码或软件,绕过防范措施并在系统上执行恶意操作,而不影响正常系统功能。

为了保护系统免受签名验证绕过攻击,建议使用受信任的防病毒软件来捕获和隔离恶意代码,并为系统和应用程序设置合适的安全策略和访问控制,另外,尽可能避免从不受信任的来源下载和运行软件和脚本。