网络钓鱼工具箱 | king-phisher

作者:Sec-Labs | 发布时间:

项目地址

https://github.com/rsmusllp/king-phisher

钓鱼邮件攻击工具箱

King Phisher已停止维护

安装

有关安装说明,请参见INSTALL.md文件。安装后,有关如何入门的说明,请参见wiki。

概述

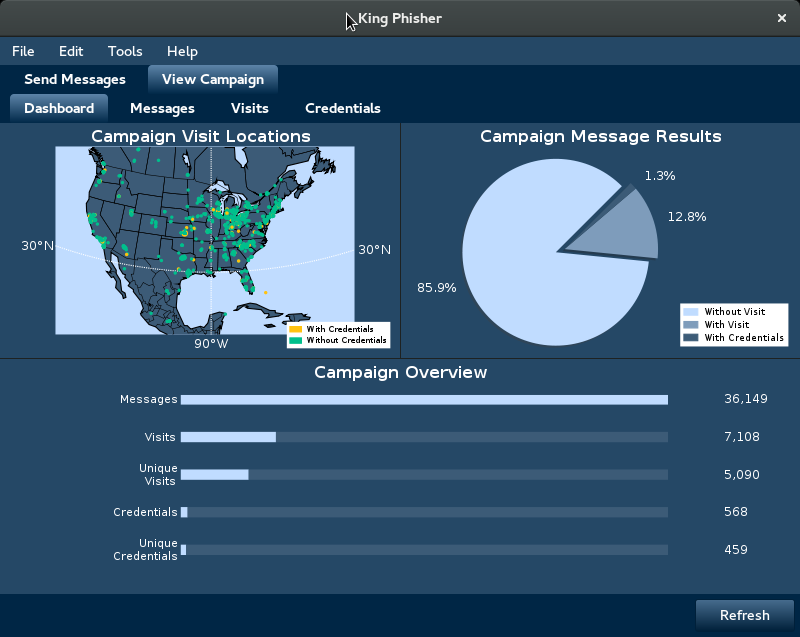

King Phisher是一种测试和推广用户意识的工具,可以模拟真实世界的钓鱼攻击。它具有易于使用但非常灵活的架构,可以对电子邮件和服务器内容进行完全控制。 King Phisher可用于运行从简单的意识培训到更复杂的场景的活动,其中提供了用于收集凭证的用户感知内容。

只有在获得目标组织的明确许可时,才能使用King Phisher进行合法应用。

从GitHub发布页面获取最新稳定版本,或使用git从源中检出项目。

功能概述

- 同时运行多个钓鱼攻击活动

- 发送带有嵌入图像的电子邮件,以获得更合法的外观

- 可选的双因素身份验证

- 从着陆页面收集凭据

- 关于活动状态的SMS警报

- Web页面克隆功能

- 集成发件人策略框架(SPF)检查

- 钓鱼访客的地理位置

- 发送带有日历邀请的电子邮件

插件

客户端和服务器均可通过插件提供的功能进行扩展。少量插件已打包在King Phisher中,其他插件可在Plugins存储库中获得。

模板文件

消息和服务器页面的模板文件可在单独的King Phisher Templates存储库中找到。任何有关模板的贡献也应通过拉取请求提交到模板存储库。

文档

提供了项目wiki页面的应用程序用户文档。这包括帮助新用户入门第一次运行活动的步骤。额外的技术文档面向开发人员并保持分开,如下面的部分所述。

代码文档

King Phisher使用Sphinx进行内部技术文档。

可以使用命令从源代码生成此文档 sphinx-build -b html docs/source docs/html。最新文档请托管在ReadTheDocs的king-phisher.readthedocs.io上 。

消息模板变量

客户端消息模板使用 Jinja2 模板引擎格式化并支持许多变量。这些包含在此处作为参考,请查看模板wiki 页面 以获取全面的文档。

| 变量名 | 变量值 |

|---|---|

| 客户.公司名称 | 目标公司名称 |

| 客户.email_address | 目标的电子邮件地址 |

| client.first_name | 目标的名字 |

| 客户姓氏 | 目标的姓氏 |

| client.message_id | 唯一跟踪标识符(这与 uid 相同) |

| 发件人.email | “源电子邮件 (MIME)”字段中的电子邮件地址 |

| sender.friendly_alias | “友好别名”字段的值 |

| 发件人.reply_to | “回复”字段的值 |

| url.tracking_dot | 用于消息跟踪的图像的 URL |

| 网址.webserver | 带有 uid 参数的钓鱼服务器 URL |

| url.webserver_raw | 没有任何参数的钓鱼服务器 URL |

| tracking_dot_image_tag | <img />预格式化标签中的跟踪图像 |

| uid | 唯一的跟踪标识符(这与 client.message_id 相同) |

uid 是最重要的,并且必须出现在消息包含的链接中。

执照

King Phisher 在 BSD 3-clause 许可证下发布,有关更多详细信息,请参阅许可证文件。

学分

特别感谢(QA / Beta 测试):

- 杰克加利 - 美洲虎

- Jeremy Schoeneman——Shad0wman

- 布赖恩·斯法拉

- 肯·史密斯 - p4tchw0rk

- 布里安娜·惠特克

King Phisher 开发团队:

- Erik Daguerre - wolfthefallen ( @wolf_thefallen )

- Brandan Geise - coldfusion ( @coldfusion39 )

- Jeff McCutchan - jamcut ( @jamcut )

- Spencer McIntyre - zeroSteiner ( @zeroSteiner )