处理 IR、威胁搜寻和 CA的工具 | ThreatHound

作者:Sec-Labs | 发布时间:

项目地址

https://github.com/MazX0p/ThreatHound

ThreatHound

此工具将帮助您处理 IR、威胁搜寻和 CA。 只需删除您的事件日志文件并分析结果即可。

新版本功能:

- 支持 windows (ThreatHound.exe)

- 基于 Linux 的 C

- C 中也有新版本

- 现在您可以将结果保存在 json 文件中,或者根据需要通过 arg 'print' 在屏幕上打印结果“'yes' 将结果打印在屏幕上,'no' 将结果保存在 json 文件中”

- 您可以提供 Windows 事件日志文件夹或单个 evtx 文件或多个 evtx,由 arg -p 以逗号分隔

- 你现在可以通过 arg -s 给 sigam ruels 路径

- 添加多线程以提高运行速度

- ThreatHound.exe 是基于代理的,您可以推送它并在多个服务器上运行它

- 例子:

$ ThreatHound.exe -s ..\sigma_rules\ -p C:\Windows\System32\winevt\Logs\ -print no

- 注意:给予 cmd 完全权限以从“C:\Windows\System32\winevt\Logs”中读取

- 基于 Linux:

- 基于视窗

我已经建立了以下内容:

- 支持 python 的 Sigma 规则的专用后端

- 用于为 python 解析 evtx 的专用后端

- 用于匹配 evtx 和 Sigma 规则的专用后端

该工具的特点:

- Windows 事件日志的威胁搜寻、危害评估和事件响应自动化

- 每天从源头下载和更新 Sigma 规则

- 包括 50 多个检测规则

- 支持 Sigma 超过 1500 条检测规则

- 动态支持新的 sigma 规则并将其添加到检测规则中

- 以 JSON 格式保存所有输出

- 轻松添加您喜欢的任何检测规则

- 您可以轻松地在 mapping.py 中添加新的事件日志源类型

去做:

- 支持专用于 DNS 查询的 Sigma 规则

- 修改检测专用算法速度,使其更快

- 添加支持 Splunk 的 JSON 输出

- 更多功能

安装:

$ git clone https://github.com/MazX0p/ThreatHound.git

$ cd ThreatHound

$ pip install - r requirements.txt

$ pyhton3 ThreatHound.py

- 注意:glob 不支持获取文件夹名称中有空格的目录路径,请确保工具的路径没有空格(文件夹名称)

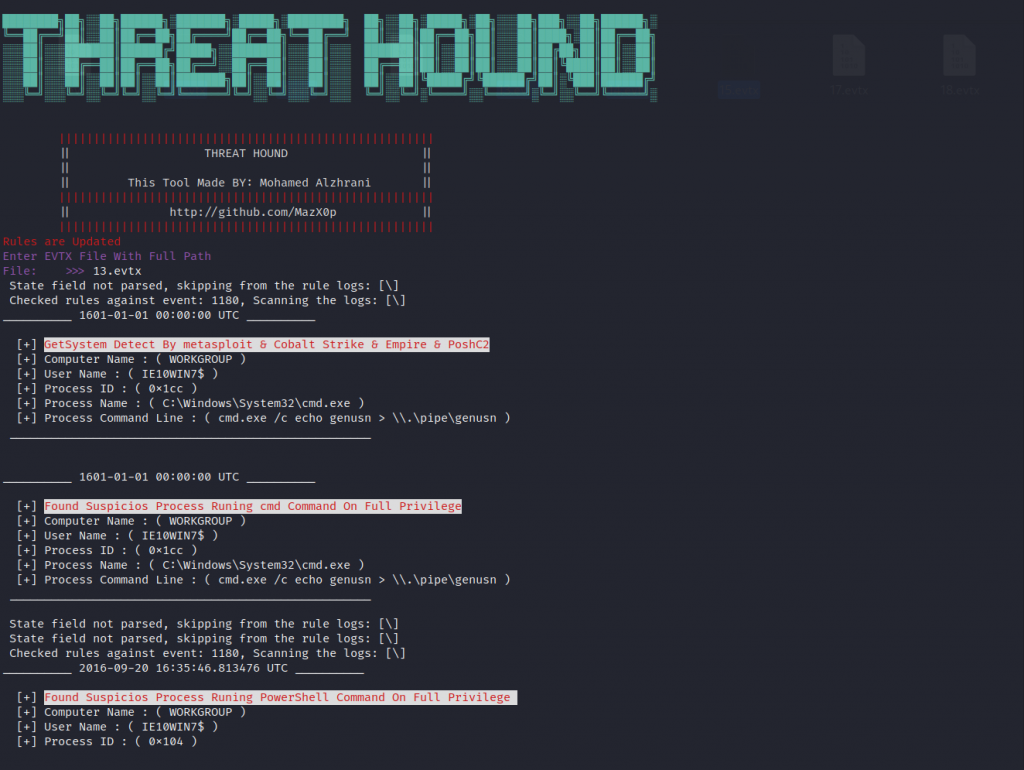

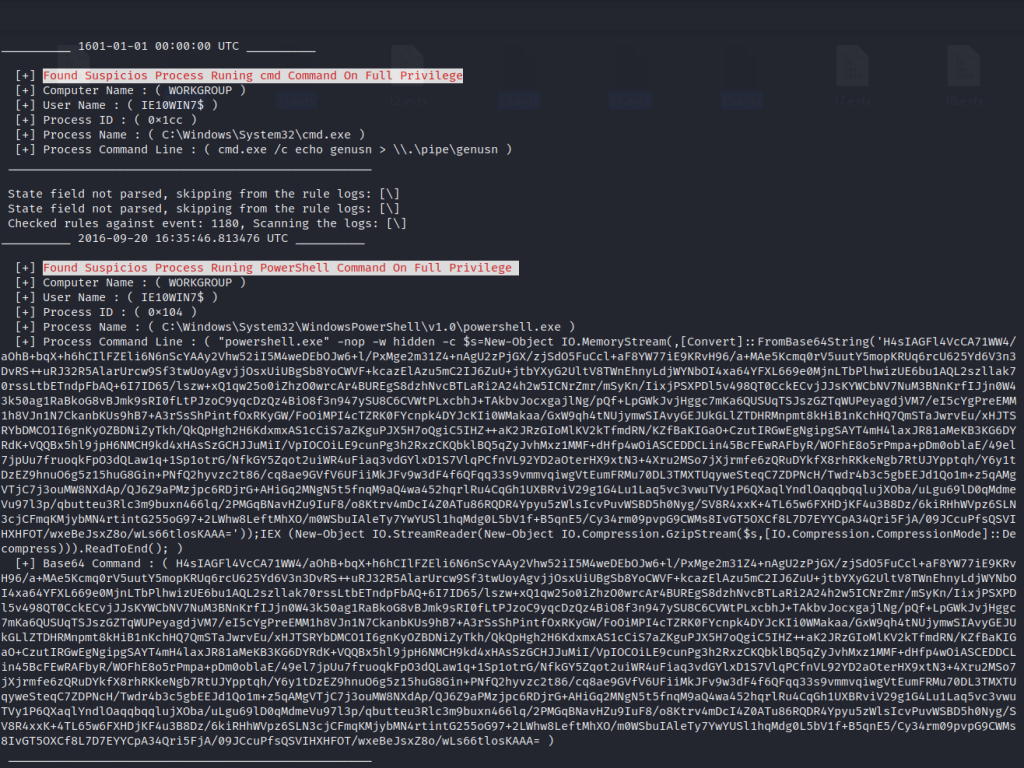

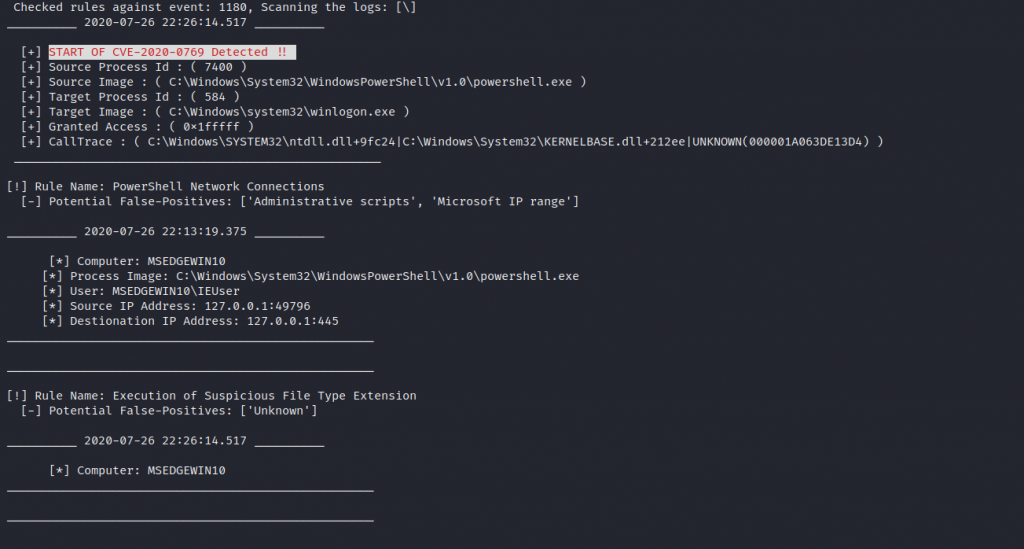

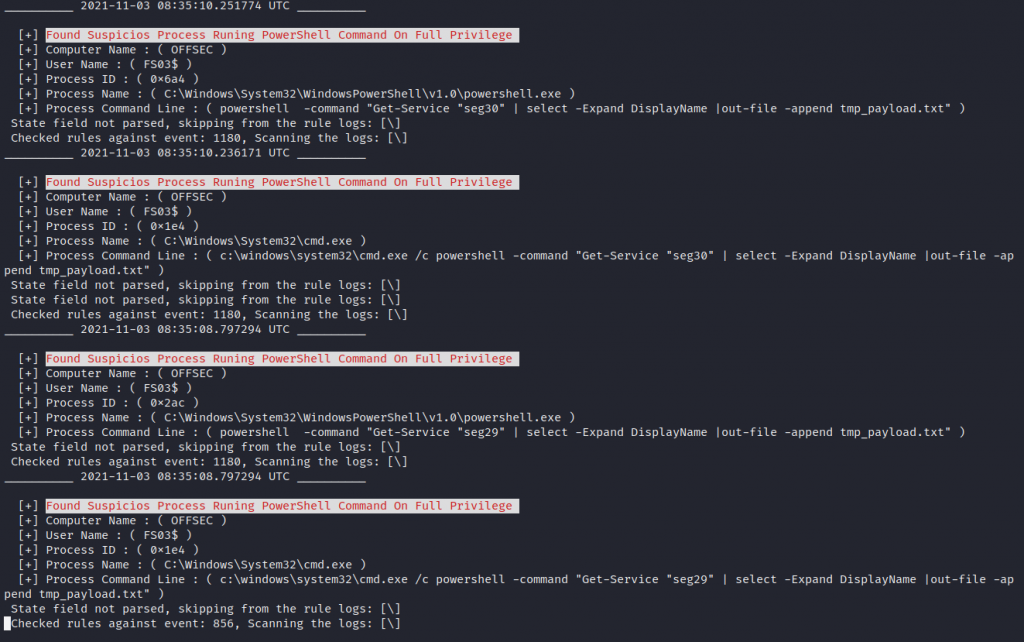

演示:

截图:

标签:工具分享