致远命令执行漏洞 | OA系统漏洞利用工具

作者:Sec-Labs | 发布时间:

项目地址

https://github.com/kai1025/seeyonExp

SeeyonExp

致远命令执行漏洞

1、概念

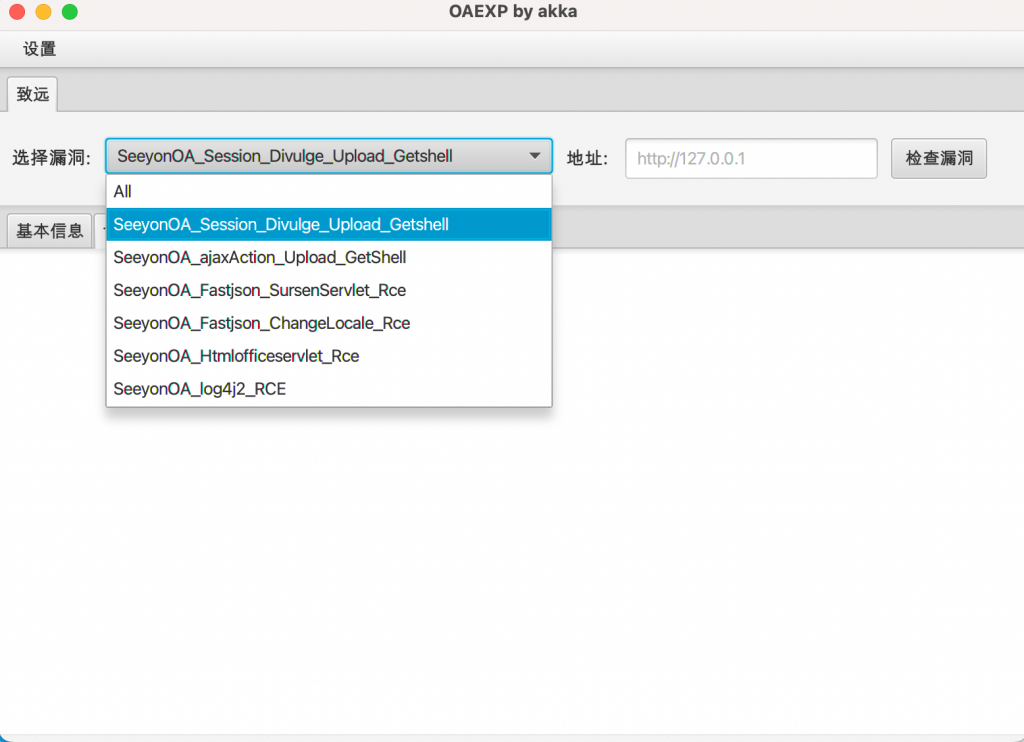

致远的通过javafx编写的GUI利用工具,主要包括下列的命令执行漏洞,JNDI相关的利用需要ChangeLocale_Rce、SursenServlet_Rce、log4j2,JNDI利用

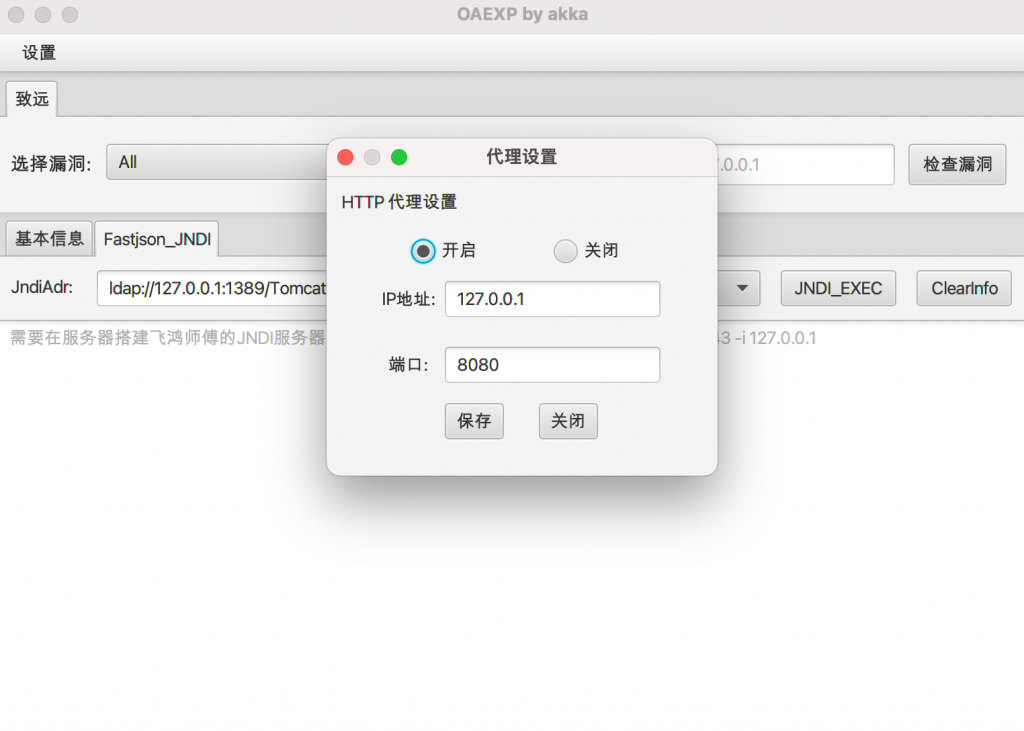

可以设置HTTP代理

均可利用成功,由于环境机器坏了,所以暂时无法截图

2、使用方法

1、选择漏洞

2、输入地址

3、点击检查漏洞即可(需外联漏洞,主要通过dnslog.cn验证是否存在漏洞)

4、根据提示信息利用即可

3、免责声明

请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任。

标签:工具分享, EXP脚本