蓝队/事件响应的工具和技术

作者:Sec-Labs | 发布时间:

项目地址

https://github.com/A-poc/BlueTeam-Tools

BlueTeam-工具

这个 github 存储库包含超过35种工具和资源的集合 , 可用于蓝队活动 。

一些工具可能是专门为蓝队设计的,而其他工具则更通用,可以适应蓝队环境。

🔗 如果您是红队队员,请查看 RedTeam-Tools

警告

此存储库中的材料仅供参考和教育目的。 它们不打算用于任何非法活动。

笔记

使用箭头隐藏工具列表标题。

点击 🔙 回到列表。

工具清单

网络发现和映射 6个工具

漏洞管理 3个工具

- OpenVAS 开源漏洞扫描器

- Nessus Essentials 漏洞扫描器

- Nexpose 漏洞管理工具

安全监控 3个工具

- 适用于 Windows 的Sysmon 系统监视器

- Kibana 数据可视化和探索

- Logstash 数据收集和处理

威胁工具和技术 5个工具

- lolbas-project.github.io Living Off The Land Windows 二进制文件

- gtfobins.github.io Living Off The Land Linux 二进制文件

- filesec.io 攻击者文件扩展名

- KQL 搜索 KQL 查询聚合器

- Unprotect Project 恶意软件规避技术知识库

威胁情报 3个工具

- Maltego 威胁情报平台

- MISP 恶意软件信息共享平台

- ThreatConnect 威胁数据聚合

事件响应计划 3个工具

- NIST 网络安全框架

- 事件响应的事件响应计划 框架

- 用于勒索软件响应的勒索软件响应计划 框架

恶意软件检测和分析 3个工具

- VirusTotal 恶意 IOC 共享平台

- IDA 恶意软件反汇编器和调试器

- Ghidra 恶意软件逆向工程工具

数据恢复 3个工具

- Recuva 文件恢复

- Extundelete Ext3 或 ext4 分区恢复

- TestDisk 数据恢复

数字取证 3个工具

- SANS SIFT 取证工具包

- The Sleuth Kit Disk 图像分析工具

- autopsy 数字取证平台

安全意识培训 3个工具

- TryHackMe 网络安全挑战平台

- HackTheBox 网络安全挑战平台

- PhishMe 网络钓鱼培训

沟通与协作 2个工具

- Twitter 网络安全帐户

- Facebook TheatExchange 恶意指标分享平台

网络发现和映射

用于扫描和映射网络、发现设备和服务以及识别潜在漏洞的工具。

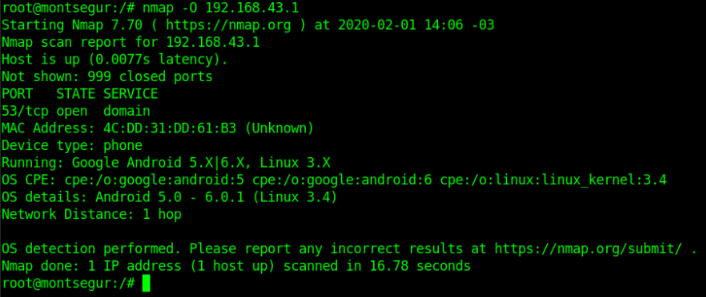

🔙 nmap

Nmap(Network Mapper 的缩写)是一种免费的开源网络扫描工具,用于发现计算机网络上的主机和服务,并探测有关它们特征的信息。

它可用于确定网络上的哪些端口是打开的以及哪些服务正在这些端口上运行。 包括识别网络安全漏洞的能力。

安装:

您可以从此处下载最新版本 。

用法:

# Scan a single IP

nmap 192.168.1.1

# Scan a range

nmap 192.168.1.1-254

# Scan targets from a file

nmap -iL targets.txt

# Port scan for port 21

nmap 192.168.1.1 -p 21

# Enables OS detection, version detection, script scanning, and traceroute

nmap 192.168.1.1 -A不错的用法 备忘单 。

图片来自 https://kirelos.com/nmap-version-scan-determining-the-version-and-available-services/

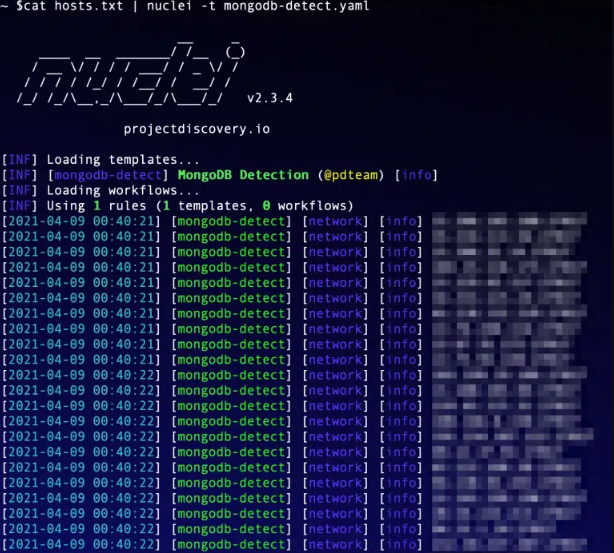

🔙 nuclei

一种专门用于自动检测 Web 应用程序、网络和基础设施中漏洞的过程的工具。

Nuclei 使用预定义的模板来探测目标并识别潜在的漏洞。 它可用于测试单个主机或一系列主机,并可配置为运行各种测试以检查不同类型的漏洞。

安装:

git clone https://github.com/projectdiscovery/nuclei.git; \

cd nuclei/v2/cmd/nuclei; \

go build; \

mv nuclei /usr/local/bin/; \

nuclei -version;用法:

# All the templates gets executed from default template installation path.

nuclei -u https://example.com

# Custom template directory or multiple template directory

nuclei -u https://example.com -t cves/ -t exposures/

# Templates can be executed against list of URLs

nuclei -list http_urls.txt

# Excluding single template

nuclei -list urls.txt -t cves/ -exclude-templates cves/2020/CVE-2020-XXXX.yaml完整的使用信息可以在 这里 找到。

图片来自 https://www.appsecsanta.com/nuclei

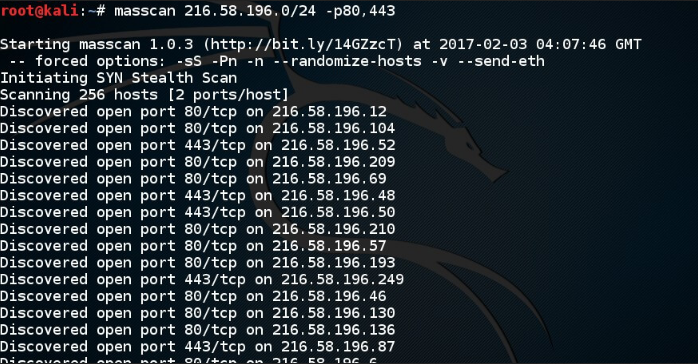

🔙 Masscan

类似于 nmap 的端口扫描器,但速度更快,可以在短时间内扫描大量端口。

Masscan 使用一种称为“SYN 扫描”的新技术来扫描网络,这使得它可以非常快速地扫描大量端口。

安装:(适合)

sudo apt install masscan安装:(Git)

sudo apt-get install clang git gcc make libpcap-dev

git clone https://github.com/robertdavidgraham/masscan

cd masscan

make用法:

# Scan for a selection of ports (-p22,80,445) across a given subnet (192.168.1.0/24)

masscan -p22,80,445 192.168.1.0/24

# Scan a class B subnet for ports 22 through 25

masscan 10.11.0.0/16 -p22-25

# Scan a class B subnet for the top 100 ports at 100,000 packets per second

masscan 10.11.0.0/16 ‐‐top-ports 100 ––rate 100000

# Scan a class B subnet, but avoid the ranges in exclude.txt

masscan 10.11.0.0/16 ‐‐top-ports 100 ‐‐excludefile exclude.txt

图片来自 https://kalilinuxtutorials.com/masscan/

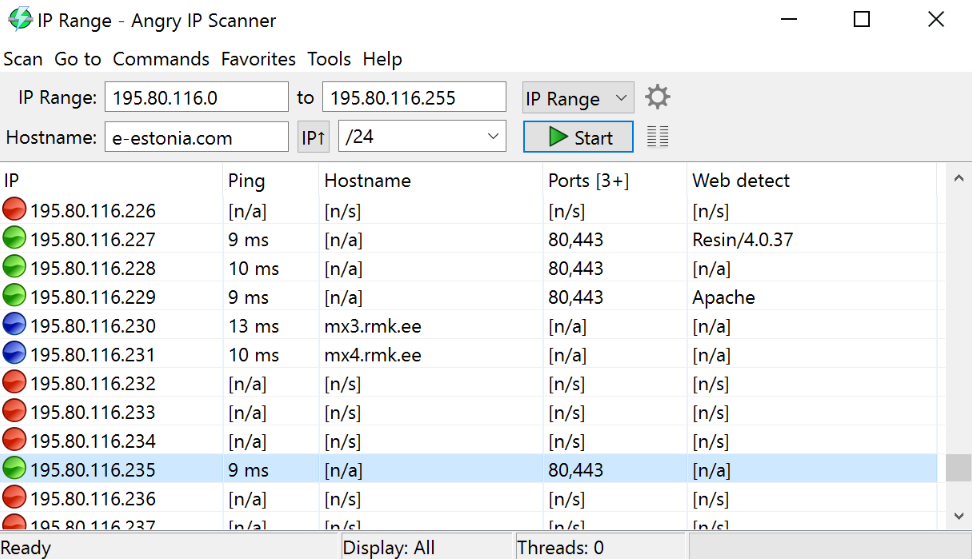

🔙 愤怒的 IP 扫描器

用于扫描 IP 地址和端口的免费开源工具。

它是一种跨平台工具,旨在快速且易于使用,可以扫描整个网络或 IP 地址范围以查找活动主机。

Angry IP Scanner 还可以检测设备的主机名和 MAC 地址,并可用于执行基本的 ping 扫描和端口扫描。

安装:

您可以从此处下载最新版本 。

用法:

Angry IP Scanner 可以通过 GUI 使用。

可以在 此处 找到完整的使用信息和文档。

图片来自 https://angryip.org/screenshots/

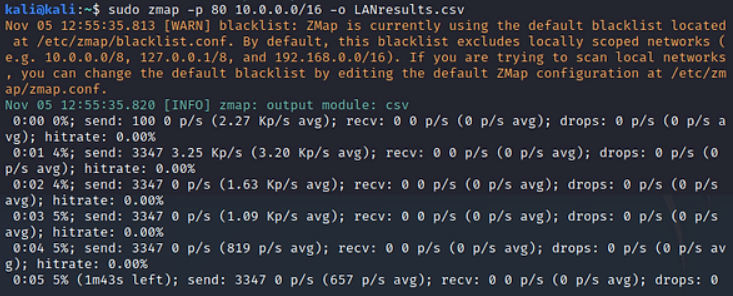

🔙 zmap

ZMap 是一种网络扫描器,旨在对 IPv4 地址空间或其中的大部分进行全面扫描。

在具有千兆以太网连接的典型台式计算机上,ZMap 能够在 45 分钟内扫描整个公共 IPv4 地址空间。

安装:

您可以从此处下载最新版本 。

用法:

# Scan only 10.0.0.0/8 and 192.168.0.0/16 on TCP/80

zmap -p 80 10.0.0.0/8 192.168.0.0/16完整的使用信息可以在 这里 找到。

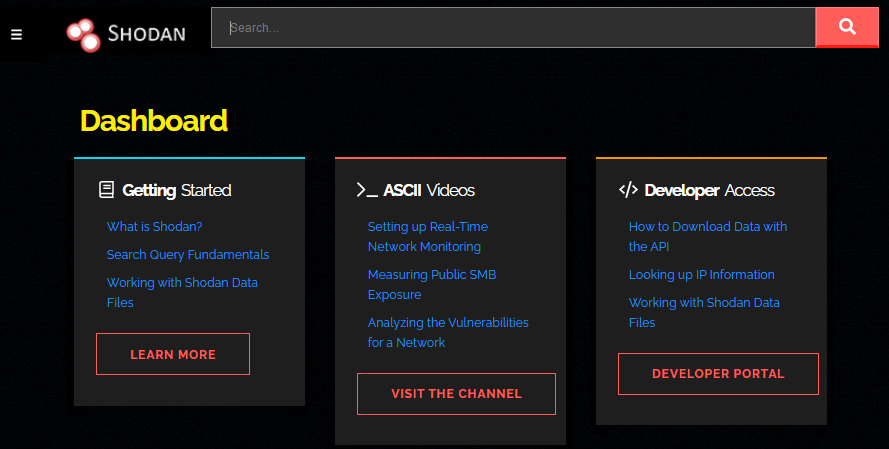

🔙 Shodan

Shodan 是一个用于联网设备的搜索引擎。

它在互联网上搜寻资产,允许用户搜索特定设备并查看有关它们的信息。

此信息可以包括设备的 IP 地址、运行的软件和版本,以及设备的类型。

安装:

可以在 https://www.shodan.io/dashboard 访问搜索引擎。

用法:

图片使用自 https://www.shodan.io/

漏洞管理

用于识别网络和单个设备上的漏洞、确定优先级和缓解漏洞的工具。

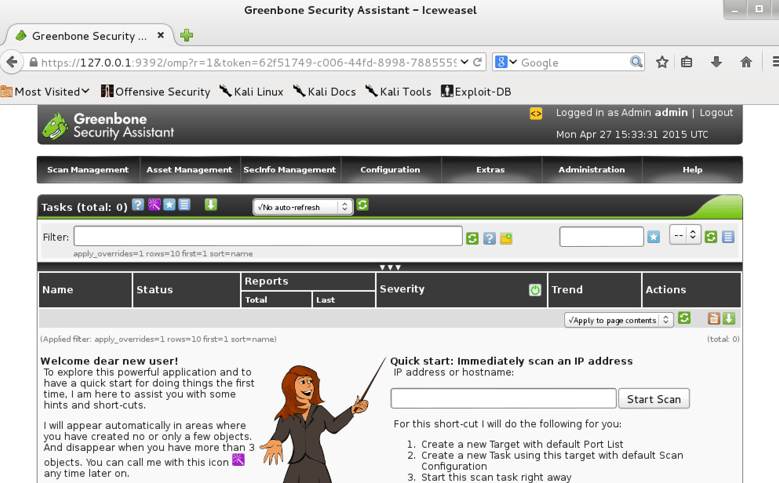

🔙 openvas

OpenVAS 是一种开源漏洞扫描器,可帮助识别软件和网络中的安全漏洞。

它是一种可用于执行网络安全评估的工具,通常用于识别系统和应用程序中的漏洞,以便对其进行修补或缓解。

OpenVAS 由 Greenbone Networks 公司开发,可作为免费的开源软件应用程序使用。

安装:(Kali)

apt-get update

apt-get dist-upgrade

apt-get install openvas

openvas-setup用法:

openvas-start访问 https://127.0.0.1:9392 ,接受 SSL 证书弹出窗口并使用管理员凭据登录:

- 用户名:admin

- 密码:( openvas-setup 命令输出中的密码 )

图片来自 https://www.kali.org/blog/openvas-vulnerability-scanning/

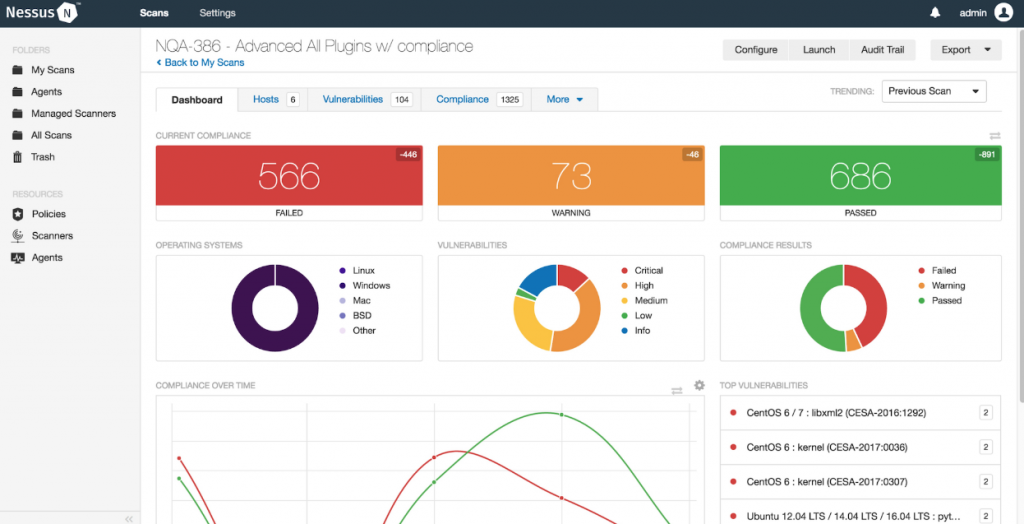

🔙 Nessus Essentials

Nessus 是一种漏洞扫描程序,可帮助识别和评估网络或计算机系统中存在的漏洞。

它是一种用于执行安全评估的工具,可用于识别系统和应用程序中的漏洞,以便对其进行修补或缓解。

Nessus 由 Tenable, Inc. 开发,提供免费和付费版本:

- 免费版本称为 Nessus Essentials,仅供个人使用,与付费版本相比功能有限。

- 付费版本称为 Nessus Professional,功能更全面,适用于专业环境。

安装:

在此处注册 Nessus Essentials 激活码 并下载。

从这里购买 Nessus Professional 。

用法:

可在 此处 找到大量文档。

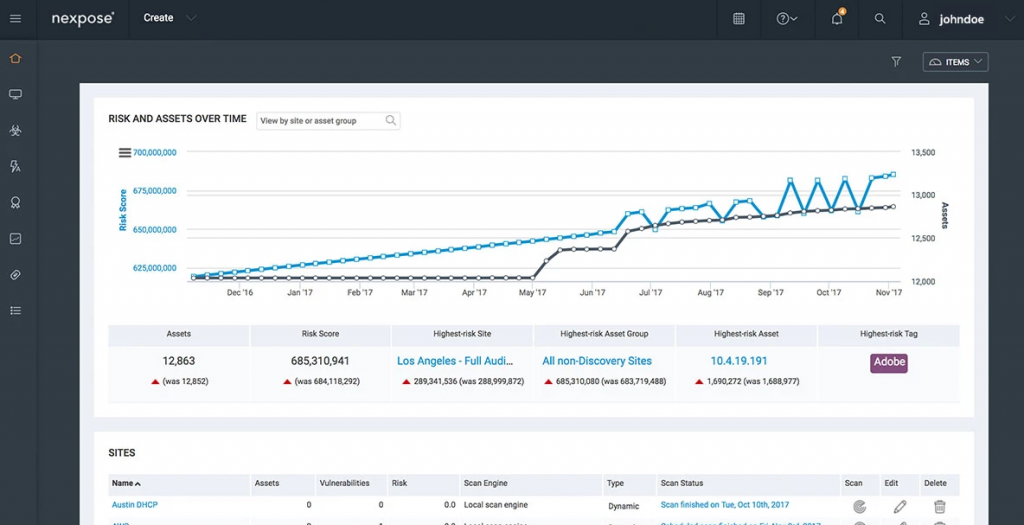

🔙 nexpose

Nexpose是Rapid7开发的漏洞管理工具。 它旨在帮助组织识别和评估其系统和应用程序中的漏洞,以降低风险并提高安全性。

Nexpose 可用于扫描网络、设备和应用程序,以识别漏洞并提供补救建议。

它还提供资产发现、风险优先级排序以及与 Rapid7 漏洞管理平台中其他工具的集成等功能。

安装:

有关详细的安装说明,请参见 此处 。

用法:

有关完整的登录信息,请参见 此处 。

有关使用和扫描创建说明,请参见 此处 。

图片来自 https://www.rapid7.com/products/neexpose/

安全监控

用于收集和分析安全日志和其他数据源以识别潜在威胁和异常活动的工具。

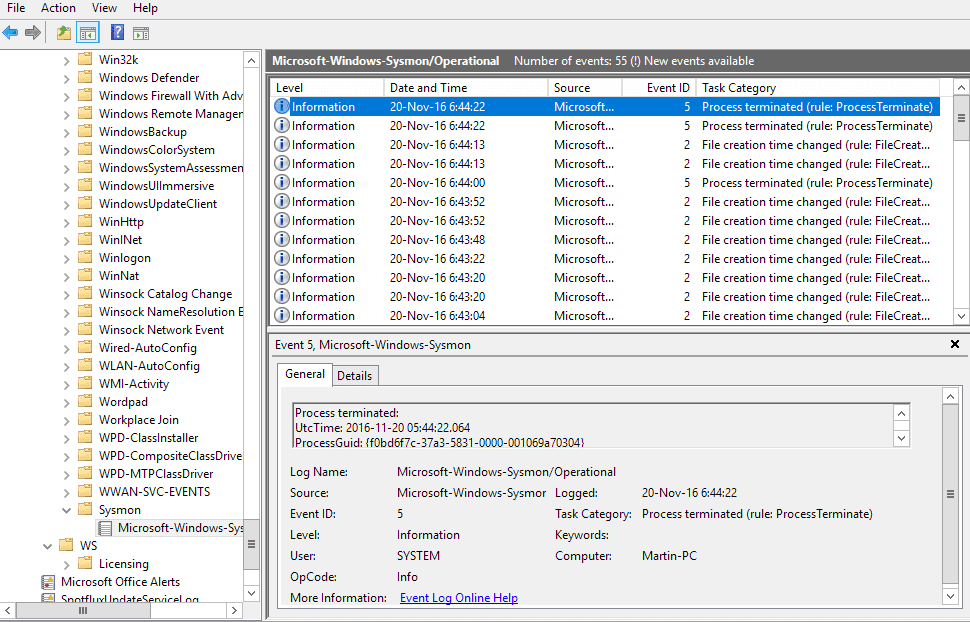

🔙 系统管理器

Sysmon 是一个 Windows 系统监视器,它跟踪系统活动并将其记录到 Windows 事件日志中。

它提供有关系统活动的详细信息,包括进程创建和终止、网络连接以及文件创建时间的更改。

Sysmon 可以配置为监视特定事件或进程,并可用于提醒管理员系统上的可疑活动。

安装:

从这里下载 sysmon 二进制文件 。

用法:

# Install with default settings (process images hashed with SHA1 and no network monitoring)

sysmon -accepteula -i

# Install Sysmon with a configuration file (as described below)

sysmon -accepteula -i c:\windows\config.xml

# Uninstall

sysmon -u

# Dump the current configuration

sysmon -c可以在 此处 找到完整的事件过滤信息。

可以在 此处 找到 Microsoft 文档页面。

图片来自 https://nsaneforums.com/topic/281207-sysmon-5-brings-registry-modification-logging/

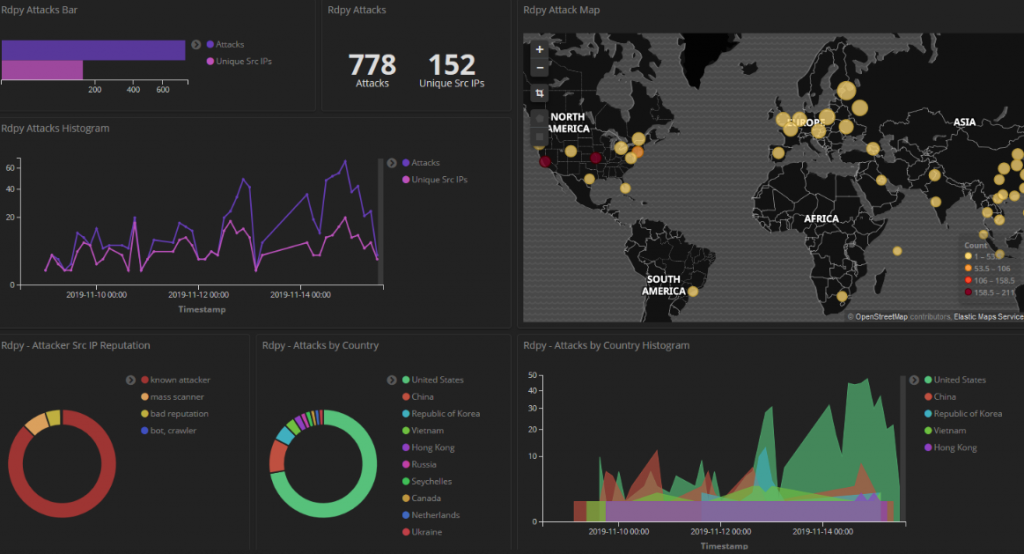

🔙 Kibana

Kibana 是一个开源的数据可视化和探索工具,通常与 Elasticsearch 结合用于日志分析。

Kibana 为搜索、可视化和分析日志数据提供了一个用户友好的界面,这有助于识别可能表明安全威胁的模式和趋势。

Kibana 可用于分析范围广泛的数据源,包括系统日志、网络日志和应用程序日志。 它还可用于创建自定义仪表板和警报,以帮助安全团队随时了解潜在威胁并快速响应事件。

安装:

您可以从这里 下载 Kibana 。

可以在 此处 找到安装说明。

用法:(可视化和探索日志数据)

Kibana 提供了一系列可视化工具,可以帮助您识别日志数据中的模式和趋势。 您可以使用这些工具来创建显示相关指标和警报的自定义仪表板。

用法:(威胁警报)

Kibana 可以配置为在检测到日志数据中的特定模式或异常时发送警报。 您可以设置警报以通知您潜在的安全威胁,例如失败的登录尝试或与已知恶意 IP 地址的网络连接。

关于在 Kibana 中查询和可视化数据的 不错的 博客。

🔙 日志存储

Logstash 是一个具有实时流水线功能的开源数据收集引擎。 它是一个服务器端数据处理管道,可以同时从多个来源获取数据,对其进行转换,然后将其发送到像 Elasticsearch 这样的“存储库”。

Logstash 有一组丰富的插件,这使得它可以连接到各种来源并以多种方式处理数据。 它可以解析和转换日志,将数据转换为结构化格式,或将其发送到另一个工具进行进一步处理。

Logstash 具有快速处理大量数据的能力,是 ELK 堆栈(Elasticsearch、Logstash 和 Kibana)不可或缺的一部分,通常用于集中、转换和监控日志数据。

安装:

从这里 下载 logstash 。

用法:

完整的 logstash 文档 在这里 。

配置示例 在这里 。

图片来自 https://www.elastic.co/guide/en/logstash/current/logstash-modules.html

威胁工具和技术

用于识别和实施针对威胁行为者使用的 TTP 的检测的工具。

🔙 lolbas-project.github.io

Living off the land binaries (LOLBins) 是合法的 Windows 可执行文件,威胁行为者可以使用它们来执行恶意活动而不会引起怀疑。

使用 LOLBins 允许攻击者混入正常系统活动并逃避检测,使其成为恶意行为者的热门选择。

LOLBAS 项目是 LOLBINS 的 MITRE 映射列表,其中包含防御者的命令、用法和检测信息。

访问 https://lolbas-project.github.io/ 。

用法:

使用检测机会的信息来加强您的基础架构以防止 LOLBIN 使用。

以下是一些入门项目链接:

图片使用自 https://lolbas-project.github.io/

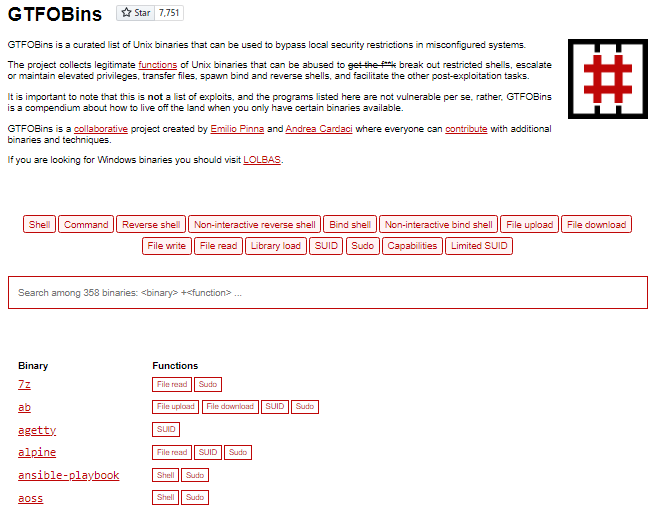

🔙 gtfobins.github.io

GTFOBins(“Get The F* Out Binaries”的缩写)是 Unix 二进制文件的集合,可用于提升权限、绕过限制或在系统上执行任意命令。

它们可以被威胁行为者用来获得对系统的未授权访问并执行恶意活动。

GTFOBins 项目是一个 Unix 二进制文件列表,其中包含攻击者的命令和使用信息。 此信息可用于实施 unix 检测。

访问 https://gtfobins.github.io/ 。

用法:

以下是一些入门项目链接:

图片使用自 https://gtfobins.github.io/

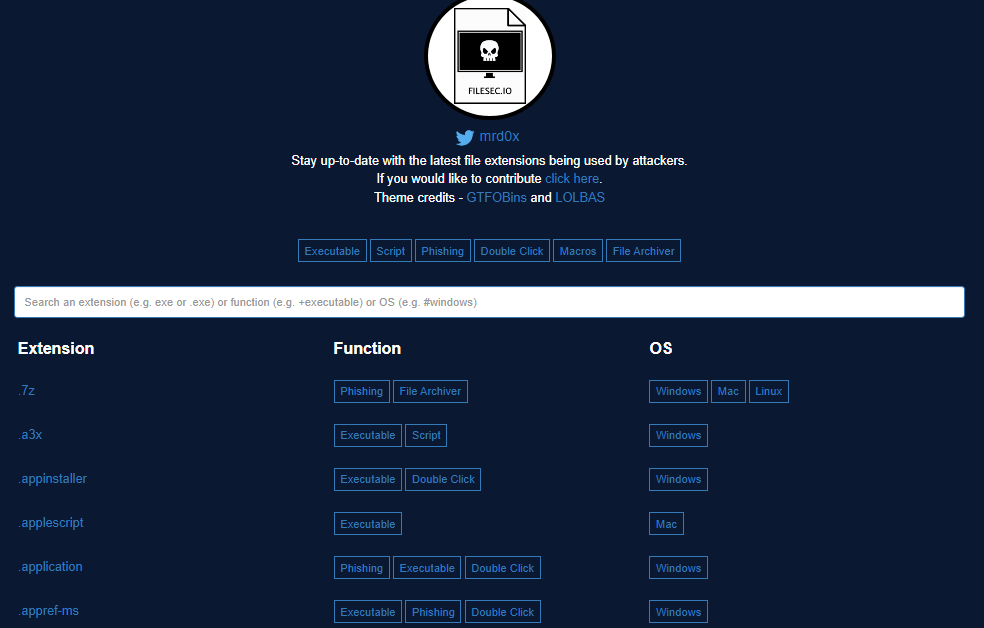

🔙 filesec.io

Filesec 是一个文件扩展名列表,攻击者可以使用这些扩展名进行网络钓鱼、执行、宏等。

这是一个很好的资源,可以帮助您了解常见文件扩展的恶意用例以及您可以防御它们的方法。

每个文件扩展名页面都包含描述、相关操作系统和建议。

访问 https://filesec.io/ 。

用法:

以下是一些入门项目链接:

图片来自 https://filesec.io/

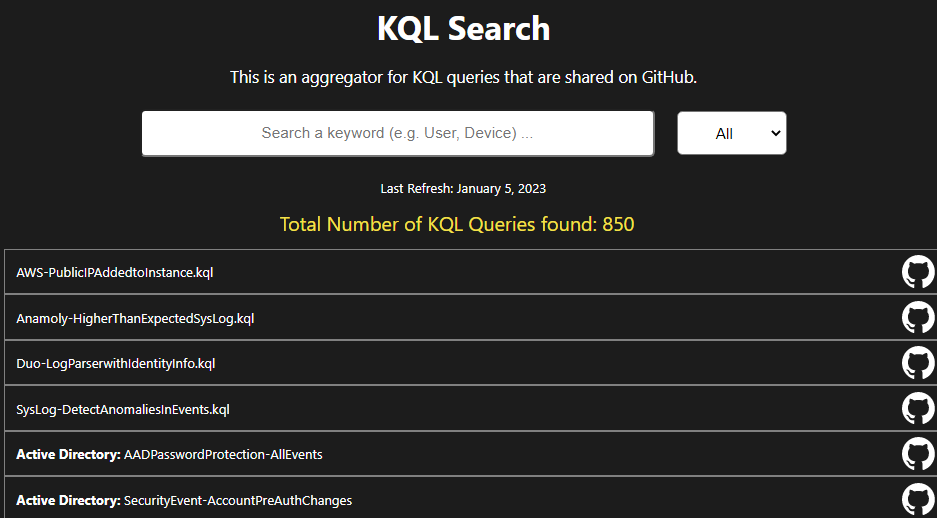

🔙 关键词搜索

KQL 代表“Kusto 查询语言”,它是一种用于在 Azure Monitor 日志中搜索和过滤数据的查询语言。 它类似于 SQL,但更针对日志分析和时间序列数据进行了优化。

KQL 查询语言对蓝队特别有用,因为它允许您快速轻松地搜索大量日志数据,以识别可能表明威胁的安全事件和异常。

KQL Search 是由 @ugurkocde 创建的 Web 应用程序,它聚合了在 GitHub 上共享的 KQL 查询。

您可以访问该网站 https://www.kqlsearch.com/ 。

可以在 此处 找到有关 Kusto 查询语言 (KQL) 的更多信息。

图片使用自 https://www.kqlsearch.com/

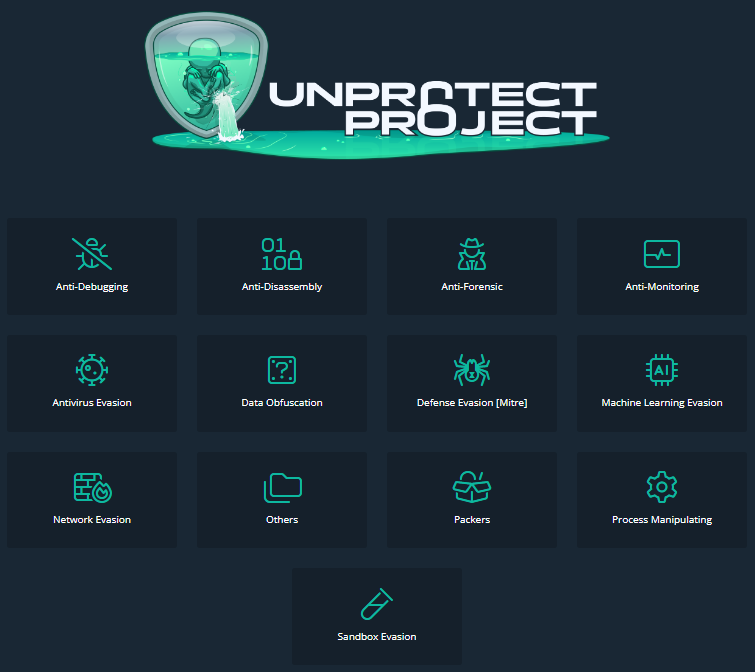

🔙 unprotect.it

恶意软件作者花费大量时间和精力来开发复杂代码以对目标系统执行恶意操作。 让恶意软件不被发现并避免沙盒分析、防病毒或恶意软件分析人员使用是至关重要的。

使用这种技术,恶意软件能够在雷达下通过并在系统上保持不被发现。 这个免费数据库的目标是集中有关恶意软件规避技术的信息。

该项目旨在为恶意软件分析师和防御者提供可操作的见解和检测功能,以缩短他们的响应时间。

该项目可以在 https://unprotect.it/ 找到。

该项目有一个 API-Docs here 。

图片来自 https://unprotect.it/map/

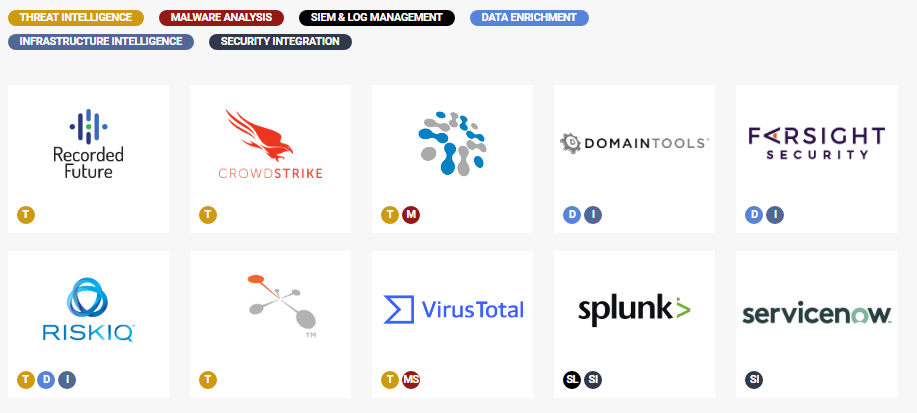

威胁情报

用于收集和分析有关当前和新出现威胁的情报以及生成有关潜在威胁的警报的工具。

🔙 Maltego

Maltego 是由 Paterva 开发的商业威胁情报和取证工具。 安全专业人员使用它来收集和分析有关域、IP 地址、网络和个人的信息,以识别可能不会立即显现的关系和联系。

Maltego 使用可视化界面将数据表示为实体,这些实体可以链接在一起形成关系网络。 它包括一系列转换,这些转换是可用于从各种来源收集数据的脚本,例如社交媒体、DNS 记录和 WHOIS 数据。

Maltego 通常与其他安全工具结合使用,例如 SIEM 和漏洞扫描器,作为综合威胁情报和事件响应策略的一部分。

您可以在此处 安排演示 。

Maltego 手册 Handbook for Cyber Threat Intelligence

图片来自 https://www.maltego.com/reduce-your-cyber-security-risk-with-maltego/

🔙 MISP

MISP(恶意软件信息共享平台的缩写)是一个开源平台,用于共享、存储和关联目标攻击、威胁和恶意活动的妥协指标 (IOC)。

MISP 包括一系列功能,例如 IOC 的实时共享、对多种格式的支持以及将数据导入和导出其他工具的能力。

它还提供了 RESTful API 和各种数据模型,以促进 MISP 与其他安全系统的集成。 除了用作威胁情报平台外,MISP 还用于事件响应、取证分析和恶意软件研究。

安装:

# Kali

wget -O /tmp/misp-kali.sh https://raw.githubusercontent.com/MISP/MISP/2.4/INSTALL/INSTALL.sh && bash /tmp/misp-kali.sh

# Ubuntu 20.04.2.0-server

wget -O /tmp/INSTALL.sh https://raw.githubusercontent.com/MISP/MISP/2.4/INSTALL/INSTALL.sh

bash /tmp/INSTALL.sh可以在 此处 找到完整的安装说明。

用法:

可以在 此处 找到 MISP 文档。

图片使用自 http://www.concordia-h2020.eu/blog-post/integration-of-misp-into-flowmon-ads/

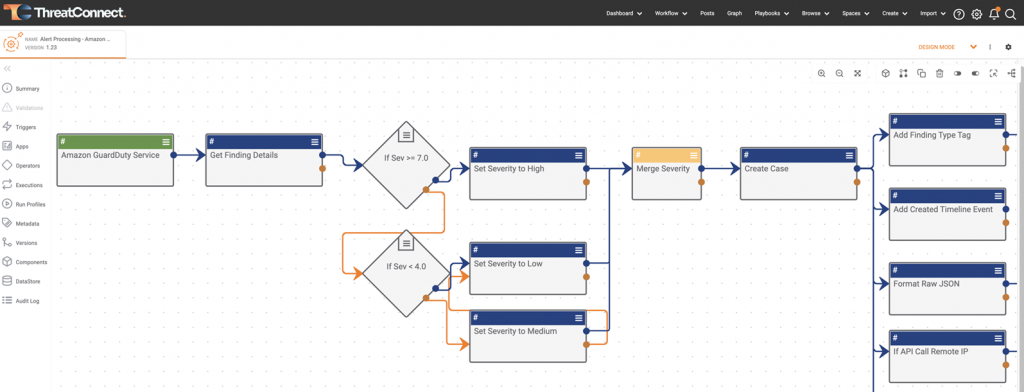

🔙 威胁连接

ThreatConnect 是一个威胁情报平台,可帮助组织聚合、分析和处理威胁数据。 它旨在为组织的威胁态势提供单一、统一的视图,并使用户能够协作和共享有关威胁的信息。

该平台包括一系列用于收集、分析和传播威胁情报的功能,例如可自定义的仪表板、与第三方数据源的集成以及创建自定义报告和警报的能力。

它旨在通过为组织提供识别、确定优先级和响应潜在威胁所需的信息来帮助组织改善其安全状况。

您可以从这里 申请演示 。

面向威胁英特尔分析师的 ThreatConnect - PDF

图片来自 https://threatconnect.com/threat-intelligence-platform/

事件响应计划

用于创建和维护事件响应计划的工具,包括用于响应不同类型事件的模板和最佳实践。

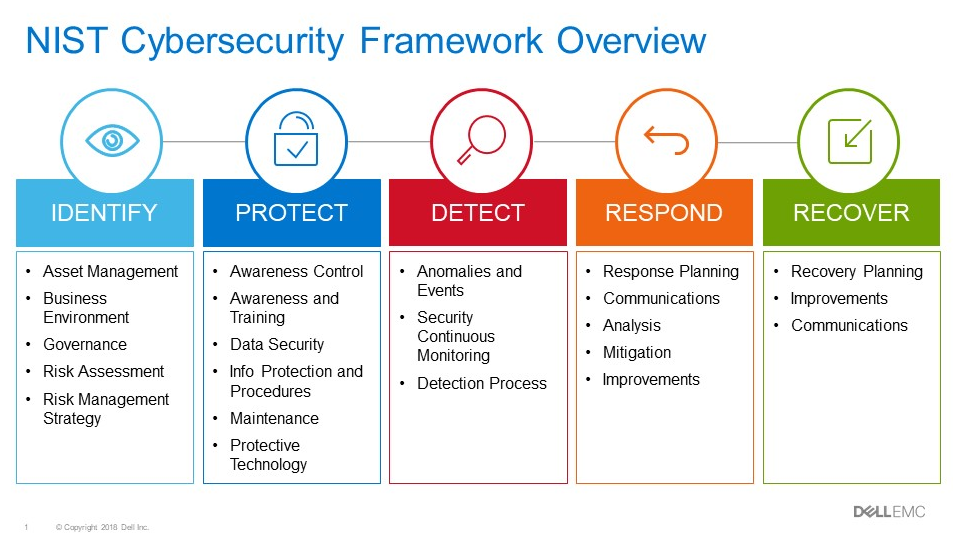

🔙 美国国家标准与技术研究院

NIST 网络安全框架 (CSF) 是由美国国家标准与技术研究院 (NIST) 开发的框架,旨在帮助组织管理网络安全风险。 它提供了一套指南、最佳实践和标准,用于实施和维护强大的网络安全计划。

该框架围绕五个核心功能组织:识别、保护、检测、响应和恢复。 这些功能为理解和解决网络安全风险的各个组成部分提供了一个结构。

CSF 的设计具有灵活性和适应性,可以对其进行定制以适应组织的特定需求和目标。 它旨在用作改善组织网络安全状况并帮助组织更好地了解和管理其网络安全风险的工具。

有用的链接:

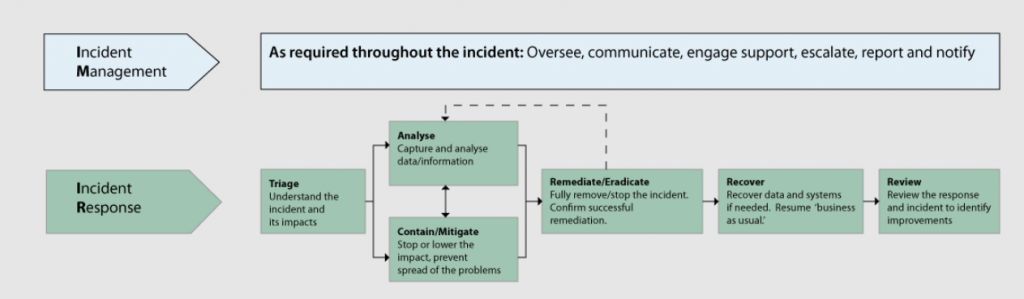

🔙 事件响应计划

事件响应计划是公司为管理和减轻安全事件(例如数据泄露或网络攻击)的影响而制定的一套程序。

事件响应计划背后的理论是,它可以帮助公司为安全事件做好准备并对其做出有效响应,从而最大限度地减少损失并降低未来再次发生的可能性。

企业需要事件响应计划的原因有以下几个:

- 最大限度地减少安全事件的影响: 事件响应计划可帮助公司尽快识别和解决安全事件的根源,这有助于最大限度地减少损害并减少其传播的机会。

- 满足法规要求: 许多行业都有法规要求公司制定事件响应计划。 例如,支付卡行业数据安全标准 (PCI DSS) 要求接受信用卡的商家和其他组织制定事件响应计划。

- 保护声誉: 安全事件会损害公司的声誉,从而导致客户和收入损失。 事件响应计划可以帮助公司管理情况并将对其声誉的损害降至最低。

- 降低安全事件 的成本:安全事件的成本可能很高,包括补救成本、法律费用和业务损失。 事件响应计划可以通过提供响应事件的路线图来帮助公司将这些成本降至最低。

有用的链接:

图片来自 https://www.ncsc.gov.uk/collection/incident-management/incident-response

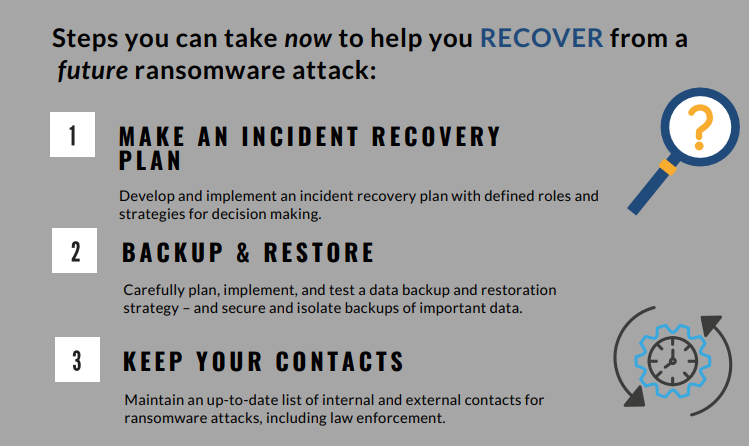

🔙 勒索软件应对计划

勒索软件是一种加密受害者文件的恶意软件。 然后,攻击者要求受害者支付赎金以恢复对文件的访问; 因此得名勒索软件。

勒索软件响应计划背后的理论是,它可以帮助公司做好准备,有效应对勒索软件攻击,从而最大限度地减少攻击的影响,并降低未来再次发生此类攻击的可能性。

企业需要勒索软件响应计划的原因有以下几个:

- 尽量减少勒索软件攻击的影响: 勒索软件响应计划可帮助公司尽快识别和解决勒索软件攻击,这有助于最大限度地减少损害并降低勒索软件传播到其他系统的机会。

- 防止数据丢失: 勒索软件攻击可能导致重要数据丢失,这对企业而言可能代价高昂且具有破坏性。 勒索软件响应计划可以帮助公司从攻击中恢复并避免数据丢失。

- 保护声誉: 勒索软件攻击可能会损害公司的声誉,从而导致客户和收入损失。 勒索软件响应计划可以帮助公司管理情况并将对其声誉的损害降至最低。

- 降低勒索软件攻击 的成本:勒索软件攻击的成本可能很高,包括补救成本、法律费用和业务损失。 勒索软件响应计划可以通过提供响应攻击的路线图来帮助公司将这些成本降至最低。

有用的链接:

图片来自 https://csrc.nist.gov/Projects/ransomware-protection-and-response

恶意软件检测和分析

用于检测和分析恶意软件的工具,包括防病毒软件和取证分析工具。

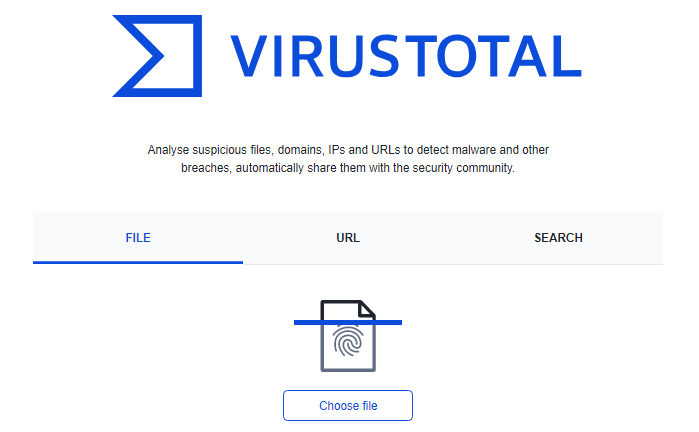

🔙 Virustotal

VirusTotal 是一个网站和基于云的工具,用于分析和扫描文件、URL 和软件以查找病毒、蠕虫和其他类型的恶意软件。

当文件、URL 或软件提交给 VirusTotal 时,该工具会使用各种防病毒引擎和其他工具来扫描和分析它是否存在恶意软件。 然后它会提供一份包含分析结果的报告,这可以帮助安全专业人员和蓝队识别和应对潜在威胁。

VirusTotal 还可用于检查文件或 URL 的信誉,以及监控网络上的恶意活动。

访问 https://www.virustotal.com/gui/home/search

用法:

# Recently created documents with macros embedded, detected at least by 5 AVs

(type:doc OR type: docx) tag:macros p:5+ generated:30d+

# Excel files bundled with powershell scripts and uploaded to VT for the last 10

days

(type:xls OR type:xlsx) tag:powershell fs:10d+

# Follina-like exploit payloads

entity:file magic:"HTML document text" tag:powershell have:itw_url

# URLs related to specified parent domain/subdomain with a specific header in

the response

entity:url header_value:"Apache/2.4.41 (Ubuntu)" parent_domain:domain.org

# Suspicious URLs with a specific HTML title

entity:url ( title:"XY Company" or title:"X.Y. Company" or title:"XYCompany" ) p:5+可以在 此处 找到完整的文档。

图片来自 https://www.virustotal.com/gui/home/search

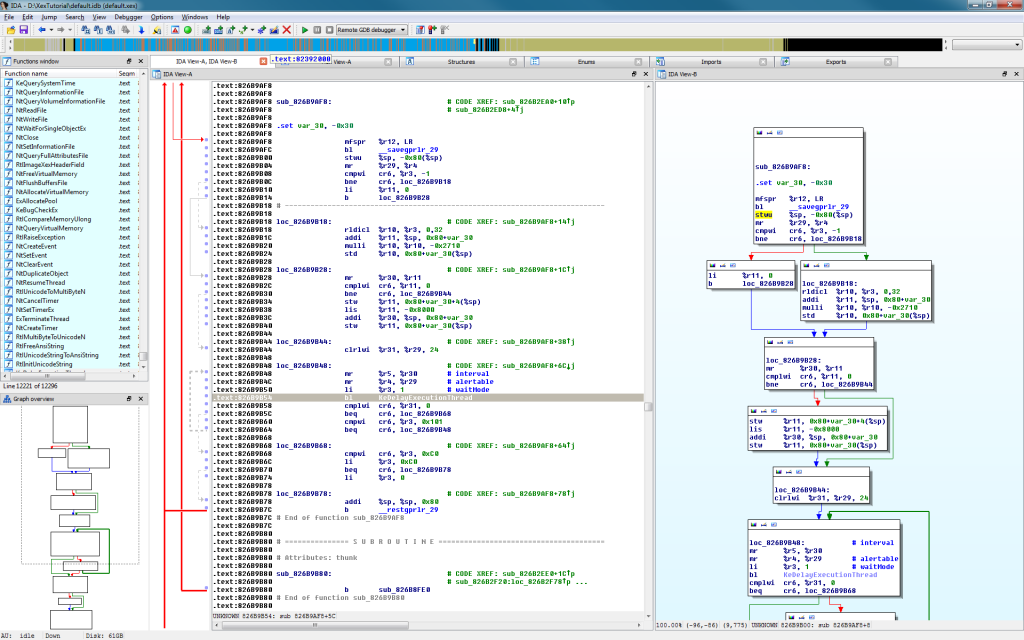

🔙 IDA

IDA(Interactive Disassembler)是一个强大的工具,用于逆向工程和分析已编译和可执行的代码。

它可用于检查软件(包括恶意软件)的内部工作原理,并了解其功能。 IDA 允许用户反汇编代码,将其反编译为更高级别的编程语言,并查看和编辑生成的源代码。 这对于识别漏洞、分析恶意软件和了解程序的工作原理很有用。

IDA 还可用于生成可视化代码结构和流程的图形和图表,这可以使其更易于理解和分析。

安装:

从这里 下载 IDA 。

用法:

图片使用自 https://www.newton.com.tw/wiki/IDA%20Pro

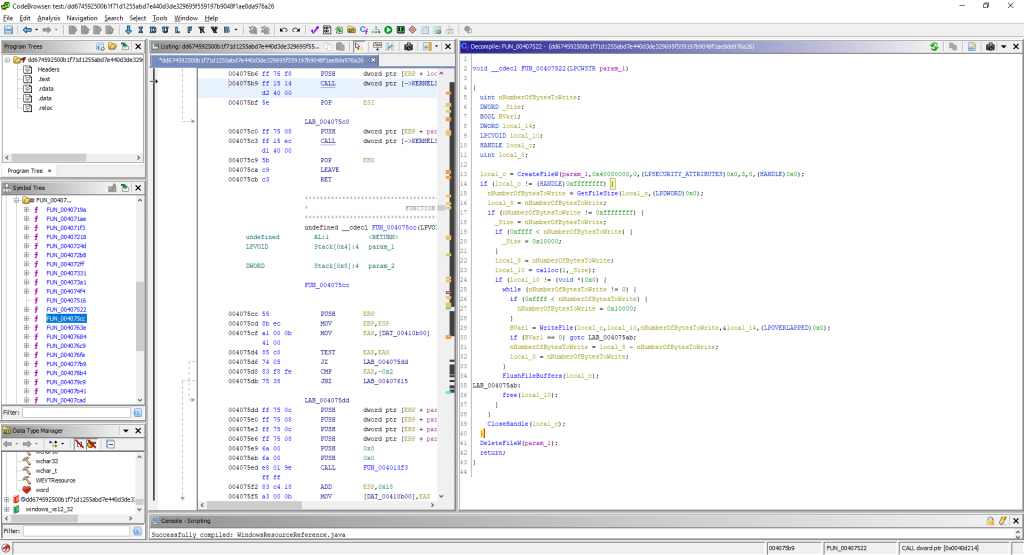

🔙 ghidra

Ghidra 是由国家安全局 (NSA) 开发的免费开源软件逆向工程工具。 它用于分析已编译和可执行代码,包括恶意软件。

Ghidra 允许用户反汇编代码,将其反编译为更高级别的编程语言,并查看和编辑生成的源代码。 这对于识别漏洞、分析恶意软件和了解程序的工作原理很有用。

Ghidra 还包括一系列支持 SRE 任务的功能和工具,例如调试、代码绘图和数据可视化。 Ghidra 是用 Java 编写的,适用于 Windows、MacOS 和 Linux。

安装:

- 从这里 下载最新版本 。

- 解压缩

可以在 此处 找到完整的安装和错误修复信息。

用法:

- 导航到解压缩的文件夹

# Windows

ghidraRun.bat

# Linux

./ghidraRun如果 Ghidra 无法启动,请参阅 故障排除 链接。

图片来自 https://www.malwaretech.com/2019/03/video-first-look-at-ghidra-nsa-reverse-engineering-tool.html

数据恢复

用于从受损或损坏的系统和设备中恢复数据的工具。

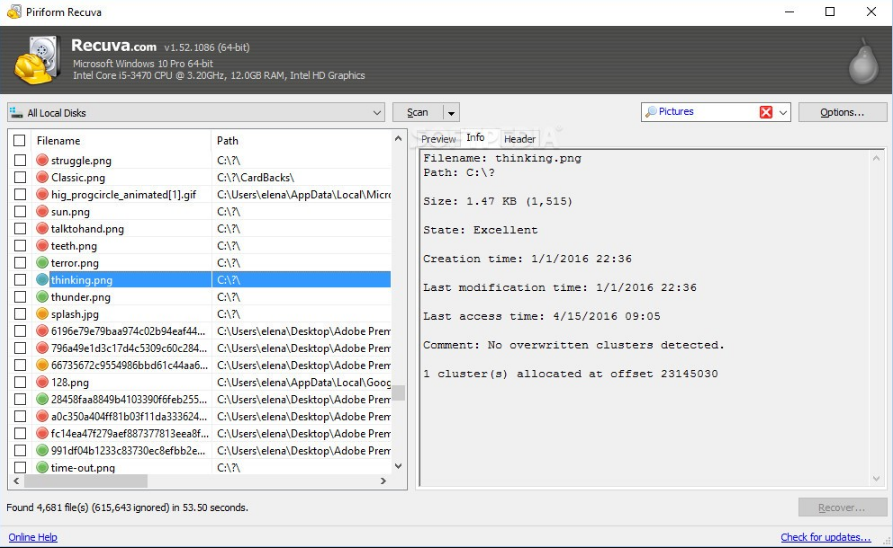

🔙 recuva

Recuva 是一种数据恢复工具,可用于从您的计算机中恢复已删除的文件。

它通常用于恢复可能包含有价值信息的已删除文件,例如可用于调查安全事件的已删除日志或文档。

Recuva 可以从硬盘驱动器、USB 驱动器和存储卡中恢复文件,它可用于 Windows 和 Mac 操作系统。

安装:

您可以从此处 下载该工具 。

用法:

不错的分步 指南 。

图片来自 https://www.softpedia.com/blog/recuva-explained-usage-video-and-download-503681.shtml

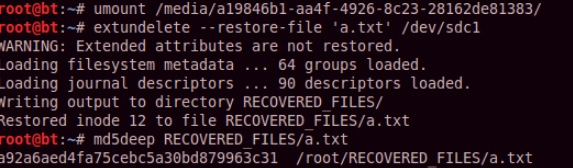

🔙 Extundelete

Extundelete 是一个实用程序,可用于从 ext3 或 ext4 文件系统中恢复已删除的文件。

它的工作原理是在文件系统中搜索曾经属于某个文件的数据块,然后尝试使用这些数据块重新创建文件。 它通常用于恢复被意外或恶意删除的重要文件。

安装:

您可以从此处 下载该工具 。

用法:

# Prints information about the filesystem from the superblock.

--superblock

# Attemps to restore the file which was deleted at the given filename, called as "--restore-file dirname/filename".

--restore-file path/to/deleted/file

# Restores all files possible to undelete to their names before deletion, when possible. Other files are restored to a filename like "file.NNNN".

--restore-all完整的使用信息可以在 这里 找到。

图片来自 https://theevilbit.blogspot.com/2013/01/backtrack-forensics-ext34-file-recovery.html

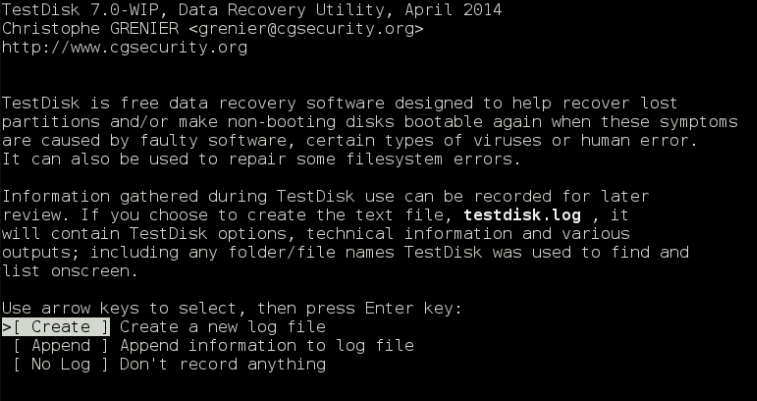

🔙 TestDisk

TestDisk 是一个免费的开源数据恢复软件工具,旨在帮助恢复丢失的分区并使非启动磁盘再次启动。 它对计算机取证和数据恢复都很有用。

它可用于恢复由于各种原因丢失的数据,例如意外删除、格式化或分区表损坏。

TestDisk 还可用于修复损坏的引导扇区、恢复已删除的分区和恢复丢失的文件。 它支持范围广泛的文件系统,包括 FAT、NTFS 和 ext2/3/4,并且可用于从损坏的磁盘或使用与最初创建的文件系统不同的文件系统格式化的磁盘中恢复数据。

安装:

您可以从此处 下载该工具 。

用法:

完整的用法示例 在这里 。

图片来自 https://www.cgsecurity.org/wiki/

数字取证

用于对数字设备和系统进行取证调查的工具,包括用于收集和分析证据的工具。

🔙 SIFT

SANS SIFT(SANS Investigative Forensic Toolkit)是一个用于取证分析和事件响应的强大工具包。

它是开源和商业工具的集合,可用于在包括 Windows、Linux 和 Mac OS X 在内的各种系统上执行取证分析。SANS SIFT 工具包设计用于在取证工作站上运行,该工作站可是一种专门的计算机,用于对数字证据进行取证分析。

SANS SIFT 工具包对蓝队成员特别有用,因为它提供了广泛的工具和资源,可用于调查事件、响应威胁以及对受感染的系统进行取证分析。

安装:

- 访问 https://www.sans.org/tools/sift-workstation/ 。

- 单击“登录以下载”按钮并输入(或创建)您的 SANS 门户帐户凭据以下载虚拟机。

- 启动虚拟机后,使用下面的凭据获取访问权限。

Login = sansforensics

Password = forensics注意: 用于在安装磁盘映像时将权限提升到 root。

其他安装选项 在这里 。

用法:

# Registry Parsing - Regripper

rip.pl -r <HIVEFILE> -f <HIVETYPE>

# Recover deleted registry keys

deleted.pl <HIVEFILE>

# Mount E01 Images

ewfmount image.E01 mountpoint

mount -o

# Stream Extraction

bulk_extractor <options> -o output_dir完整的使用指南 在这里 。

🔙 sleuthkit

Sleuth Kit 是一组命令行工具,可用于分析磁盘映像并从中恢复文件。

法医调查人员主要使用它在计算机被没收或磁盘映像制作完成后检查数字证据。 它很有用,因为它可以帮助了解安全事件期间发生的情况并识别任何恶意活动。

The Sleuth Kit 中的工具可用于提取已删除的文件、分析磁盘分区结构以及检查文件系统是否存在篡改或异常活动的证据。

安装:

从这里 下载工具 。

用法:

链接到 文档 。

图片来自 http://www.effecthacking.com/2016/09/the-sleuth-kit-digital-forensic-tool.html

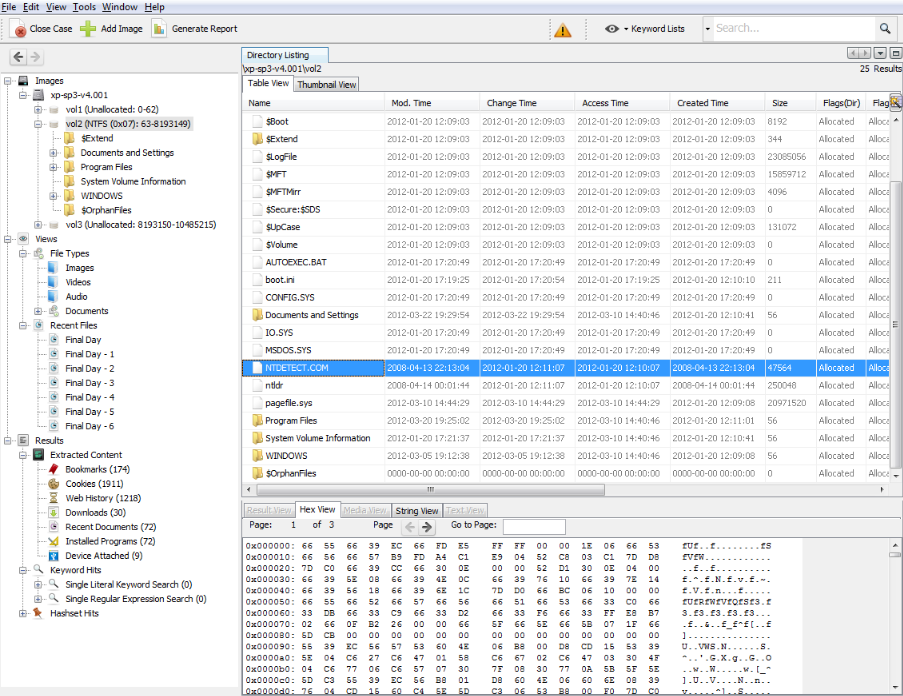

🔙 autopsy

Autopsy 是一个数字取证平台,也是 The Sleuth Kit 和其他数字取证工具的图形界面。

执法人员、军事人员和公司审查员使用它来调查计算机上发生的事情。 您可以使用它来分析磁盘映像和恢复文件,以及识别系统和用户活动。

“蓝队”(保护组织免受攻击的网络安全专业人员)使用尸检来进行取证分析和事件响应。 它可以帮助蓝队了解攻击的性质和范围,并识别计算机或网络上可能发生的任何恶意活动。

安装:

从这里 下载该工具 。

用法:

图片来自 https://www.kitploit.com/2014/01/autopsy-digital-investigation-analysis.html

安全意识培训

用于培训员工和其他用户如何识别和预防潜在安全威胁的工具。

🔙 Tryhackme

TryHackMe 是一个提供各种虚拟机(称为“房间”)的平台,旨在通过动手学习来教授网络安全概念和技能。

这些房间是互动和游戏化的,允许用户通过解决挑战和完成任务来了解网络漏洞、网络安全和密码学等主题。

该平台通常用于安全意识培训,因为它为用户提供了一个安全可控的环境来练习他们的技能并了解不同类型的网络威胁以及如何防御它们。

访问 https://tryhackme.com/ 并创建一个帐户。

有用的链接:

访问 hacktivities 选项卡以获取可用房间和模块的完整列表。

图片来自 https://www.hostingadvice.com/blog/learn-cybersecurity-with-tryhackme/

🔙 hackthebox

HackTheBox 是一个练习和提高黑客技能的平台。

它包含一组模拟真实场景的挑战,要求您使用各种黑客技术知识来解决这些问题。 这些挑战旨在测试您对网络安全、密码学、网络安全等主题的了解。

HackTheBox 经常被安全专业人员用作练习和提高技能的一种方式,它也可以作为安全意识培训的有用资源。 通过应对挑战并学习如何解决这些挑战,个人可以更好地了解如何识别和缓解常见的安全威胁。

访问 https://app.hackthebox.com/login 并创建一个帐户。

有用的链接:

博客 - 通过 Hack The Box 学习破解:初学者的圣经

图片来自 https://www.hackthebox.com/login

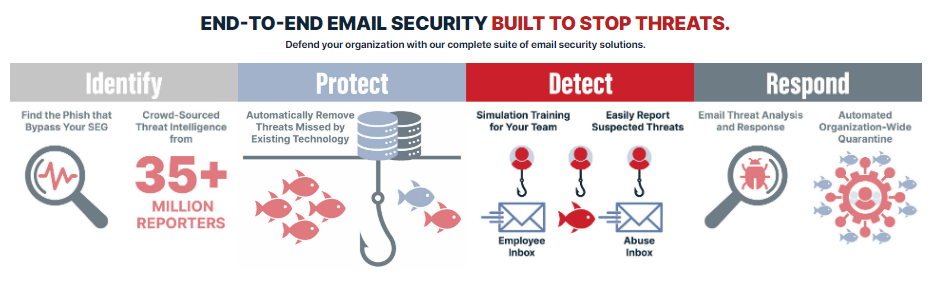

🔙 phishme

PhishMe 是一家提供安全意识培训的公司,可帮助组织教育其员工如何识别和防止网络钓鱼攻击。

PhishMe 的培训计划旨在教会员工如何识别和报告网络钓鱼企图,以及如何保护他们的个人和专业帐户免受此类攻击。

公司的培训计划可以定制以满足不同组织的需求,并且可以通过多种媒介提供,包括在线课程、现场培训和模拟。

从这里 申请演示 。

有用的链接:

图片来自 https://cofense.com/product-services/phishme/

沟通与协作

用于在事件期间与团队成员协调和沟通的工具,包括聊天、电子邮件和项目管理软件。

🔙 推特

Twitter 是共享网络安全信息的绝佳平台。

这是一个被安全专业人士、研究人员和专家广泛使用的平台,让您可以访问无穷无尽的新信息。

一些很棒的帐户可以关注:

- @vx地下

- @Alh4zr3d

- @3xp0rtblog

- @C5pider

- @_JohnHammond

- @mrd0x

- @TheHackersNews

- @pancak3stack

- @GossiTheDog

- @briankrebs

- @SwiftOnSecurity

- @schneier博客

- @mikko

- @校园科迪

🔙 Facebook TheatExchange

Facebook ThreatExchange 是安全专业人员共享和分析网络威胁信息的平台。

它旨在通过允许组织以私密和安全的方式相互共享威胁情报来帮助组织更好地抵御威胁。

它旨在供负责组织安全并致力于预防、检测和响应网络威胁的“蓝队”使用。

用法:

要请求访问 ThreatExchange,您必须通过 https://developers.facebook.com/products/threat-exchange/ 提交申请。

有用的链接: