网络犯罪分子和APT组织利用的云、CDN和营销服务

作者:Sec-Labs | 发布时间:

项目地址

https://github.com/BushidoUK/Abused-Legitimate-Services

滥用合法服务

威胁行为者越来越多地利用合法的第三方平台即服务 (PaaS) 提供商进行网络钓鱼和恶意软件部署。云实例、营销平台、内容交付网络 (CDN) 和动态 DNS 服务器等 PaaS 提供商已成为一系列恶意活动的武器。主要好处之一是它们可用于逃避检测系统。这是因为由于建立了信任级别和合法使用,这些被先发制人阻止的可能性降低了。

详细分析在博客这里:https ://blog.bushidotoken.net/2021/11/leveraging-legitimate-services-for.html

文件

- https://www.anomali.com/files/anomali-labs-reports/legit-services.pdf

- https://www.forcepoint.com/sites/default/files/resources/files/forcepoint-security-labs-monsoon-analysis-report.pdf

- https://community.netwitness.com/t5/netwitness-community-blog/wolves-among-us-abusing-trusted-providers-for-malware-operations/ba-p/519970

分析资料

CTI项目:利用合法服务的威胁

威胁行为者越来越多地利用合法的第三方平台即服务 (PaaS) 提供商进行网络钓鱼和恶意软件部署。 云实例、营销平台、内容交付网络 (CDN) 和动态 DNS 服务器等 PaaS 提供商已成为一系列恶意活动的武器。 主要好处之一是它们可用于 逃避检测系统。 这是因为由于建立了信任级别和合法使用,这些被先发制人阻止的可能性降低了。

许多这些类型的恶意软件和网络钓鱼活动还同时结合了多个平台的使用,使得人类分析师和自动化系统特别难以识别这些恶意活动。 本博客中的研究详细介绍了网络犯罪分子如何利用 这些系统作为凭据收集页面、有效负载托管站点、重定向器链接、C&C 服务器、“dead drop 解析器”以及进行数据泄露。

已创建 GitHub 存储库形式的开源资源以配合此博客。 在撰写本文时,有 180 多种合法服务被列为用于各种攻击的武器。 当发现新服务时,这个 GitHub 存储库将不断更新。

2020 年 9 月,我之前写过关于威胁行为者如何利用云来支持活动的文章(请参阅 此处 )。 这个博客是该研究的延伸,记录了我在过去两年中通过与我的雇主咨询客户以及我从安全研究人员、供应商和公共部门威胁报告中读到的第一手发现。

Office 365 凭据收集活动

合法服务经常被用来支持针对 Office 365 用户的网络钓鱼活动。 一系列网站被用作凭据盗窃登陆页面,媒体共享网站被用来托管带有嵌入式链接的 PDF 文件,URL 缩短服务和重定向链接被用来掩盖威胁行为者的基础设施。

LogoKit 活动就是此类活动的例证。 网络钓鱼电子邮件通过 SendGrid(电子邮件营销活动平台)发送,并使用包含受害者电子邮件地址的个性化特制 URL。 访问后,网络钓鱼页面会显示从第三方服务(例如 Clearbit 或 Google 的网站图标数据库)获取的公司徽标。 为了托管这些 LogoKit 钓鱼网站,这些威胁行为者使用了一系列免费或廉价的托管服务,例如 GitHub、AWS、Google Cloud、Archive.org 和 Glitch 等。 [ 1 , 2 ]

2021 年 6 月,我披露了一个利用 SharePoint 帐户和 *. hostingerapp[.]com 主机名。 我喜欢将这些威胁参与者称为 SHopper 组 (SharePoint Hopper),因为几个月来,他们专门利用受感染的 SharePoint 帐户的功能来共享带有嵌入式 *. hostingerapp[.]com 链接以钓鱼其他 Office 365 帐户。 各种组织都卷入了这场运动,包括 美国学校和学院、工程公司、专业服务、物流公司和制造商等。 获得对不同组织的大量 SharePoint 帐户的这种级别的访问权限可能会导致后续的恶意软件、勒索软件或商业电子邮件泄露 (BEC) 事件。 [ 1 ]

2021 年 2 月,我写了一篇关于新一波同样针对 Office 365 用户的凭据盗窃攻击的博客。 它们包括多个步骤和各种合法平台,即媒体共享和 文档托管站点(例如 *.clickfunnels[.]com 或 *.larksuite[.]com )。 2021 年 10 月,Microsoft 365 Defender 威胁情报团队还在他们的博客“Franken-phish:TodayZoo built from other phishing kits”中引用了这项研究。 [ 1 , 2 ]

初始访问和勒索软件活动

勒索软件 仍然是通过未经授权访问受感染网络获利的最有利可图的方法。 它是对大小私营和公共部门组织的最大威胁。 在过去三年中,我们看到数百家医院以及其他关键基础设施部门组织(例如 Colonial Pipeline 或 JBS foods)受到勒索软件的攻击。

许多此类攻击都以恶意垃圾邮件或鱼叉式网络钓鱼电子邮件开始,以获得初始访问权限。 这些恶意电子邮件通常精心制作,网络犯罪分子将它们设计为绕过检测和逃避分析。 通常,一般的恶意垃圾邮件再次冒充重要文件被大量发送到收集的电子邮件地址列表,这些电子邮件地址定期从数据泄露中收集。 这些电子邮件可以包含营销服务、云服务或托管在 CDN 上的文件的 URL。

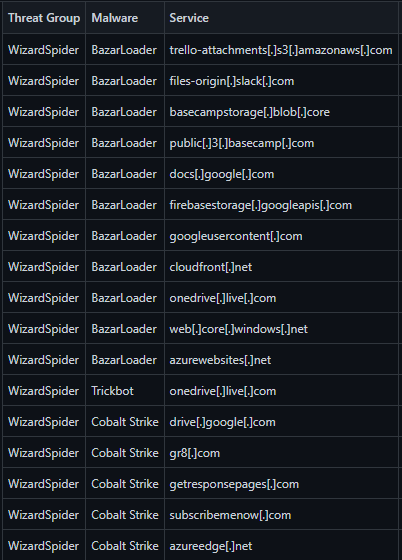

2021 年 4 月,我分享了我对推动 BazarLoader 的恶意垃圾邮件活动的研究,BazarLoader 是一个与 Trickbot Gang(也称为 WizardSpider)相关的恶意软件家族,以及 Conti 和 Ryuk 勒索软件操作。 从作为这项研究的一部分共享的 GitHub 存储库(参见 此处 ),WizardSpider 组出现不少于 17 次。 由于上述和原始博客中概述的所有原因,该组织似乎更喜欢使用合法的 PaaS 提供商、云服务和 CDN 来托管有效负载以避免检测和绕过防御。 [ 1 ]

其他多个臭名昭著的勒索软件团伙也以类似的方式利用合法服务。 这包括 DarkSide(也称为 CarbonSpider 或 FIN7)的运营商,他们使用 drive[.]google[.]com 、 azuredge[.]net 和 cdn[.]shopify[.]com 来支持 SMOKEDHAM 的交付。网络后门; REvil(也称为 PinchySpider)的运营商使用 hastebin[.]com 和 send[.]firefox[.]com 来传递有效载荷,以及 DoppelSpider(DoppelPaymer 和 Grief 勒索软件的运营商)利用 files[.]slack[ .]com 和 cdn[.]discordapp[.]com 来推动 DoppelDridex 和 Cobalt Strike Beacons。 [ 1 , 2 , 3 , 4 , 5 ]

网络间谍活动

信息安全媒体定期报道网络间谍活动,但它们的范围通常很窄,而且大多只影响政治和政府组织、关键基础设施或军事实体。 对于许多人来说,考虑到外国情报机构实际针对他们的可能性,这些活动可能会受到太多关注。 然而,监控此类活动的关键部分是新战术、技术和程序 (TTP)。 很少有网络攻击是真正原创的。 因此,当由国家支持的威胁行为者首创的先进技术被披露时,它们可能会被网络犯罪分子采用,以升级他们的活动。

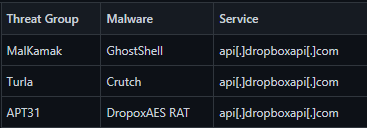

截至 2020 年,Dropbox 报告称拥有超过 7 亿用户。 作为一个文件共享平台,它在世界范围内用于在用户之间传输文档和其他数字材料。 如此广泛采用的服务被用于某些恶意活动也就不足为奇了。 然而,来自俄罗斯、中国和伊朗的国家支持的威胁行为者比使用 Dropbox 分发恶意文件更进一步,而是利用 Dropbox API ( api[.]dropboxdapi[.]com ) 作为命令和控制 (C&C)在良性网络中伪装恶性网络流量的通道。 2020 年 6 月,SecureWorks 披露中国威胁行为者(称为 BRONZE VINEWOOD 或 APT31)开发了一种名为 DropboxAES 的远程访问木马 (RAT),它利用文件共享服务进行 C&C 通信。 2020 年 12 月,ESET 研究人员记录了俄罗斯支持的 APT 组织 Turla 也利用 Dropbox API 窃取敏感文档并向其自定义 Crutch 后门发出命令。 ESET在欧盟某国外交部 的网络上发现了 Crutch 。 最近,在 2021 年 10 月,CyberReason 披露了归因于伊朗的 MalKamak 活动,该活动还将 Dropbox 作为 C&C 平台实施——可能 受到上述俄罗斯和中国 APT 活动的启发。 [ 1 , 2 , 3 ]

网络间谍活动世界中另一个令人担忧的趋势是,高级持续威胁 (APT) 组织使用合法的远程管理和监控 (RMM) 工具,这些工具通常被托管服务提供商 (MSP) 使用。 2021 年 2 月,Anomali 披露称,归属于伊朗的 MuddyWater APT 组织利用 OneHub ( ws[.]onehub[.]com) 文件存储站点来推动 ScreenConnect RAT。 受感染的设备连接到 *.screenconnect[.]com 对手实例并提供对受害者系统的远程控制。 MuddyWater 的 ScreenConnect 活动伪装成科威特政府和阿联酋国民议会,表明了该活动的潜在目标。 考虑到该工具的性质以及它通常由谁使用,查看与 ScreenConnect 服务器的连接可能会被忽视或被视为合法。 [ 1 , 2 ]

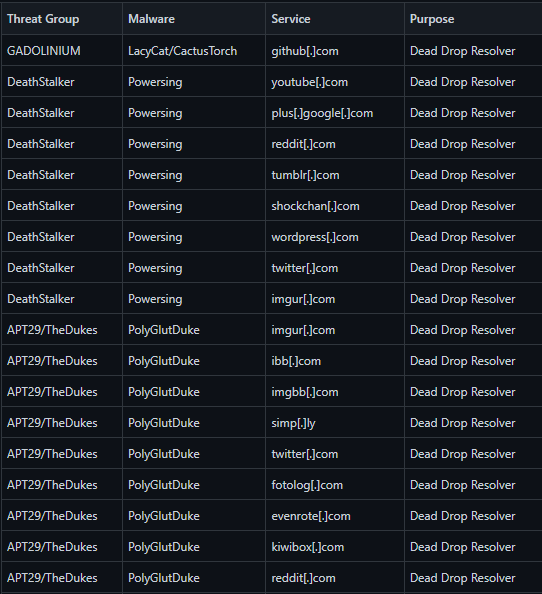

2021 年 4 月,我发表了一篇关于 dead drop 解析器的博文(请参阅 此处 ),这是一种不寻常且受间谍启发的传统 C&C 服务器通信方法。 “dead drop”是一种众所周知的间谍通信策略, 使用相互商定的秘密地点,相关人员从未真正会面,而是秘密传递信息。 几年来,某些 国家支持的计算机网络运营 (CNO) 和雇佣 APT 通过社交媒体网站、图像和视频共享网站以及论坛使用死点解析器。 2019 年 10 月,ESET 披露了一个名为 TheDukes(也称为 APT29 或 CozyBear)的 APT 组织,该组织代表俄罗斯外国情报部门(也称为 SVR)运营,使用 dead drop 解析器隐藏 C&C 通信和服务器其 PolyGlotDuke 恶意软件的地址。 2020 年 8 月,卡巴斯基发现一个名为 DeathStalker 的雇佣 APT 也严重依赖 dead drop 解析器,以提供一种通过公开帖子、评论、用户配置文件和内容描述将数据存储在固定 URL 的方法。 连接到这些网站将被视为正常的日常用户行为。 [ 1 , 2 ]

其他发现

在过去两年几乎每天都阅读威胁报告时,我注意到许多威胁行为者,从网络犯罪分子到 APT 组织,更喜欢动态 DNS (DDNS) 服务器作为 C&C 主机名。 DDNS 服务可以快速更改 C&C 主机名的 IP 地址,这意味着活动持续时间更长。 如果防御者试图提交针对主机的删除请求,对手可以立即重新托管 C&C 主机名。 在尝试研究 DDNS 主机名时也没有可用的 Whois 数据,这进一步有利于希望逃避分析和归属的对手。

两个威胁行为者在我看来是广泛使用 DDNS 服务来支持恶意软件活动的组织。 JsOutProx RAT 的运营商于 2019 年 12 月由 Yoroi 首次披露,此后一直活跃,主要针对南亚国家以及非洲和中东的金融部门。 该组织也被称为 SolarSpider,并利用多达七种不同的 DDNS 服务作为 C&C 服务器。 该小组已经看到并关注 DDNS 运行有针对性的恶意软件活动的好处。 另一个也喜欢 DDNS 和免费主机服务器的威胁组织是 TA406(与 Kimsuky 相关联)。 该组织使用多达 10 种不同的 C&C 主机名服务来支持鱼叉式网络钓鱼间谍活动和网络犯罪活动。 [ 1 , 2 ]

结论

根据我的经验,大多数威胁行为者以新的组合方式重用现有的恶意软件、基础设施和方法,或者从旧技术发展而来。 同一个对手经常反复攻击同行业的公司。 通过使用网络威胁情报来跟踪哪些合法服务在野外被滥用,它有助于提高阻止技术的有效性,并允许安全运营中心 (SOC) 分析师快速准确地决定哪些警报需要采取行动。

应该清楚的是, 由于先前建立的信任级别和这些服务被阻止的可能性降低,这种策略被用来逃避检测。 媒体共享站点、社交媒体平台、营销服务和文件存储服务 通常用于业务运营,并且默认情况下被许多检测系统视为安全的。 对于人类 SOC 分析师来说 很难,因为进出这些服务的流量看起来是合法的。 GitHub 存储库 中披露的许多平台 很少或 不审核平台上托管的内容,它已成为恶意垃圾邮件活动的理想工具。 此外,在某些情况下, 即使威胁行为者删除了文件或删除了他们的帐户,该平台仍将其存储在其 CDN 中。

这些服务被 一些最杰出的网络犯罪团伙和经验丰富的 APT 组织所使用,这一事实应该表明这是值得关注的事情。 这些平台通常被纳入 精心设计的攻击中,以绕过检测系统、基本流量分析,并且当同时与 多个合法平台结合时,变得很难被发现。

由于这些服务的广泛可用性、缺乏前期投资、保持匿名性,甚至可以使用自动化脚本创建, 这些服务将继续对威胁行为者具有吸引力 。 谨慎检查这里使用的是什么服务。 然而,防御者不能总是阻止这些云服务。 这是因为它会导致问题,而这个问题的症结在于这些服务是出于合法原因使用的。