自动网络资产列举和扫描 | kenzer

作者:Sec-Labs | 发布时间:

项目地址

https://github.com/ARPSyndicate/kenzer

提及

演示

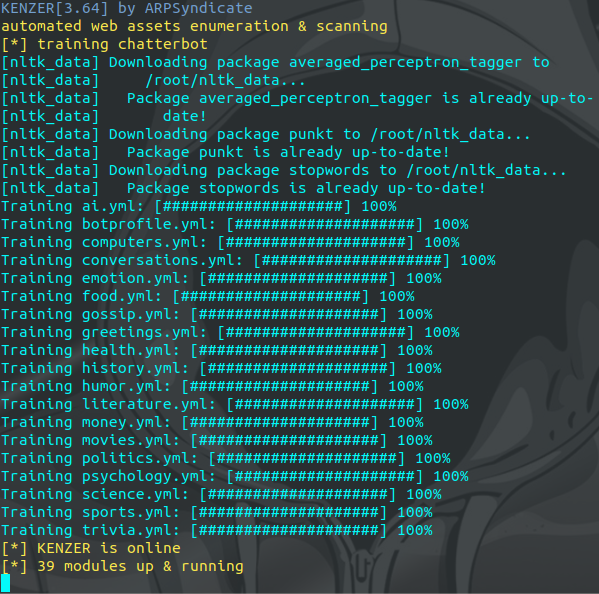

截图

运行说明

- 运行

git clone https://github.com/ARPSyndicate/kenzer /root/kenzer && cd /root/kenzer(首选) - 在Zulip上创建一个帐户

- 导航

Settings > Your Bots > Add a new bot - 创建一个名为的新通用机器人

kenzer - 添加所有配置

configs/kenzer.conf - 安装/运行使用 -

./install.sh -b[如果您需要kenzer-compatible安装二进制文件] (首选)./install.sh[如果您不需要kenzer-compatible安装二进制文件]./run.sh[如果你根本不需要安装]./service.sh[将其初始化为安装后的服务] (首选)bash swap.sh[如果您遇到内存问题]

kenzer通过将机器人添加到流或通过 DM,使用 Zulip 客户端进行交互。@**kenzer** man作为 Zulip 输入进行测试以显示可用命令。- 所有命令都可以通过使用前缀

@**kenzer**(聊天机器人的名称)提及聊天机器人来使用。

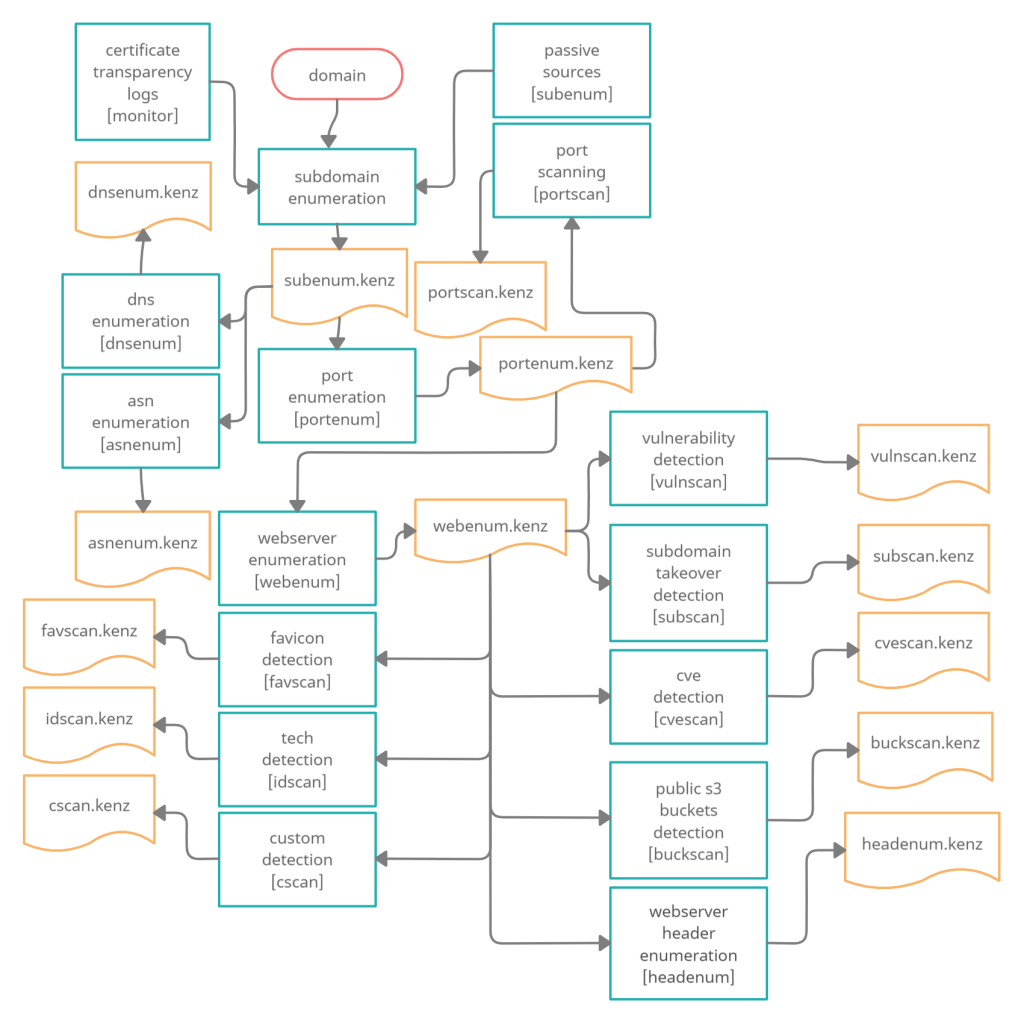

一些受欢迎的功能

- 使用 Subfinder、Amass、CerteX、TLSX、DNSX、NXScan 和 ShuffleDNS 的子域枚举

- 使用 NXScan(Shodan、Netlas、Naabu 和 Nmap)的端口枚举

- 使用 HttpX、Favinizer、Domlock、Gau、GoSpider、URLhunter 和 Waymore 的 Web 枚举

- 使用 Jaeles、Wapiti、ZAP、Nuclei、Rescro 和 DalFox 进行 Web 漏洞扫描

- 使用 Fuzzuli 扫描备份文件

- 使用 RepoHunt 和 Trufflehog 的 Git 存储库枚举和扫描

- 使用 Shottie 和 Perceptic 进行网页截图识别

- 使用 WafW00f 和 Nuclei 进行 WAF 检测和规避

- 使用 DomREP(GreyNoise、URLHaus、PhishTank)的声誉评分

- 每个任务都可以分布在多台机器上

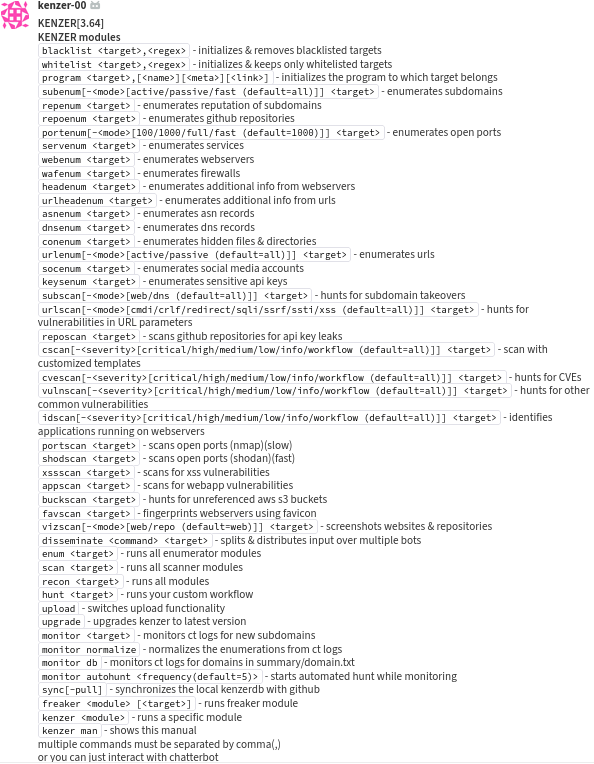

内置模块

blacklist <target>,<regex>- 初始化并删除列入黑名单的目标whitelist <target>,<regex>- 初始化并只保留白名单目标program <target>,[<name>][<meta>][<link>]- 初始化目标所属的程序subenum[-<mode>[active/passive (default=all)]] <target>- 枚举子域repenum <target>- 枚举子域的声誉repoenum <target>- 枚举 github 存储库portenum[-<mode>[100/1000/full/fast (default=1000)]] <target>- 枚举开放端口servenum <target>- 枚举服务webenum <target>- 枚举网络服务器headenum <target>- 枚举来自网络服务器的附加信息urlheadenum <target>- 枚举来自 url 的附加信息asnenum <target>- 枚举 asn 记录dnsenum <target>- 枚举 dns 记录conenum <target>- 枚举隐藏文件和目录urlenum[-<mode>[active/passive (default=all)]] <target>- 枚举网址socenum <target>- 枚举社交媒体账户keysenum <target>- 枚举敏感的 api 密钥wafscan <target>- 扫描防火墙subscan[-<mode>[web/dns (default=all)]] <target>- 寻找子域名接管urlscan[-<mode>[cmdi/crlf/redirect/sqli/ssrf/ssti/xss (default=all)]] <target>- 寻找 URL 参数中的漏洞reposcan <target>- 扫描 github 存储库以查找 api 密钥泄漏bakscan <target>- 扫描备份文件cscan[-<severity>[critical/high/medium/low/info/workflow (default=all)]] <target>- 使用自定义模板扫描cvescan[-<severity>[critical/high/medium/low/info/workflow (default=all)]] <target>- 寻找 CVEvulnscan[-<severity>[critical/high/medium/low/info/workflow (default=all)]] <target>- 寻找其他常见漏洞idscan[-<severity>[critical/high/medium/low/info/workflow (default=all)]] <target>- 识别在网络服务器上运行的应用程序portscan <target>- 扫描开放端口 (nmap)(慢)shodscan <target>- 扫描开放端口 (shodan)(快速)xssscan <target>- 扫描 xss 漏洞appscan <target>- 扫描 webapp 漏洞buckscan <target>- 寻找未引用的 aws s3 桶favscan <target>- 使用图标的指纹网络服务器vizscan[-<mode>[web/repo (default=web)]] <target>- 截图网站和存储库enum <target>- 运行所有枚举器模块scan <target>- 运行所有扫描仪模块recon <target>- 运行所有模块hunt <target>- 运行您的自定义工作流程disseminate <command> <target>- 将输入拆分并分配给多个机器人upload- 切换上传功能waf- 切换waf避免功能“upgrade- 将 kenzer 升级到最新版本monitor <target>- 监控新子域的 ct 日志monitor normalize- 规范化 ct 日志中的枚举monitor db- 监控 summary/domain.txt 中域的 ct 日志monitor autohunt <frequency(default=5)>- 在监控时开始自动搜索sync- 同步本地kenzerdb与githubfreaker <module> [<target>]- 运行 freaker 模块kenzer <module>- 运行特定模块kenzer man- 显示本手册

初学者的工作流程

尽管可用的模块越来越少,并且随着时间的推移将发布更多模块,这可以推进该工作流程,但这个模块足以开始使用,下面列出的是它成功搜索的几个例子。

标签:工具分享, 资产测绘, 扫描工具