如何通过自动化工具在漏洞赏金中获得10个SQLi注入、30个XSS漏洞

作者:Sec-Labs | 发布时间:

项目地址

https://github.com/0xElkot/Bug-Bounty-Automation

核心代码

.sh脚本

#!/bin/bash

domain=$1

mkdir /root/$1

mkdir /root/$1/xray

subfinder -d $1 -silent | anew /root/$1/subs.txt

assetfinder -subs-only $1 | anew /root/$1/subs.txt

amass enum -passive -d $1 | anew /root/$1/subs.txt

cat /root/$1/subs.txt | httpx -silent | anew /root/$1/alive.txt

## Test by Xray

for i in $(cat /root/$1/alive.txt); do xray_linux_amd64 ws --basic-crawler $i --plugins xss,sqldet,xxe,ssrf,cmd-injection,path-traversal --ho $(date +"%T").html ; done

## test for nuclei

cat /root/$1/alive.txt | nuclei -t /root/cent-nuclei-templates -es info,unknown -etags ssl,network | anew /root/$1/nuclei.txt

自动化开发过程

大家好,我的名字是Mahmoud Attia,又名0xelkot

这是一个关于如何使你的侦察工作自动化并获得更多漏洞的小故事。

每个人都在做同样的、反复循环的事情

- 寻找子域

- 获取存活的子域。

- 核实所有存活的子域。

- 获取赏金!

那么,我们将做什么呢?

打破常规思考问题

有很多测试通用漏洞的工具,并且得到了很好的结果。

其中一个工具是xray,这是一个测试通用漏洞的神奇工具,它内置了一个爬虫。

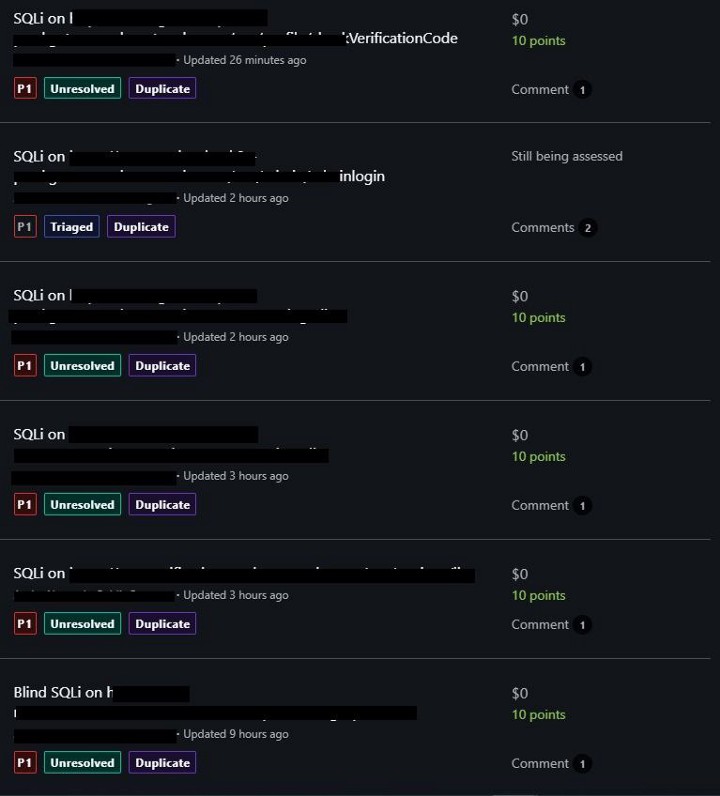

这是它的一些结果。

所以这是一个有趣的冒险,让我们制作一个脚本来自动化所有这些来测试一些漏洞赏金计划。

首先做出一个很好的侦察结果集合来找到子域

工具:

- Subfinder

- Assetfinder

- Amass

- github-subdomains

- Sublist3r

subfinder -d $1 -silent | anew /root/$1/subs.txt

assetfinder -subs-only $1 | anew /root/$1/subs.txt

amass enum -passive -d $1 | anew /root/$1/subs.txt

python sublist3r.py -d $1| anew /root/$1/subs.txt

github-subdomains -t <github token> -d $1 | anew /root/$1/subs.txt然后检查开放的端口并获得存活的主机

cat /root/$1/subs.txt | naabu -p — -silent | anew open-ports.txt

cat open-ports.txt | httpx -silent | anew alive.txt最后检查漏洞

这里我们有两种类型的漏洞。

- 1- CVEs和错误配置。

- 2- 通用漏洞。

每个人都可以通过Nuclei找到CVEs,但你可以制作你自己的模板或使用其他人的模板,而不仅仅是项目发现模板。

Cent是一个工具,从GitHub上的其他Repos收集所有的nuclei模板,并使其在一个repo中测试GitHub上的所有nuclei模板,并在之后验证所有结果,所以你会得到一个惊人的结果。

cat alive.txt | nuclei -t /path/to/cent/ -es info | anew nuclei-results.txtXray抓取每个主机,测试URL和Body请求的所有参数的通用漏洞。

for i in $(cat /root/$1/alive.txt); do xray_linux_amd64 ws — basic-crawler $i — plugins xss,sqldet,xxe,ssrf,cmd-injection,path-traversal — ho $(date +”%T”).html ; done现在,你可以将找寻漏洞的过程自动化,并专注于其他事情。

这是Github上的脚本

如果有任何问题,你可以通过twitter 0xElkot给我发邮件。

下一次再见吧。

渗透测试快乐❤

标签:思路分享, 学习笔记