巴扎嘿的入行笔记(渗透测试工程师)(八)-LARAVEL敏感信息泄漏

作者:巴扎嘿啦啦啦 | 发布时间:

相关声明

[postsbox post_id="18448"]

本文内容仅为技术科普,请勿用于非法用途。概不负责,一切后果由用户自行承担。

这段时间疫情居家,在家干活,比较紧凑(懒),所以一直没有更新,但是通过项目接触到了很多没有见过的漏洞,之后以这些漏洞的学习为主,先填个坑上次的验证码爆破工具叫这个名字,老工具了,识别情况不是很理想,需要的话私我,我看见了就发给你。

新的可以用插件https://mp.weixin.qq.com/s/9Fm2fnAfX3BabbEAmPfrHA

然后来看看这个阶段的第一个漏洞

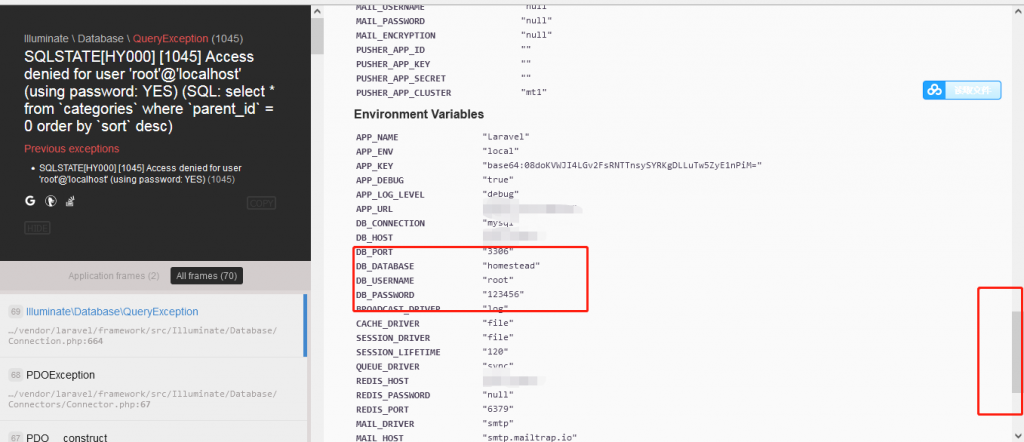

LARAVEL敏感信息泄漏

高危

漏洞描述:在 laravel 框架的根目录下存在配置文件,该文件存储了 debug 的配置、mysql账号密码、邮箱账号密码、redis 密码等信息。如果访问控制不当会导致文件泄露敏感信息。

解决方案:关闭 laravel 配置文件中的调试功能,在 .env 文件中找到 APP_DEBUG=true,将 true 改为 false。

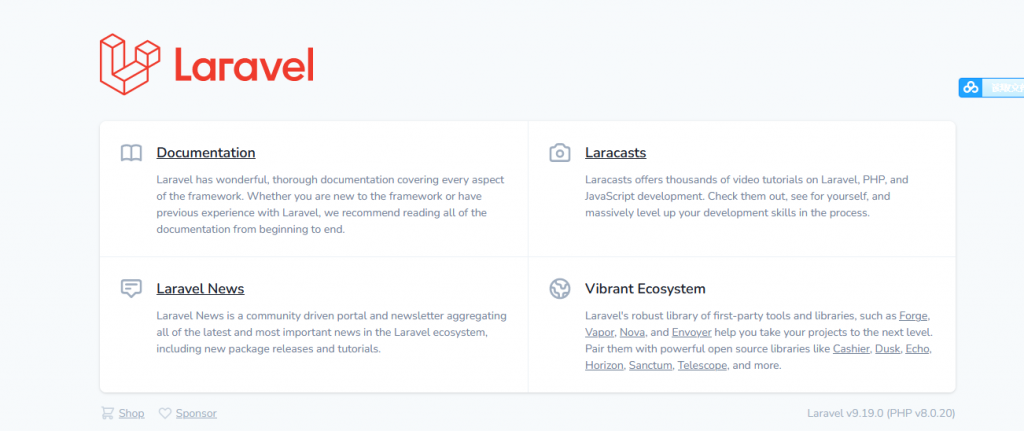

Laravel是一个框架,可以算得上是一个cms

https://fp.shuziguanxing.com/#/这个是我比较喜欢的在线指纹判断网址,或者用wapppalyzer插件也行

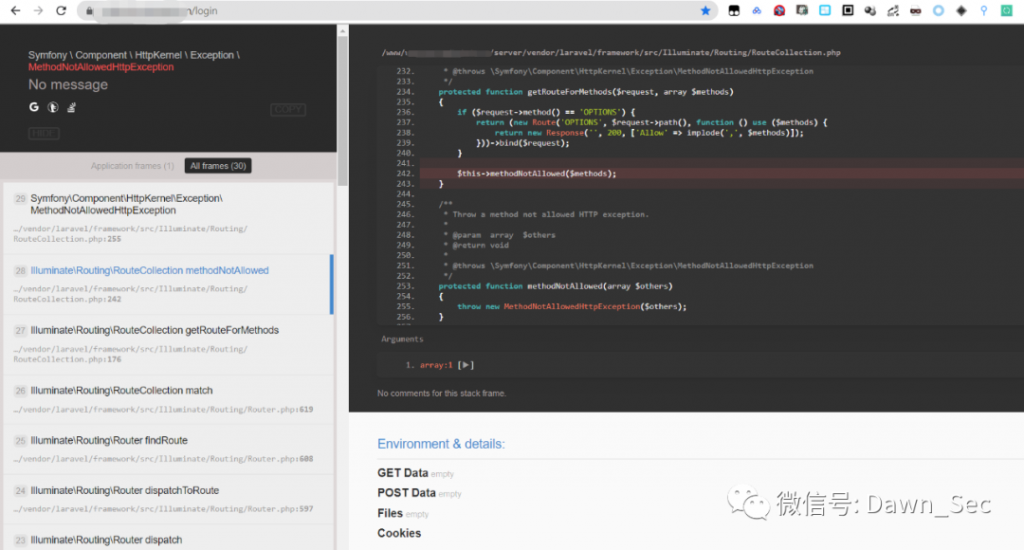

我个人理解就是报错页面会泄露信息

但是怎么触发报错,我基本上都是阴差阳错下触发的,有大佬能告诉我就好了,我查的资料也不是很全,我看有的人是网页后面输了个login,比如这个大佬,

还有就是拼接一些接口,他就出现这个报错页面,我的理解基本上是sql查询的QueryException方法报错导致的,但是我就不理解这个目录加一个login咋就报错了,我自己的是拼接api里有?id=1这类的参数,我估计是数据库查询导致的报错。以上均是我猜测,要是有大佬解惑请务必给我讲解。

简单看一下这个报错页面长啥样,空间测绘引擎搜索title="Whoops!There was an error",(这个就是报错页面的title)

我们随便挑一个看看,

能找到的信息,全看这个站有存啥,基本上我看比较关键的就是各种的PASSWORD,还需要注意的,就是ALIYUN_ACCESSKEYSECRET和ALIYUN_ACCESSKEYID,这俩key直接拿到可以直接管理这台主机。

请参考:https://www.bilibili.com/video/av798069352/?vd_source=1c406bff14850bca9093e75216ad75b4

https://mp.weixin.qq.com/s/dIA96UIIDDG_ODh62AxRkg