一款图形化、批量采集url、进行各种nday检测的工具

作者:Sec-Labs | 发布时间:

工具介绍

【懒人神器】一款图形化、批量采集url、批量对采集的url进行各种nday检测的工具。可用于src挖掘、cnvd挖掘、0day利用、打造自己的武器库等场景。可以批量利用Actively Exploited Atlassian Confluence 0Day CVE-2022-26134和DedeCMS v5.7.87 SQL注入 CVE-2022-23337

项目地址

https://github.com/W01fh4cker/Serein

Exploit-Example | 利用示例

-

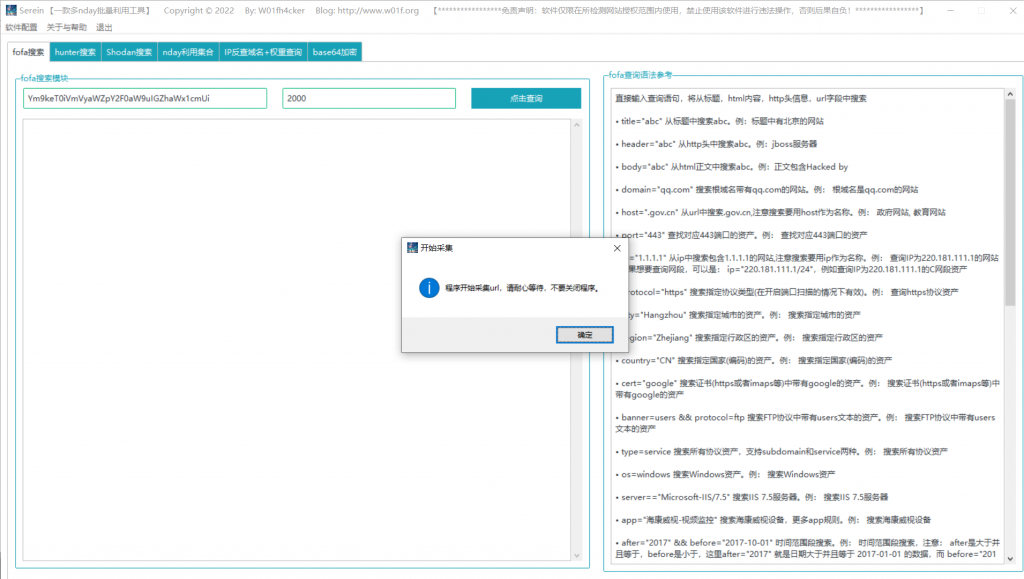

我们想批量利用

向日葵RCE漏洞,于是我们base64加密语句body="Verification failure",得到:Ym9keT0iVmVyaWZpY2F0aW9uIGZhaWx1cmUi。 -

我们选取获取前

2000条(具体条数需要根据自己的会员情况来填写):

-

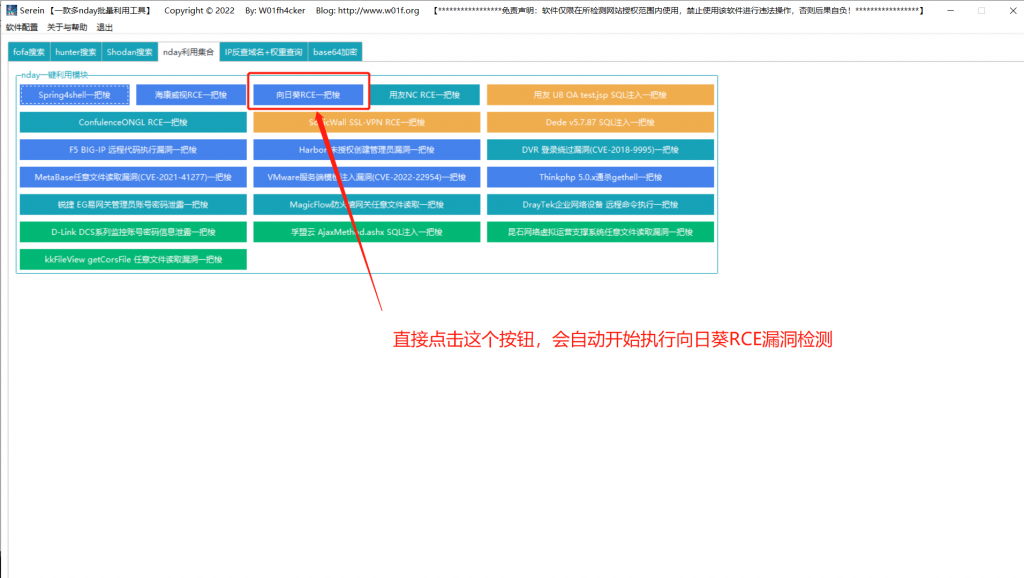

直接点击

向日葵RCE一把梭:

-

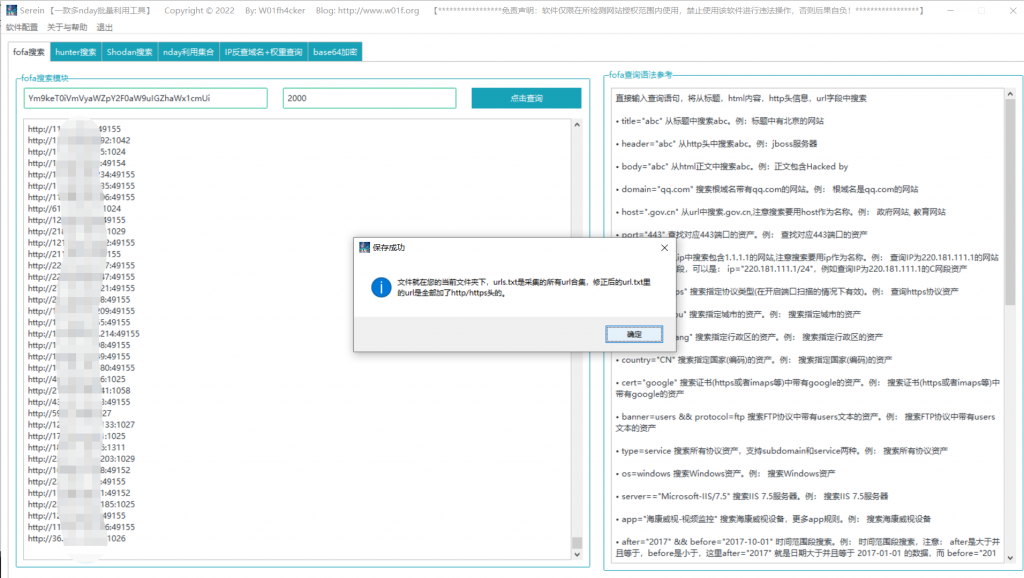

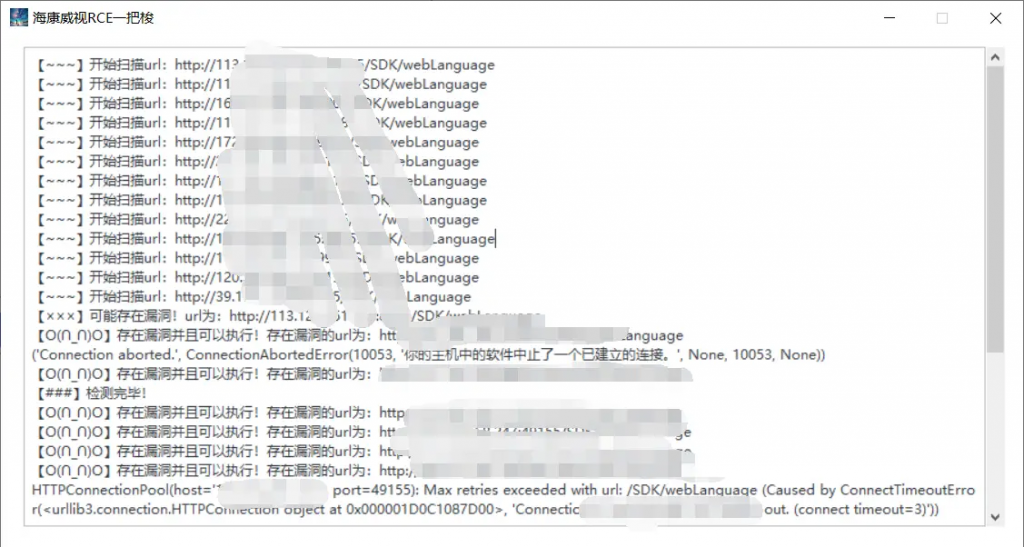

可以看到软件开始批量检测了(可能会出现短时间的空白,请耐心等待程序运行):

软件的线程数是

100,可以自己对exp文件下的xrk_rce.py的第58行进行调整。(速度还是很快的) -

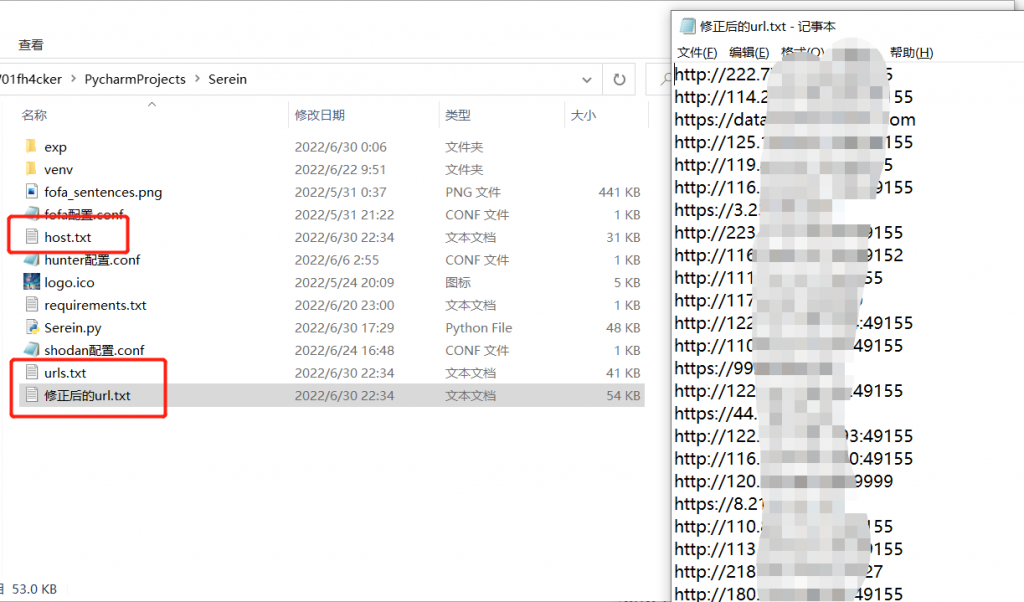

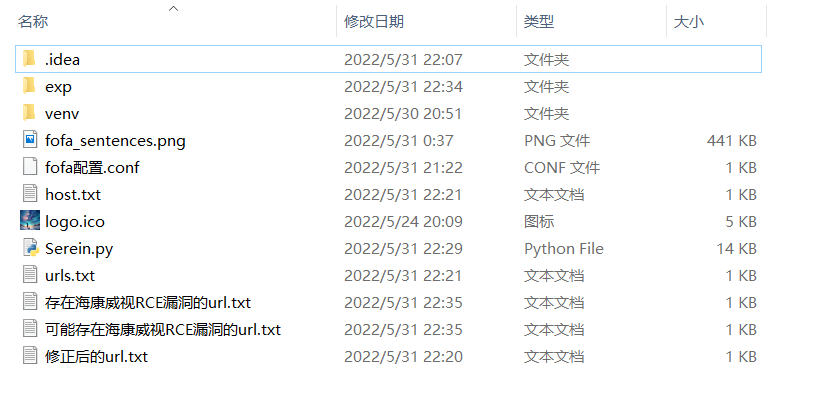

删除文件夹下

urls.txt、修正后的url.txt、host.txt这三个文件,准备使用其他一键梭哈模块:

标签:工具分享, 扫描工具, 渗透测试框架, 漏洞扫描器