研究人员发现ChromeLoader浏览器劫持恶意软件的新变种

作者:Sec-Labs | 发布时间:

网络安全研究人员发现了ChromeLoader信息窃取恶意软件的新变种,突出了其在短时间内不断发展的功能集。

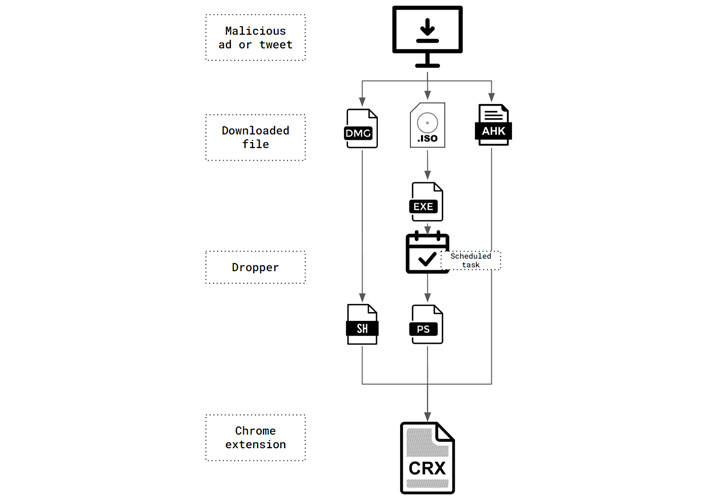

ChromeLoader主要用于劫持受害者的浏览器搜索和展示广告,于2022年1月曝光,并以ISO或DMG文件下载的形式分发,通过Twitter和免费游戏网站的QR码进行宣传。

ChromeLoader还被更广泛的网络安全社区命名为Choziosi Loader和ChromeBack。使得该广告软件引人注目的是,它被设计成浏览器扩展,而不是Windows可执行文件(.exe)或动态链接库(.dll)。

这种感染通常是通过在付费安装网站和社交媒体上的恶意广告活动,诱使毫无戒心的用户下载电影山寨版或破解的视频游戏。

除了要求获得访问浏览器数据和操纵网络请求的侵入性权限外,它还被设计用来捕获用户在谷歌、雅虎和必应上的搜索引擎查询,有效地允许威胁者收集他们的在线行为。

虽然ChromeLoader恶意软件的第一个Windows变体在1月被发现,但该恶意软件的一个macOS版本在3月出现,通过草率的磁盘镜像(DMG)文件分发流氓Chrome扩展(6.0版)。

但Palo Alto Networks Unit 42的一项新分析表明,涉及该恶意软件的最早的已知攻击发生在2021年12月,使用AutoHotKey编译的可执行文件来代替后来发现的ISO文件。

"这个恶意软件是一个使用AutoHotKey(AHK)编写的可执行文件--这是一个用于脚本自动化的框架,"Unit 42研究员Nadav Barak说,并补充说它被用来投放 "1.0版 "的浏览器插件。

据说这个第一个版本还缺乏混淆功能,这一功能在恶意软件的后续迭代中被拾起,以掩盖其目的和恶意代码。

自2022年3月以来,还观察到一个以前没有记录的活动,使用6.0版本的Chrome扩展,并依赖于一个ISO镜像,其中包含一个看似良性的Windows快捷方式,但实际上,作为一个渠道,启动一个隐藏在加载的镜像中的文件,部署了恶意软件。

"这个恶意软件显示了网络犯罪分子和恶意软件作者的决心有多大。巴拉克说:"在很短的时间内,ChromeLoader的作者发布了多个不同的代码版本,使用了多个编程框架,增强了功能,高级混淆器,修复了问题,甚至还增加了针对Windows和macOS的跨操作系统支持。