巴扎嘿的入行笔记(渗透测试工程师)(二)

作者:巴扎嘿啦啦啦 | 发布时间:

相关声明

本文内容仅为技术科普,请勿用于非法用途。概不负责,一切后果由用户自行承担。

今天一天时间只做了信息收集,有些东西和学的理论不太一样,只能一边查论坛怎么收集怎么做一步一步模仿的。

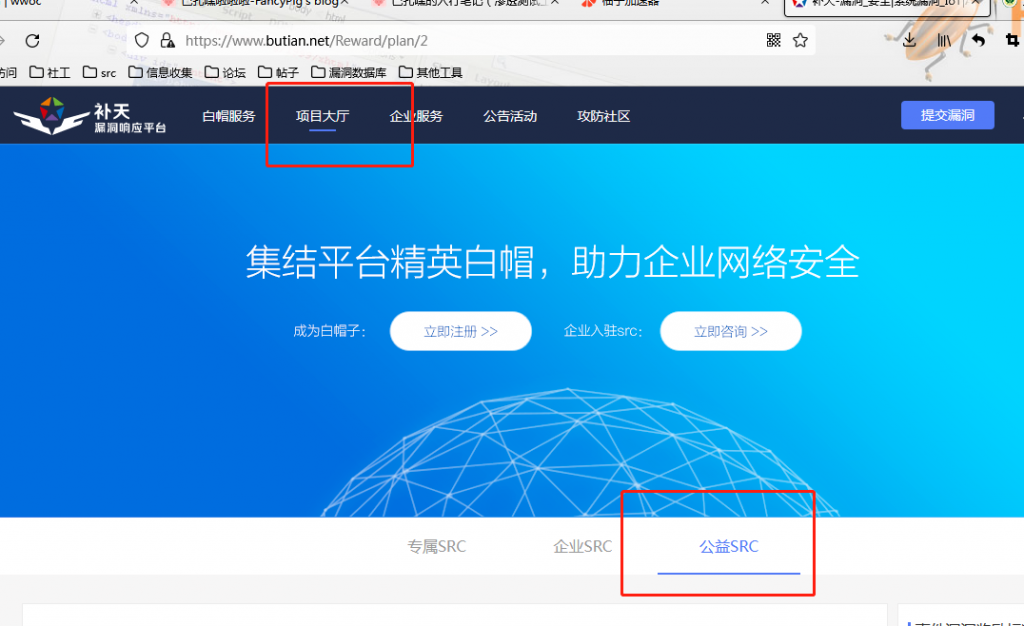

首先我注册了一下补天src的白帽,然后项目大厅-公益src-选了一个我想找漏洞的目标

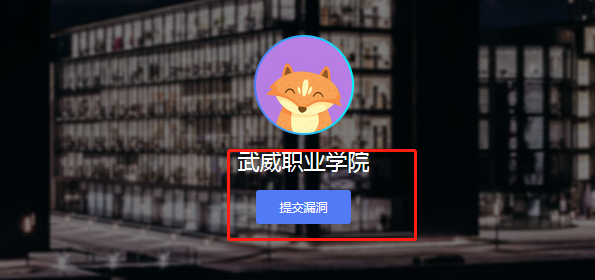

我选择了武威职业学校的网站作为第一次挖漏洞目标(听说学校网站都很成熟,很难挖)

点击提交漏洞就有上图的域名,首先拿到了信息收集的第一个入手点。

1.子域名扫描

(1)fofa搜索https://fofa.info/(shodan https://www.shodan.io/dashboard)

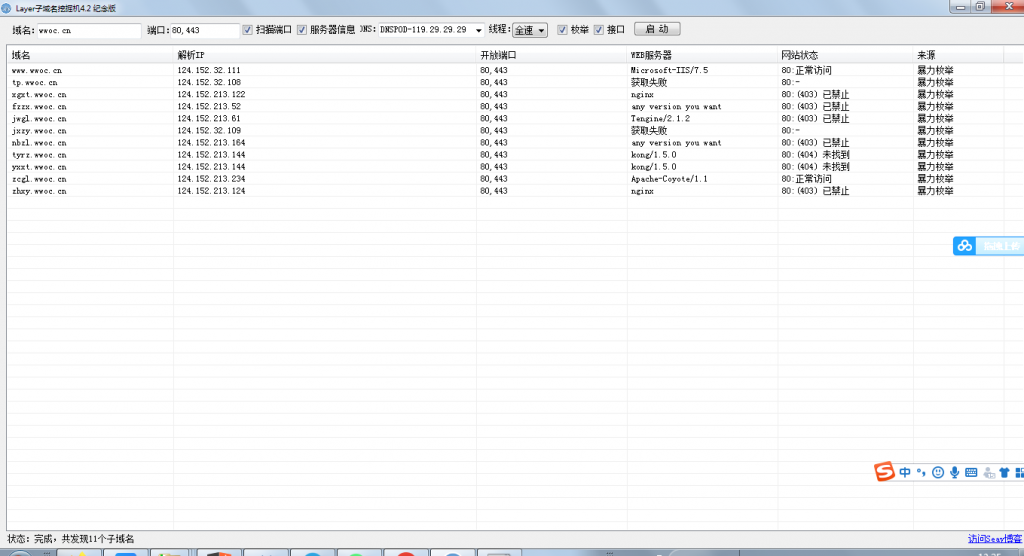

(2)本地扫描器layer进行扫描

通过这一步我获得了以下内容,首先是一级域名的ip124.152.32.111,然后就是一些响应码为200的子域名及ip,还有部分的web容器(iis和apache)

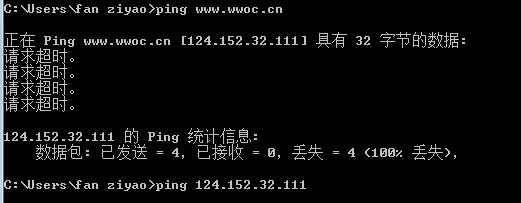

2 ping一下 发现ping不通,我觉得有可能是禁ping,也有可能是cdn,然后用站长之家搜了一下域名

发现ping不通,我觉得有可能是禁ping,也有可能是cdn,然后用站长之家搜了一下域名

发现每个地方的ip是一样的,那就排除掉cdn,估计就是不让ping

发现每个地方的ip是一样的,那就排除掉cdn,估计就是不让ping

(3)whois一下,没发现什么有用的信息

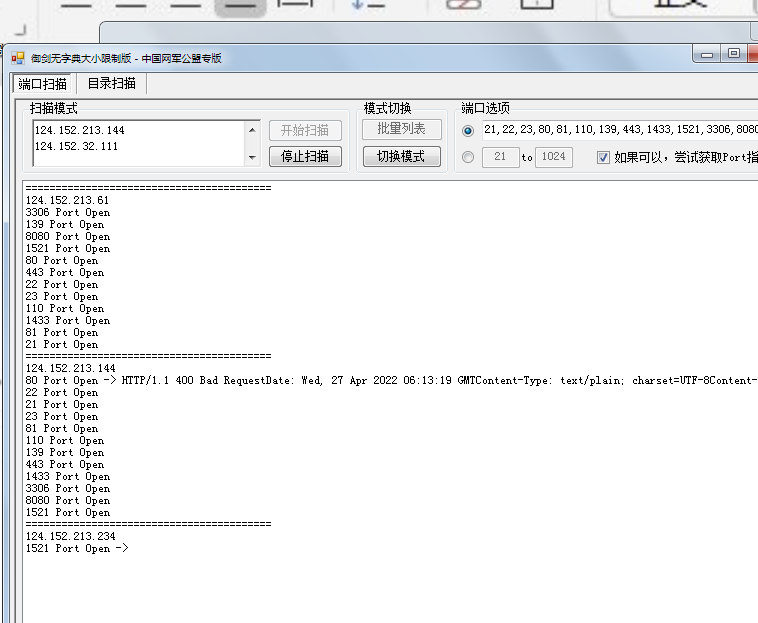

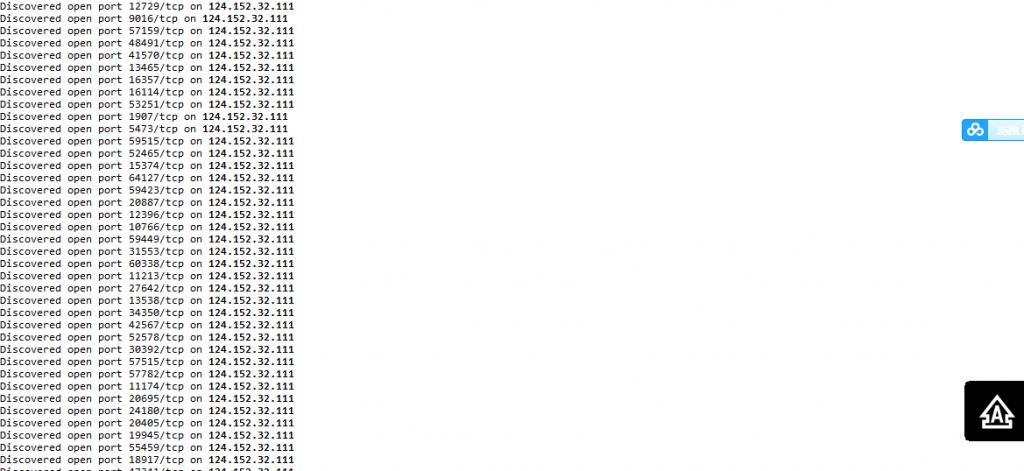

(4)然后就是用工具扫描一下已知ip的端口和目录

我发现我不论用nmap还是御剑所有的端口都是开着的,这是为什么呢,我也不知道,如果我知道为啥我之后会写在评论区里(按理来说这一步应该是通过端口看有什么服务,利用特定端口协议漏洞进行漏洞发掘)

(5)找一下这个网页的cms看能不能找出来(http://whatweb.bugscaner.com/look/)也没啥收获

这一套下来获得的信息有7个资产,然后我的思路就是明天先试试xray,然后看有登录界面的地方试试弱口令和注入(但是好像都有验证码),然后找找输入框试试xss和上传地方试试上传,找找其他页面有没有?传参看看能不能包含或者ssrf。其实最主要的还是利用已知web容器找对应版本的漏洞进行尝试

我明天开始漏洞挖掘,如果之后有挖掘过程的记录,证明我已经提交src,并且漏洞已经修复了,如果没有修复我就写了漏洞挖掘的过程和结果,估计我就进去了,可太刑了,希望明天有所收获

ps:如果审核大大懂行,咨询一下我写信息收集过程不涉及漏洞会不会被抓进去,如果会求审核不过

还有就是如果有大佬解决一下我的问题就好1:为啥端口扫描全是open的,2,接下来我的挖漏洞思路有没有问题呢,有没有啥好的建议,感谢